WebRTC (Web Real-Time Communication) ialah teknologi sumber terbuka yang membolehkan komunikasi rakan ke rakan dalam pelayar web dan aplikasi serupa.

Pertama kali dikeluarkan pada 2011, WebRTC menghapuskan keperluan untuk pemalam penyemak imbas dan perisian pihak ketiga. Contohnya, jika anda pernah menggunakan Discord atau Google Hangouts maka anda telah menggunakan perkhidmatan yang disediakan oleh WebRTC.

Tetapi terdapat masalah dengan WebRTC: Kemungkinan kebocoran alamat IP.

Apakah kebocoran WebRTC?

Gergasi teknologi seperti Google , Microsoft dan Apple menggunakan WebRTC. Kebanyakan penyemak imbas hari ini juga menggunakan teknologi ini, yang bermaksud sentiasa ada kemungkinan alamat IP anda (rentetan aksara yang unik untuk komputer atau rangkaian) boleh dibocorkan tanpa pengetahuan anda. Tetapi apakah sebenarnya kebocoran WebRTC dan bagaimana ia akan berlaku?

Katakan anda menggunakan VPN untuk menyemak imbas Internet, sama ada untuk melindungi privasi anda atau hanya kerana anda perlu memintas sekatan geo. VPN yang baik menggunakan penyulitan yang kuat, menyembunyikan alamat IP sebenar anda dan memalsukan lokasi anda, menjadikannya kelihatan anda berada di negara lain dan dengan itu melindungi privasi anda.

Logo WebRTC pada penyemak imbas

Tetapi walaupun dengan VPN didayakan, penyemak imbas yang menggunakan teknologi WebRTC masih boleh membocorkan alamat IP sebenar anda. Jadi, jika anda cuba bersembang video dengan seseorang melalui penyemak imbas anda atau bercakap melalui Google Hangouts, WebRTC mungkin memintas perlindungan yang telah anda sediakan dan membocorkan alamat IP anda.

Kebocoran WebRTC bukan sahaja mengalahkan tujuan menggunakan VPN, tetapi ia juga mewakili kelemahan keselamatan utama yang boleh dieksploitasi oleh aktor ancaman, jika mereka memintas komunikasi anda dalam beberapa cara. Sebagai contoh, penggodam boleh melancarkan serangan penipuan IP dan menggunakan perisian hasad ke komputer anda.

Bagaimana untuk menyemak sama ada WebRTC membocorkan alamat IP sebenar anda

Jika anda tidak memasang perisian VPN, alamat IP sebenar anda akan kelihatan tidak kira pelayar atau peranti yang anda gunakan. Walau bagaimanapun, seperti yang dijelaskan di atas, walaupun VPN didayakan, alamat IP anda mungkin kelihatan disebabkan kebocoran WebRTC.

Berikut ialah cara untuk menyemak sama ada IP anda bocor atau tidak.

Perkara pertama yang perlu anda lakukan ialah memutuskan sambungan VPN anda, kemudian lawati tapak seperti WhatIsMyIP - di sana anda boleh menyemak alamat IP sebenar anda dengan mudah.

Sebaik sahaja anda berbuat demikian, hidupkan VPN dan pergi ke BrowserLeaks . Ini ialah alat dalam talian percuma yang boleh digunakan oleh sesiapa sahaja untuk menyemak pelbagai jenis isu keselamatan dan privasi penyemak imbas. Setelah berada di tapak web BrowserLeaks, navigasi ke WebRTC Leak Test . Klik hiperpautan dan biarkan halaman dimuatkan. Alamat IP sebenar anda akan dipaparkan di sini.

![Apakah kebocoran WebRTC? Bagaimana untuk mencegah? Apakah kebocoran WebRTC? Bagaimana untuk mencegah?]()

Laman web BrowserLeaks

Apa yang perlu anda lakukan seterusnya ialah ulangi proses dengan VPN didayakan. Jadi, hidupkan VPN, pergi ke BrowserLeaks dan lancarkan Ujian Kebocoran WebRTC sekali lagi. Jika VPN berfungsi dengan betul, alamat IP sebenar anda tidak akan kelihatan.

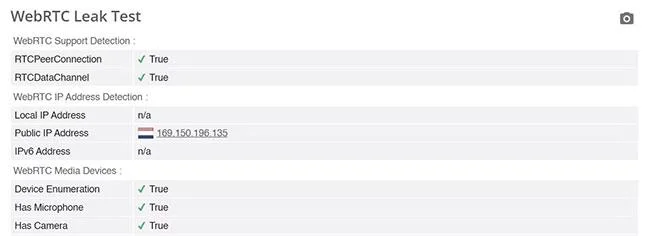

Ujian ini telah dijalankan pada ProtonVPN, yang seperti yang anda lihat di bawah, nampaknya tidak terdedah kepada kebocoran WebRTC. Daripada menunjukkan alamat IP sebenar, ia menunjukkan alamat IP pelayan rawak yang disambungkan di Belanda.

![Apakah kebocoran WebRTC? Bagaimana untuk mencegah? Apakah kebocoran WebRTC? Bagaimana untuk mencegah?]()

Alamat IP rawak dipaparkan

Jelas sekali, menggunakan VPN yang selamat dan boleh dipercayai ialah cara yang baik untuk mengelakkan kebocoran WebRTC, tetapi untuk memastikan perlindungan maksimum, anda harus melumpuhkan WebRTC dalam penyemak imbas anda.

Lumpuhkan WebRTC: Perkara yang perlu diingat

Selepas anda melumpuhkan WebRTC dalam penyemak imbas anda, lawati BrowserLeaks sekali lagi untuk menyemak sama ada alamat IP anda telah bocor. Jalankan ujian dengan dan tanpa VPN didayakan. Jika anda mengikuti langkah di atas, alamat IP sebenar anda tidak akan dipaparkan dalam Ujian Kebocoran WebRTC BrowserLeaks.

Walau bagaimanapun, perlu diingat bahawa melumpuhkan WebRTC dalam penyemak imbas bukan tanpa kelemahan. Melakukannya boleh menyebabkan tapak web dan perkhidmatan yang menggunakan teknologi WebRTC tidak berfungsi atau tidak berfungsi sama sekali. Walau apa pun, anda boleh merujuk kembali kepada panduan ini dan mendayakan atau melumpuhkan WebRTC mengikut kesesuaian anda.

Menggunakan VPN yang baik dan mematikan WebRTC pastinya merupakan langkah ke arah yang betul jika anda ingin meningkatkan keselamatan dan privasi anda. Tetapi ada perkara lain yang boleh anda lakukan untuk melindungi diri anda dalam talian; Beralih daripada Chrome atau Microsoft Edge kepada penyemak imbas yang lebih selamat, mula menggunakan perkhidmatan e-mel yang disulitkan dan apl sembang, dan biasakan diri dengan Tor.