Keselamatan Siber ialah tindakan melindungi komputer, pelayan, peranti mudah alih, sistem elektronik, rangkaian dan data daripada serangan berniat jahat. Keselamatan siber juga dikenali sebagai memastikan keselamatan teknologi atau maklumat elektronik. Frasa ini digunakan untuk semua perkara daripada perniagaan hingga pengkomputeran dan boleh dibahagikan kepada banyak kategori biasa.

- Keselamatan Rangkaian ialah istilah yang menerangkan perlindungan rangkaian komputer daripada penceroboh, sama ada serangan disasarkan atau perisian hasad yang mengganggu.

- Keselamatan Aplikasi memfokuskan pada menghalang perisian atau peranti daripada ancaman luaran. Aplikasi keselamatan rendah meningkatkan risiko kompromi data. Memastikan keselamatan aplikasi harus dilaksanakan dari langkah pertama.

- Keselamatan Maklumat melindungi keselamatan dan privasi data, termasuk dalam penyimpanan dan penukaran.

- Keselamatan Operasi termasuk proses dan keputusan pemprosesan untuk menangani dan melindungi aset data. Hak akses rangkaian pengguna, kaedah untuk menentukan tempat dan cara data disimpan atau dikongsi dalam zon kebenaran ini.

- Pemulihan bencana dan kesinambungan perniagaan ialah takrifan cara perniagaan bertindak balas terhadap insiden keselamatan siber atau sebarang peristiwa yang mengakibatkan kehilangan data atau ketidakupayaan untuk beroperasi. Dasar pemulihan selepas bencana membantu perniagaan memulihkan sumber dan operasi maklumat, kembali ke trajektori kerja yang sama seperti sebelum kejadian itu berlaku. Kesinambungan perniagaan ialah rancangan yang mesti dibuat oleh perniagaan apabila cuba beroperasi tanpa sumber tertentu.

- Pendidikan Pengguna Akhir menangani elemen keselamatan siber yang paling tidak dapat diramalkan: orang. Sesiapa sahaja secara tidak sengaja boleh memperkenalkan virus kepada sistem komputer hanya dengan tidak mengikut langkah keselamatan. Menunjukkan kepada pengguna cara memadamkan e-mel yang mengandungi lampiran yang mencurigakan atau tidak memasukkan pemacu USB yang tidak diketahui asalnya, ialah salah satu daripada banyak pelajaran penting yang membantu memastikan keselamatan siber untuk semua organisasi dan individu.

Skala ancaman keselamatan siber

Ancaman keselamatan siber global terus berkembang pesat dengan lebih banyak pelanggaran data setiap tahun. Laporan RiskBased Security menunjukkan bahawa dalam 9 bulan pertama 2019, terdapat 7.9 bilion pelanggaran data yang direkodkan. Jumlah ini lebih dua kali ganda (112%) berbanding tempoh yang sama pada 2018.

Entiti penjagaan kesihatan, runcit dan awam ialah sektor yang paling terdedah kepada pelanggaran, dengan kebanyakan penjenayah canggih menyerang sektor ini. Sebab mereka menarik penjenayah adalah kerana data kewangan dan perubatan boleh dikumpulkan dengan mudah dalam talian, untuk tujuan pengintipan atau serangan pelanggan.

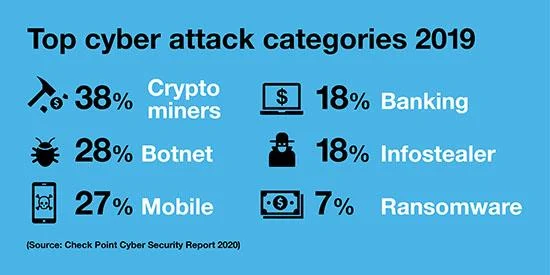

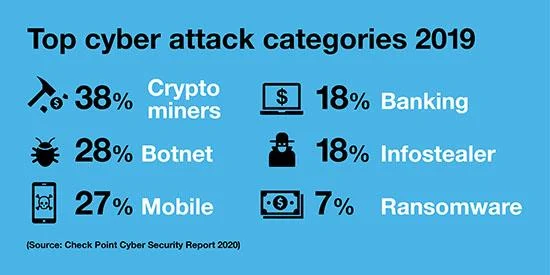

Sasaran siber teratas pada 2019 (mata wang maya, botnet, mudah alih, perbankan, maklumat, wang tebusan)

Oleh kerana skala ancaman keselamatan siber semakin meningkat, International Data Corporation meramalkan bahawa menjelang 2022, seluruh dunia akan menghadapi sejumlah besar wang untuk menyelesaikan pelanggaran. : 133.7 bilion dolar AS. Kerajaan di seluruh dunia cuba membantu perniagaan mencipta sistem keselamatan siber yang paling berkesan.

Ancaman keselamatan siber

Ancaman keselamatan siber datang daripada tiga komponen utama:

- Jenayah siber : termasuk individu atau kumpulan penjenayah yang mempunyai matlamat kewangan atau ingin menghapuskan sistem (kadangkala kedua-duanya).

- Cyberattack : selalunya berkaitan dengan motif politik.

- Cyberterrorism : matlamat selalunya adalah untuk merosakkan sistem elektronik dan menyebabkan panik dan ketakutan.

Di bawah ialah kaedah yang boleh mengancam keselamatan rangkaian:

Perisian hasad - perisian hasad

Perisian hasad adalah salah satu ancaman yang paling biasa. Ia adalah perisian yang dicipta oleh penjenayah siber untuk menyekat atau memusnahkan mesin pengguna. Perisian hasad sering diedarkan sebagai lampiran e-mel atau perisian "selamat". Perisian hasad digunakan oleh penjenayah untuk motif kewangan atau politik, bertujuan untuk mencipta serangan siber.

![Apakah keselamatan rangkaian? Apakah keselamatan rangkaian?]()

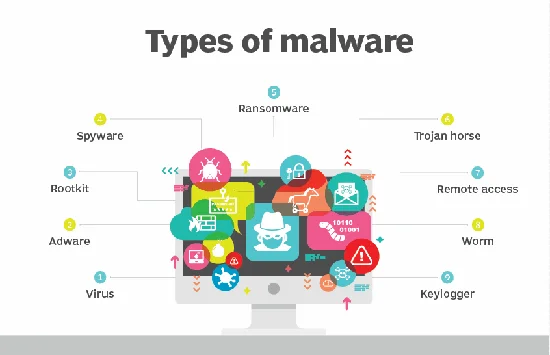

Jenis Perisian Hasad

Beberapa jenis Perisian Hasad yang berbeza termasuk:

- Virus : Program mereplikasi sendiri yang melekat pada fail bersih dan merebak ke seluruh sistem komputer, menyebabkan fail mengandungi kod berniat jahat.

- Trojan : Sejenis perisian hasad yang menyamar sebagai perisian selamat. Penjenayah siber menipu pengguna untuk menyuntik Trojan ke dalam sistem mereka dan kemudian memusnahkan dan mengumpul data.

- Perisian Perisik : Program yang secara rahsia merekodkan aktiviti komputer pengguna. Penjenayah siber boleh memanfaatkan maklumat ini untuk menyuntik virus atau trojan ke dalam komputer.

- Ransomware : Ini ialah perisian yang mengunci fail atau data pengguna, memerlukan mereka membayar wang tebusan untuk membuka kuncinya.

- Adware : Adware yang digunakan untuk mengedarkan perisian hasad.

- Botnet : Rangkaian komputer yang dijangkiti perisian hasad yang digunakan oleh penggodam untuk beroperasi dalam talian tanpa kebenaran pengguna.

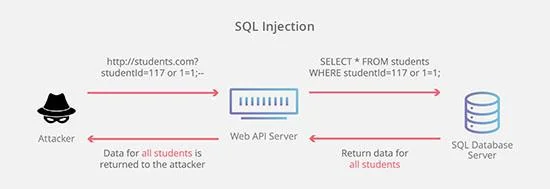

Suntikan SQL

SQL Injection membenarkan penyerang mengawal dan mencuri data daripada pangkalan data. Penggodam mengeksploitasi kelemahan berdasarkan data aplikasi, memasukkan kod berniat jahat melalui pernyataan SQL ke dalam sistem. Mereka boleh mengakses maklumat sensitif yang terkandung dalam pangkalan data dengan cara ini.

![Apakah keselamatan rangkaian? Apakah keselamatan rangkaian?]()

Serangan pangkalan data

Serangan menipu

Serangan pancingan data ialah kaedah penjenayah menghantar e-mel palsu daripada syarikat terkemuka yang meminta pelanggan memberikan maklumat sensitif. Serangan pancingan data sering digunakan untuk menipu data kad bank atau maklumat peribadi lain.

![Apakah keselamatan rangkaian? Apakah keselamatan rangkaian?]()

Serangan menipu

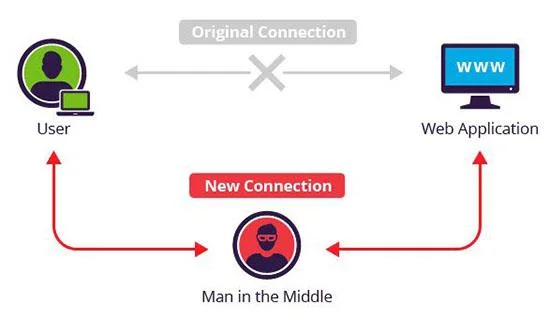

Serangan di antara

Serangan man-in-the-middle ialah jenayah yang menghalang komunikasi antara dua individu untuk tujuan mencuri data. Contohnya, dalam rangkaian WiFi yang tidak selamat, penyerang boleh mencuri data semasa ia dihantar antara dua peranti pada rangkaian tersebut.

![Apakah keselamatan rangkaian? Apakah keselamatan rangkaian?]()

Serangan di antara

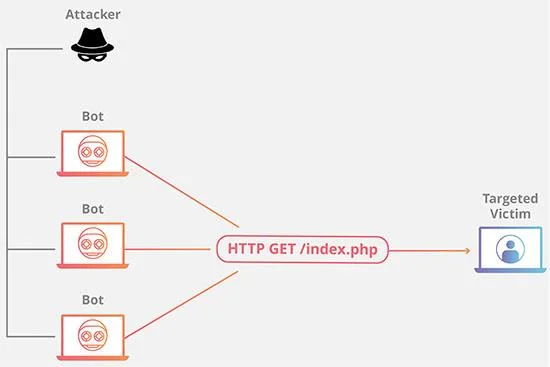

Serangan penafian perkhidmatan

Serangan penafian perkhidmatan menghalang sistem komputer daripada memenuhi permintaan yang sah dengan menyerbu rangkaian dan pelayan dengan trafik. Ini menjadikan sistem tidak boleh digunakan, menghalang organisasi daripada melaksanakan fungsi kritikal.

![Apakah keselamatan rangkaian? Apakah keselamatan rangkaian?]()

Serangan penafian perkhidmatan

Lindungi pengguna akhir

Perlindungan pengguna akhir atau keselamatan titik akhir ialah aspek penting keselamatan siber. Lagipun, ancaman keselamatan siber hanya boleh berlaku jika individu (pengguna akhir) secara tidak sengaja memuat turun perisian hasad atau bentuk kod hasad lain ke perantinya.

Jadi bagaimanakah kaedah keselamatan siber melindungi pengguna dan sistem? Pertama, keselamatan siber bergantung pada protokol penyulitan untuk menyulitkan e-mel, fail dan data penting lain. Ia bukan sahaja melindungi maklumat semasa penghantaran tetapi juga menghalangnya daripada hilang atau dicuri.

![Apakah keselamatan rangkaian? Apakah keselamatan rangkaian?]()

Perisian perlindungan keselamatan biasanya berfungsi dengan berkesan

Selain itu, perisian perlindungan pengguna kerap mengimbas komputer untuk kod hasad, mengasingkan kod tersebut dan memadamkannya daripada sistem. Program ini juga boleh mengenal pasti dan mengalih keluar kod berniat jahat yang tersembunyi dalam Master Boot Record ( MBR ) dan direka bentuk untuk menyulitkan atau memadam data daripada pemacu keras komputer.

Protokol keselamatan elektronik memfokuskan pada pengesanan perisian hasad aktif. Mereka menganalisis tingkah laku dan spontan program dan memanipulasinya terhadap virus atau Trojan, mengubah bentuknya dengan setiap serangan. Perisian keselamatan juga boleh mengehadkan program yang berpotensi berniat jahat, menolaknya ke dalam gelembung maya yang berasingan daripada rangkaian pengguna untuk menganalisis tingkah laku dan mengesan kod berniat jahat dengan lebih cepat).

Bukan itu sahaja, program keselamatan juga membangunkan halangan keselamatan rangkaian profesional baharu, membantu mengenal pasti ancaman baharu dan mencipta lebih banyak cara untuk melawannya. Untuk mempunyai sistem rangkaian yang paling selamat, pengguna mesti dilatih tentang cara menggunakannya. Lebih penting lagi, mengemas kini versi aplikasi baharu secara kerap ialah cara pengguna melindungi diri mereka daripada ancaman keselamatan siber terkini.

Kaedah untuk melindungi diri anda daripada serangan siber

Perniagaan dan individu harus tahu cara melindungi diri mereka daripada ancaman dunia maya. Di bawah ialah koleksi kaedah yang paling berkesan:

- Kemas kini aplikasi dan sistem pengendalian dengan kerap : ini membantu anda mengelakkan kelemahan keselamatan terkini.

- Gunakan perisian anti-virus : penyelesaian keselamatan ini akan membantu anda mengesan dan memusnahkan ancaman dengan cepat. Tetapi ingat untuk mengemas kini versi baharu dengan kerap untuk sentiasa dilindungi pada tahap tertinggi.

- Gunakan kata laluan yang kukuh : pastikan kata laluan anda tidak boleh diteka dengan mudah.

- Jangan buka e-mel daripada sumber yang tidak diketahui : ini adalah cara paling mudah untuk perisian hasad menyusup ke komputer anda.

- Jangan klik pada mana-mana pautan daripada e-mel atau tapak web yang tidak diketahui asalnya : sebabnya adalah sama seperti di atas.

- Elakkan menggunakan WiFi tidak selamat di tempat awam : rangkaian tidak selamat sangat terdedah kepada serangan orang tengah.