Privasi dalam talian adalah keperluan pada masa ini. Terutama, apabila terdapat peningkatan berterusan dalam bilangan teknik untuk mencuri data pengguna. Menyedari keperluan ini, perkhidmatan pemesejan dalam talian utama menggunakan teknik yang dipanggil penyulitan hujung ke hujung, untuk melindungi dan melindungi perbualan pengguna.

Tetapi apakah maksud penyulitan hujung ke hujung dan bagaimana ia sebenarnya berfungsi? Jom temui jawapannya menerusi artikel berikut!

Belajar asas pengekodan

Penyulitan bermaksud menukar maklumat kepada kod, menyembunyikan maksud sebenar maklumat tersebut.

Penyahkodan bermaksud menukar kod ini kembali kepada maklumat asal dan mengembalikan maksudnya. Ia adalah mekanisme terbalik penyulitan.

Mengapa anda memerlukan penyulitan?

Apabila anda menyiarkan sesuatu dalam talian, sama ada mesej, ulasan atau imej – ia membawa beberapa "maklumat". Apa yang perlu kita fahami ialah mesej atau imej ini tidak mempunyai nilai sendiri - tetapi mempunyai nilai untuk maklumat yang diberikannya. Ia berharga kerana maklumat yang boleh ditafsirkan apabila seseorang melihatnya. Jadi apa yang berlaku jika mesej atau imej yang anda hantar juga dilihat oleh orang ketiga melalui Internet? Mereka akan tahu maklumat yang anda cuba sampaikan. Bagaimana pula dengan menggunakan penyulitan dan penyahsulitan? Di sinilah penyulitan hujung ke hujung dimainkan.

Apakah penyulitan hujung ke hujung?

Anda menyulitkan mesej/imej yang anda ingin hantar dan ia bergerak melalui Internet sebagai kod 'rahsia'. Hanya penerima boleh menyahkod kod 'rahsia' ini. Proses ini dipanggil penyulitan hujung ke hujung.

Penyulitan hujung ke hujung

Dalam istilah yang paling mudah, penyulitan hujung ke hujung memastikan komunikasi sulit antara penghantar dan penerima, menghalang pihak ketiga daripada mengakses maklumat ini. Alat dan teknologi yang membolehkan proses ini direka bentuk ke dalam apl pemesejan dan perisian lain yang (boleh) digunakan oleh pengguna.

Bagaimanakah penyulitan hujung ke hujung berfungsi?

Matlamat penyulitan hujung ke hujung adalah untuk menghalang mana-mana penceroboh daripada mencuri maklumat antara pengirim dan penerima. Kembali kepada situasi yang dinyatakan sebelum ini: Anda menghantar mesej kepada orang lain.

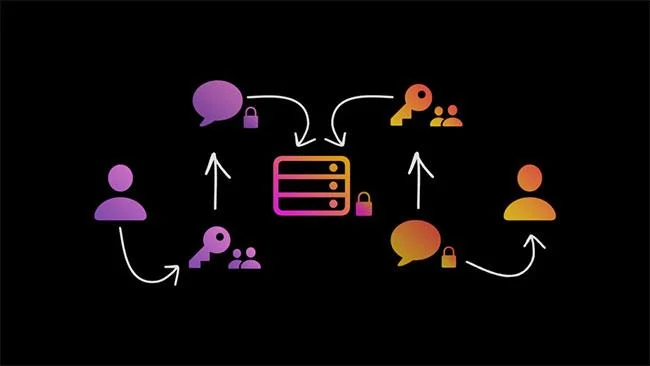

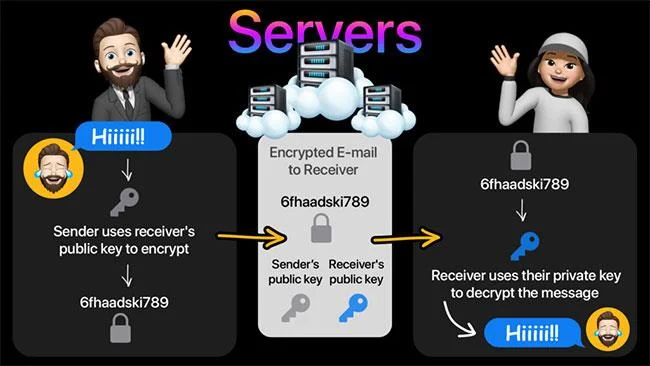

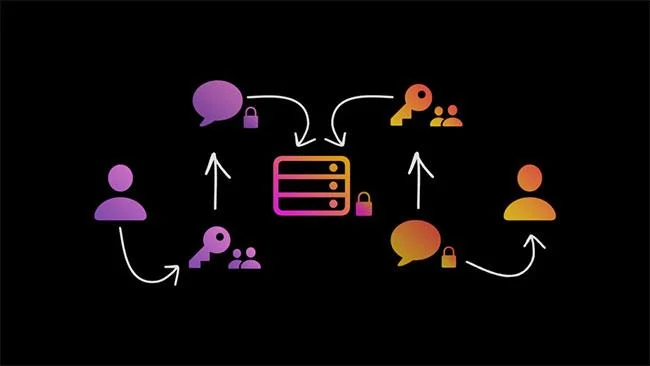

Apabila menggunakan perkhidmatan penyulitan hujung ke hujung, anda diberikan pasangan kunci awam dan peribadi. Kekunci ini membantu anda menyulitkan dan menyahsulit. Bersama-sama dengan itu, apl pemesejan mempunyai algoritma, yang merangkumi fungsi matematik yang digunakan untuk menyulitkan atau menyahsulit data.

Apabila anda menghantar mesej kepada orang lain, anda akan diberikan kunci awam yang dipetakan ke kotak sembang orang itu. Kunci awam digunakan untuk menyulitkan mesej, menggunakan algoritma yang terdapat dalam aplikasi pemesejan. Kunci awam ini membantu anda mengenali peranti penerima dan hakikat bahawa dia akan menerima mesej tersebut.

![Apakah penyulitan hujung ke hujung? Bagaimanakah ia berfungsi? Apakah penyulitan hujung ke hujung? Bagaimanakah ia berfungsi?]()

Pasangan kunci awam dan peribadi disediakan untuk penyulitan dan penyahsulitan

Kini, penerima akan menggunakan kunci persendirian, yang membantu menyahsulit mesej dan mentafsir maklumat dalam mesej yang anda hantar. Kunci peribadi ini hanya tersedia dan eksklusif untuk peranti penerima. Oleh itu, tiada orang lain boleh menyahsulit mesej - kini penyulitan hujung ke hujung berjaya.

Ini adalah prinsip operasi asas penyulitan hujung ke hujung. Walau bagaimanapun, tidak semua perkhidmatan menggunakan penyulitan hujung ke hujung. Sesetengah alatan sering menggunakan teknik penyulitan lapisan pengangkutan sebaliknya. Jadi apakah perbezaan antara kedua-dua teknik ini?

Bagaimanakah penyulitan hujung ke hujung dan penyulitan lapisan pengangkutan berbeza?

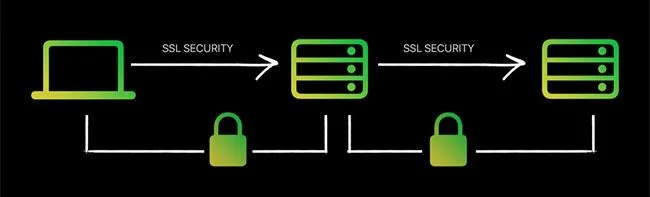

Seperti yang dinyatakan sebelum ini, tidak semua perkhidmatan disulitkan dari hujung ke hujung. Tetapi, itu tidak bermakna mereka tidak mempunyai sebarang cara penyulitan. Bentuk penyulitan yang paling biasa untuk tapak web ialah TLS - penyulitan Keselamatan Lapisan Pengangkutan.

Satu-satunya perbezaan antara penyulitan jenis ini dan penyulitan hujung ke hujung ialah dalam TLS, penyulitan berlaku dalam peranti penghantar dan dinyahsulitkan pada pelayan. Oleh itu, ia tidak benar-benar disulitkan hujung ke hujung tetapi menyediakan tahap keselamatan yang baik dan mampu melindungi maklumat pengguna.

![Apakah penyulitan hujung ke hujung? Bagaimanakah ia berfungsi? Apakah penyulitan hujung ke hujung? Bagaimanakah ia berfungsi?]()

TSL - di mana penyahsulitan berlaku dalam pelayan, pada peringkat akhir

Ia juga dikenali sebagai penyulitan dalam transit. Ini bermakna pembekal perkhidmatan boleh mengakses semua mesej anda melalui pelayan mereka. Itulah sebabnya anda boleh melihat mesej Instagram lama anda dengan mudah apabila anda memuat turun semula apl, tetapi bukan pada WhatsApp . Anda hanya boleh memulihkan mesej dengan memuat turun fail sandaran dan menyahsulitnya pada peranti anda.

Kebaikan dan keburukan penyulitan hujung ke hujung

Berikut ialah beberapa kelebihan penyulitan hujung ke hujung.

- Setiap langkah dilindungi sepenuhnya.

- Pelayan perkhidmatan pemesejan tidak boleh mengakses mesej dan maklumat berkaitan.

- Maklumat tidak boleh diakses oleh orang yang tidak dibenarkan dalam talian.

- Anda tidak boleh memulihkan mesej melalui log masuk baharu - melainkan terdapat sandaran yang disulitkan. Pertimbangkan contoh Instagram messenger dan WhatsApp Messenger yang dijelaskan di atas.

Beberapa kelemahan penyulitan hujung ke hujung termasuk:

- Metadata seperti tarikh, masa dan nama peserta tidak disulitkan.

- Jika titik akhir (penghantar atau penerima) terdedah, maka penyulitan hujung ke hujung tidak banyak digunakan.

- Dalam sesetengah kes, serangan Man-in-the-Middle mungkin berlaku walaupun terdapat penyulitan hujung ke hujung. Oleh itu, jika seseorang memilih untuk menyamar sebagai pengirim atau penerima secara fizikal, mesej dan maklumat mungkin dibaca oleh pihak yang tidak diingini.

Ini semua kebaikan dan keburukan penyulitan hujung ke hujung. Jika anda masih tertanya-tanya sama ada idea yang baik untuk mendayakan penyulitan hujung ke hujung walaupun anda tidak menghantar mesej rahsia, jawapannya adalah ya. Mengapa membenarkan orang lain mengakses data anda?

Sesetengah apl pemesejan mempunyai penyulitan hujung ke hujung yang popular

Berikut ialah beberapa apl pemesejan disulitkan hujung ke hujung terbaik untuk iPhone dan Android. Anda boleh menggunakan mana-mana kaedah di bawah untuk menambah lapisan keselamatan pada mesej anda.

1. Alat pemesejan WhatsApp

Alat pemesejan WhatsApp yang sangat popular menyokong penyulitan hujung ke hujung. Anda boleh menggunakan pautan di bawah untuk memuat turun dan memasang untuk kedua-dua iPhone dan Android.

2. Alat pemesejan peribadi isyarat

Signal ialah satu lagi aplikasi pemesejan disulitkan yang kaya dengan ciri dan hujung ke hujung untuk iPhone dan Android. Ia menawarkan antara muka pengguna yang kelihatan lebih moden berbanding WhatsApp.

Muat turun Signal untuk iPhone Muat turun Signal untuk Android

3. iMessage

iMessage, seperti yang kita semua tahu, ialah aplikasi pemesejan asas untuk semua pengguna Apple. Semua mesej dan fail pada iMessage disulitkan dari hujung ke hujung. Walau bagaimanapun, ia bukan platform merentas dan oleh itu tidak tersedia untuk Android.

4. Telegram

Telegram ialah satu lagi aplikasi pemesejan kaya ciri yang kita semua mahu gunakan sebagai aplikasi pemesejan utama kami dan berharap semua pengguna WhatsApp berhijrah kepadanya. Ia menawarkan penyulitan hujung ke hujung, walaupun atas dasar pilihan. Pilihan ini dipanggil "sembang rahsia".

Itu adalah semua aplikasi popular yang artikel itu boleh mengesyorkan untuk pemesejan peribadi dengan penyulitan.

Berikut ialah semua yang anda perlu tahu tentang penyulitan hujung ke hujung. Harap anda mendapati artikel ini berguna!