Internet Key Exchange atau IKE ialah protokol terowong berasaskan IPSec yang menyediakan saluran komunikasi VPN yang selamat dan mentakrifkan cara sambungan dan pengesahan automatik untuk pautan selamat IPSec mengikut cara ia dilindungi.

Versi pertama protokol (IKEv1) telah diperkenalkan pada tahun 1998 dan versi kedua (IKEv2) keluar 7 tahun kemudian. Terdapat beberapa perbezaan antara IKEv1 dan IKEv2, yang paling menonjol ialah keperluan jalur lebar IKEv2 yang dikurangkan.

Pengenalan terperinci kepada IKEv2

Mengapa menggunakan IKEv2?

- Penyulitan data 256-bit

- Gunakan IPSec untuk keselamatan

- Sambungan yang stabil dan konsisten

- Sokongan MOBIKE memastikan kelajuan yang lebih baik

IKEv2 menggunakan pengesahan sijil pelayan

Keselamatan

IKEv2 menggunakan pengesahan sijil pelayan, yang bermaksud ia tidak akan mengambil sebarang tindakan sehingga ia telah menentukan identiti peminta. Ini menggagalkan kebanyakan serangan man-in-the-middle dan DoS .

Kebolehpercayaan

Dalam versi pertama protokol, jika anda cuba menukar kepada sambungan Internet lain, contohnya daripada WiFi ke Internet mudah alih, dengan VPN didayakan , ia akan mengganggu sambungan VPN dan memerlukan penyambungan semula.

Ini mempunyai akibat tertentu yang tidak diingini seperti prestasi berkurangan dan alamat IP sebelumnya ditukar. Terima kasih kepada langkah kebolehpercayaan yang digunakan dalam IKEv2, masalah ini telah diatasi.

Selain itu, IKEv2 melaksanakan teknologi MOBIKE, membolehkan ia digunakan oleh pengguna mudah alih dan ramai lagi. IKEv2 juga merupakan salah satu daripada beberapa protokol yang menyokong peranti Blackberry.

Kelajuan

Seni bina IKEv2 yang baik dan sistem pertukaran maklumat yang cekap memberikan prestasi yang lebih baik. Selain itu, kelajuan sambungannya jauh lebih tinggi, terutamanya disebabkan oleh ciri traversal NAT terbina dalam yang menjadikan melangkau tembok api dan mewujudkan sambungan lebih pantas.

Ciri dan butiran teknikal

Matlamat IKE adalah untuk mencipta kunci simetri yang sama untuk berkomunikasi dengan pihak secara bebas. Kunci ini digunakan untuk menyulitkan dan menyahsulit paket IP biasa, digunakan untuk menghantar data antara VPN rakan sebaya. IKE membina terowong VPN dengan mengesahkan kedua-dua pihak dan mencapai persetujuan mengenai kaedah penyulitan dan integriti.

IKE adalah berdasarkan protokol keselamatan asas, seperti Persatuan Keselamatan Internet dan Protokol Pengurusan Utama (ISAKMP), Mekanisme Pertukaran Kunci Selamat Serbaguna untuk internet (SKEME) dan Protokol Penentuan Kunci Oakley.

![Apakah protokol VPN IKE dan IKEv2? Apakah protokol VPN IKE dan IKEv2?]()

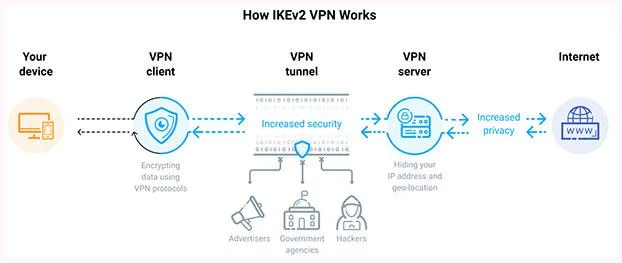

Cara IKEv2 berfungsi

ISAKMP menentukan rangka kerja untuk pengesahan dan pertukaran kunci, tetapi tidak mentakrifkannya. SKEME menerangkan teknik pertukaran kunci yang fleksibel yang menyediakan keupayaan menyegarkan kunci pantas. Oakley membenarkan pihak yang disahkan menukar dokumen utama melalui sambungan tidak selamat, menggunakan algoritma pertukaran kunci Diffie–Hellman. Kaedah ini menyediakan kaedah pemajuan rahsia yang sempurna untuk kunci, perlindungan identiti dan pengesahan.

Protokol IKE menggunakan port UDP 500 adalah sesuai untuk aplikasi rangkaian di mana kependaman yang dirasakan adalah penting, seperti permainan dan komunikasi suara dan video. Tambahan pula, protokol itu dikaitkan dengan protokol Point-to-Point (PPP). Ini menjadikan IKE lebih pantas daripada PPTP dan L2TP . Dengan sokongan untuk sifir AES dan Camellia dengan panjang kunci 256-bit, IKE dianggap sebagai protokol yang sangat selamat.

Kelebihan dan kekurangan protokol IKEv2

Kelebihan

- Lebih pantas daripada PPTP dan L2TP

- Menyokong kaedah penyulitan lanjutan

- Stabil apabila menukar rangkaian dan mewujudkan semula sambungan VPN, apabila sambungan terputus buat sementara waktu

- Menyediakan sokongan mudah alih yang dipertingkatkan

- Persediaan mudah

Kecacatan

- Menggunakan port UDP 500 mungkin disekat oleh beberapa tembok api

- Tidak mudah untuk digunakan pada bahagian pelayan

Lihat lagi: