Apabila anda memikirkan tentang penggodam, anda mungkin membayangkan ahli komputer gaya Hollywood cuba mengalahkan sistem pertahanan komputer anda. Walau bagaimanapun, Serangan Saluran Sampingan membenarkan penggodam mengekstrak maklumat daripada peranti tanpa menyentuh bahagian keselamatan sistem.

Mari kita lihat apa itu Serangan Saluran Sampingan dan maksudnya untuk anda.

Apakah serangan saluran sampingan?

Apakah Serangan Saluran Sampingan (SCA)?

ide-Channel Attack membolehkan penggodam mengekstrak maklumat tanpa mengganggu peranti

Katakan anda tinggal bersama rakan yang sering menghubungi seseorang. Untuk melakukan ini, mereka menggunakan talian tetap dengan butang fizikal. Rakan sebilik itu sangat berahsia tentang siapa yang menelefon, tetapi ini membuatkan anda sangat ingin tahu.

Anda boleh memantau apabila orang itu mendail nombor itu, tetapi ada cara untuk mengelak daripada melakukannya. Anda boleh mendapatkan nombor yang dipanggil oleh orang itu dengan mengikuti isyarat secara tidak intuitif. Bagaimana anda akan melakukannya?

Satu penyelesaian ialah mendengar nada dail setiap kali rakan anda menekan kekunci. Kerana setiap kekunci menghasilkan bunyi yang berbeza, anda boleh membalikkan bunyi itu kepada kekunci sepadan yang ditekan.

Anda juga boleh mengukur masa yang diambil untuk orang itu menggerakkan jari mereka daripada satu kekunci ke kunci bersebelahan. Kemudian, apabila rakan anda mendail nombor itu, hitung masa antara setiap penekanan kekunci.

Jika masa itu sama dengan masa yang diperlukan untuk menggerakkan jari dari satu kekunci ke kekunci bersebelahan, maka nombor yang ditekan oleh orang itu bersebelahan dengan nombor yang paling hampir. Kelewatan yang lebih lama bermakna nombor seterusnya tidak bersebelahan, manakala dua tekan pantas menandakan nombor yang sama ditekan dua kali. Anda kemudian boleh mengira semua nombor yang sesuai dengan corak masa dan menggunakan data untuk mengetahui nombor mana yang mungkin.

Anda boleh mengetahui bunyi setiap kekunci apabila ditekan. Contohnya, kekunci nombor 3 mempunyai bunyi yang lebih berat dan kekunci nombor 9 mengeluarkan bunyi desisan ringan. Apabila rakan sebilik anda mendail, anda boleh memantau bunyi dan mengetahui nombor yang didail.

Kaedah ini menentukan apa itu Serangan Saluran Sampingan. Ini adalah cara untuk mengekstrak data tanpa memasuki peranti secara langsung. Pada hakikatnya, serangan saluran sisi terhadap komputer jauh lebih mendalam daripada mendengar penekanan butang!

Jenis Serangan Saluran Sampingan

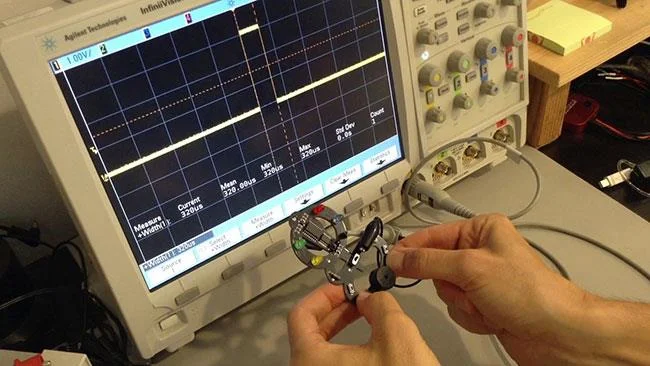

![Apakah Serangan Saluran Sampingan (SCA)? Apakah Serangan Saluran Sampingan (SCA)?]()

Terdapat banyak jenis Serangan Saluran Sampingan

Setelah anda mengetahui cara serangan saluran sisi berfungsi, mari lihat beberapa jenis serangan yang boleh digunakan oleh penggodam.

Terokai algoritma dengan Serangan Masa

Pertama, Serangan Masa menganalisis jumlah masa yang diperlukan untuk proses selesai. Ini sama seperti mengira masa dail rakan sebilik anda dan membandingkannya dengan perkara yang anda ketahui di atas.

Penggodam akan memberi input yang berbeza kepada algoritma dan melihat tempoh masa yang diperlukan untuk diproses. Daripada data ini, mereka boleh memadankan algoritma yang berpotensi dengan data pemasaan dan mencari penyelesaian.

Serangan pemasaan ialah bahagian penting dalam eksploitasi Meltdown, menganalisis seberapa cepat cache dibaca dan menggunakan keputusan untuk membaca data itu sendiri.

Semak penggunaan pemproses melalui analisis kuasa

Seorang penggodam boleh memantau berapa banyak kuasa yang digunakan oleh komponen untuk melihat apa yang dilakukannya. Jika komponen menggunakan lebih kuasa daripada biasa, ia mungkin mengira sesuatu yang penting. Jika ia menggunakan lebih sedikit kuasa, ia mungkin bergerak ke peringkat pengiraan seterusnya.

Penggodam juga boleh menggunakan ciri penggunaan tenaga untuk melihat data yang dihantar.

Dengarkan petunjuk melalui analisis bunyi

Analisis audio ialah apabila penggodam mendengar sampel audio yang datang daripada peranti dan menggunakan hasil tersebut untuk mengumpulkan maklumat.

Dalam contoh telefon di atas, mendengar nada dail atau menekan butang ialah serangan akustik (serangan berdasarkan analisis bunyi).

Terdapat beberapa kajian yang mengkaji kemungkinan serangan akustik. Satu kajian mendengar bunyi pencetak untuk menilai apa yang sedang dicetak dan mencapai kadar ketepatan 72%. Ketepatan boleh mencapai sehingga 95%, jika penyerang secara kasar mengetahui tentang dokumen itu.

Satu lagi kajian, dipanggil SonarSnoop, menjadikan telefon menjadi peranti sonar (teknik yang menggunakan perambatan bunyi untuk mencari pergerakan, berkomunikasi atau mengesan objek lain). Penyelidikan itu menyebabkan telefon mengeluarkan bunyi yang tidak dapat didengari oleh telinga manusia melalui pembesar suara dan merakam gema melalui mikrofon. Gema sonar akan memberitahu penyerang di mana jari mangsa berada pada skrin semasa mereka melukis corak buka kunci, dengan itu mendedahkan cara membuka kunci telefon.

Pemantauan gelombang latar belakang dengan analisis elektromagnet

Analisis elektromagnet (EM) memantau gelombang yang dipancarkan oleh peranti. Daripada maklumat ini, penyerang boleh menyahkod perkara yang dilakukan oleh peranti. Sekurang-kurangnya, anda boleh mengetahui sama ada peranti berada berdekatan. Contohnya, anda boleh menggunakan telefon anda untuk mencari kamera pengawasan tersembunyi dengan mencari gelombang elektromagnetnya.

Terdapat kajian mengenai peranti IoT dan pelepasan EM mereka. Teorinya ialah pasukan pengawasan boleh memantau peranti yang disyaki tanpa perlu menggodamnya. Ini penting, kerana ia membolehkan penguatkuasa undang-undang memantau aktiviti yang mencurigakan tanpa meninggalkan jejak.

Cara melindungi diri anda daripada Serangan Saluran Sampingan

![Apakah Serangan Saluran Sampingan (SCA)? Apakah Serangan Saluran Sampingan (SCA)?]()

Tiada cara mudah untuk menjadikan PC kebal kepada Serangan Saluran Sampingan

Malangnya, tiada cara mudah untuk menjadikan PC tidak terdedah kepada Serangan Saluran Sampingan. Selagi PC menggunakan kuasa, memancarkan sinaran dan membuat bunyi semasa operasi, ia masih tertakluk kepada analisis penggodam.

Walau bagaimanapun, apa yang boleh anda lakukan ialah menghalang penggodam daripada melakukan serangan itu pada mulanya. Ambil program SonarSnoop yang boleh mengesan corak log masuk telefon sebagai contoh. Program ini mungkin mempunyai saluran pengedaran seperti mana-mana perisian hasad yang lain . Ia akan ditemui tersembunyi dalam aplikasi dan program berniat jahat menunggu seseorang memuat turunnya.

Oleh itu, walaupun anda tidak boleh menghalang peranti daripada mengeluarkan isyarat, anda boleh menghalang pemasangan perisian yang diprogramkan untuk memantau isyarat tersebut. Pastikan alat anti-virus anda dikemas kini dan amalkan amalan keselamatan siber yang baik dan semuanya akan baik-baik saja.