Anda tidak boleh memastikan bahawa fail sebenarnya adalah imej, video, PDF atau fail teks hanya dengan melihat sambungan fail. Pada Windows, penyerang boleh melaksanakan fail PDF seolah-olah ia adalah fail EXE .

Ini agak berbahaya, kerana fail yang anda muat turun dari Internet dan fikir ia adalah fail PDF, sebenarnya boleh mengandungi virus yang sangat berbahaya. Pernahkah anda terfikir bagaimana penyerang boleh melakukan ini?

Apakah kaedah RLO?

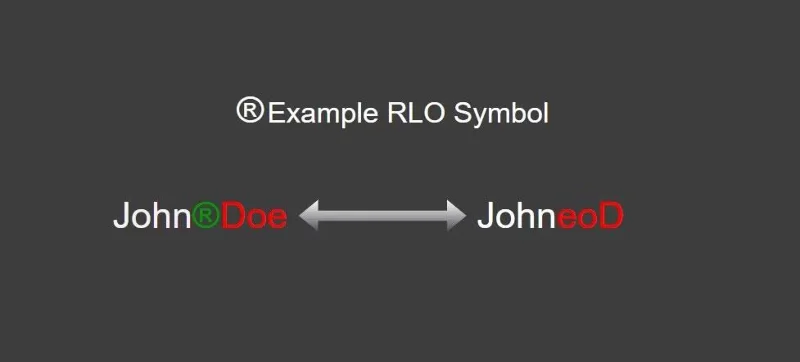

Banyak bahasa boleh ditulis dari kanan ke kiri, seperti Arab, Urdu, dan Parsi. Ramai penyerang menggunakan bahasa jenis ini untuk melancarkan pelbagai serangan. Dokumen yang bermakna dan selamat apabila dibaca dari kiri sebenarnya mungkin mempunyai kandungan yang berbeza apabila dibaca dari kanan dan merujuk kepada fail yang sama sekali berbeza. Anda boleh menggunakan kaedah RLO yang wujud dalam sistem pengendalian Windows untuk mengendalikan bahasa yang ditulis dari kanan ke kiri.

Terdapat notasi RLO untuk ini dalam Windows. Sebaik sahaja anda menggunakan aksara ini, komputer akan mula membaca teks dari kanan ke kiri. Penyerang mengambil kesempatan daripada ini untuk menyembunyikan nama fail boleh laku dan sambungan.

Sebagai contoh, anda memasukkan perkataan Inggeris dari kiri ke kanan dan perkataan itu ialah Perisian. Jika anda menambah simbol Windows RLO selepas huruf T, apa sahaja yang anda taip selepas itu akan dibaca dari kanan ke kiri. Akibatnya, perkataan baharu anda ialah Softeraw.

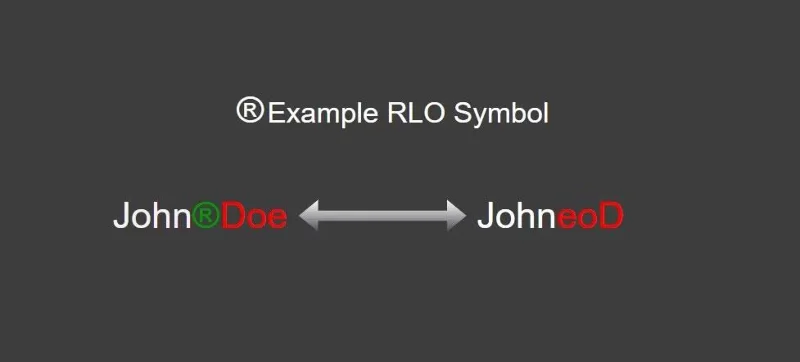

Untuk memahami dengan lebih baik, lihat rajah di bawah.

Unsur RLO membalikkan perkataan

Bolehkah Trojan diletakkan dalam fail PDF?

Dalam sesetengah serangan, penggodam boleh memasukkan eksploitasi atau skrip berniat jahat di dalam fail PDF. Banyak alat dan program yang berbeza boleh melakukan ini. Ini juga boleh dilakukan dengan menukar kod PDF sedia ada tanpa menggunakan sebarang program lain.

Walau bagaimanapun, kaedah RLO adalah berbeza. Dengan kaedah RLO, penyerang membentangkan fail EXE sedia ada seolah-olah ia adalah fail PDF untuk memperdaya mangsa sasaran. Hanya rupa EXE yang berubah, jadi pengguna sasaran membuka fail dengan percaya ia adalah fail PDF yang tidak berbahaya.

Cara menggunakan kaedah RLO

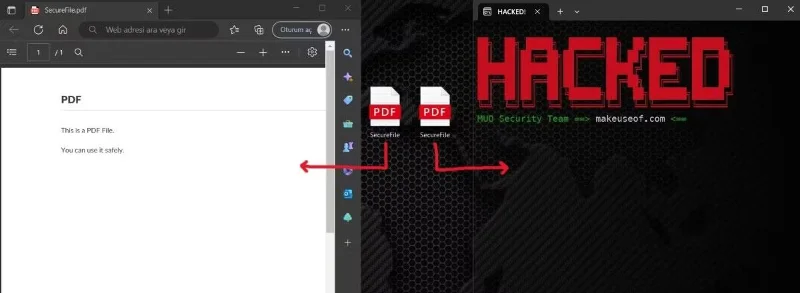

Sebelum menerangkan cara memaparkan EXE sebagai PDF menggunakan kaedah RLO, mari kita semak imej di bawah. Manakah antara fail ini ialah PDF?

![Bagaimana trojan berpura-pura menjadi fail PDF menggunakan kaedah RLO Bagaimana trojan berpura-pura menjadi fail PDF menggunakan kaedah RLO]()

Sila bezakan kedua-dua fail

Anda tidak boleh menentukan ini sepintas lalu. Sebaliknya, anda perlu melihat kandungan fail. (Sekiranya anda ingin tahu, fail di sebelah kiri ialah fail PDF sebenar).

Trik ini agak mudah dilakukan. Pertama, penyerang menulis kod berniat jahat dan menyusunnya. Kod disusun untuk output dalam format exe. Penyerang menukar nama dan ikon fail EXE ini, mengubah penampilannya menjadi PDF. Jadi bagaimana proses pertukaran nama berlaku?

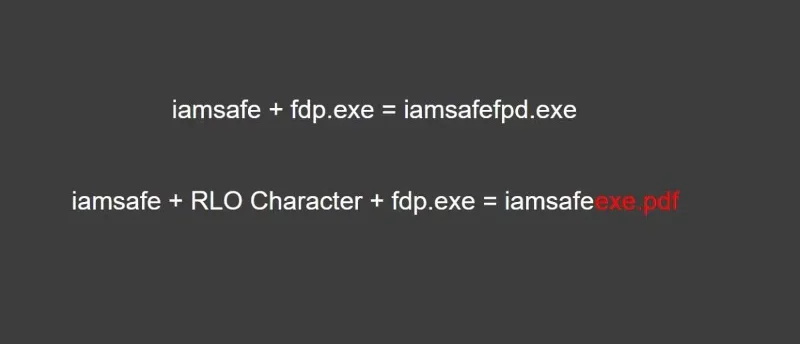

Di sinilah RLO berperanan. Sebagai contoh, katakan anda mempunyai fail EXE bernama iamsafefdp.exe. Pada peringkat ini, penyerang akan meletakkan simbol RLO antara iamsafe dan fdp.exe untuk menamakan semula fail. Ia agak mudah untuk melakukan ini dalam Windows. Hanya klik kanan semasa menamakan semula.

![Bagaimana trojan berpura-pura menjadi fail PDF menggunakan kaedah RLO Bagaimana trojan berpura-pura menjadi fail PDF menggunakan kaedah RLO]()

Operasi penyongsangan aksara RLO

Prinsipnya mudah, sebaik sahaja Windows melihat simbol RLO, ia membaca dari kanan ke kiri. Fail masih EXE, tiada apa yang berubah. Ia hanya kelihatan seperti PDF dalam rupa.

Selepas peringkat ini, penyerang akan menggantikan ikon fail EXE dengan ikon fail PDF dan menghantar fail ini ke sasaran.

Gambar di bawah adalah jawapan kepada soalan sebelum ini. EXE yang anda lihat di sebelah kanan telah dibuat menggunakan kaedah RLO. Dari segi penampilan, kedua-dua fail adalah serupa, tetapi kandungannya berbeza sama sekali.

![Bagaimana trojan berpura-pura menjadi fail PDF menggunakan kaedah RLO Bagaimana trojan berpura-pura menjadi fail PDF menggunakan kaedah RLO]()

Bandingkan kandungan fail

Bagaimana untuk bertahan daripada serangan jenis ini?

Seperti banyak insiden keselamatan, terdapat beberapa langkah berjaga-jaga yang boleh anda ambil untuk mencegah jenis serangan ini. Yang pertama ialah menggunakan pilihan nama semula untuk menyemak fail yang ingin anda buka. Jika anda memilih pilihan nama semula, sistem pengendalian Windows secara automatik akan memilih kawasan yang boleh diedit, sebagai tambahan kepada sambungan fail. Bahagian yang tidak dipilih akan menjadi sambungan fail sebenar. Jika anda melihat format EXE dalam bahagian yang tidak dipilih, anda tidak seharusnya membuka fail ini.

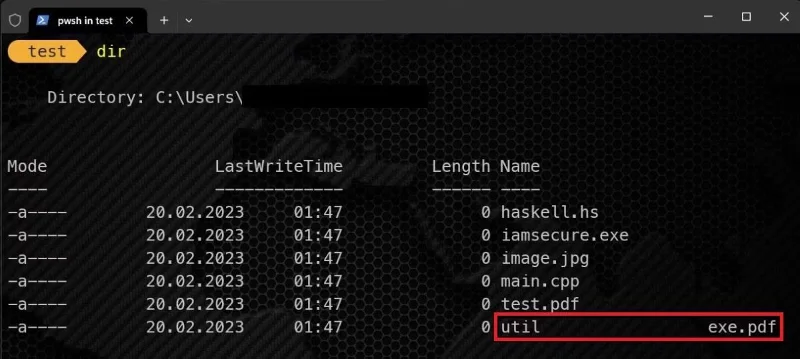

Anda juga boleh menyemak sama ada terdapat aksara tersembunyi yang dimasukkan menggunakan baris arahan. Untuk melakukan ini, hanya gunakan arahan dir seperti berikut.

![Bagaimana trojan berpura-pura menjadi fail PDF menggunakan kaedah RLO Bagaimana trojan berpura-pura menjadi fail PDF menggunakan kaedah RLO]()

Semak fail dengan arahan dir

Seperti yang anda lihat dalam tangkapan skrin di atas, util adalah fail yang pelik, jadi anda harus curiga.

Berhati-hati sebelum memuat turun fail!

Seperti yang anda lihat, walaupun fail PDF yang ringkas boleh meletakkan peranti anda ke tangan penyerang. Itulah sebabnya anda tidak boleh sewenang-wenangnya memuat turun setiap fail yang anda lihat di Internet. Tidak kira betapa selamatnya anda fikir mereka, berhati-hati!

Sebelum memuat turun fail, anda boleh mengambil beberapa langkah berjaga-jaga, seperti memastikan tapak web yang anda muat turun adalah boleh dipercayai dan mengimbas fail menggunakan penyemak fail dalam talian .