Tiada cara mudah untuk menentukan sama ada anda menggunakan PC yang dijangkiti trojan akses jauh (RAT) atau PC yang bersih. Jadi, mengetahui cara untuk menghalang serangan trojan akses jauh akan sangat membantu dalam memastikan PC anda daripada dijangkiti perisian hasad RAT.

Jadi mari kita ketahui apa itu serangan RAT, mengapa pelakon ancaman melakukan serangan ini, dan cara mencegahnya.

Apakah itu Trojan Akses Jauh (RAT)?

Trojan Akses Jauh (RAT) ialah sejenis perisian hasad yang membenarkan penyerang mengawal komputer anda dari jauh.

Dengan RAT, penyerang boleh melakukan apa sahaja yang mereka mahu pada mesin anda, termasuk melihat dan memuat turun fail, mengambil tangkapan skrin, merekod ketukan kekunci, mencuri kata laluan dan juga menghantar arahan kepada mesin. komputer anda untuk melakukan tindakan tertentu.

Oleh kerana RAT memberi penyerang kawalan hampir sepenuhnya ke atas mesin yang dijangkiti, pelaku ancaman menggunakannya untuk aktiviti berniat jahat seperti pengintipan, kecurian kewangan dan jenayah siber.

Mengapa penggodam melakukan serangan RAT?

Penyerang boleh mempunyai kawalan pentadbiran penuh ke atas komputer sasaran dengan bantuan program RAT. Akibatnya, penyerang boleh dengan mudah:

- Memasang perisian tebusan atau program perisian hasad lain pada komputer anda.

- Baca, muat turun, padam, edit atau implan data pada sistem anda.

- Kawal kamera web dan mikrofon anda.

- Pantau aktiviti dalam talian anda dengan memanfaatkan keyloggers .

- Curi maklumat sulit seperti nombor keselamatan sosial, nama pengguna, kata laluan dan maklumat kad kredit.

- Ambil tangkapan skrin komputer jauh.

- Kekalkan serangan distributed denial of service (DDOS) dengan memasang RAT pada berbilang PC dan menggunakan PC tersebut untuk membanjiri pelayan sasaran dengan trafik palsu.

Hari ini, pelakon ancaman juga menggunakan RAT untuk melombong mata wang kripto. Oleh kerana program trojan akses jauh boleh menyamar sebagai program yang sah, ia boleh dipasang dengan mudah pada komputer anda tanpa pengetahuan anda.

Bagaimanakah RAT dipasang pada PC?

Jadi bagaimanakah RAT boleh dipasang pada PC? Seperti mana-mana program perisian hasad lain, trojan akses jauh boleh masuk ke dalam PC anda dalam pelbagai cara.

Trojan akses jauh boleh mengiringi muat turun yang kelihatan sah yang diminta pengguna daripada tapak web berniat jahat, seperti permainan video, aplikasi perisian, imej, fail torrent, pemalam, dsb.

Lampiran e-mel yang dibuat, e-mel pancingan data dan pautan web pada tapak web berniat jahat juga boleh menghantar program RAT ke PC.

Trojan akses jauh yang popular dan lama termasuk Back Orifice, Poison-Ivy, SubSeven dan Havex.

Bagaimana untuk mengelakkan serangan RAT

Berikut ialah beberapa cara terbukti yang boleh melindungi anda daripada serangan RAT.

1. Pasang program anti-malware

Walaupun RAT sukar dikesan dan dialih keluar, salah satu cara terbaik untuk melindungi daripadanya ialah memasang program anti-malware.

Program anti-malware direka untuk mengesan dan mengalih keluar perisian hasad, termasuk RAT.

Memasang program anti-perisian hasad boleh membantu memastikan komputer anda selamat daripada RAT dan perisian hasad lain.

Selain itu, anda juga harus memastikan program anti-malware anda dikemas kini kerana ancaman baharu sentiasa muncul.

2. Kuatkan kawalan akses

Salah satu cara paling berkesan untuk mencegah serangan RAT adalah untuk mengukuhkan kawalan akses. Ini menjadikannya lebih sukar bagi pengguna yang tidak dibenarkan untuk mengakses rangkaian dan sistem.

Sebagai contoh, langkah pengesahan yang kukuh, seperti pengesahan dua faktor dan konfigurasi tembok api yang lebih ketat, boleh membantu memastikan bahawa hanya pengguna yang dibenarkan mempunyai akses kepada peranti dan data. Sama ada. Melakukannya akan mengurangkan kerosakan yang boleh disebabkan oleh jangkitan SV.

3. Melaksanakan keistimewaan yang paling sedikit

Apabila bercakap tentang pencegahan RAT, salah satu prinsip penting yang perlu diikuti ialah prinsip keistimewaan paling sedikit (POLP).

Ringkasnya, prinsip ini menyatakan bahawa pengguna hanya perlu mempunyai jumlah trafik minimum yang diperlukan untuk melaksanakan tugas kerja mereka. Ini termasuk kedua-dua hak dan keistimewaan.

Dengan tegas menguatkuasakan prinsip keistimewaan yang paling rendah, organisasi boleh mengurangkan dengan ketara kemungkinan RAT mengambil kawalan penuh ke atas PC.

Selain itu, jika prinsip keistimewaan terkecil dipatuhi dengan betul, terdapat had ke atas perkara yang boleh dilakukan oleh penyerang RAT terhadap PC.

4. Pantau kelakuan aplikasi yang luar biasa

RAT sering menyambung ke pelayan jauh untuk menerima arahan daripada penyerang. Oleh itu, anda mungkin melihat aktiviti rangkaian yang luar biasa apabila anda mempunyai RAT pada sistem anda.

Jadi, satu cara untuk membantu mencegah jangkitan RAT adalah dengan memantau tingkah laku aplikasi pada sistem.

Sebagai contoh, anda mungkin melihat aplikasi bersambung ke port luar biasa atau alamat IP yang tidak digunakan oleh aplikasi. Anda juga mungkin melihat apl menghantar sejumlah besar data, apabila ia biasanya tidak menghantar data sebanyak itu.

Mengawasi jenis tingkah laku luar biasa ini boleh membantu anda mengesan RAT sebelum ia boleh menyebabkan sebarang kerosakan.

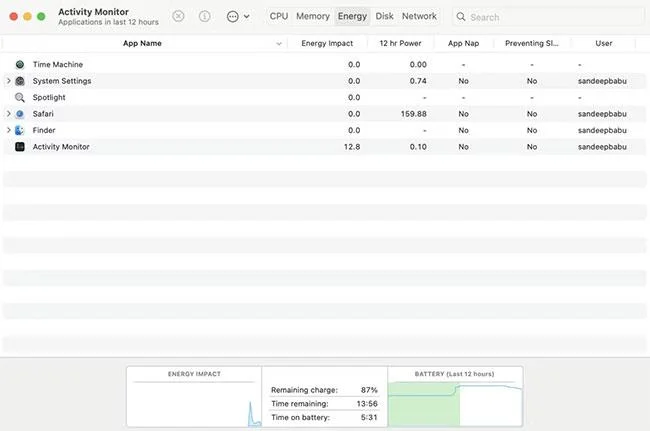

Cuma buka Pengurus Tugas pada PC Windows atau Monitor Aktiviti pada Mac untuk menyemak sama ada sebarang aplikasi sedang berjalan tanpa pengetahuan anda.

![Bagaimana untuk mengelakkan serangan RAT dan mengawal PC anda Bagaimana untuk mengelakkan serangan RAT dan mengawal PC anda]()

5. Gunakan sistem pengesanan pencerobohan

Anda harus memantau trafik rangkaian anda secara berterusan dengan bantuan sistem pengesanan pencerobohan (IDS) yang boleh dipercayai.

Dua jenis utama sistem pengesanan pencerobohan termasuk:

- Sistem pengesanan pencerobohan berasaskan hos (HIDS) dipasang pada peranti tertentu.

- Sistem pengesanan pencerobohan berasaskan rangkaian (NIDS) memantau trafik rangkaian dalam masa nyata

Menggunakan kedua-dua jenis sistem pengesanan pencerobohan mencipta maklumat keselamatan dan sistem pengurusan acara (SIEM) yang boleh menyekat sebarang pencerobohan perisian yang memintas tembok api dan program anti-perisian. ketoksikan anda.

6. Kemas kini sistem pengendalian anda, penyemak imbas dan perisian lain yang biasa digunakan

Aktor ancaman sering mengeksploitasi kelemahan dalam sistem pengendalian dan perisian yang lapuk untuk mendapatkan akses kepada peranti mangsa.

Dengan memastikan sistem pengendalian, penyemak imbas web dan program lain yang biasa digunakan sentiasa dikemas kini, anda boleh membantu menutup sebarang kemungkinan lubang keselamatan yang boleh digunakan oleh penyerang untuk menjangkiti PC anda dengan RAT. .

Anda juga harus memasang sebarang kemas kini keselamatan untuk perisian antivirus dan firewall anda sebaik sahaja ia tersedia.

7. Gunakan model Zero-Trust

Model keselamatan Zero-Trust menguatkuasakan identiti dan pengesahan yang ketat untuk akses rangkaian.

Prinsip model Zero-Trust termasuk pemantauan dan pengesahan berterusan, keistimewaan paling rendah untuk pengguna dan peranti, kawalan ketat terhadap akses peranti dan menyekat pergerakan sisi.

Jadi, menggunakan model Zero-Trust boleh membantu anda mencegah serangan RAT. Ini kerana serangan RAT sering menggunakan pergerakan sisi untuk menjangkiti peranti lain pada rangkaian dan mendapatkan akses kepada data sensitif.

8. Menyertai latihan keselamatan siber

Pautan yang mencurigakan dan tapak web berniat jahat adalah punca utama pengedaran perisian hasad.

Jika anda tidak mahu menjadi mangsa, jangan sekali-kali membuka lampiran e-mel. Dan anda harus sentiasa memuat turun program perisian, imej dan permainan video daripada tapak web asal.

Selain itu, anda harus kerap menghadiri latihan keselamatan siber untuk mengetahui tentang teknik terkini untuk mengesan ancaman perisian hasad.

Melatih pekerja tentang amalan terbaik keselamatan siber untuk mengelakkan serangan Phishing dan Kejuruteraan Sosial boleh membantu organisasi mencegah jangkitan RAT.

Dengan perisian hasad, mencegah lebih baik daripada mengubati. Menyediakan latihan kesedaran keselamatan kepada individu dan organisasi untuk mencegah serangan RAT.