Perisian hasad pada penghala, peranti rangkaian dan Internet Perkara semakin biasa. Kebanyakannya menjangkiti peranti yang terdedah dan tergolong dalam botnet yang sangat berkuasa. Penghala dan peranti Internet Perkara (IoT) sentiasa dikuasakan, sentiasa dalam talian dan menunggu arahan. Dan botnet mengambil kesempatan daripada itu untuk menyerang peranti ini.

Tetapi tidak semua perisian hasad ( malware ) adalah sama.

VPNFilter ialah perisian hasad yang merosakkan yang menyerang penghala, peranti IoT, dan juga beberapa peranti storan terpasang rangkaian (NAS). Bagaimanakah anda mengesan jika peranti anda dijangkiti dengan perisian hasad VPNFilter? Dan bagaimana anda boleh mengeluarkannya? Mari kita lihat lebih dekat VPNFilter melalui artikel berikut.

Apakah itu Malware VPNFilter? Bagaimana untuk mengeluarkannya?

Apakah VPNFilter?

VPNFilter ialah varian perisian hasad modular yang canggih yang menyasarkan peranti rangkaian daripada pelbagai pengeluar serta peranti NAS. VPNFilter pada mulanya ditemui pada peranti rangkaian Linksys , MikroTik, NETGEAR dan TP-Link , serta peranti QNAP NAS, dengan lebih kurang 500,000 jangkitan di 54 negara.

Pasukan penemuan VPNFilter, Cisco Talos, baru-baru ini mengemas kini butiran berkaitan perisian hasad ini, menunjukkan bahawa peranti rangkaian daripada pengeluar seperti ASUS, D-Link, Huawei, Ubiquiti, UPVEL dan ZTE sedang menunjukkan tanda-tanda dijangkiti VPNFilter. Walau bagaimanapun, pada masa penulisan, tiada peranti rangkaian Cisco terjejas.

Malware ini tidak seperti kebanyakan perisian hasad tertumpu IoT lain kerana ia berterusan selepas sistem but semula, menjadikannya lebih sukar untuk dialih keluar. Peranti yang menggunakan bukti kelayakan log masuk lalai mereka atau dengan kelemahan sifar hari (kelemahan perisian komputer tidak diketahui) yang tidak dikemas kini secara kerap dengan perisian tegar adalah sangat terdedah.

Apakah yang boleh dilakukan oleh VPNFilter?

VPNFilter ialah "berbilang modul, platform silang" yang boleh merosakkan dan memusnahkan peranti. Tambahan pula, ia juga boleh menjadi ancaman yang membimbangkan, mengumpul data pengguna. VPNFilter berfungsi dalam beberapa peringkat.

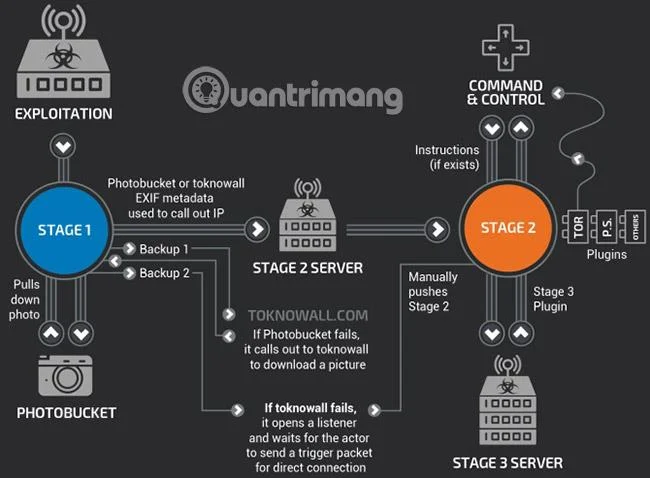

Fasa 1 : VPNPenapis dalam fasa 1 mewujudkan tapak pendaratan pada peranti, menghubungi pelayan arahan dan kawalan (C&C) untuk memuat turun modul tambahan dan menunggu arahan. Fasa 1 juga mempunyai berbilang kontingensi terbina dalam untuk meletakkan C&C fasa 2, sekiranya berlaku perubahan infrastruktur semasa pelaksanaan. Peringkat 1 VPNFilter malware juga boleh bertahan daripada but semula, menjadikannya ancaman yang sangat berbahaya.

Peringkat 2 : VPNFilter dalam peringkat 2 tidak berterusan selepas but semula, tetapi ia mempunyai banyak keupayaan pada peringkat ini. Fasa 2 boleh mengumpul data peribadi, melaksanakan arahan dan mengganggu pengurusan peranti. Selain itu, terdapat versi fasa 2 yang berbeza dalam amalan. Sesetengah versi dilengkapi dengan modul pemusnah yang menimpa partition perisian tegar peranti , kemudian but semula untuk menjadikan peranti tidak boleh digunakan (pada asasnya, melumpuhkan perisian hasad). mengkonfigurasi penghala , peranti IoT atau NAS ).

Fasa 3 : Modul VPNFilter dalam fasa 3 bertindak sebagai pemalam untuk fasa 2, memanjangkan fungsi VPNFilter. Modul yang bertindak sebagai penghidu paket , mengumpul trafik masuk pada peranti dan mencuri bukti kelayakan log masuk. Jenis lain membenarkan perisian hasad peringkat 2 untuk berkomunikasi dengan selamat menggunakan Tor . Cisco Talos juga menemui modul yang menyuntik kandungan berniat jahat ke dalam trafik yang melalui peranti itu, bermakna penggodam boleh mengeksploitasi lagi peranti lain yang disambungkan melalui penghala, peranti IoT atau NAS.

Selain itu, modul VPNFilter "membolehkan pencurian bukti kelayakan tapak web dan pemantauan protokol Modbus SCADA."

Ekstrak alamat IP pelayan

Satu lagi ciri menarik (tetapi bukan baru ditemui) bagi perisian hasad VPNFilter ialah penggunaan perkhidmatan perkongsian foto dalam talian untuk mencari alamat IP untuk pelayan C&Cnya. Analisis Talos mendapati bahawa perisian hasad menunjuk kepada satu siri URL Photobucket. Malware memuat turun imej pertama dalam galeri rujukan URL dan mengekstrak alamat IP pelayan yang tersembunyi dalam metadata imej.

Alamat IP "diekstrak daripada 6 nilai integer untuk latitud dan longitud GPS dalam maklumat EXIF ." Jika gagal, perisian hasad peringkat 1 akan kembali ke domain biasanya (toknowall.com - lebih lanjut mengenainya di bawah) untuk memuat turun imej dan mencuba proses yang sama.

![Bagaimana untuk mengesan perisian hasad VPNFilter sebelum ia memusnahkan penghala Bagaimana untuk mengesan perisian hasad VPNFilter sebelum ia memusnahkan penghala]()

Menghidu paket disasarkan

Laporan kemas kini Talos menunjukkan beberapa butiran menarik tentang modul menghidu paket VPNFilter. Daripada mengganggu segala-galanya, ia mempunyai set peraturan yang ketat, menyasarkan jenis trafik tertentu. Khususnya, trafik daripada sistem kawalan industri (SCADA), menggunakan TP-Link R600 VPN, bersambung ke senarai alamat IP yang dipratentukan (menunjukkan pengetahuan lanjutan tentang rangkaian) dan trafik yang dikehendaki), serta paket data 150 bait atau lebih besar.

"VPNFilter sedang mencari perkara yang sangat spesifik," kata Craig William, ketua teknologi kanan dan pengurus capaian global di Talos, kepada Ars. Mereka tidak cuba mengumpul trafik sebanyak mungkin. Mereka hanya cuba mendapatkan beberapa perkara yang sangat kecil seperti maklumat log masuk dan kata laluan. Kami tidak mempunyai banyak maklumat tentang itu, selain mengetahui bahawa ia sangat disasarkan dan sangat canggih. Kami masih cuba untuk mengetahui kepada siapa mereka menggunakan kaedah ini."

Dari mana datangnya VPNFilter?

VPNFilter dipercayai hasil kerja kumpulan penggodam tajaan kerajaan. Jangkitan VPNFilter pada mulanya ditemui di Ukraine, dan banyak sumber percaya ia adalah kerja kumpulan penggodam Fancy Bear yang disokong Rusia.

Walau bagaimanapun, tiada negara atau kumpulan penggodam telah mengaku bertanggungjawab terhadap perisian hasad ini. Memandangkan peraturan terperinci dan disasarkan perisian hasad untuk SCADA dan protokol sistem perindustrian lain, teori bahawa perisian itu disokong oleh negara bangsa nampaknya berkemungkinan besar.

Walau bagaimanapun, FBI percaya bahawa VPNFilter adalah produk Fancy Bear. Pada Mei 2018, FBI merampas domain - ToKnowAll.com - dipercayai telah digunakan untuk memasang dan mengawal perisian hasad VPNFilter peringkat 2 dan peringkat 3. Penyitaan domain ini berkemungkinan besar Ia pasti membantu menghentikan penyebaran VPNFilter serta-merta, tetapi ia tidak menyelesaikan masalah sepenuhnya. Perkhidmatan Keselamatan Ukraine (SBU) menghalang serangan VPNFilter pada kilang pemprosesan kimia pada Julai 2018.

VPNFilter juga mempunyai persamaan dengan perisian hasad BlackEnergy, trojan APT yang digunakan terhadap pelbagai sasaran di Ukraine. Sekali lagi, walaupun tiada bukti yang tepat, serangan yang menyasarkan sistem Ukraine kebanyakannya datang daripada kumpulan penggodam yang mempunyai hubungan rapat dengan Rusia.

Bagaimana untuk mengetahui sama ada peranti anda dijangkiti VPNFilter?

Kemungkinan penghala anda tidak dijangkiti dengan perisian hasad VPNFilter. Tetapi adalah lebih baik untuk memastikan peranti anda selamat:

Semak penghala anda dengan pautan: https://www.symantec.com/blogs/threat-intelligence/vpnfilter-iot-malware. Jika peranti anda tiada dalam senarai, semuanya baik-baik saja.

Anda boleh melawati halaman ujian VPNFilter Symantec: http://www.symantec.com/filtercheck/. Semak kotak terma dan syarat, kemudian tekan butang Run VPNFilter Check di tengah. Ujian akan selesai dalam beberapa saat.

![Bagaimana untuk mengesan perisian hasad VPNFilter sebelum ia memusnahkan penghala Bagaimana untuk mengesan perisian hasad VPNFilter sebelum ia memusnahkan penghala]()

Jika anda dijangkiti VPNFilter, apakah yang perlu anda lakukan?

Jika Symantec VPNFilter Check mengesahkan bahawa penghala anda dijangkiti VPNFilter, anda perlu mengambil tindakan berikut.

- Tetapkan semula penghala anda, kemudian jalankan VPNFilter Check sekali lagi.

- Tetapkan semula penghala anda kepada tetapan kilang.

- Muat turun perisian tegar terkini untuk penghala dan lengkapkan pemasangan perisian tegar "bersih", sebaik-baiknya tanpa penghala membuat sambungan dalam talian semasa proses.

Tambahan pula, anda perlu melakukan imbasan sistem penuh pada setiap peranti yang disambungkan ke penghala yang dijangkiti VPNFilter.

Cara paling berkesan untuk mengalih keluar perisian hasad VPNFilter adalah dengan menggunakan perisian antivirus serta aplikasi penyingkiran perisian hasad. Kedua-dua alat boleh mengesan virus ini sebelum ia benar-benar menjangkiti komputer dan penghala anda.

Perisian antivirus mungkin mengambil masa beberapa jam untuk menyelesaikan proses, bergantung pada kelajuan komputer anda, tetapi ia juga memberikan anda kaedah terbaik untuk mengalih keluar fail berniat jahat.

Ia juga berbaloi untuk memasang alat penyingkiran perisian hasad, yang mengesan perisian hasad seperti VPNFilter dan membunuhnya sebelum ia menyebabkan sebarang masalah.

Seperti perisian antivirus, proses pengimbasan perisian hasad boleh mengambil masa berjam-jam bergantung pada saiz pemacu keras komputer anda, serta kelajuannya.

Seperti virus lain, anda juga perlu mengalih keluar perisian hasad VPNFilter daripada penghala anda. Untuk melakukan ini, anda perlu menetapkan semula penghala kepada tetapan lalai kilangnya.

Penghala tetapan semula keras memerlukan anda menetapkan semula penghala dari awal, termasuk membuat kata laluan pentadbir baharu dan menyediakan rangkaian wayarles untuk semua peranti. Ia akan mengambil sedikit masa untuk melakukannya dengan betul.

Anda harus sentiasa menukar bukti kelayakan lalai penghala anda, serta mana-mana peranti IoT atau NAS (melakukan tugas ini tidak mudah pada peranti IoT), jika boleh. Selain itu, walaupun terdapat bukti bahawa VPNFilter boleh memintas beberapa tembok api , memasang dan mengkonfigurasi tembok api dengan betul masih akan membantu menghalang banyak nasties lain daripada rangkaian anda.

![Bagaimana untuk mengesan perisian hasad VPNFilter sebelum ia memusnahkan penghala Bagaimana untuk mengesan perisian hasad VPNFilter sebelum ia memusnahkan penghala]()

Cara paling berkesan untuk mengalih keluar perisian hasad VPNFilter ialah menggunakan perisian antivirus

Bagaimana untuk mengelakkan jangkitan semula dengan perisian hasad VPNFilter?

Terdapat beberapa cara utama anda boleh mengurangkan risiko anda dijangkiti semula dengan VPNFilter (atau mana-mana virus lain), termasuk petua khusus yang berkaitan secara langsung dengan VPNFilter.

Penghala yang dikemas kini dilindungi daripada perisian hasad VPNFilter serta ancaman keselamatan lain. Sentiasa ingat untuk mengemas kini secepat mungkin.

Tukar kata laluan penghala

Jangan gunakan kata laluan lalai yang ditetapkan oleh pengeluar penghala. Cipta kata laluan anda sendiri yang lebih kuat dan kurang berkemungkinan diserang oleh pelakon yang berniat jahat.

Kemas kini perisian anti-virus

Pastikan program anti-virus dan anti-malware anda dikemas kini. Takrifan virus baharu dikeluarkan secara tetap, dan ini memastikan PC anda dimaklumkan tentang ancaman virus dan perisian hasad baharu yang perlu dicari.

Nantikan program baharu!

Adalah penting untuk mengetahui dengan jelas sumber program dan aplikasi yang telah anda muat turun. Tapak yang kurang bereputasi mempunyai banyak alat tambah yang anda tidak perlukan, seperti VPNFilter.

Jangan klik pada iklan pop timbul!

Apabila sepanduk muncul semasa anda menyemak imbas tapak web, jangan klik padanya. Biasanya, cara paling selamat adalah dengan melawati tapak web lain dan bukan pada tapak web yang dipenuhi dengan iklan pop timbul.

Perisian hasad pada penghala semakin popular. Kerentanan perisian hasad dan IoT ada di mana-mana, dan dengan bilangan peranti dalam talian yang semakin meningkat, keadaan akan menjadi lebih teruk. Penghala ialah titik fokus untuk data di rumah anda. Walau bagaimanapun, ia tidak menerima perhatian keselamatan sebanyak peranti lain. Ringkasnya, penghala tidak selamat seperti yang anda fikirkan.

Lihat lagi: