Keselamatan wayarles amat penting. Sebahagian besar daripada kita menyambungkan peranti mudah alih, seperti telefon pintar, tablet, komputer riba atau peranti lain, ke penghala pada pelbagai masa sepanjang hari. Tambahan pula, peranti Internet of Things juga bersambung ke Internet menggunakan WiFi.

Mereka sentiasa dalam keadaan aktif, sentiasa "mendengar" dan sentiasa memerlukan keselamatan yang tinggi. Itulah sebabnya langkah penyulitan WiFi amat diperlukan. Terdapat beberapa cara berbeza untuk menjamin sambungan WiFi . Tetapi bagaimanakah pengguna mengetahui standard keselamatan WiFi yang terbaik? Artikel berikut akan membantu anda menjawab soalan ini.

WEP, WPA, WPA2 dan WPA3 - Apakah jenis keselamatan terbaik?

Jenis keselamatan WiFi

Jenis keselamatan WiFi yang paling biasa ialah WEP, WPA dan WPA2.

Bandingkan WEP dan WPA

Privasi Setara Berwayar (WEP) ialah kaedah penyulitan WiFi tertua dan paling kurang selamat. Cara WEP melindungi sambungan WiFi adalah teruk, jadi jika anda menggunakan WEP, anda perlu menukar jenis keselamatan ini dengan segera.

Tambahan pula, jika anda menggunakan penghala lama yang hanya menyokong WEP, pengguna juga harus menaik tarafnya untuk keselamatan dan sambungan yang lebih baik.

kenapa? Keropok (keropok ialah orang yang mahir dalam komputer, tetapi hanya menggunakan bakat mereka untuk melayani kepentingan peribadi secara haram) telah menemui cara untuk memecahkan penyulitan WEP dan ini dilakukan dengan mudah.menggunakan alat yang tersedia secara percuma. Pada tahun 2005, FBI membuat hujah awam untuk menggunakan alat percuma untuk meningkatkan kesedaran awam. Hampir semua orang boleh melakukannya. Akibatnya, Perikatan WiFi secara rasmi meninggalkan standard WEP pada tahun 2004.

Buat masa ini, pengguna harus menggunakan versi WPA.

Definisi WPA dan WPA2

Standard WEP yang sebelum ini tidak selamat adalah pendahulu kepada WiFi Protected Access (WPA). WPA hanyalah batu loncatan kepada WPA2.

Apabila WEP menjadi tidak selamat, WiFi Alliance membangunkan WPA untuk memberikan sambungan rangkaian lapisan keselamatan tambahan sebelum membangunkan dan memperkenalkan WPA2. Piawaian keselamatan WPA2 sentiasa menjadi matlamat yang diingini. Walau bagaimanapun, pada tahun 2018, WPA2 juga muncul

WPA3

![Bandingkan 4 jenis keselamatan WiFi WEP, WPA, WPA2 dan WPA3 Bandingkan 4 jenis keselamatan WiFi WEP, WPA, WPA2 dan WPA3]()

Pada masa ini, kebanyakan penghala dan sambungan WiFi menggunakan WPA2, kerana ia masih selamat daripada banyak kelemahan dalam standard penyulitan.

Walau bagaimanapun, peningkatan terkini kepada WiFi Protected Access - WPA3 telah tiba. WPA3 menampilkan beberapa penambahbaikan penting kepada keselamatan wayarles moden, termasuk:

- Perlindungan daripada Serangan Brute Force : WPA3 akan melindungi pengguna, walaupun mereka menggunakan kata laluan yang lemah, daripada serangan Brute Force .

- Keselamatan rangkaian awam : WPA3 menambah penyulitan data peribadi, secara teori, menyulitkan sambungan pengguna ke pusat akses wayarles, sama ada kata laluan atau tidak.

- Keselamatan Internet of Things : WPA3 datang pada masa pembangun peranti Internet of Things berada di bawah tekanan yang besar untuk meningkatkan keselamatan asas.

- Penyulitan lebih kukuh : WPA3 menambah penyulitan 192-bit yang lebih kuat, meningkatkan keselamatan dengan ketara.

WPA3 belum lagi memasuki pasaran penghala pengguna, walaupun dijangka perkara ini sepatutnya berlaku pada penghujung tahun 2018. Peralihan dari WEP ke WPA dan dari WPA ke WPA2 mengambil masa yang lama, jadi Tiada apa yang perlu dibimbangkan pada masa ini .

Tambahan pula, pengeluar mesti mengeluarkan peranti yang serasi ke belakang dengan pembaikan, satu proses yang boleh mengambil masa berbulan-bulan atau bahkan bertahun-tahun.

Bandingkan WPA, WPA2 dan WPA3

Frasa WiFi Protected Access diulang sehingga 3 kali. WPA dan WPA2 sudah biasa, tetapi WPA3 kelihatan agak pelik, tetapi ia akan muncul pada penghala tidak lama lagi. Jadi apakah perbezaan antara 3 jenis keselamatan ini? Dan mengapa WPA3 lebih baik daripada WPA2?

WPA terdedah kepada serangan

WPA hampir "tiada peluang" apabila diletakkan pada skala dengan dua pesaing yang lain. Walaupun memiliki penyulitan kunci awam yang kuat dan menggunakan WPA-PSK (Kunci Prakongsi) 256-bit, WPA masih mempunyai beberapa kelemahan yang "diwarisi" daripada standard WEP lama (kedua-duanya mempunyai standard penyulitan strim mudah terdedah yang sama, RC4).

Kerentanan tertumpu pada pengenalan Protokol Integriti Kunci Temporal (TKIP).

TKIP sendiri adalah satu langkah besar ke hadapan, kerana ia menggunakan sistem kunci setiap paket untuk melindungi setiap paket data yang dihantar antara peranti. Malangnya, pelaksanaan TKIP WPA mesti mengambil kira peranti WEP warisan juga.

Sistem TKIP WPA baharu "mengitar semula" beberapa aspek sistem WEP yang terdedah, dan sudah tentu, kelemahan yang sama itu turut muncul dalam piawaian baharu.

![Bandingkan 4 jenis keselamatan WiFi WEP, WPA, WPA2 dan WPA3 Bandingkan 4 jenis keselamatan WiFi WEP, WPA, WPA2 dan WPA3]()

WPA2 menggantikan WPA

WPA2 secara rasmi menggantikan WPA pada tahun 2006. Namun begitu, WPA secara ringkasnya adalah "puncak" penyulitan WiFi.

WPA2 membawa satu lagi peningkatan keselamatan dan penyulitan, terutamanya pengenalan Standard Penyulitan Lanjutan (AES) untuk rangkaian WiFi pengguna. AES jauh lebih kuat daripada RC4 (kerana RC4 telah "retak" berkali-kali) dan merupakan piawaian keselamatan yang digunakan untuk banyak perkhidmatan dalam talian pada masa ini.

WPA2 juga memperkenalkan Mod Counter Cipher dengan Block Chaining Message Authentication Code Protocol, atau singkatannya CCMP, untuk menggantikan TKIP yang terdedah hari ini.

TKIP kekal sebagai sebahagian daripada standard WPA2, serta menyediakan kefungsian untuk peranti WPA sahaja.

Serangan KRACK WPA2

Serangan KRACK adalah kelemahan pertama yang ditemui dalam WPA2. Serangan Pemasangan Semula Kunci (KRACK) ialah serangan langsung pada protokol WPA2 dan malangnya melemahkan sebarang sambungan WiFi menggunakan WPA2.

Pada asasnya, KRACK melemahkan aspek utama jabat tangan empat hala WPA2 , membolehkan penggodam memintas dan memanipulasi penjanaan kunci penyulitan baharu semasa proses sambungan selamat.

Tetapi walaupun KRACK mempunyai kerosakan yang begitu kuat, peluang seseorang menggunakan alat ini untuk menyerang rangkaian rumah adalah sangat tipis.

WPA3: Respons WiFi Alliance

WPA3 agak lewat tetapi menawarkan keselamatan yang lebih tinggi. Sebagai contoh, WPA3-Personal menyediakan penyulitan untuk pengguna walaupun penggodam telah "memecahkan" kata laluan selepas menyambung ke rangkaian.

Tambahan pula, WPA3 memerlukan semua sambungan untuk menggunakan Bingkai Pengurusan Terlindung (PMF). PMF pada asasnya meningkatkan perlindungan privasi, dengan mekanisme keselamatan tambahan untuk melindungi data.

Piawaian AES 128-bit kekal sama untuk WPA3 (bukti keselamatan "berkekalan"nya). Walau bagaimanapun, sambungan WPA3-Enterprise masih memerlukan AES 198-bit. Pengguna WPA3-Peribadi juga akan mempunyai pilihan untuk menggunakan AES 198-bit intensiti tinggi.

Untuk mengetahui lebih banyak ciri baharu WPA3, sila rujuk artikel: Ketahui tentang WPA3, standard keselamatan WiFi terkini hari ini .

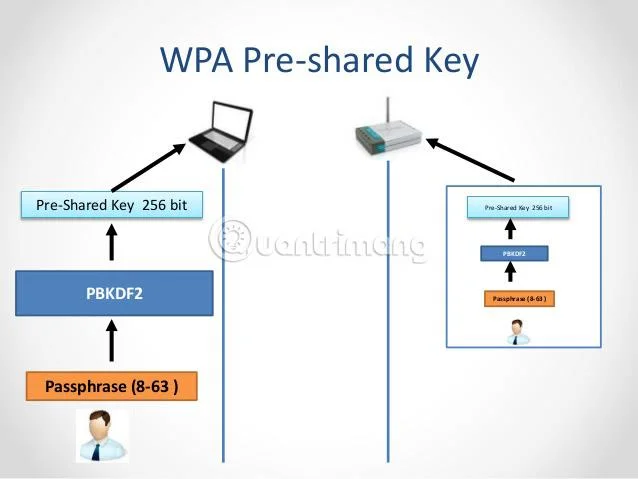

Apakah Kunci Pra Kongsi WPA2?

![Bandingkan 4 jenis keselamatan WiFi WEP, WPA, WPA2 dan WPA3 Bandingkan 4 jenis keselamatan WiFi WEP, WPA, WPA2 dan WPA3]()

WPA2-PSK adalah singkatan kepada Pre-Shared Key, juga dikenali sebagai mod Peribadi, khusus untuk rangkaian pejabat kecil dan rangkaian rumah.

Penghala wayarles menyulitkan trafik rangkaian dengan kunci. Dengan WPA-Personal, kunci ini ialah frasa laluan WiFi yang disediakan pada penghala. Sebelum peranti boleh menyambung ke rangkaian dan "memahami" penyulitan, pengguna mesti memasukkan frasa laluan padanya.

Kelemahan praktikal penyulitan WPA2-Peribadi ialah frasa laluan yang lemah. Memandangkan ramai orang sering menggunakan kata laluan yang lemah untuk akaun dalam talian, bukan perkara luar biasa bagi mereka untuk menggunakan frasa laluan yang sama lemah untuk melindungi rangkaian wayarles mereka. Peraturannya ialah menggunakan kata laluan yang kuat untuk menjamin rangkaian jika tidak, WPA2 tidak dapat banyak membantu.

Apakah WPA3 SAE?

Apabila menggunakan WPA3, pengguna akan menggunakan protokol pertukaran kunci baharu yang dipanggil Pengesahan Serentak Persamaan (SAE). SAE, juga dikenali sebagai Protokol Pertukaran Kunci Dragonfly, kaedah pertukaran kunci yang lebih selamat yang menangani kerentanan KRACK.

Khususnya, ia tahan terhadap serangan penyahsulitan luar talian melalui penyediaan kerahsiaan Forward (yang merupakan sebahagian daripada proses komunikasi antara penyemak imbas dan pelayan melalui protokol HTTPS). Kerahsiaan ke hadapan menghalang penyerang daripada menyahsulit sambungan internet yang direkodkan sebelum ini, walaupun mereka mengetahui kata laluan WPA3.

Begitu juga, WPA3 SAE menggunakan sambungan peer-to-peer untuk mewujudkan pertukaran dan menghapuskan kemungkinan perantara yang berniat jahat memintas kunci.

Apakah WiFi Easy Connect?

![Bandingkan 4 jenis keselamatan WiFi WEP, WPA, WPA2 dan WPA3 Bandingkan 4 jenis keselamatan WiFi WEP, WPA, WPA2 dan WPA3]()

WiFi Easy Connect ialah standard sambungan baharu yang direka untuk memudahkan peruntukan dan konfigurasi peranti WiFi.

Di mana WiFi Easy Connect menyediakan penyulitan kunci awam yang kukuh untuk setiap peranti yang ditambahkan pada rangkaian, malah aplikasi dengan sedikit atau tiada antara muka pengguna, seperti rumah pintar dan produk IoT .

Sebagai contoh, dalam rangkaian rumah, pengguna akan menetapkan peranti sebagai titik konfigurasi pusat. Titik konfigurasi pusat mestilah peranti multimedia, seperti telefon pintar atau tablet.

Peranti multimedia kemudiannya digunakan untuk mengimbas kod QR , yang seterusnya menjalankan protokol Sambungan Mudah WiFi seperti yang direka oleh WiFi Alliance.

Mengimbas kod QR (atau memasukkan kod khusus peranti IoT) memberikan peranti yang disambungkan keselamatan dan penyulitan yang sama seperti peranti lain pada rangkaian, walaupun konfigurasi langsung tidak boleh dilakukan. WiFi Easy Connect, digabungkan dengan WPA3, akan meningkatkan keselamatan untuk rangkaian IoT dan peranti rumah pintar.

Keselamatan WiFi sangat penting

Pada masa penulisan, WPA2 masih merupakan kaedah penyulitan WiFi yang paling selamat, kerana ia mengambil kira kelemahan KRACK. Walaupun KRACK sememangnya menjadi masalah, terutamanya untuk rangkaian korporat, pengguna biasa tidak mungkin menghadapi jenis serangan ini (melainkan, sudah tentu, anda seorang yang hebat).

WEP mudah retak, jadi ia tidak boleh digunakan untuk sebarang tujuan. Tambahan pula, jika anda mempunyai peranti yang hanya boleh menggunakan keselamatan WEP, anda harus mempertimbangkan untuk menggantikannya untuk meningkatkan keselamatan rangkaian.

Ia juga penting untuk ambil perhatian bahawa WPA3 tidak akan muncul secara ajaib dan melindungi semua peranti dalam sekelip mata. Memperkenalkan standard penyulitan WiFi baharu dan mengguna pakainya secara meluas adalah proses yang panjang.

Kadar kejayaan ini bergantung pada sama ada pengeluar peralatan rangkaian secara amnya dan pengeluar penghala khususnya menggunakan WPA3 pada produk mereka.

Buat masa ini, anda harus fokus pada melindungi rangkaian anda dengan WPA2.

Semoga berjaya!

Lihat lagi: