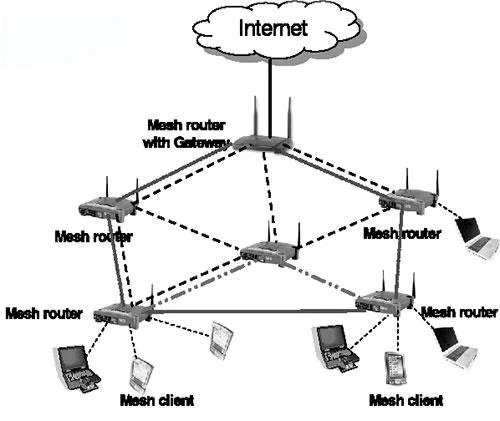

Rangkaian jaringan wayarles berfungsi seperti rangkaian WiFi biasa, tetapi dengan perbezaan yang ketara. Rangkaian mesh mendesentralisasikan infrastruktur yang diperlukan untuk mengekalkan rangkaian dengan menjadikan setiap nod, atau komputer, menjalankan tugas dua kali sebagai pengguna dan penghala untuk trafik Internet.

Dengan cara ini, rangkaian wujud sebagai entiti mengurus sendiri, yang mampu memberi perkhidmatan kepada bilangan pengguna yang pelbagai. Walau bagaimanapun, semua orang yang menyertai atau menggunakan rangkaian jaringan wayarles untuk tujuan perniagaan harus sedar bahawa antara muka ini bukan tanpa masalah keselamatan.

Serangan fizikal

Setiap komputer mewakili titik serangan yang mungkin dalam rangkaian mesh

Memandangkan semua komputer dalam rangkaian jaringan wayarles berfungsi sebagai penghala , setiap komputer mewakili titik serangan yang mungkin. Masalah timbul apabila komputer riba atau komputer meja hilang atau dicuri. Dalam kes ini, pencuri komputer boleh menggunakan akses yang disediakan oleh komputer yang dicuri untuk memasuki rangkaian atau hanya mengganggu keseluruhan sistem dengan mengalih keluar nod penghalaan yang penting.

Serangan penafian perkhidmatan

Walaupun tanpa akses fizikal kepada rangkaian, penggodam boleh mencipta komputer "zombie" menggunakan virus. Setelah dijangkiti, setiap komputer mengikut arahan penyerang tanpa pengawasan langsung.

Pada masa yang sama, penggodam melakukan serangan penafian perkhidmatan (DoS) terfokus , membanjiri komputer atau sistem tertentu dengan cebisan maklumat, untuk melumpuhkan keupayaannya untuk berkomunikasi dengan rangkaian lain, sistem itu. Jika komputer dalam rangkaian mesh dijangkiti virus, ia boleh menyerang komputer lain dalam rangkaiannya sendiri, menyebarkan jangkitan lebih jauh.

Pemantauan pasif

![Isu keselamatan dalam rangkaian jaringan wayarles Isu keselamatan dalam rangkaian jaringan wayarles]()

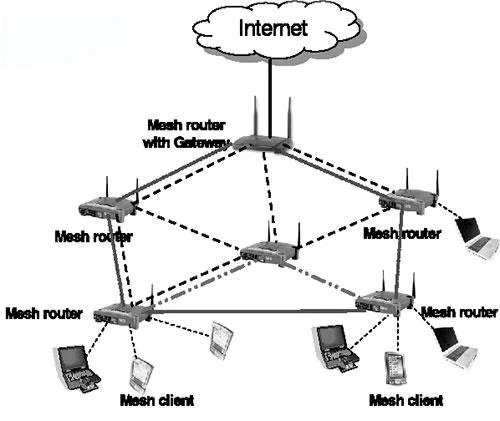

Komputer zombi tidak perlu menyerang sistem untuk menyebabkan kerosakan

Komputer zombi tidak perlu menyerang sistem untuk menyebabkan kerosakan. Komputer yang tersembunyi dan terjejas boleh memantau trafik Internet secara pasif merentas rangkaian, memberikan penyerang keupayaan untuk memintas maklumat perbankan, bukti kelayakan log masuk pada mana-mana tapak web yang dilawati dan dihalakan maklumat untuk rangkaian. Pada ketika ini, penyerang boleh memilih untuk meninggalkan rangkaian tanpa diketahui sesiapa, mengumpul data yang mencukupi untuk mencuri wang daripada bank, melakukan penipuan identiti atau memasuki semula rangkaian sesuka hati.

Serang Kelabu, Hitam dan Lubang Cacing

Jika komputer yang dijangkiti virus atau berniat jahat memasuki rangkaian mesh, ia boleh berpura-pura menjadi ahli rangkaian yang dipercayai, kemudian mengubah suai data yang dihantar dan mengganggu cara rangkaian menghantar maklumat.

Dalam serangan Black Hole, maklumat yang melalui komputer yang dijangkiti tidak diteruskan melalui rangkaian dan menyekat aliran data. Dalam serangan Lubang Kelabu, sesetengah data mungkin disekat, manakala data lain masih dibenarkan, menjadikannya kelihatan bahawa komputer masih merupakan bahagian aktif rangkaian.

Serangan lubang cacing lebih sukar untuk dikesan: Ia menyelinap masuk ke dalam komputer pada rangkaian dari luar dan berpura-pura menjadi nod lain pada rangkaian (pada asasnya menjadi nod tidak kelihatan). Mereka kemudiannya boleh memantau trafik rangkaian yang dihantar dari satu nod ke nod yang lain.