Walaupun pelayan tersebut dilengkapi dengan peranti tembok api yang terkenal, ia masih boleh diturunkan jika penyerang mengeksploitasi teknik ini.

Ia mungkin kedengaran sukar dipercayai, tetapi bukannya botnet gergasi, anda hanya memerlukan komputer riba dengan sambungan Internet untuk melancarkan serangan DDoS yang kuat , menghapuskan pelayan Internet penting dan tembok api sedia ada.

Penyelidik di Pusat Operasi Keselamatan TDC telah menemui teknik serangan baharu yang membenarkan penyerang bersendirian dengan sumber terhad (dalam kes ini, komputer riba dengan rangkaian jalur lebar kepada lebar jalur sekurang-kurangnya 15 Mbps) boleh memadamkan pelayan yang besar .

Digelar serangan BlackNurse atau serangan berkelajuan rendah " Ping of Death " , teknik ini boleh digunakan untuk melancarkan satu siri serangan DoS volum rendah menggunakan penghantaran paket ICMP atau "ping" untuk membanjiri pemproses pada pelayan.

Malah pelayan yang dilindungi oleh tembok api daripada Cisco , Palo Alto Networks atau syarikat lain dipengaruhi oleh teknik serangan ini.

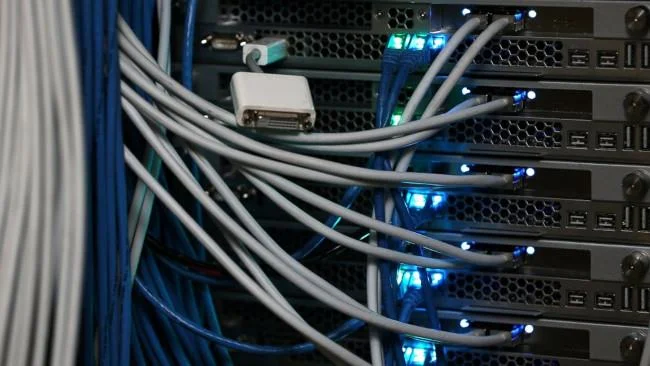

![Jururawat Hitam - Teknik DDoS membantu komputer riba biasa untuk menghapuskan keseluruhan sistem pelayan Jururawat Hitam - Teknik DDoS membantu komputer riba biasa untuk menghapuskan keseluruhan sistem pelayan]()

ICMP (Internet Control Message Protocol) ialah protokol yang digunakan oleh penghala dan peranti rangkaian lain untuk menghantar dan menerima mesej ralat.

Ping of Death ialah teknik serangan yang membebankan rangkaian dengan menghantar paket ICMP melebihi saiz 65,536 bait kepada sasaran. Oleh kerana saiz ini lebih besar daripada saiz paket IP yang dibenarkan, ia akan dibahagikan kepada kepingan yang lebih kecil dan dihantar ke komputer destinasi. Apabila ia mencapai sasaran, ia akan dipasang semula menjadi satu paket yang lengkap, kerana saiznya yang berlebihan, ia akan menyebabkan limpahan penampan dan ranap.

Menurut laporan teknikal yang diterbitkan minggu ini, serangan BlackNurse juga dikenali dengan nama yang lebih tradisional: " ping flood attack " dan ia berdasarkan pertanyaan ICMP Type 3 (atau pepijat). Destination Unreachable) Kod 3 (Port Unreachable error) .

Pertanyaan ini ialah paket balasan, yang biasanya kembali ke ping sumber apabila port destinasi sasaran tidak dapat dicapai – atau Tidak Boleh Dicapai .

1. Berikut ialah cara teknik serangan BlackNurse berfungsi:

Dengan menghantar paket ICMP Type 3 dengan kod 3, penggodam boleh menyebabkan keadaan penafian perkhidmatan (DoS) dengan melebihkan CPU pada jenis tembok api pelayan tertentu. , tanpa mengira kualiti sambungan Internet.

Jumlah trafik menggunakan teknik BlackNurse adalah sangat kecil, hanya dari 15 Mbps hingga 18 Mbps (atau kira-kira 40,000 hingga 50,000 paket sesaat), terutamanya jika dibandingkan dengan rekod serangan DDoS 1 Tbps yang menyasarkan penyedia. Pembekal perkhidmatan Internet Perancis OVH pada bulan September .

Sementara itu, TDC juga berkata bahawa volum yang besar ini bukanlah masalah penting apabila hanya mengekalkan aliran paket ICMP yang stabil dari 40K hingga 50K yang mencapai peranti rangkaian mangsa boleh memusnahkannya.

Jadi apakah berita baik di sini? " Sebaik sahaja serangan berlaku, pengguna di LAN tidak lagi dapat menghantar atau menerima trafik ke dan dari Internet," kata penyelidik ."

Walau bagaimanapun, ini bermakna bahawa teknik serangan DoS volum rendah ini masih sangat berkesan kerana ia bukan sahaja membanjiri tembok api dengan akses, tetapi juga memaksa CPU ke beban yang tinggi, malah Ambil pelayan luar talian jika serangan mempunyai kapasiti rangkaian yang mencukupi.

Penyelidik berkata BlackNurse tidak boleh dikelirukan dengan serangan banjir ping yang bergantung pada paket ICMP Type 8 Code 0 (atau paket ping biasa). Para penyelidik menjelaskan:

" Teknik serangan BlackNurse menarik perhatian kami kerana dalam menguji penyelesaian anti-DDoS, walaupun ketika kelajuan akses dan volum paket sesaat berada pada tahap yang sangat rendah, serangan ini juga mungkin menghentikan semua operasi pelanggan kami ."

" Teknik serangan ini juga boleh digunakan untuk perniagaan yang dilengkapi dengan tembok api dan sambungan Internet yang besar. Kami berharap peranti tembok api profesional akan dapat menangani serangan ini. serangan ini ."

2. Peranti yang terjejas

Teknik serangan BlackNurse berkesan dengan produk berikut:

- Cisco ASA Firewall Appliances 5506, 5515, 5525 (pada tetapan lalai).

- Cisco ASA 5550 (generasi lama) dan peranti tembok api 5515-X (generasi terkini).

- Cisco Router 897 (mungkin diturunkan taraf).

- SonicWall (salah konfigurasi boleh diubah dan dikurangkan).

- Beberapa peranti yang tidak diketahui daripada Palo Alto.

- Penghala Zyxel NWA3560-N (serangan tanpa wayar daripada LAN dalaman).

- Peranti tembok api Zyxel Zywall USG50.

![Jururawat Hitam - Teknik DDoS membantu komputer riba biasa untuk menghapuskan keseluruhan sistem pelayan Jururawat Hitam - Teknik DDoS membantu komputer riba biasa untuk menghapuskan keseluruhan sistem pelayan]()

3. Bagaimana untuk mengurangkan serangan BlackNurse?

Masih ada berita baik untuk anda – terdapat beberapa cara anda boleh melawan serangan BlackNurse.

TDC mengesyorkan beberapa mitigasi dan peraturan IDS SNORT (sistem pengesanan pencerobohan sumber terbuka SNORT) yang boleh digunakan untuk mengesan serangan BlackNurse. Tambahan pula, kod PoC (bukti-konsep) telah diposkan ke GitHub oleh jurutera OVH, yang juga boleh digunakan untuk menguji peranti LuckyTemplates terhadap BlackNurse. .

Untuk mengurangkan serangan BlackNurse pada tembok api dan peranti lain, TDC mengesyorkan agar pengguna membuat senarai sumber yang dipercayai, dibenarkan untuk menghantar dan menerima paket ICMP . Walau bagaimanapun, cara terbaik untuk mengurangkan serangan adalah dengan melumpuhkan paket ICMP Type 3 Code 3 pada antara muka WAN.

Palo Alto Networks juga mengeluarkan kenyataan, mengatakan perantinya hanya terjejas di bawah " senario yang sangat khusus, bukan dalam tetapan lalai dan terhadap amalan biasa ." Syarikat itu juga telah menyenaraikan beberapa cadangan untuk pelanggannya.

Sementara itu, Cisco berkata ia tidak menganggap tingkah laku dalam laporan itu sebagai isu keselamatan, tetapi memberi amaran bahawa:

" Kami mengesyorkan agar semua orang menyediakan lesen untuk paket ICMP Type 3 unreachable. Menafikan mesej ICMP unreachable membantu melumpuhkan protokol Path MTU Discovery untuk paket ICMP. Ini boleh menghalang IPSec (Internet Protocol Security: satu set protokol untuk menjamin proses penghantaran maklumat ) dan akses mengikut protokol PPTP (Point-To-Point Tunneling Protocol: Protokol yang digunakan untuk menghantar data antara rangkaian peribadi maya VPN) ."

Tambahan pula, vendor perisian bebas NETRESEC juga menerbitkan analisis terperinci BlackNurse bertajuk: " Teknik serangan banjir dari tahun 90-an kembali ." Sebagai tambahan kepada amaran di atas, Institut SANS juga mengumumkan memo ringkas tentang serangan BlackNurse, membincangkan serangan dan perkara yang perlu dilakukan oleh pengguna untuk mengurangkannya.