2018 merupakan tahun yang mencengkam untuk profesional IT global. Terdapat banyak kelemahan keselamatan utama, malah berkaitan dengan tahap perkakasan, yang perlu dihadapi oleh profesional keselamatan maklumat. Berikut ialah empat kelemahan terbesar 2018 dan cara anda boleh menanganinya.

Spectre and Meltdown - yang mendominasi projek keselamatan sepanjang 2018

Pertama kali muncul pada 4 Januari 2018, kelemahan Spectre dan Meltdown membenarkan aplikasi membaca memori kernel dan telah menyebabkan masalah keselamatan yang serius untuk profesional IT sepanjang bulan dalam setahun. Masalahnya ialah pasangan ini mewakili kelemahan peringkat perkakasan yang boleh dikurangkan, tetapi tidak boleh ditampal melalui perisian. Walaupun pemproses Intel (kecuali cip Atom yang dikeluarkan sebelum 2013 dan siri Itanium) adalah yang paling terdedah, tampung mikrokod masih diperlukan untuk pemproses AMD juga. OpenPOWER dan CPU lain berdasarkan reka bentuk Arm. Sesetengah remedi perisian juga boleh dilaksanakan, tetapi mereka sering memerlukan vendor untuk menyusun semula program mereka dengan perlindungan yang sedia ada.

Pendedahan tentang kewujudan kelemahan ini telah mencetuskan minat baharu dalam serangan saluran sisi yang memerlukan sedikit muslihat deduktif. Beberapa bulan kemudian, kelemahan BranchScope turut didedahkan. Para penyelidik di sebalik penemuan ini telah menunjukkan bahawa BranchScope menyediakan keupayaan untuk membaca data yang harus dilindungi oleh enklaf selamat SGX, serta mengalahkan ASLR.

Ringkasnya, bersama-sama dengan pendedahan awal, Spectre-NG, Spectre 1.2 dan SpectreRSB, sejumlah lapan varian kelemahan Spectre telah ditemui, sebagai tambahan kepada kelemahan lain yang berkaitan seperti SgxPectre.

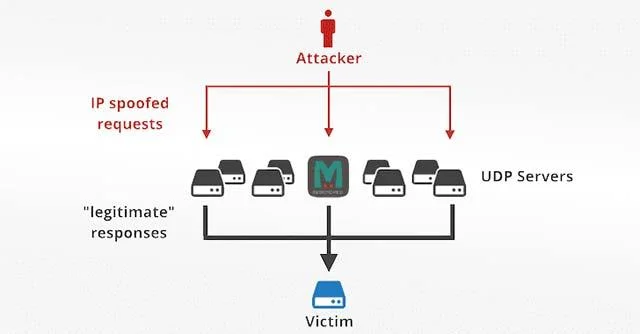

Serangan DDoS yang memecahkan rekod dengan memcached

![Kerentanan keselamatan terbesar pada 2018 Kerentanan keselamatan terbesar pada 2018]()

Pada 2018, penggodam menganjurkan serangan DDoS menggunakan kelemahan dalam memcached, mencapai ketinggian 1.7Tbps. Serangan dimulakan oleh pelayan yang memalsukan alamat IPnya sendiri (menetapkan alamat sasaran serangan sebagai alamat asal), dan menghantar paket permintaan 15-bait - yang dibalas oleh hos lain. Pelayan memcached terdedah dengan respons antara 134KB hingga 750KB. Perbezaan saiz antara permintaan dan tindak balas adalah lebih 51,200 kali lebih besar, menjadikan serangan ini sangat kuat!

Proof-of-concept - sejenis kod yang boleh disesuaikan dengan mudah untuk serangan telah dilancarkan oleh pelbagai penyelidik untuk menangani situasi ini, antaranya "Memcrashing.py", berfungsi bersepadu dengan enjin carian Shodan untuk mencari pelayan yang terdedah di mana serangan boleh dilancarkan.

Nasib baik, serangan DDoS memcached boleh dihalang, bagaimanapun, pengguna memcached juga harus menukar tetapan lalai untuk mengelakkan sistem mereka daripada disalahgunakan. Jika UDP tidak digunakan dalam sistem anda, anda boleh melumpuhkan ciri ini dengan suis -U 0. Jika tidak, anda juga dinasihatkan untuk mengehadkan akses kepada localhost dengan suis -listen 127.0.0.1.

Kerentanan CMS Drupal membolehkan penyerang mengawal tapak web anda

![Kerentanan keselamatan terbesar pada 2018 Kerentanan keselamatan terbesar pada 2018]()

Tampalan kecemasan untuk 1.1 juta tapak Drupal terpaksa dikeluarkan pada penghujung Mac. Kerentanan ini berkaitan dengan konflik antara cara PHP mengendalikan tatasusunan dalam parameter URL dan penggunaan fungsi cincang. Drupal (#) pada permulaan tatasusunan kunci untuk menandakan kunci khas selalunya menghasilkan pengiraan tambahan, yang boleh membenarkan penyerang untuk "menyuntik" kod sewenang-wenangnya. Serangan itu diberi jolokan "Drupalgeddon 2: Electric Hashaloo" oleh Scott Arciszewski dari inisiatif Paragon.

Pada bulan April, isu yang berkaitan dengan kerentanan ini telah ditampal buat kali kedua, menyasarkan keupayaan untuk mengendalikan URL parameter GET untuk mengalih keluar simbol #, yang boleh menyebabkan kerentanan pelaksanaan kod jauh.

Walaupun kerentanan itu dilaporkan secara terbuka, lebih daripada 115,000 tapak Drupal telah terjejas dan banyak botnet secara aktif mengambil kesempatan daripada kelemahan untuk menggunakan perisian penyulitan berniat jahat.

Serangan BGP menyekat pelayan DNS untuk mencuri alamat

![Kerentanan keselamatan terbesar pada 2018 Kerentanan keselamatan terbesar pada 2018]()

Protokol Gerbang Sempadan (BGP), "alat" yang digunakan untuk menentukan laluan paling cekap antara dua sistem di Internet, diramalkan akan menjadi sasaran pelakon berniat jahat pada masa hadapan kerana protokol itu direka sebahagian besarnya sebelum isu rangkaian berniat jahat dipertimbangkan dengan teliti. . Tiada kuasa berpusat untuk laluan BGP dan laluan diterima di peringkat ISP, meletakkannya di luar jangkauan model penggunaan skala perusahaan biasa dan pada masa yang sama di luar jangkauan pengguna.

Pada bulan April, serangan BGP telah dijalankan terhadap Amazon Route 53 - komponen perkhidmatan DNS AWS. Menurut pasukan Perisikan Internet Oracle, serangan itu berasal dari perkakasan yang terletak di kemudahan yang dikendalikan oleh eNet (AS10297) di Columbus, Ohio, Amerika Syarikat. Penyerang mengubah hala permintaan MyEtherWallet.com ke pelayan di Rusia, yang menggunakan tapak web pancingan data untuk menyalin maklumat akaun dengan membaca kuki sedia ada. Penggodam memperoleh 215 Eter daripada serangan ini, bersamaan dengan kira-kira $160,000.

BGP juga telah disalahgunakan dalam beberapa kes oleh pelakon negara. Pada November 2018, laporan menunjukkan bahawa beberapa organisasi di Iran menggunakan serangan BGP dalam usaha untuk menyekat trafik Telegram ke negara itu. Selain itu, China juga telah dituduh menggunakan serangan BGP melalui titik kehadiran di Amerika Utara, Eropah dan Asia.

Kerja untuk melindungi BGP daripada serangan ini sedang dijalankan oleh NIST dan Direktorat Sains dan Teknologi DHS, dengan kerjasama Secure Inter-Domain Routing (SIDR), yang bertujuan untuk melaksanakan "pengesahan asal laluan BGP ( BGP Route Origin Validation) menggunakan Sumber Infrastruktur Kunci Awam.

Lihat lagi: