Perisian hasad - perisian hasad - serangan dalam pelbagai bentuk dan skala. Selain itu, kecanggihan perisian hasad telah berkembang dengan ketara selama bertahun-tahun. Penyerang menyedari bahawa cuba menyuntik keseluruhan pakej perisian hasad ke dalam sistem sekaligus bukanlah cara yang paling berkesan.

Lama kelamaan, perisian hasad telah menjadi modular. Sesetengah varian perisian hasad mungkin menggunakan modul yang berbeza untuk mengubah cara ia mempengaruhi sistem sasaran. Jadi apakah perisian hasad modular dan bagaimana ia berfungsi? Mari kita ketahui melalui artikel berikut!

Malware Modular - Kaedah serangan siluman baharu untuk mencuri data

Apakah perisian hasad modular?

Malware modular ialah ancaman berbahaya yang menyerang sistem pada peringkat yang berbeza. Daripada serangan langsung, modul perisian hasad mengambil pendekatan kedua.

Ia melakukannya dengan memasang hanya komponen penting terlebih dahulu. Kemudian, bukannya mencipta gembar-gembur dan menyedarkan pengguna tentang kehadirannya, modul pertama menyasarkan sistem dan keselamatan siber; bahagian manakah yang bertanggungjawab terutamanya, jenis kaedah perlindungan yang digunakan, tempat perisian hasad boleh menemui kelemahan, eksploitasi apa yang mempunyai peluang kejayaan tertinggi, dsb.

Selepas berjaya mengesan persekitaran setempat, modul perisian hasad peringkat pertama boleh berkomunikasi dengan pelayan arahan dan kawalannya (C2). C2 kemudiannya boleh bertindak balas dengan menghantar arahan selanjutnya bersama-sama modul perisian hasad tambahan untuk memanfaatkan persekitaran khusus di mana perisian hasad itu beroperasi.

Perisian hasad modular lebih bermanfaat daripada perisian hasad yang menggabungkan semua fungsi ke dalam satu muatan, khususnya:

- Pencipta perisian hasad boleh menukar identiti perisian hasad dengan cepat untuk mengelakkan antivirus dan program keselamatan lain .

- Modul perisian hasad membenarkan fungsi diperluaskan kepada pelbagai persekitaran. Dalam hal ini, pencipta perisian hasad boleh bertindak balas terhadap sasaran tertentu atau menandakan modul tertentu untuk digunakan dalam persekitaran tertentu.

- Modul asal adalah sangat kecil dan lebih mudah untuk diubah.

- Menggabungkan berbilang modul perisian hasad membantu penyelidik keselamatan meramalkan perkara yang akan berlaku seterusnya.

Malware modular bukanlah ancaman baharu. Pembangun perisian hasad telah lama menggunakan program perisian hasad modular dengan berkesan. Perbezaannya ialah penyelidik keselamatan menghadapi lebih banyak modul perisian hasad dalam pelbagai situasi. Penyelidik juga menemui botnet Necurs yang besar (terkenal kerana mengedarkan varian perisian tebusan Dridex dan Locky ) yang menyebarkan modul perisian hasad.

Contoh modul perisian hasad

Terdapat beberapa contoh modul perisian hasad yang sangat menarik. Berikut adalah beberapa daripadanya.

VPNFilter

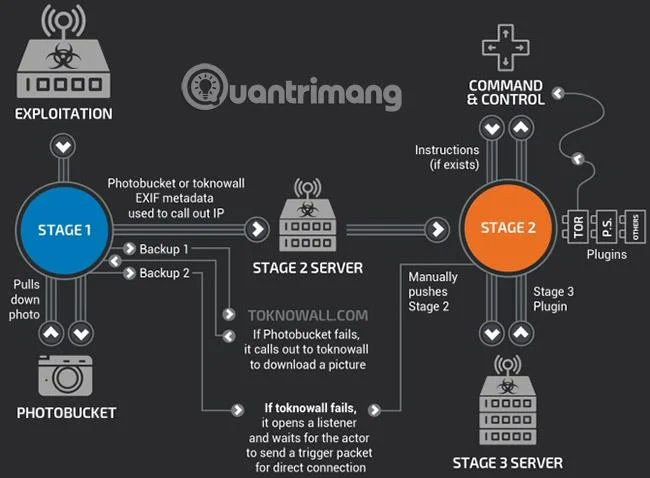

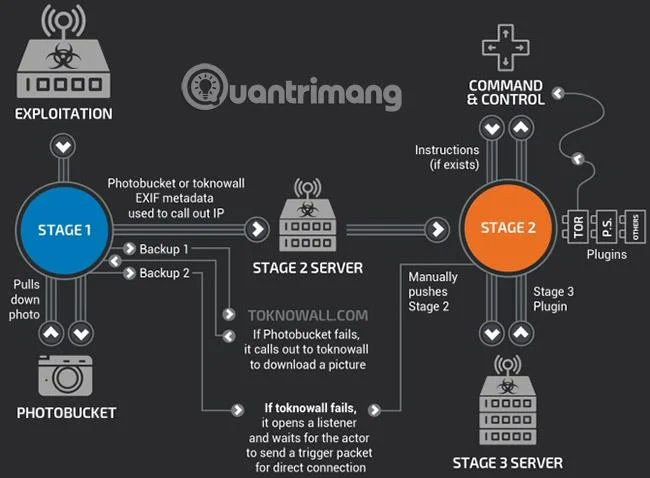

VPNFilter ialah versi perisian hasad terbaru yang menyerang penghala dan peranti Internet of Things (IoT) . Malware ini beroperasi dalam tiga peringkat.

Perisian hasad peringkat pertama menghubungi pelayan arahan dan kawalan untuk memuat turun modul peringkat kedua. Modul peringkat kedua mengumpul data, melaksanakan arahan dan boleh campur tangan dalam pengurusan peranti (termasuk keupayaan untuk "membekukan" penghala, peranti IoT atau NAS). Peringkat kedua juga boleh memuat turun modul peringkat ketiga, yang bertindak sebagai pemalam untuk peringkat kedua. Modul tiga peringkat termasuk paket pengesanan trafik SCADA, modul jangkitan dan modul yang membenarkan perisian hasad peringkat 2 berkomunikasi menggunakan rangkaian Tor .

Anda boleh mengetahui lebih lanjut tentang VPNFilter melalui artikel berikut: Bagaimana untuk mengesan perisian hasad VPNFilter sebelum ia memusnahkan penghala.

T9000

Penyelidik keselamatan Palo Alto Networks menemui perisian hasad T9000 (tidak berkaitan dengan Terminator atau Skynet).

T9000 ialah alat pengumpulan maklumat dan data. Setelah dipasang, T9000 membenarkan penyerang untuk "menangkap data yang disulitkan, mengambil tangkapan skrin aplikasi tertentu dan menyasarkan pengguna Skype secara khusus " serta fail produk Microsoft Office. T9000 dilengkapi dengan modul berbeza yang direka untuk mengelakkan 24 produk keselamatan yang berbeza, mengubah proses pemasangannya untuk kekal tidak dapat dikesan.

DanaBot

DanaBot ialah Trojan perbankan berbilang peringkat dengan pemalam berbeza yang digunakan oleh penyerang untuk melanjutkan fungsinya. Sebagai contoh, pada Mei 2018, DanaBot telah dikesan dalam beberapa siri serangan ke atas bank Australia. Pada masa itu, penyelidik menemui himpunan pemalam pengesanan jangkitan, pemalam tontonan jauh VNC, pemalam pengumpulan data dan pemalam Tor yang membolehkan komunikasi selamat.

"DanaBot ialah Trojan perbankan, yang bermaksud ia semestinya disasarkan secara geo sedikit sebanyak," menurut blog Proofpoint DanaBot. "Walaupun terdapat banyak langkah berjaga-jaga seperti yang kita lihat dalam kempen AS, masih mudah untuk melihat pertumbuhan aktif, pengembangan geografi dan kecanggihan perisian hasad. bahaya semakin meningkat. Malware itu sendiri mengandungi beberapa ciri anti-analisis, serta modul pencurian maklumat dan kawalan jauh yang dikemas kini secara kerap, menambah ancamannya kepada sasaran.

Marap, AdvisorsBot dan CobInt

Artikel itu menggabungkan tiga varian modul perisian hasad ke dalam satu bahagian kerana penyelidik keselamatan yang menakjubkan di Proofpoint meneroka ketiga-tiganya pada masa yang sama. Varian modul perisian hasad ini adalah serupa tetapi mempunyai kegunaan yang berbeza. Tambahan pula, CobInt adalah sebahagian daripada kempen Kumpulan Cobalt, sebuah organisasi jenayah yang mempunyai kaitan dengan senarai panjang penjenayah siber dalam sektor perbankan dan kewangan.

Marap dan AdvisorsBot dicipta untuk menyasarkan keseluruhan sistem sasaran untuk pertahanan dan memetakan rangkaian, kemudian menentukan sama ada perisian hasad harus memuat turun keseluruhan muatan. Jika sistem sasaran memenuhi keperluan (mis., mempunyai nilai), perisian hasad akan meneruskan ke fasa kedua serangan.

Seperti versi modul perisian hasad yang lain, Marap, AdvisorsBot dan CobInt mengikuti proses tiga langkah. Peringkat pertama biasanya e-mel dengan lampiran yang dijangkiti perisian hasad untuk tujuan eksploitasi awal. Jika eksploitasi dilakukan, perisian hasad segera meminta peringkat kedua. Peringkat kedua membawa modul peninjauan untuk menilai langkah keselamatan dan landskap rangkaian sistem sasaran. Jika perisian hasad mengatakan semuanya teratur, peringkat akhir memuat turun modul ketiga, termasuk muatan utama.

![Malware Modular - Kaedah serangan siluman baharu untuk mencuri data Malware Modular - Kaedah serangan siluman baharu untuk mencuri data]()

Keganasan

Mayhem ialah versi modul perisian hasad yang lebih lama. Ia pertama kali muncul pada tahun 2014. Walau bagaimanapun, Mayhem masih merupakan contoh perisian hasad modular yang hebat. Malware, yang ditemui oleh penyelidik keselamatan di Yandex, menyasarkan pelayan web Linux dan Unix. Ia dipasang melalui skrip PHP yang berniat jahat.

Setelah dipasang, skrip boleh memanggil beberapa pemalam yang menentukan penggunaan optimum perisian hasad.

Pemalam termasuk pemecah kata laluan brute force yang menyasarkan akaun FTP, WordPress dan Joomla , perangkak web untuk mencari pelayan lain yang terdedah dan OpenSLL eksploitasi Heartbleed.

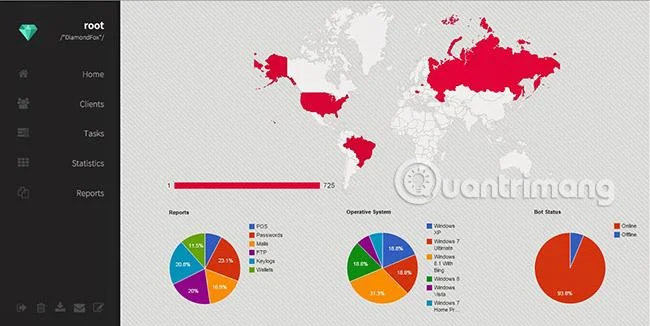

DiamondFox

Varian modul perisian hasad terakhir dalam artikel hari ini juga merupakan salah satu versi yang paling lengkap. Ini juga antara yang paling membimbangkan, atas beberapa sebab.

Pertama, DiamondFox ialah botnet modular yang dijual di pelbagai forum bawah tanah. Penjenayah siber yang berpotensi boleh membeli pakej botnet modular DiamondFox untuk mengakses pelbagai keupayaan serangan lanjutan. Alat ini dikemas kini dengan kerap dan, seperti semua perkhidmatan dalam talian yang lain, telah memperibadikan sokongan pelanggan. (Ia juga mempunyai log perubahan!)

Sebab kedua, botnet modular DiamondFox disertakan dengan sekumpulan pemalam. Ciri ini dihidupkan dan dimatikan melalui papan pemuka, seperti yang sesuai dengan apl rumah pintar. Pemalam termasuk alat pengintip yang sesuai, alat mencuri bukti kelayakan, alat DDoS, keylogger , mel spam dan juga pengimbas RAM.

![Malware Modular - Kaedah serangan siluman baharu untuk mencuri data Malware Modular - Kaedah serangan siluman baharu untuk mencuri data]()

Bagaimana untuk menghalang serangan Malware Modular?

Pada masa ini, tiada alat khusus yang boleh melindungi pengguna daripada varian modul perisian hasad. Selain itu, beberapa varian modul perisian hasad mempunyai skop geografi yang terhad. Contohnya, Marap, AdvisorsBot dan CobInt kebanyakannya ditemui di Rusia dan negara CIS.

Penyelidik Proofpoint telah menunjukkan bahawa walaupun terdapat sekatan geografi semasa, jika penjenayah lain melihat organisasi jenayah yang ditubuhkan menggunakan perisian hasad modular, mereka pasti akan mengikutinya. .

Kesedaran tentang cara modul perisian hasad mencapai sistem anda adalah penting. Majoriti kes yang direkodkan menggunakan lampiran e-mel yang dijangkiti perisian hasad , selalunya mengandungi dokumen Microsoft Office dengan skrip VBA berniat jahat. Penyerang menggunakan kaedah ini kerana mudah untuk menghantar e-mel yang dijangkiti perisian hasad kepada berjuta-juta sasaran yang berpotensi. Tambahan pula, eksploitasi awal adalah sangat kecil dan mudah disamarkan sebagai fail Office biasa.

Seperti biasa, pastikan anda memastikan sistem anda dikemas kini dan pertimbangkan untuk melabur dalam perisian antivirus yang berkualiti. Ia berbaloi!

Lihat lagi: