Keselamatan berlapis adalah prinsip yang diterima secara meluas dalam keselamatan komputer dan rangkaian. Premis asas prinsip ini ialah berbilang lapisan pertahanan diperlukan untuk melindungi sumber dan data daripada pelbagai serangan, serta ancaman. Bukan sahaja mustahil untuk satu produk atau satu teknologi untuk bertahan daripada setiap ancaman yang mungkin berlaku, tetapi mempunyai pelbagai barisan pertahanan juga membolehkan produk untuk "menangkap" penceroboh yang telah memintas ancaman sedia ada. pertahanan luar.

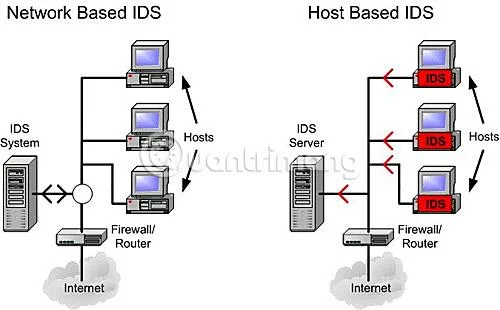

Banyak aplikasi dan peranti boleh digunakan untuk lapisan keselamatan yang berbeza, seperti perisian antivirus , tembok api, IDS (Sistem Pengesanan Pencerobohan ) , dsb. Setiap jenis mempunyai fungsi tersendiri, keupayaan yang sedikit berbeza dan mampu melindungi sistem daripada pelbagai serangan yang berbeza.

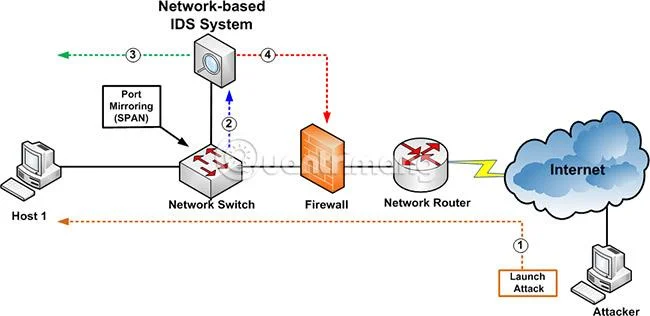

Salah satu teknologi yang lebih baru ialah IPS, atau Sistem Pencegahan Pencerobohan. IPS adalah seperti menggabungkan IDS dengan firewall . IDS biasa akan log atau memberi amaran kepada pengguna tentang trafik yang mencurigakan, tetapi cara untuk bertindak balas terpulang kepada pengguna. IPS mempunyai dasar dan peraturan untuk membandingkan trafik rangkaian. Jika mana-mana trafik melanggar dasar dan peraturan ini, IPS boleh dikonfigurasikan untuk bertindak balas dan bukannya hanya memaklumkan pengguna. Respons biasa mungkin adalah untuk menyekat semua trafik dari alamat IP sumber atau menyekat trafik masuk pada port tersebut untuk melindungi komputer atau rangkaian secara proaktif.

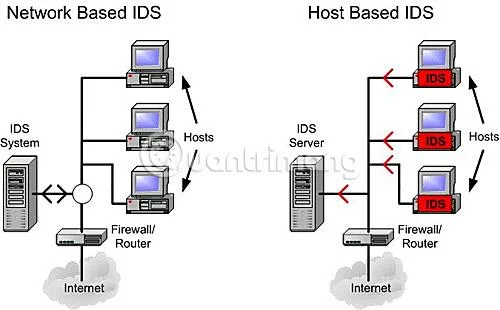

Terdapat sistem pencegahan pencerobohan berasaskan rangkaian (NIPS) dan sistem pencegahan pencerobohan berasaskan hos (HIPS). Walaupun mungkin lebih mahal untuk menggunakan HIPS - terutamanya dalam persekitaran perusahaan besar, keselamatan berasaskan pelayan disyorkan apabila boleh.

Penyelesaian pencegahan pencerobohan berasaskan hos (HIPS) untuk rangkaian

![Pencegahan pencerobohan berasaskan hos Pencegahan pencerobohan berasaskan hos]()

- Jangan bergantung pada tandatangan : Tandatangan, atau ciri ciri ancaman yang diketahui, adalah salah satu cara utama yang digunakan oleh perisian antivirus dan pengesanan pencerobohan (IDS). Tandatangan tidak boleh dibangunkan sehingga ancaman benar-benar wujud dan pengguna mungkin akan diserang sebelum tandatangan dibuat. Penyelesaian pencegahan pencerobohan berasaskan hos harus menggabungkan pengesanan berasaskan tandatangan dengan pengesanan anomali untuk mewujudkan garis asas aktiviti rangkaian "biasa", kemudian bertindak balas kepada sebarang trafik yang muncul. kelihatan luar biasa. Contohnya, jika komputer tidak pernah menggunakan FTP dan tiba-tiba beberapa ancaman cuba membuka sambungan FTP daripada komputer, HIPS akan mengesan ini sebagai aktiviti luar biasa.

- Bekerja dengan konfigurasi : Sesetengah penyelesaian HIPS mungkin terhad dalam program atau proses yang boleh mereka pantau dan lindungi. Anda harus cuba mencari HIPS yang mampu mengendalikan pakej yang tersedia secara komersial serta sebarang aplikasi tersuai dalaman yang digunakan. Jika anda tidak menggunakan aplikasi tersuai atau tidak menganggap ini sebagai isu penting untuk persekitaran anda, sekurang-kurangnya pastikan penyelesaian HIPS anda melindungi program dan proses yang sedang berjalan.

- Membenarkan penciptaan dasar : Kebanyakan penyelesaian HIPS disertakan dengan set dasar yang agak lengkap dan vendor selalunya akan mempunyai kemas kini atau mengeluarkan dasar baharu untuk memberikan respons khusus kepada ancaman atau serangan baharu. Walau bagaimanapun, adalah penting untuk anda mempunyai keupayaan untuk mencipta dasar anda sendiri, sekiranya terdapat ancaman unik yang vendor tidak jelaskan atau apabila ancaman baharu muncul dan anda memerlukan polisi untuk melindungi sistem anda, sebelum vendor mempunyai masa untuk mengeluarkan kemas kini. Anda perlu memastikan bahawa produk yang anda gunakan bukan sahaja mampu membenarkan penciptaan dasar, tetapi penciptaan dasar itu juga mudah difahami dan tidak memerlukan latihan berminggu-minggu atau kemahiran pengaturcaraan pakar.

- Menyediakan pelaporan dan pentadbiran berpusat : Apabila bercakap tentang perlindungan berasaskan pelayan untuk pelayan atau stesen kerja individu, penyelesaian HIPS dan NIPS agak mahal dan tidak dapat dicapai oleh pengguna tunggal, keluarga biasa. Jadi walaupun bercakap tentang HIPS, ia mungkin patut dilihat dari sudut penggunaan HIPS merentas ratusan desktop dan pelayan pada rangkaian. Walaupun ia bagus untuk dilindungi di peringkat desktop individu, mengurus ratusan sistem individu atau cuba menjana laporan agregat adalah hampir mustahil tanpa keupayaan untuk mengurus dan Pelaporan fokus yang baik. Apabila memilih produk, pastikan produk itu mempunyai pelaporan dan pentadbiran terpusat supaya anda boleh menggunakan dasar baharu kepada semua mesin atau untuk menjana laporan daripada semua mesin di satu lokasi.

Perkara lain yang perlu diingat

![Pencegahan pencerobohan berasaskan hos Pencegahan pencerobohan berasaskan hos]()

Terdapat beberapa perkara lain yang perlu anda ingat. Pertama, HIPS dan NIPS bukanlah penyelesaian mudah untuk masalah kompleks seperti keselamatan. Ia boleh menjadi tambahan hebat kepada sistem pertahanan berbilang lapisan yang kukuh, termasuk tembok api dan aplikasi antivirus, tetapi tidak boleh menggantikan teknologi sedia ada.

Kedua, melaksanakan penyelesaian HIPS boleh menjadi agak sukar pada mulanya. Mengkonfigurasi pengesanan berasaskan anomali selalunya memerlukan banyak "bantuan" untuk aplikasi memahami apakah trafik "biasa" dan apakah trafik anomali. Anda mungkin menghadapi beberapa masalah apabila membuat garis dasar yang mentakrifkan trafik "biasa" untuk sistem.

Akhirnya, syarikat sering membuat keputusan untuk membeli produk berdasarkan apa yang boleh dilakukan untuk mereka. Dalam amalan, ini diukur berdasarkan Pulangan Pelaburan atau ROI (pulangan pelaburan). Iaitu, jika anda melabur sejumlah wang dalam produk atau teknologi baharu, berapa lamakah masa yang diambil untuk produk atau teknologi itu membayar dengan sendirinya?

Malangnya, produk keselamatan komputer dan rangkaian selalunya tidak sama. Jika produk atau teknologi keselamatan berfungsi seperti yang direka, rangkaian akan selamat, tetapi tidak akan ada "keuntungan" untuk mengukur ROI. Seseorang mesti melihat keburukan dan mempertimbangkan berapa banyak kerugian syarikat jika produk atau teknologi itu tidak diterima pakai. Berapa banyak wang yang diperlukan untuk membina semula pelayan, memulihkan data, masa dan sumber untuk kakitangan teknikal "membersihkan" selepas serangan, dsb.? Tanpa menggunakan produk keselamatan itu, kemungkinan perniagaan akan kehilangan lebih banyak wang daripada kos pembelian produk atau teknologi.