Apabila bercakap tentang penyulitan , kami dengan mudah memikirkan filem yang memaparkan kepingan kod panjang yang berkelip pada skrin dengan mesej yang mengelirukan. Atau pertempuran baru-baru ini antara Apple dan FBI berhubung maklumat yang disulitkan di mana kerajaan AS memaksa Apple untuk menyahsulit maklumat pada iPhone pelaku dalam penembakan di San Bernardino, Amerika Syarikat. Ringkasnya, penyulitan ialah teknik membuat kandungan tidak boleh dibaca oleh sesiapa sahaja yang tidak mempunyai kunci . Perisik menggunakan penyulitan untuk menghantar maklumat rahsia, komander tentera menghantar kandungan yang disulitkan untuk menyelaraskan pertempuran, dan penjenayah menggunakan penyulitan untuk bertukar maklumat dan merancang tindakan. dinamik.

Sistem penyulitan juga muncul dalam hampir setiap bidang berkaitan teknologi, bukan sahaja menyembunyikan maklumat daripada penjenayah, musuh atau pengintip, tetapi juga mengesahkan dan menjelaskan maklumat yang sangat asas dan sangat penting. individu. Kisah penyulitan dalam artikel ini termasuk teknik penyulitan yang sudah berabad-abad lamanya, kerana ia sama kompleksnya dengan algoritma yang menciptanya. Artikel itu juga mengandungi ulasan dan penilaian daripada pakar penyulitan terkemuka hari ini, meliputi banyak aspek penyulitan: sejarah, status semasa dan cara penyulitan meresap ke dalam kehidupan. .

Asal penyulitan moden

Profesor Martin Hellman duduk di mejanya pada lewat malam pada Mei 1976. 40 tahun kemudian, di meja yang sama dia bercakap tentang apa yang dia tulis malam itu. Hellman menulis kajian bertajuk: " Arah Baharu dalam Kriptografi ", dan dokumen penyelidikan ini telah mengubah cara kami menyimpan rahsia hari ini, dan sekurang-kurangnya banyak kesan pada penyulitan internet pada masa ini.

Sebelum dokumen itu, penyulitan adalah prinsip yang sangat jelas. Anda mempunyai kunci untuk menyahsulit kandungan yang disulitkan dan tidak boleh dibaca.

Dan untuk penyulitan berfungsi dengan berkesan, kunci atau kata laluan mestilah selamat . Hari ini, dengan sistem penyulitan yang kompleks, perkara yang sama berlaku. Kerumitan teknologi dan kepentingan kriptografi sejak Perang Dunia II telah menghasilkan beberapa sistem penyulitan, kebanyakannya masih berasaskan hari ini.

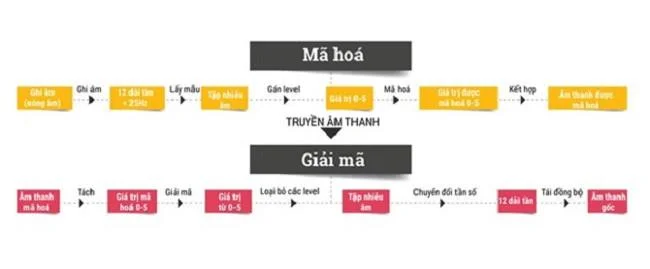

Pihak Berikat mempunyai SIGSALY , sistem yang boleh merombak suara dalam masa nyata. Kunci kepada sistem ini ialah rekod phono yang sama dimainkan secara serentak sementara dialog kekal dihidupkan. Apabila seseorang bercakap di telefon, suaranya didigitalkan dan bercampur dengan bunyi individu. Isyarat yang dikodkan ini kemudiannya dihantar ke stesen SIGSALY, yang menyahkod audio. Selepas setiap perbualan, rekod tersebut dimusnahkan dan setiap perbualan mempunyai set kunci yang berbeza. Ini menyukarkan pihak lawan untuk menyahkod serta-merta.

Golongan Fasis pada masa itu juga bergantung pada teknologi yang serupa tetapi untuk menyulitkan teks : mesin Enigma mempunyai papan kekunci keras, kabel sambungan dan papan palam yang serupa dengan papan suis elektrik, telefon, dail dan papan litar keluaran. Menekan kekunci menyebabkan peranti mencetuskan mekanisme yang menghasilkan aksara berbeza yang muncul pada papan litar satu demi satu. Mesin Enigma yang dikonfigurasikan secara identik dengan mesin asal juga akan melakukan proses terbalik tetapi dengan cara yang sama seperti mesin asal. Dari sana, mesej boleh disulitkan dan dinyahsulit dengan cepat semasa ia ditaip, dan kata laluan berubah setiap kali aksara dimasukkan. Contohnya, jika anda menekan kekunci A, mesin akan memaparkan huruf E, tetapi jika anda menekan kekunci A sekali lagi, mesin akan memaparkan aksara lain. Papan litar pemalam dan konfigurasi manual bermakna terdapat variasi yang tidak berkesudahan yang mungkin untuk sistem ini.

Enigma dan SIGSALY boleh dianggap sebagai versi awal algoritma (atau algoritma), menunjukkan fungsi matematik diulang berulang kali. Memecahkan kod Enigma oleh ahli matematik British yang genius Alan Turing menunjukkan kepada semua orang bagaimana kaedah penyulitan.

Tetapi dalam banyak cara lain, kerja Hellman mengenai kriptografi adalah berbeza. Salah satunya ialah dia dan seorang lagi ahli matematik, Whitfield Diffie (juga di Universiti Stanford), tidak bekerja untuk mana-mana kerajaan. Perbezaan lain pada masa itu ialah kod bukanlah sesuatu yang baru baginya.

![Perjalanan teknologi penyulitan Perjalanan teknologi penyulitan]()

Penyulitan kunci awam

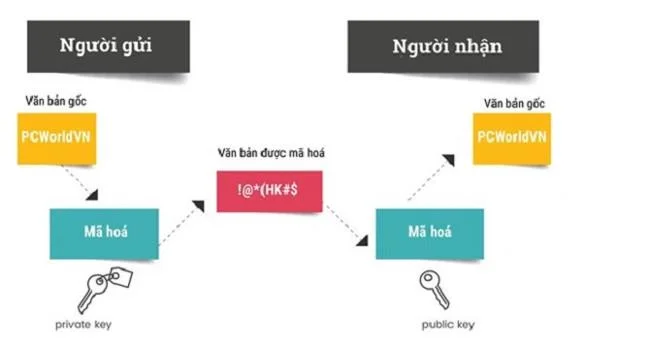

Hellman dan Diffie, dengan bantuan rakan usaha sama lain, Ralph Merkle, menghasilkan pengekodan yang sama sekali berbeza. Daripada bergantung pada satu kunci untuk keseluruhan sistem penyulitan, mereka menghasilkan sistem dua kunci . Kunci pertama ialah kunci peribadi, yang disimpan secara rahsia dengan cara yang sama dengan kata laluan tradisional disimpan. Sesiapa sahaja yang mengganggu mesej hanya boleh melihat beberapa siri aksara yang tidak bermakna. Dan Hellman akan menggunakan kunci rahsia ini untuk menyahsulit mesej.

Penyelesaian ini serta-merta terbukti boleh dilaksanakan, tetapi fikirkan tentang SIGSALY. Untuk sistem ini berfungsi, kedua-dua penghantar dan penerima memerlukan kunci yang sama. Jika penerima kehilangan kunci, mereka tidak akan mempunyai cara untuk menyahsulit mesej. Jika kunci dicuri atau disalin, mesej itu juga boleh dinyahsulit. Jika orang jahat mempunyai data yang mencukupi tentang mesej itu dan mempunyai masa untuk menganalisis mesej itu, kemungkinan untuk dipecahkan juga sangat tinggi. Dan jika anda ingin menghantar mesej tetapi tidak mempunyai kunci yang betul, anda tidak boleh menggunakan SIGSALY untuk menghantar mesej.

Sistem kunci awam Hellman adalah berbeza, bermakna kunci penyulitan tidak perlu dirahsiakan . Sesiapa sahaja yang menggunakan kunci awam boleh menghantar mesej, tetapi hanya seseorang yang mempunyai kunci peribadi boleh menyahsulitnya. Penyulitan kunci awam juga mengalih keluar sebarang cara untuk memastikan keselamatan kunci penyulitan. Mesin Enigma dan peranti penyulitan lain dikawal ketat, dan Nazi bersedia untuk memusnahkan Enigma jika ditemui oleh Pihak Berikat. Dengan sistem kunci awam, sesiapa sahaja boleh menukar kunci awam antara satu sama lain, tanpa sebarang risiko. Pengguna boleh berkongsi kunci awam antara satu sama lain secara terbuka dan menggabungkannya dengan kunci peribadi (atau kunci rahsia) untuk mencipta kunci sementara yang dipanggil rahsia kongsi. Jenis kunci hibrid ini boleh digunakan untuk menyulitkan mesej yang dikongsi sekumpulan pencipta rahsia antara satu sama lain.

Salah satu faktor yang mendorong Hellman kepada pengekodan ialah minatnya terhadap matematik, terutamanya aritmetik modular. Menurut Hellman, sebab beliau menggunakan aritmetik kongruen pada penyulitan ialah kaedah ini dengan mudah menukar data kepada data terputus, yang sukar untuk ditukar kembali, dan ini sangat penting untuk penyulitan.

Oleh itu, cara paling mudah untuk menyahkod ialah "teka". Kaedah ini, juga dipanggil brute-forcing, boleh digunakan untuk apa-apa lagi, bukan hanya penyulitan. Contohnya, anda ingin membuka kunci telefon seseorang dengan menggabungkan 4 kekunci nombor daripada 0-9. Jika anda mencari secara berurutan, ia boleh mengambil banyak masa.

Malah, Merkle sebelum ini telah membangunkan sistem penyulitan kunci awam sebelum Diffie dan Hellman menerbitkan karya mereka " Arah Baharu dalam Siptografi ", tetapi pada masa itu sistem Merkle terlalu rumit untuk kriptografi sendiri, belum lagi bercakap tentang pengguna. Dan masalah ini telah diselesaikan oleh Hellman dan Diffie.

![Perjalanan teknologi penyulitan Perjalanan teknologi penyulitan]()

Masalah yang baik

Bruce Schneier dianggap sebagai salah satu daripada beberapa ahli matematik terkenal dalam dunia kriptografi, tetapi dia adalah seorang yang tidak dikenali kepada ramai orang. Schneier sangat berterus terang dan dia memahami nilai masalah yang baik. Dia percaya bahawa sistem penyulitan adalah masalah campuran pelbagai jenis matematik, logik antara satu sama lain dan mengikut sistem kompleks yang berasingan. " Pengekodan ialah teori nombor, ia adalah teori kerumitan. Terdapat banyak pengekodan yang buruk kerana orang yang menciptanya tidak memahami nilai masalah yang baik. "

Menurut Shneier, cabaran paling asas dalam penyulitan adalah keselamatan sistem, yang paling baik terbukti dengan cuba menyahsulitnya. Tetapi sistem penyulitan itu hanya benar-benar diiktiraf sebagai baik apabila ia telah dibuktikan oleh masyarakat dari semasa ke semasa, melalui analisis dan melalui reputasinya.

Sudah tentu, matematik adalah lebih dipercayai daripada manusia. "Matematik tidak mempunyai unit pengurusan," kata Schneier . "Untuk sistem kripto mempunyai unit pengurusan, ia perlu dibenamkan dalam perisian, masukkan ke dalam aplikasi, jalankan pada komputer dengan sistem pengendalian dan pengguna. Dan faktor di atas adalah kelemahan sistem penyulitan ."

Ini adalah masalah besar bagi industri kripto. Syarikat tertentu boleh menawarkan sistem penyulitan dan menjanjikan pengguna bahawa " Jangan risau, tiada siapa yang tahu kandungan mesej anda " kerana ia disulitkan. Tetapi bagi pengguna biasa, siapa tahu apa yang syarikat itu boleh lakukan dengan sistem penyulitan itu, terutamanya apabila sistem penyulitan itu dilesenkan dengan harta inteleknya sendiri, tidak membenarkan orang luar mengawalnya.penyiasatan dan ujian. Pakar penyulitan tidak dapat membuktikan sama ada sistem itu benar-benar baik atau tidak, apatah lagi sama ada sistem penyulitan telah dipasang pintu belakang atau tidak.

Tandatangan digital

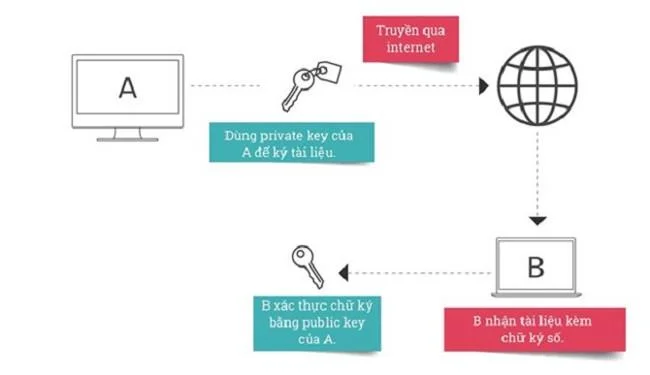

Salah satu aplikasi popular penyelesaian penyulitan kunci awam ialah tandatangan digital untuk mengesahkan kesahihan data. Sama seperti tandatangan tulisan tangan, tujuan tandatangan digital adalah untuk mengesahkan bahawa kandungan data adalah benar tentang penciptanya.

Biasanya, apabila melindungi mesej dengan kunci awam, anda mesti menggunakan kunci awam penerima untuk menyulitkan mesej supaya tiada sesiapa boleh membaca mesej tanpa kunci peribadi penerima. Tetapi tandatangan digital berfungsi dengan cara yang bertentangan. Anda mengarang kontrak dan menggunakan kunci peribadi anda untuk menyulitkannya. Dan sesiapa sahaja yang mempunyai kunci awam anda boleh melihat kontrak itu tetapi tidak boleh mengedit apa-apa (kerana ia tidak mempunyai kunci peribadi anda). Tandatangan digital mengesahkan pengarang kontrak itu, seperti tandatangan, untuk mengesahkan bahawa kandungan tidak berubah.

Tandatangan digital sering digunakan dengan perisian untuk mengesahkan bahawa kandungan diambil daripada sumber yang dipercayai dan tidak diusik oleh pelakon jahat. Contoh biasa ialah kes membuka kunci iPhone 5c oleh FBI dan Apple. Selepas FBI mencuba 10 percubaan yang gagal untuk memaksa PIN untuk log masuk, peranti itu secara automatik memadam kandungannya. Apple telah memperuntukkan sistem pengendalian peranti kunci rahsia peribadi dan setiap iPhone mempunyai kunci awam yang berbeza daripada Apple. Kunci rahsia digunakan untuk mengesahkan kemas kini perisian.

![Perjalanan teknologi penyulitan Perjalanan teknologi penyulitan]()

Blockchain semakin berkembang

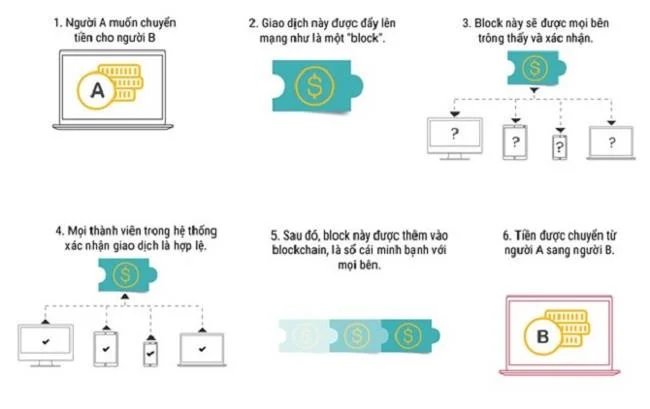

Penyulitan bukan sahaja untuk menyembunyikan kandungan tetapi juga untuk mengesahkan sama ada kandungan itu asli atau tidak . Oleh itu, blockchain muncul, yang merupakan teknologi yang dianggap popular sebagai penyulitan.

Blockchain ialah lejar tetap yang diedarkan, direka untuk kebal sepenuhnya terhadap sebarang pengaruh digital, sama ada anda menggunakannya untuk mata wang digital, untuk kontrak. Kerana ia didesentralisasi melalui banyak pengguna, tidak ada gunanya orang jahat menyerang. Kekuatannya terletak pada angka.

Tiada dua blockchain yang sama. Aplikasi paling terkenal bagi teknologi ini ialah mata wang digital, seperti Bitcoin (ini adalah mata wang yang paling banyak digunakan oleh penjenayah siber dan pencipta perisian tebusan hari ini). Tetapi IBM dan beberapa syarikat utama lain turut mempopularkan mata wang digital dalam dunia perniagaan.

Masih tidak banyak perniagaan yang menggunakan blockchain, tetapi ciri-cirinya sangat menarik. Tidak seperti sistem penyimpanan maklumat lain, sistem blockchain menggunakan set campuran penyelesaian penyulitan dan reka bentuk pangkalan data yang diedarkan.

Blockchain IBM membenarkan ahli blockchain untuk mengesahkan transaksi orang lain tanpa mengetahui siapa yang membuat transaksi pada blockchain, dan pengguna boleh menetapkan kekangan akses dan siapa yang boleh membuat transaksi. . Idea reka bentuk rantaian blok ialah identiti orang yang membuat transaksi disulitkan, tetapi disulitkan dengan kunci awam . Di tengah-tengah, terdapat seseorang yang mengaudit urus niaga dan mempunyai kunci awam untuk menjejaki urus niaga dan menangani masalah antara ahli dagangan di blockchain. Kunci audit orang tengah boleh dikongsi antara pihak audit.

Oleh itu, menggunakan sistem ini, pesaing boleh berdagang antara satu sama lain, pada blockchain yang sama. Ini mungkin tidak kelihatan sangat intuitif pada mulanya, tetapi blockchain lebih kuat dan lebih selamat apabila terdapat lebih ramai orang yang berurus niaga. Semakin ramai orang, semakin sukar untuk memecahkan rantaian blok. Bayangkan jika semua bank di sesebuah negara mengambil bahagian dalam rantaian blok, transaksi akan menjadi lebih selamat.

![Perjalanan teknologi penyulitan Perjalanan teknologi penyulitan]()

Penyulitan aplikasi

Menyulitkan kandungan untuk menghantar mesej selamat adalah salah satu teknologi paling asas. Tetapi penyulitan hari ini bukan sahaja itu tetapi juga boleh digunakan untuk banyak pekerjaan lain, terutamanya membeli-belah dalam talian.

Kerana setiap peringkat dalam transaksi kewangan melibatkan beberapa jenis penyulitan, atau beberapa bentuk pengesahan untuk mengesahkan sama ada mesej itu daripada orang yang betul atau tidak. Dan perkara menyulitkan maklumat sensitif untuk memastikan tiada pihak ketiga campur tangan menjadi lebih jelas dan jelas. Banyak organisasi menyokong pengguna internet menggunakan rangkaian persendirian maya (VPN) untuk menyulitkan sambungan internet mereka, terutamanya apabila mereka perlu menggunakan Wi-Fi awam. Rangkaian Wi-Fi yang tidak selamat boleh dibuat oleh orang jahat untuk mencuri maklumat pada rangkaian Wi-Fi tersebut.

Selain itu, penyulitan apl bukan sahaja menyulitkan maklumat sensitif dan data peribadi, tetapi juga membolehkan pengguna membuktikan ia benar-benar "saya". Contohnya, jika anda pergi ke tapak web bank, bank tersebut mempunyai kunci penyulitan yang hanya boleh dikenali oleh komputer di bank tersebut. Ia adalah kunci persendirian sebagai pertukaran dengan kunci awam. Dalam bar alamat tapak web URL, terdapat ikon kunci kecil pada permulaan URL, bermakna apabila anda mengakses tapak web bank, terdapat pertukaran kunci bawah tanah di bawahnya untuk menyambung dari komputer anda ke komputer lain. akaun bank dan proses pengesahan sedang berjalan.

Tandatangan kriptografi juga digunakan secara meluas dalam transaksi kewangan. Kad kredit/debit menggunakan teknologi cip terbenam (bukan kad magnet), dan juga menggunakan penyelesaian tandatangan yang disulitkan.

Menurut pakar, penyulitan ialah teknologi yang banyak digunakan oleh pengguna kami pada masa ini tetapi benar-benar memahami sedikit tentang, daripada peranti teknologi kepada transaksi perbankan, pengangkutan...

![Perjalanan teknologi penyulitan Perjalanan teknologi penyulitan]()

Penyulitan kuantum boleh mengubah segala-galanya

Pada tahun 1970, Martin Hellman berkata ia adalah tahun kejayaan dalam pemfaktoran dalam aritmetik (pemfaktoran), juga dikenali sebagai pemfaktoran berterusan. Kesukaran memfaktorkan nombor yang besar adalah yang menjadikan sistem penyulitan lebih kuat dan sukar untuk dipecahkan. Jadi sebarang teknik yang mengurangkan kerumitan pemfaktoran juga mengurangkan keselamatan sistem penyulitan. Kemudian, pada tahun 1980, satu lagi kejayaan matematik menjadikan pemfaktoran lebih mudah, terima kasih kepada penapis kuadratik Pomerance dan kerja Richard Schroeppel. Sudah tentu, pada masa itu tidak ada penyulitan komputer. Saiz kunci penyulitan meningkat dua kali ganda pada tahun 1970, dan pada tahun 1980 ia meningkat dua kali ganda lagi. Menjelang tahun 1990, kunci telah berganda sekali lagi. Setiap 10 tahun dari 1970 hingga 1990, saiz kunci penyulitan menjadi lebih besar. Tetapi menjelang 2000, tiada kemajuan matematik dalam kunci penyulitan, dan Hellman mencadangkan bahawa ahli matematik telah mencapai had model kunci penyulitan.

Tetapi pengkomputeran kuantum membuka ufuk baharu, kerana dengan sistem analisis kriptografi kuantum, ia sebenarnya boleh memecahkan semua mekanisme penyulitan semasa. Pengkomputeran hari ini bergantung pada sistem binari 0-1 untuk beroperasi. Bagi sistem kuantum, sebaliknya, ia bergantung pada sifat kuantum yang sangat spesifik untuk beroperasi, bukan hanya keadaan sama ada 0 atau 1 seperti binari, yang membolehkan sistem ini berfungsi secara serentak. banyak pengiraan.

Dengan sistem penyulitan seperti hari ini, ia boleh mengambil masa berjuta-juta tahun untuk purata komputer untuk menyahkod. Tetapi dengan komputer kuantum, dengan algoritma penyahkodan yang sama, sistem hanya boleh mengambil masa dari beberapa minit hingga beberapa saat untuk diselesaikan. Di Internet kami hanya menggunakan beberapa algoritma untuk menyulitkan sesuatu. Oleh itu, dengan sistem kuantum yang sempurna, sistem penyulitan semasa nampaknya hanya perisai nipis.

Jika anda tertanya-tanya mengapa banyak negara besar seperti AS dan China membelanjakan banyak wang untuk melabur dalam pengkomputeran kuantum, perkara di atas mungkin sebahagian daripada jawapannya. Keputusan yang dibawa oleh pengkomputeran kuantum adalah di luar jangkauan sistem pengkomputeran semasa.

Tetapi apabila pengkomputeran kuantum merebak, satu cabang matematik baharu muncul, menggunakan lebih banyak kaedah statistik, untuk memastikan bahawa apabila komputer generasi seterusnya datang, penyulitan tidak hilang.

Kuantum yang menyebabkan Einstein mengalami serangan jantung, tetapi itu hanyalah salah satu daripada beberapa ancaman kepada penyulitan moden . Masalah sebenar hari ini ialah banyak kerajaan dan organisasi besar cuba mencari cara untuk melemahkan penyulitan atas sebab keselamatan negara. Malah, konflik ini telah wujud selama beberapa dekad, seperti Crypto Wars pada tahun 1990-an, seperti cip CLIPPR dalam sistem NSA yang direka bentuk sebagai pintu belakang penyulitan dalam sistem komunikasi mudah alih AS. Dan sudah tentu, dalam beberapa tahun kebelakangan ini, kami telah mengalihkan tumpuan kami daripada menghapuskan sistem penyulitan kepada memperkenalkan pintu belakang atau " kunci induk " untuk memecahkan mesej selamat aplikasi dan sistem pemesejan popular.