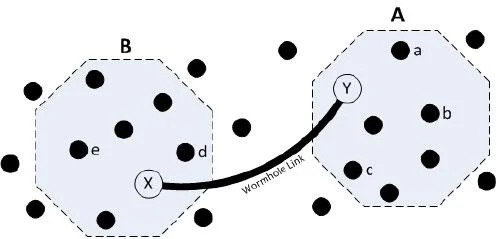

Serangan lubang cacing ialah sejenis serangan lapisan rangkaian yang dijalankan menggunakan berbilang nod berniat jahat. Nod yang digunakan untuk melakukan serangan ini adalah lebih baik daripada nod biasa dan mampu mewujudkan saluran komunikasi yang lebih baik dalam julat yang jauh.

Idea di sebalik serangan ini adalah untuk memajukan data daripada nod yang terjejas ke nod berniat jahat yang lain di hujung rangkaian yang lain melalui terowong. Oleh itu, nod lain dalam WSN boleh tertipu untuk mempercayai bahawa mereka lebih dekat dengan nod lain daripada yang sebenarnya, yang boleh menyebabkan masalah dalam algoritma penghalaan.

Selain itu, nod yang terjejas boleh memintas paket data. Serangan lubang cacing juga boleh digabungkan dengan serangan Sinkhole untuk menjadikannya lebih berkesan.

Jenis-jenis serangan Wormhole

Serangan lubang cacing ialah sejenis serangan lapisan rangkaian yang dijalankan menggunakan berbilang nod berniat jahat

Serangan lubang cacing boleh dikelaskan kepada tiga kategori utama:

1. Serangan Lubang Cacing Terbuka

Dalam kes ini, paket data mula-mula dihantar dari sumber ke lubang cacing yang memajukannya ke lubang cacing lain, dan kemudian ke destinasi. Nod lain dalam rangkaian diabaikan dan tidak digunakan untuk penghantaran data.

2. Serangan lubang cacing separuh terbuka

Dalam kes ini, paket data dihantar dari sumber ke lubang cacing yang menghantarnya terus ke destinasi.

3. Serangan Lubang Cacing Tertutup

Dalam kes ini, paket data dipindahkan terus dari sumber ke destinasi dalam satu lompatan, menjadikannya jiran penyangak.

Bagaimana untuk menangani serangan Wormhole?

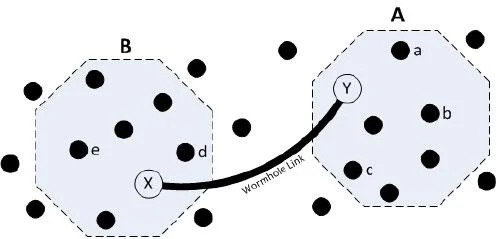

Beberapa tindakan balas terhadap serangan Wormhole adalah:

![Serangan lubang cacing dalam rangkaian sensor wayarles Serangan lubang cacing dalam rangkaian sensor wayarles]()

Terdapat beberapa tindakan balas terhadap serangan Wormhole

1. Model pengawas

Menurut model Watchdog jika beberapa maklumat dihantar dari satu nod ke nod lain melalui nod tengah, nod penghantar akan menyemak nod tengah. Jika nod di tengah tidak menghantar paket data dalam had masa yang ditetapkan, ia diisytiharkan diganggu, dan laluan baharu ke nod destinasi dibuat.

Walaupun dalam kaedah ini, nod Anjing Pemerhati tidak selalu tepat dalam mengesan lubang cacing dan boleh ditipu dengan mudah, jika serangan Lubang Ulir digabungkan dengan serangan Pemindahan Selektif. ) . Kebarangkalian amaran yang salah juga agak tinggi di sini.

2. Teknik Delphi

Dalam kaedah ini, kelewatan setiap lompatan dalam WSN dikira dan jelas bahawa terowong akan lebih panjang daripada laluan biasa. Oleh itu, jika kependaman per-hop mana-mana laluan adalah jauh lebih besar daripada purata, rangkaian dianggap diserang. Kaedah ini tidak begitu berjaya jika terdapat sejumlah besar lubang cacing dalam WSN, kerana dengan peningkatan lubang cacing purata kelewatan setiap hop meningkat dengan ketara.

3. Teknik Hibrid Tahan Lubang Cacing

Model ini adalah gabungan kaedah Watchdog dan Delphi, dan mengatasi batasannya. Kaedah ini memantau kedua-dua kehilangan data dan kependaman setiap lompatan, dan direka bentuk untuk mengesan semua jenis lubang cacing.

4. Terokai algoritma laluan yang berbeza

Algoritma ini mengesan laluan berbeza antara dua nod untuk mengenal pasti serangan Wormhole. Ia menemui semua jiran hop tunggal dan berganda, serta kebanyakan laluan antara nod. Oleh itu, ia boleh disemak dengan mudah sama ada tuntutan nod sebagai laluan terpendek ke destinasi adalah betul atau tidak.

5. Tali Peket

Packet Leashes menghalang penghantaran paket pada jarak yang jauh. Mereka juga dibahagikan kepada:

(i) Tali Geografi - Memastikan data tidak boleh dihantar melebihi jarak tertentu dalam satu lompatan.

(ii) Rantai Temporal - Tetapkan had kepada jumlah jarak yang boleh dilalui oleh paket data walaupun dengan berbilang lompatan.