Dalam jenis serangan Pemajuan Terpilih ini, nod berniat jahat menafikan permintaan untuk memudahkan paket maklumat tertentu dan memastikan bahawa ia tidak dimajukan lagi. Penyerang boleh secara selektif atau secara rawak menjatuhkan paket dan cuba meningkatkan kadar kehilangan paket dalam rangkaian.

2 cara untuk menyerang Selective Forwarding

Dua cara orang jahat boleh menyerang rangkaian ialah:

Pengesahan nod sensor yang dibenarkan boleh dikompromi atau pelakon jahat boleh mencuri beberapa kunci atau maklumat daripada nod dan menyerang keseluruhan rangkaian. Sangat sukar untuk mengesan serangan sedemikian.

Dilakukan dengan menyekat laluan penghalaan antara nod yang sah.

Serangan Pemajuan Terpilih

Jenis serangan Selective Forwarding

Terdapat banyak jenis serangan Selective Forwarding:

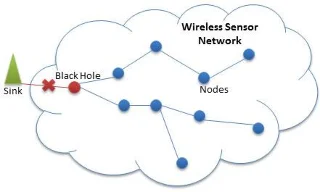

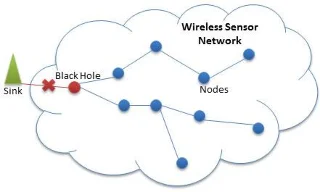

- Nod berniat jahat melarang pengaliran maklumat daripada nod yang dibenarkan ke stesen pangkalan, oleh itu, membawa kepada serangan DoS , yang boleh ditukar menjadi serangan Black Hole dengan menyerang seluruh rangkaian dan mengehadkan Kawal selia aliran maklumat daripada setiap nod ke sink (nod yang bertanggungjawab untuk berinteraksi dengan nod sensor).

- Nod yang tidak dibenarkan mengabaikan penyampaian maklumat dan melepaskannya secara rawak. Sebaliknya, nod yang tidak dibenarkan menghantar paket maklumat mereka sendiri ke nod lain. Satu jenis serangan itu dipanggil Pengabaian dan Ketamakan .

- Satu lagi bentuk serangan ini ialah apabila nod yang tidak dibenarkan melambatkan mesej yang melaluinya untuk memesongkan data penghalaan antara nod.

- Jenis terakhir ialah serangan Blind Letter . Apabila paket dimajukan dari nod yang sah ke nod yang berniat jahat, ia memastikan nod yang sah bahawa maklumat itu akan dimajukan ke nod seterusnya dan akhirnya menjatuhkan paket tanpa pengesanan. Borang ini boleh menyerang pelbagai protokol penghalaan berbilang hop seperti penghalaan Geografi, isyarat TinyOS, dsb.

Mengesan dan mencegah serangan Selective Forwarding

Pengesanan dan pencegahan diklasifikasikan berdasarkan rancangan pelaksanaan atau berdasarkan rancangan pertahanan:

I. Berdasarkan sifat pelan pelaksanaan, ia dibahagikan kepada 2 bahagian kecil: Berpusat dan diedarkan.

Dalam skema berpusat, kepala atau sinki nod sensor bertanggungjawab untuk mengesan dan mencegah serangan ini. Dalam skim yang diedarkan, kedua-dua stesen pangkalan dan ketua kluster bertanggungjawab untuk mencegah serangan sedemikian.

II. Berdasarkan rancangan pertahanan, mereka dibahagikan kepada dua bahagian berikut: Pengesanan dan pencegahan

Skim pencegahan tidak mampu mengesan serangan atau nod yang rosak; sebaliknya, mereka mengabaikan nod yang rosak dan mengeluarkannya daripada rangkaian. Jenis pengesanan cukup mampu untuk mengesan serangan atau nod yang gagal atau bahkan kedua-duanya.

Bagaimana untuk bertahan daripada serangan Selective Forwarding

Terdapat pelbagai skim untuk menentang serangan tersebut:

- Skim keselamatan mengesan serangan dan meningkatkan tahap amaran, menggunakan pengesahan multi-hop daripada nod sensor yang berbeza dalam rangkaian. Dalam skim ini, kedua-dua nod sumber dan stesen pangkalan boleh mengesan serangan dan membuat keputusan yang sesuai walaupun salah satu daripadanya terjejas.

Ini mengikut pendekatan yang diedarkan dan boleh mengesan jika mana-mana nod berniat jahat cuba menggugurkan paket, bukannya memajukannya ke nod seterusnya. Ketepatan kaedah ini didakwa sehingga 95% dalam mengesan serangan Selective Forwarding.

- Sistem pengesanan pencerobohan (IDS) boleh mengesan sebarang kelemahan yang dieksploitasi oleh penyerang dan memaklumkan rangkaian tentang nod berniat jahat yang berkaitan. Sistem IDS direka bentuk berdasarkan keupayaan pengesanan berdasarkan spesifikasi teknikal.

Teknik ini menggunakan pendekatan Watchdog, di mana nod jiran boleh memantau aktiviti nod dan melihat sama ada ia sebenarnya memajukan paket ke nod lain. Jika ia mengabaikan paket sebenar, kaunter akan dinaikkan dan amaran dijana apabila nilai ini mencapai had tertentu. Jika berbilang nod pengawas menjana penggera, stesen pangkalan akan dimaklumkan dan nod yang terjejas akan dialih keluar.

- Skim pencegahan yang diedarkan yang menggunakan pengesahan berbilang hop untuk bertahan daripada serangan Pemajukan Selektif. Dalam skema ini, diandaikan bahawa semua nod sensor mengetahui lokasinya dan bilangan nod yang gagal dan tahap kuasa rangkaian diketahui atau dianggarkan.

Semua penghantaran data disimpulkan oleh logik bukan penentu yang mengambil kira kekangan kuasa dan kehadiran nod yang rosak. Dalam kes di mana protokol penghalaan berbilang laluan tidak dapat memberikan maklumat pengesahan, kaedah pengehadan penyebaran digunakan.

- Pelan lain menggunakan topologi mesh heksagon. Algoritma penghalaan digunakan untuk mencari laluan penghantaran paket terbaik. Nod berhampiran laluan penghalaan memeriksa penghantaran nod jiran, menentukan lokasi penyerang dan menghantar semula paket yang digugurkan ini ke tempat yang dipercayai boleh dicapai.

Kaedah ini dengan jelas menunjukkan serangan Selective Forwarding, yang seterusnya memberi amaran kepada nod jiran tentang lokasi penyerang dan memintas nod penyerang dalam memajukan mesej lain. Kaedah ini memastikan penyampaian data yang sahih, di samping memakan lebih sedikit tenaga dan ruang.