1. Sebab

Selepas setiap log masuk pengguna yang berjaya, sesi akan ditakrifkan semula dan mempunyai ID sesi baharu. Jika penyerang mengetahui ID Sesi baharu ini, penyerang boleh mengakses aplikasi seperti pengguna biasa. Terdapat banyak cara untuk penyerang mendapatkan ID sesi dan mengambil alih sesi pengguna seperti: Serangan Man-in-the-middle : mencuri dengar dan mencuri ID Sesi pengguna. Atau manfaatkan ralat XSS dalam pengaturcaraan untuk mendapatkan ID Sesi pengguna.

2. Kaedah eksploitasi

Sesi Menghidu

Seperti yang kita lihat dalam gambar, pertama, penyerang akan menggunakan alat sniffer untuk menangkap ID sesi yang sah mangsa, kemudian dia menggunakan ID sesi ini untuk bekerja dengan Pelayan Web di bawah kuasa mangsa.

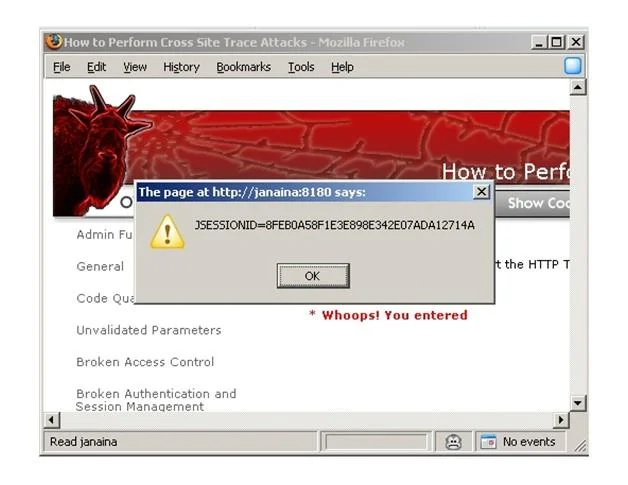

Serangan skrip merentas tapak

Penyerang boleh mendapatkan ID sesi mangsa menggunakan kod hasad yang dijalankan pada bahagian klien, seperti JavaScript . Jika tapak web mempunyai kelemahan XSS, penyerang boleh membuat pautan yang mengandungi kod JavaScript hasad dan menghantarnya kepada mangsa. Jika mangsa mengklik pada pautan ini, kukinya akan dihantar kepada penyerang.

![Web13: Teknik penggodaman Sesi Rampasan Web13: Teknik penggodaman Sesi Rampasan]()

3. Cara mencegah

Beberapa kaedah berikut boleh digunakan untuk mencegah Rampasan Sesi:

- Gunakan HTTPS dalam penghantaran data untuk mengelakkan penyadapan.

- Gunakan rentetan atau nombor rawak yang besar untuk mengehadkan kejayaan serangan bruteforce.

- Jana semula ID sesi selepas setiap log masuk pengguna yang berjaya, untuk mengelakkan serangan Pembetulan Sesi.

Semoga anda mendapat lebih banyak pengetahuan selepas setiap pelajaran dengan LuckyTemplates!