Testarea de penetrare este un atac cibernetic simulat autorizat asupra unui computer, menit să evalueze securitatea unui sistem. Testarea este efectuată pentru a identifica toate punctele slabe (cunoscute și ca vulnerabilități), inclusiv posibilitatea ca părțile neautorizate să acceseze caracteristicile și datele sistemului, precum și punctele forte care permit părților neautorizate să acceseze funcțiile și datele sistemului.evaluarea riscurilor la nivelul întregului sistem.

Ce este testarea de penetrare?

Ce este testarea de penetrare?

Testarea de penetrare, cunoscută și sub denumirea de pen testing, pentest sau ethical hacking, este un atac simulat asupra unui sistem informatic pentru a testa vulnerabilitățile care pot fi exploatate. În securitatea aplicațiilor web, Penetration Testing este adesea folosită pentru a consolida firewall-urile aplicațiilor web (Web Application Firewall - WAF).

Testarea stiloului poate implica încercarea de a încălca orice număr de sisteme de aplicații, (de exemplu, Interfețe de protocol de aplicație - API-uri, servere frontend/backend) pentru a descoperi vulnerabilități, cum ar fi intrarea nevalidată care este vulnerabilă la injectarea de cod rău intenționat.

Perspectivele furnizate de testarea de penetrare pot fi folosite pentru a rafina politicile de securitate WAF și pentru a corecta vulnerabilitățile descoperite.

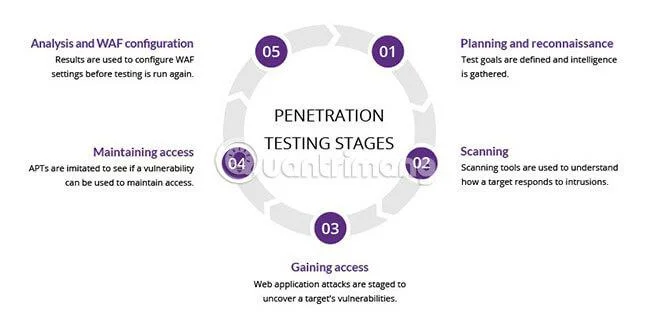

Etapele testării de penetrare

Procesul de testare a pixului poate fi împărțit în 5 etape.

![Ce este Pentest? Aflați despre testarea de penetrare (testarea de penetrare) Ce este Pentest? Aflați despre testarea de penetrare (testarea de penetrare)]()

1. Colectarea și urmărirea pasivă a informațiilor

În prima fază a testării de penetrare și a testării recompenselor de erori, testerii trebuie să colecteze informații despre sistemul țintă. Deoarece există destul de multe metode de atac și testare, testerii de penetrare trebuie să prioritizeze pe baza informațiilor adunate pentru a determina cea mai potrivită metodă.

Acest pas implică extragerea de detalii valoroase despre infrastructura sistemului țintă, cum ar fi numele de domenii, blocurile de rețea, routerele și adresele IP din domeniul său. În plus, trebuie colectate orice informații relevante care ar putea spori succesul atacului, cum ar fi datele angajaților și numerele de telefon.

Datele obținute din surse deschise în această perioadă pot oferi detalii surprinzător de importante. Pentru a realiza acest lucru, hackerii cu pălărie albă trebuie să folosească o varietate de surse, cu accent deosebit pe site-ul web al organizației țintă și pe platformele de social media. Prin colectarea meticuloasă a acestor informații, testerii vor pune bazele unui efort de succes de recompensă pentru erori.

Cu toate acestea, majoritatea organizațiilor impun reguli diferite testerilor de penetrare în timpul procesului de recompensare a erorilor. Este necesar din punct de vedere juridic să nu ne abatem de la aceste reguli.

2. Colectați și scanați informații în mod proactiv

![Ce este Pentest? Aflați despre testarea de penetrare (testarea de penetrare) Ce este Pentest? Aflați despre testarea de penetrare (testarea de penetrare)]()

Un tester de penetrare va detecta ce dispozitive active și pasive sunt active în intervalul IP, de obicei, prin colectare pasivă în timpul primei bug-ului. Cu ajutorul informațiilor obținute în timpul acestui proces de colectare pasivă, pentesterul trebuie să-și determine calea - trebuie să prioritizeze și să determine exact ce teste sunt necesare.

În această perioadă, hackerii nu pot evita să obțină informații despre sistemul de operare, porturile și serviciile deschise, precum și informații despre versiunea lor pe sistemele live.

În plus, dacă organizația solicită în mod legal să permită testerilor de penetrare să monitorizeze traficul de rețea, atunci informațiile critice despre infrastructura sistemului pot fi colectate, cel puțin cât mai mult posibil. Cu toate acestea, majoritatea organizațiilor nu doresc să acorde această permisiune. Într-o astfel de situație, testerul de penetrare nu trebuie să depășească regulile.

3. Etapa de analiză și testare

În această etapă, testerul de penetrare, după ce a aflat cum va reacționa aplicația țintă la diferite încercări de intruziune, încearcă să stabilească conexiuni de lucru cu sistemele pe care le detectează este activ și încearcă să îndeplinească solicitările directe. Cu alte cuvinte, aceasta este etapa în care hackerul de pălărie albă interacționează cu sistemul țintă utilizând eficient servicii precum FTP, Netcat și Telnet.

În ciuda eșecului în această etapă, scopul principal aici este de a verifica datele obținute în timpul etapelor de culegere a informațiilor și de a lua notițe.

4. Încercări de manipulare și exploatare

Faza de atac a testării de penetrare

Testerii de penetrare colectează toate datele colectate în procesele anterioare cu un singur scop: Încercați să obțineți acces la sistemul țintă în același mod în care ar face-o un hacker real și rău intenționat. Acesta este motivul pentru care acest pas este atât de important. Pentru că atunci când participă la programe de recompensă pentru erori, testerii de penetrare ar trebui să gândească ca niște hackeri adevărați.

În această etapă, testerul de penetrare încearcă să pătrundă în sistem, folosind sistemul de operare care rulează pe sistemul țintă, porturile deschise și serviciile care servesc pe aceste porturi, precum și posibilele exploit-uri pot fi aplicabile în funcție de versiunea acestora. Deoarece portalurile și aplicațiile bazate pe web constau dintr-o mulțime de coduri și o mulțime de biblioteci, hackerii rău intenționați au o rază mai mare de atac. În acest sens, un bun tester de penetrare ar trebui să ia în considerare toate posibilitățile și să implementeze toți vectorii de atac posibili permisi în cadrul regulilor.

Acest lucru necesită expertiză și experiență serioasă pentru a putea folosi cu succes și flexibil exploit-urile existente, fără a deteriora sistemul și fără a lăsa urme în timpul preluării sistemului. . Prin urmare, această fază a testării de penetrare este cel mai important pas.

5. Eforturi de a spori privilegiul

Puterea unui sistem este determinată de veriga sa cea mai slabă. Dacă un hacker cu pălărie albă obține acces la un sistem, de obicei se conectează la sistem ca utilizator cu autoritate scăzută. În această etapă, testerii de penetrare trebuie să aibă drepturi de administrator, exploatând vulnerabilitățile din sistemul de operare sau din mediu.

Ei vor urmări apoi să preia alte dispozitive din mediul de rețea folosind privilegiile suplimentare pe care le-au obținut și, eventual, privilegiile de utilizator de nivel superior, cum ar fi administratorul de domeniu sau administratorul bazei de date.

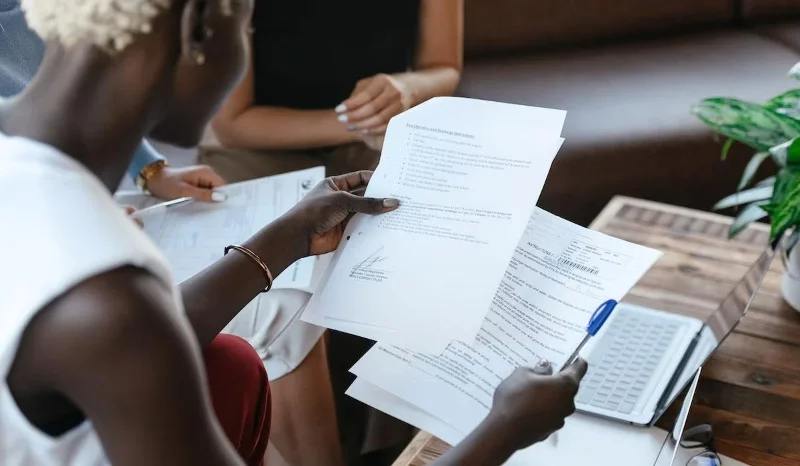

6. Raportare și prezentare

![Ce este Pentest? Aflați despre testarea de penetrare (testarea de penetrare) Ce este Pentest? Aflați despre testarea de penetrare (testarea de penetrare)]()

Testerii de penetrare raportează rezultatele vânării de erori și primesc recompense

Odată finalizați pașii de testare de penetrare și de recompensare a erorilor, testerul de penetrare sau vânătorul de erori trebuie să prezinte vulnerabilitățile de securitate pe care le-au descoperit în sistemul țintă, pașii următori și cum pot exploata aceste vulnerabilități pentru organizație printr-un raport detaliat. Acestea ar trebui să includă informații precum capturi de ecran, exemplu de cod, etapele atacului și cum ar putea apărea această vulnerabilitate.

Raportul final trebuie să includă și recomandări de soluții cu privire la modul de închidere a fiecărei vulnerabilități de securitate. Sensibilitatea și independența testelor de penetrare rămân un mister. Hackerii cu pălărie albă nu ar trebui să împărtășească niciodată informații confidențiale obținute în această etapă și nu ar trebui să utilizeze abuziv aceste informații prin furnizarea de informații false, deoarece acestea sunt de obicei ilegale.

Metode de testare la penetrare

![Ce este Pentest? Aflați despre testarea de penetrare (testarea de penetrare) Ce este Pentest? Aflați despre testarea de penetrare (testarea de penetrare)]()

Test extern (testare de penetrare externă)

Testarea de penetrare externă vizează „activele” unei companii care sunt vizibile pe internet, cum ar fi aplicația web în sine, site-ul web al companiei, e-mailul și serverele de nume de domeniu (DNS) . Scopul este de a obține acces și de a extrage date valoroase.

Test intern (testare de penetrare din interior)

În testarea de penetrare a insiderului, un tester cu acces la o aplicație din spatele unui firewall simulează un atac al unui insider. Acest atac nu numai că avertizează asupra perspectivei că un angajat intern ar putea fi un hacker, dar le reamintește și administratorilor să împiedice unui angajat din organizație să li se fure informațiile de conectare, după un atac de tip phishing .

Test orb (test „orb”)

Într-un test orb, testerului i se dă numai numele afacerii vizate. Acest lucru oferă personalului de securitate o vedere în timp real asupra modului în care s-ar desfășura un atac de aplicație în practică.

Test dublu orb

Într-un test dublu orb, ofițerul de securitate nu are cunoștințe anterioare despre atacul care este simulat. La fel ca în lumea reală, nu este întotdeauna posibil să cunoști atacurile în avans pentru a îmbunătăți apărarea.

Testare țintită

În acest scenariu, atât testerul, cât și ofițerul de securitate vor lucra împreună și vor evalua continuu acțiunile celuilalt. Acesta este un exercițiu de instruire valoros, care oferă echipei de securitate feedback în timp real din perspectiva hackerului.

Testare de penetrare și firewall-uri pentru aplicații web

![Ce este Pentest? Aflați despre testarea de penetrare (testarea de penetrare) Ce este Pentest? Aflați despre testarea de penetrare (testarea de penetrare)]()

Testarea de penetrare și WAF sunt măsuri de securitate independente, dar oferă beneficii complementare.

Pentru multe tipuri de testare cu stilou (cu excepția testării orb și dublu orb), testerii pot folosi date WAF, cum ar fi jurnalele, pentru a localiza și exploata punctele slabe ale aplicației.

La rândul lor, administratorii WAF pot beneficia de datele testului stiloului. Odată ce testarea este finalizată, configurația WAF poate fi actualizată pentru a proteja împotriva punctelor slabe descoperite în timpul testării.

În cele din urmă, testarea stiloului îndeplinește o serie de cerințe de conformitate pentru testele de securitate, inclusiv PCI DSS și SOC 2. Unele standarde, cum ar fi PCI-DSS 6.6, pot fi îndeplinite numai prin utilizarea unui WAF certificat.

Trusa de instrumente pentru hackeri cu pălărie albă

![Ce este Pentest? Aflați despre testarea de penetrare (testarea de penetrare) Ce este Pentest? Aflați despre testarea de penetrare (testarea de penetrare)]()

Hackerii cu pălărie albă folosesc testarea stiloului pentru a găsi erori și vulnerabilități

Hackingul etic nu este o meserie care necesită doar abilități. Majoritatea hackerilor de pălărie albă (hackeri etici) folosesc sisteme de operare și software specializate pentru a le ușura munca, evitând greșelile manuale.

Deci, pentru ce folosesc acești hackeri testarea stiloului? Mai jos sunt câteva exemple.

Parrot Security este un sistem de operare bazat pe Linux conceput pentru testarea de penetrare și evaluarea vulnerabilităților. Este prietenos cu cloud-ul, ușor de utilizat și acceptă diverse software-uri open source.

Live Hacking OS

Tot un sistem de operare Linux, Live Hacking este o alegere potrivită pentru cei care fac pentesting, deoarece este ușor și nu necesită hardware ridicat. Live Hacking vine pre-ambalat cu instrumente și software pentru testarea de penetrare și hacking etic.

Nmap este un instrument de informații cu sursă deschisă (OSINT) care monitorizează rețelele, colectând și analizând date despre gazde și servere de dispozitive, făcându-l valoros pentru hackeri negru, gri și alb.

Nmap este, de asemenea, multi-platformă și funcționează cu Linux, Windows și macOS, deci este ideal pentru hackerii etici începători.

WebShag

WebShag este, de asemenea, un instrument OSINT. Acesta este un instrument de testare a sistemului care scanează protocoalele HTTPS și HTTP și colectează date și informații relative. Este folosit de hackeri etici pentru a efectua teste de penetrare externe prin site-uri web publice.

Unde să mergi pentru testarea de penetrare?

Testarea propriei rețele nu este cea mai bună opțiune, deoarece este posibil să nu fi acumulat suficiente cunoștințe aprofundate despre aceasta, ceea ce vă face dificil să gândiți creativ și să găsiți vulnerabilități ascunse. Ar trebui să angajați un hacker independent de pălărie albă sau serviciile unei companii care furnizează servicii de testare a stilourilor.

Cu toate acestea, angajarea unor persoane din afară pentru a pirata rețeaua dvs. poate fi foarte riscantă, mai ales dacă le furnizați informații confidențiale sau acces intern. Acesta este motivul pentru care ar trebui să utilizați furnizori terți de încredere. Iată câteva sugestii pentru referință:

HackerOne.com

HackerOne este o companie cu sediul în San Francisco, care oferă servicii de testare la penetrare, evaluare a vulnerabilităților și testare a conformității protocolului.

ScienceSoft.com

Situat în Texas, ScienceSoft oferă servicii de evaluare a vulnerabilităților, testare stilou, conformitate și testare a infrastructurii.

Raxis.com

Cu sediul central în Atlanta, Georgia, Raxis oferă servicii valoroase, de la testarea stiloului și revizuirea codurilor de securitate, până la instruire privind răspunsul la incidente, evaluări ale vulnerabilităților și instruire pentru prevenirea atacurilor de inginerie socială .