Acest articol face parte din seria: Prezentare generală a vulnerabilităților pe cipurile Intel, AMD, ARM: Meltdown și Spectre . Vă invităm să citiți toate articolele din serie pentru a obține informații și a lua măsuri pentru a vă proteja dispozitivul împotriva acestor două vulnerabilități grave de securitate.

O serie de actualizări software pentru a proteja împotriva Meltdown și Spectre au fost lansate de dezvoltatori. Cu toate acestea, va afecta în continuare întregul viitor al industriei cipurilor de procesor.

Cele două cuvinte cheie „Meltdown” și „Spectre” sunt cele mai populare lucruri din Silicon Valley. Acestea sunt două metode noi pe care hackerii le folosesc pentru a ataca procesoarele Intel , AMD și ARM . Google a fost prima companie care a descoperit-o și chiar astăzi, au expus oficial toate detaliile publicului.

Ambele Meltdown și Spectre profită de o vulnerabilitate fundamentală de securitate în cipurile de mai sus, care teoretic ar putea fi folosită pentru a „citi informații sensibile din memoria unui sistem, cum ar fi parole, cheie pentru a deschide conținut criptat sau orice informație sensibilă”, a anunțat oficial Google în Întrebări frecvente ale acestuia (Întrebări frecvente).

Primul lucru pe care trebuie să-l știți este că aproape fiecare PC, laptop, tabletă și smartphone este afectat de această vulnerabilitate de securitate, indiferent din ce țară provine, ce companie este sau pe ce sistem de operare rulează. Dar această vulnerabilitate nu este ușor de exploatat: necesită mulți factori specifici pentru a fi eficientă, inclusiv existența unui malware care rulează deja pe computer. Dar vulnerabilitățile de securitate nu pot fi asigurate pe baza teoriei.

Consecințele nu vor afecta doar un dispozitiv individual. Această vulnerabilitate poate face ca servere întregi, centre de date sau platforme de cloud computing să fie sparte de către băieți răi. În cel mai rău caz, în care sunt prezente elemente specifice, Meltdown și Spectre pot fi folosite de utilizatori înșiși, pentru a fura informații de la alți utilizatori.

În prezent, patch-urile au fost lansate, dar este și o sabie cu două tăișuri: va face ca mașinile vechi să fie considerabil mai lente, în special computerele vechi, laptopurile etc.

![Tot ce trebuie să știți despre Meltdown și Spectre - 2 vulnerabilități periculoase prezente pe miliarde de dispozitive care rulează cipuri Intel, AMD, ARM Tot ce trebuie să știți despre Meltdown și Spectre - 2 vulnerabilități periculoase prezente pe miliarde de dispozitive care rulează cipuri Intel, AMD, ARM]()

În acest moment, utilizatorii sunt în pericol?

Iată câteva vești bune: Intel și Google spun că nu au văzut niciun atac Meltdown sau Spectre scăpat de sub control. Companii majore precum Intel, Amazon, Google, Apple și Microsoft au emis imediat remedieri.

Dar, după cum am menționat mai sus, toate au drept consecință încetinirea oarecum a dispozitivului, unele rapoarte spun că performanța dispozitivului a scăzut cu până la 30% după instalarea noii actualizări. Intel a adăugat că, în funcție de utilizarea prevăzută a mașinii, aceasta va încetini mai mult sau mai puțin.

![Tot ce trebuie să știți despre Meltdown și Spectre - 2 vulnerabilități periculoase prezente pe miliarde de dispozitive care rulează cipuri Intel, AMD, ARM Tot ce trebuie să știți despre Meltdown și Spectre - 2 vulnerabilități periculoase prezente pe miliarde de dispozitive care rulează cipuri Intel, AMD, ARM]()

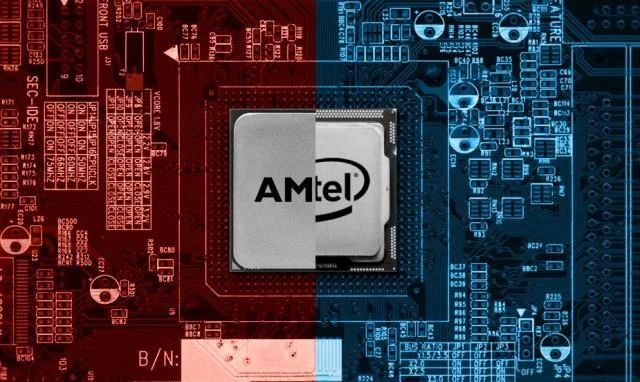

Anterior, Meltdown a atacat doar procesoarele Intel, dar recent, AMD a recunoscut și că are o vulnerabilitate de securitate similară. Acum, conform sfatului Google, vă puteți proteja sistemul cu cele mai recente actualizări de software. Atât sistemele de operare Linux, cât și Windows 10 au avut primele actualizări.

Spectre, dimpotrivă, este de multe ori mai periculos decât Meltdown. Google a spus că au reușit să elimine atacurile Spectre asupra cipurilor procesoarelor de la Intel, ARM și AMD, dar potrivit acestora, nu există o soluție simplă și eficientă.

![Tot ce trebuie să știți despre Meltdown și Spectre - 2 vulnerabilități periculoase prezente pe miliarde de dispozitive care rulează cipuri Intel, AMD, ARM Tot ce trebuie să știți despre Meltdown și Spectre - 2 vulnerabilități periculoase prezente pe miliarde de dispozitive care rulează cipuri Intel, AMD, ARM]()

Cu toate acestea, este foarte dificil să profitați de vulnerabilitatea de securitate Spectre, așa că în prezent nicio companie mare nu este prea îngrijorată de potențialul unui atac la scară largă. Chestia este că vulnerabilitatea Spectre profită de modul în care funcționează cipul procesorului, așa că pentru a elimina complet Spectre, avem nevoie de o generație complet nouă de hardware.

De aceea a fost numit Spectre. „Pentru că nu este ușor de remediat, ne va bântui pentru o vreme”, se arată clar în secțiunea Întrebări frecvente despre Meltdown și Spectre.

Care este natura Meltdown and Spectre?

Nu sunt „bug-uri” în sistem. Sunt MODALități de a ataca chiar modul în care funcționează procesoarele Intel, ARM sau AMD. Această eroare a fost descoperită de laboratorul de securitate cibernetică Project Zero al Google.

![Tot ce trebuie să știți despre Meltdown și Spectre - 2 vulnerabilități periculoase prezente pe miliarde de dispozitive care rulează cipuri Intel, AMD, ARM Tot ce trebuie să știți despre Meltdown și Spectre - 2 vulnerabilități periculoase prezente pe miliarde de dispozitive care rulează cipuri Intel, AMD, ARM]()

Au studiat cu atenție cipurile de mai sus, găsind un defect în design, un defect fatal de care Meltdown și Spectre pot profita, răsturnând metodele normale de securitate ale acestor procesoare.

Mai exact, adică „execuția speculativă”, o tehnică de procesare folosită în cipurile Intel din 1995 și este, de asemenea, o metodă comună de procesare a datelor pe procesoarele ARM și AMD. Cu practica speculativă, cipul va ghici practic ce sunteți pe cale să faceți. Dacă ghicesc corect, sunt cu un pas înaintea ta, ceea ce te va face să simți că mașina funcționează mai bine. Dacă ghicesc greșit, datele sunt aruncate și ghicite din nou de la început.

Proiectul Zero a descoperit că există două modalități cheie de a păcăli chiar și cele mai sigure aplicații, proiectate cu atenție, să scurgă informații pe care procesorul însuși le-a dedus. Cu tipul potrivit de malware, băieții răi pot obține acele informații aruncate, informații care ar trebui să fie extrem de secrete.

![Tot ce trebuie să știți despre Meltdown și Spectre - 2 vulnerabilități periculoase prezente pe miliarde de dispozitive care rulează cipuri Intel, AMD, ARM Tot ce trebuie să știți despre Meltdown și Spectre - 2 vulnerabilități periculoase prezente pe miliarde de dispozitive care rulează cipuri Intel, AMD, ARM]()

Cu un sistem de cloud computing, aceste două metode de atac sunt și mai periculoase. Pe el, o rețea uriașă de utilizatori stochează date. Dacă o singură legătură - un utilizator folosește un sistem nesecurizat, riscul de expunere a datelor pentru ORICE alt utilizator este foarte mare.

Deci, ce putem face pentru a evita să devenim acel link?

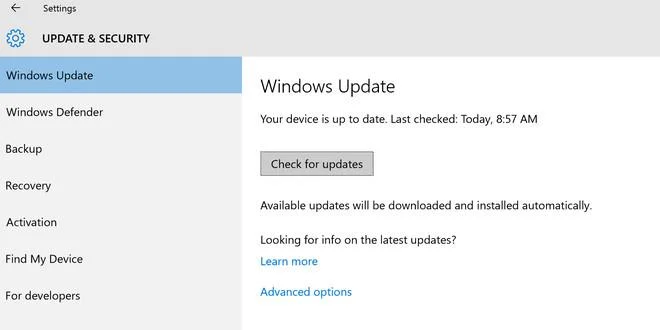

Primul și cel mai bun lucru de făcut acum este să vă asigurați că toate corecțiile de securitate sunt actualizate. Sistemele de operare majore au lansat deja actualizări pentru aceste două vulnerabilități Meltdown și Spectre. Mai exact, Linux , Android, MacOS de la Apple și Windows 10 de la Microsoft au fost toate actualizate. Vă rugăm să vă actualizați dispozitivul imediat.

![Tot ce trebuie să știți despre Meltdown și Spectre - 2 vulnerabilități periculoase prezente pe miliarde de dispozitive care rulează cipuri Intel, AMD, ARM Tot ce trebuie să știți despre Meltdown și Spectre - 2 vulnerabilități periculoase prezente pe miliarde de dispozitive care rulează cipuri Intel, AMD, ARM]()

În același timp, Microsoft a mai spus pentru Business Insider că se grăbesc să vină cu o soluție pentru platforma lor cloud Azure. De asemenea, Google Cloud încurajează utilizatorii să-și actualizeze rapid sistemele de operare.

Practic, aduceți toate dispozitivele la cea mai recentă actualizare. Mai așteptați puțin, marile companii vor lansa noi actualizări pentru aceste două vulnerabilități periculoase.

În plus, rețineți că Meltdown și Spectre necesită cod rău intenționat pentru a funcționa, așa că nu descărcați nimic - software, fișiere ciudate - din orice sursă neîncrezătoare.

De ce dispozitivul meu este lent după o actualizare?

Meltdown și Spectre profită de modul în care „kernel-urile” – elementele centrale, nucleele sistemului de operare – interacționează cu procesorul. În teorie, aceste două lucruri funcționează independent unul de celălalt, tocmai pentru a preveni atacuri precum Meltdown și Spectre. Cu toate acestea, Google a dovedit că astfel de soluții de securitate actuale nu sunt suficiente.

![Tot ce trebuie să știți despre Meltdown și Spectre - 2 vulnerabilități periculoase prezente pe miliarde de dispozitive care rulează cipuri Intel, AMD, ARM Tot ce trebuie să știți despre Meltdown și Spectre - 2 vulnerabilități periculoase prezente pe miliarde de dispozitive care rulează cipuri Intel, AMD, ARM]()

Prin urmare, dezvoltatorii de sisteme de operare trebuie să izoleze nucleul și procesorul. Practic, îi forțează să facă un ocol, ceea ce necesită puțin mai multă putere de procesare de la mașină și, în mod natural, mașina va încetini puțin.

Microsoft spune că procesoarele Intel mai vechi decât modelul Skylake vechi de doi ani vor fi considerabil mai lente. Cu toate acestea, nu vă faceți griji prea mult cu privire la viteza de procesare a dispozitivului dvs., deoarece aceasta poate fi doar temporară. După ce Google a anunțat aceste două vulnerabilități de securitate, dezvoltatorii - atât software, cât și sisteme de operare, vor lucra pentru a găsi soluții mai eficiente.

Consecințele acestui incident?

Intel susține că Meltdown și Spectre nu își vor reduce prețul acțiunilor, deoarece sunt destul de greu de implementat și, în plus, nu au fost documentate atacuri (de care comunitatea este conștientă).

Cu toate acestea, Google reamintește tuturor că Spectre încă ne „bântuie” de mult timp. Tehnica „practicii speculative” este o piatră de temelie a procesoarelor de două decenii. Pentru a înlocui o astfel de platformă, întreaga industrie de cercetare și dezvoltare a procesoarelor trebuie să aloce resurse în crearea unei noi platforme mai sigure în viitor. Spectre va face ca viitoarea generație de procesoare să aibă o față complet diferită de ceea ce vedem astăzi, ultimii doi 20 de ani.

![Tot ce trebuie să știți despre Meltdown și Spectre - 2 vulnerabilități periculoase prezente pe miliarde de dispozitive care rulează cipuri Intel, AMD, ARM Tot ce trebuie să știți despre Meltdown și Spectre - 2 vulnerabilități periculoase prezente pe miliarde de dispozitive care rulează cipuri Intel, AMD, ARM]()

Pentru a ajunge la acel punct, mai trebuie să așteptăm mult timp. Utilizatorii de computere nu își mai „înlocuiesc” sistemele în mod regulat, ceea ce înseamnă că computerele vechi se vor confrunta cu un risc ridicat de scurgeri de informații. Utilizatorii de dispozitive mobile se confruntă, de asemenea, cu același risc, deoarece numărul de dispozitive mobile neactualizate este nenumărat. Pentru Spectre îi va fi mai ușor să selecteze ținte, deoarece sistemele care nu au fost actualizate sunt izolate.

Acesta nu este sfârșitul lumii, dar va fi sfârșitul erei procesoarelor Intel, ARM și AMD și sfârșitul practicilor de proiectare și fabricare a procesoarelor.

Potrivit genk

Vezi mai mult: