Pachetele de date transmise către și de la porturile de rețea numerotate sunt asociate cu adrese IP și puncte finale specifice, folosind protocoale TCP sau UDP. Toate porturile riscă să fie atacate, niciun port nu este absolut sigur.

Domnul Kurt Muhl - consultantul principal de securitate al RedTeam a explicat: „Fiecare port și serviciu subiacent are riscuri. Riscul vine din versiunea serviciului, chiar dacă este configurat corect. sau setați o parolă pentru serviciu, este acea parolă puternică. suficient? Alți factori includ, este portul ales de hackeri pentru a ataca, lăsați malware să treacă prin port. Pe scurt, din nou, există mulți factori care determină securitatea unui port sau serviciu."

CSO examinează riscul gateway-urilor de rețea pe baza aplicațiilor, vulnerabilităților și atacurilor asociate, oferind mai multe abordări pentru a proteja companiile de hackeri rău intenționați care abuzează de aceste vulnerabilități.

Ce face gateway-urile de rețea periculoase?

Există un total de 65.535 de porturi TCP și alte 65.535 de porturi UDP, ne vom uita la unele dintre cele mai periculoase porturi. Portul TCP 21 conectează serverele FTP la Internet. Aceste servere FTP au multe vulnerabilități majore, cum ar fi autentificarea anonimă, traversarea directoarelor, scripturi între site-uri, făcând portul 21 o țintă ideală pentru hackeri.

În timp ce unele servicii vulnerabile continuă să folosească utilitarul, serviciile vechi, cum ar fi Telnet pe portul TCP 23, au fost în mod inerent nesigure pentru început. Deși lățimea de bandă este foarte mică, doar câțiva octeți la un moment dat, Telnet trimite datele complet public în text clar. Austin Norby - informatician la Departamentul de Apărare al SUA a spus: „Atacatorii pot asculta, vizualiza certificate, injecta comenzi prin atacuri [man-in-the-middle] și, în sfârșit, pot efectua execuții de cod la distanță (RCE). (Aceasta este opinia lui, nu reprezintă punctele de vedere ale vreunei agenții).

În timp ce unele porturi de rețea creează găuri ușor de accesat pentru atacatori, altele creează căi de evacuare perfecte. Portul TCP/UDP 53 pentru DNS este un exemplu. Odată ce s-au infiltrat în rețea și și-au atins obiectivul, tot ce trebuie să facă hackerul pentru a scoate datele este să folosească software-ul existent pentru a transforma datele în trafic DNS. „DNS este rareori monitorizat și rar filtrat”, a spus Norby. Când atacatorii fură date dintr-o întreprindere securizată, pur și simplu trimit datele printr-un server DNS special conceput, care traduce datele înapoi la starea inițială.

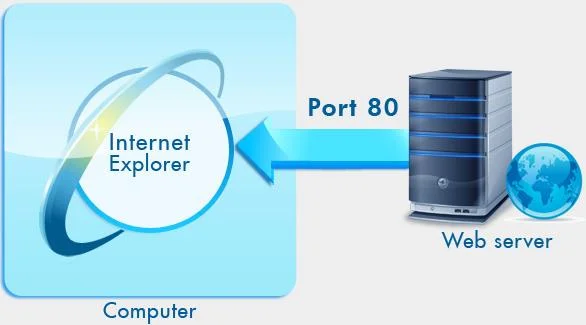

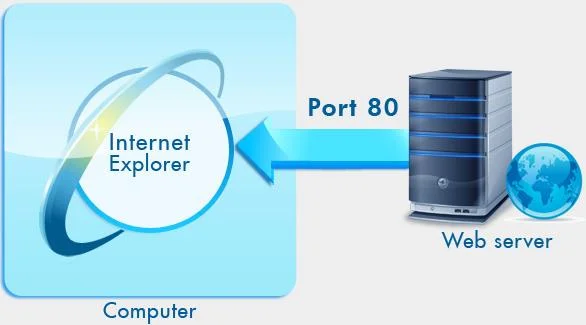

Cu cât sunt folosite mai multe porturi, cu atât este mai ușor să introduceți atacuri în toate celelalte pachete. Portul TCP 80 pentru HTTP acceptă traficul web primit de browser. Potrivit lui Norby, atacurile asupra clienților web prin portul 80 includ hack-uri de injectare SQL, falsificare de solicitări între site-uri, scripturi între site-uri și depășire de buffer.

Atacatorii își vor configura serviciile pe porturi separate. Ei folosesc portul TCP 1080 - folosit pentru socket-ul care protejează proxy-urile „SOCKS”, în sprijinul malware-ului și operațiunilor. Caii troieni și viermii precum Mydoom și Bugbear au folosit portul 1080 în atacuri. Dacă un administrator de rețea nu configurează un proxy SOCKS, existența acestuia este o amenințare, a spus Norby.

Când hackerii au probleme, ei vor folosi numere de porturi care pot fi reținute cu ușurință, cum ar fi seria de numere 234, 6789 sau același număr ca 666 sau 8888. Unele software Backdoor și cal troian se deschid și folosesc portul TCP 4444 pentru a asculta , comunicați, redirecționați traficul rău intenționat din exterior și trimiteți încărcături utile rău intenționate. Alte programe malware care utilizează și acest port includ Prosiak, Swift Remote și CrackDown.

Traficul web nu folosește doar portul 80. Traficul HTTP folosește și porturile TCP 8080, 8088 și 8888. Serverele care se conectează la aceste porturi sunt în mare parte cutii mai vechi care sunt negestionate și neprotejate, făcându-le vulnerabile. Securitatea crește în timp. Serverele de pe aceste porturi pot fi și proxy HTTP, dacă administratorii de rețea nu le instalează, proxy-urile HTTP pot deveni o problemă de securitate în sistem.

Atacatorii de elită au folosit porturile TCP și UDP 31337 pentru celebra backdoor - Back Orifice și alte programe malware. Pe portul TCP putem aminti: Sockdmini, Back Fire, icmp_pipe.c, Back Orifice Russian, Freak88, Baron Night și client BO, de exemplu pe portul UDP este Deep BO. În „leetspeak” - o limbă care folosește litere și cifre, 31337 este „eleet”, adică Elită.

Parolele slabe pot face SSH și portul 22 vulnerabile la atacuri. Potrivit lui David Widen - inginer de sisteme la BoxBoat Technologies: Port 22 - Secure Shell port permite accesul la shell-uri de la distanță pe hardware-ul serverului vulnerabil, deoarece aici informațiile de autentificare sunt de obicei numele de utilizator și parola.parola implicită, ușor de ghicit. Parolele scurte, mai puțin de 8 caractere, folosesc expresii familiare cu un șir de numere prea ușor de ghicit pentru atacatori.

Hackerii încă atacă IRC care rulează pe porturile 6660 până la 6669. Widen a spus: La acest port există multe vulnerabilități IRC, cum ar fi Unreal IRCD, care permite atacatorilor să efectueze atacuri de la distanță, dar acestea sunt de obicei atacuri normale, nu de mare valoare.

Unele porturi și protocoale permit atacatorilor o rază mai mare de acces. De exemplu, portul UDP 161 atrage atacatori din cauza protocolului SNMP, care este util pentru gestionarea computerelor din rețea, interogarea informațiilor și trimiterea traficului prin acest port. Muhl explică: SNMP permite utilizatorilor să interogheze serverul pentru a obține nume de utilizator, fișiere partajate în rețea și mai multe informații. SNMP vine adesea cu șiruri implicite care acționează ca parole.

Protejați porturile, serviciile și vulnerabilitățile

Potrivit lui Widen, companiile pot proteja protocolul SSH utilizând autentificarea cu cheie publică, dezactivând autentificarea ca root și mutând SSH la un număr de port mai mare, astfel încât atacatorii să nu îl poată găsi. Dacă un utilizator se conectează la SSH pe un număr de port mai mare de 25.000, va fi dificil pentru un atacator să determine suprafața de atac a serviciului SSH.

Dacă afacerea dvs. rulează IRC, activați un firewall pentru a o proteja. Nu permiteți traficului din afara rețelei să se apropie de serviciul IRC, a adăugat Widen. Permiteți numai utilizatorilor VPN din rețea să folosească IRC.

Numerele de porturi repetitive și în special secvențele de numere reprezintă rareori utilizarea corectă a porturilor. Când vedeți că aceste porturi sunt folosite, asigurați-vă că sunt autentificate, spune Norby. Monitorizați și filtrați DNS pentru a evita scurgerile și opriți utilizarea Telnet și închideți portul 23.

Securitatea pe toate porturile de rețea trebuie să includă apărare în profunzime. Norby spune: Închideți toate porturile pe care nu le utilizați, utilizați firewall-uri bazate pe gazdă pe toate serverele, rulați cel mai recent firewall bazat pe rețea, monitorizați și filtrați traficul portului. Efectuați o scanare regulată a portului de rețea pentru a vă asigura că nu există vulnerabilități ratate pe port. Acordați o atenție deosebită proxy-urilor SOCKS sau oricăror alte servicii pe care nu le-ați configurat încă. Corectați, reparați și consolidați orice dispozitiv, software sau serviciu conectat la portul de rețea până când nu există vulnerabilități rămase în rețeaua dvs. Fiți proactiv atunci când apar noi vulnerabilități în software (atât vechi, cât și noi) pe care atacatorii le pot accesa prin porturile de rețea.

Utilizați cele mai recente actualizări pentru orice serviciu pe care îl susțineți, configurați-l corect și utilizați parole puternice și liste de control al accesului care vă vor ajuta să limitați cine are acces, spune MuHl. se poate conecta la porturi și servicii. El a mai adăugat că: Porturile și serviciile ar trebui verificate în mod regulat. Când utilizați servicii precum HTTP și HTTPS, există mult spațiu pentru personalizare, ceea ce poate duce cu ușurință la configurații greșite și vulnerabilități de securitate.

Port sigur pentru porturile cu risc

Experții au venit cu diferite liste de porturi cu risc ridicat bazate pe diferite criterii precum tipul sau severitatea amenințărilor asociate fiecărui port sau nivelul de vulnerabilitate al serviciilor pe anumite porturi. Dar până acum nu există încă o listă completă. Pentru cercetări suplimentare, puteți începe cu listele de pe SANS.org, SpeedGuide.net și GaryKessler.net.

Articolul prescurtat din „Securizarea porturilor de rețea riscante” publicat de CSO.