Protocoalele de securitate pentru e-mail sunt structuri care protejează e-mailurile utilizatorilor de interferențele externe. E-mailul necesită protocoale de securitate suplimentare dintr-un motiv: Protocolul simplu de transfer de e-mail (SMTP) nu are securitate încorporată. Vești șocante, nu-i așa?

Multe protocoale de securitate funcționează cu SMTP. Iată aceste protocoale și cum vă protejează e-mailul.

Aflați despre protocoalele de securitate pentru e-mail

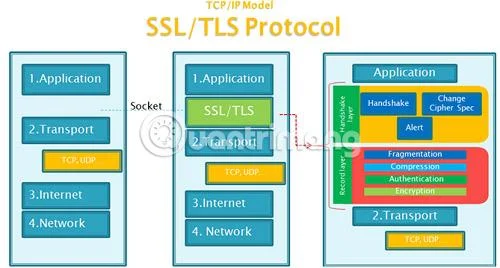

1. Cum SSL/TLS menține e-mailul în siguranță

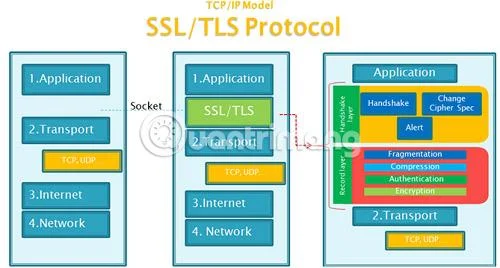

Secure Sockets Layer (SSL) și succesorul său, Transport Layer Security (TLS), sunt cele mai populare protocoale de securitate pentru e-mail pentru protejarea e-mailului pe măsură ce circulă pe Internet.

SSL și TLS sunt protocoale de nivel de aplicație. În rețelele de comunicații prin Internet, stratul de aplicație standardizează comunicarea pentru serviciile utilizatorului final. În acest caz, stratul de aplicație oferă un cadru de securitate (un set de reguli) care funcționează cu SMTP (de asemenea, protocolul stratului de aplicație) pentru a securiza comunicațiile prin e-mail ale utilizatorilor.

Această parte a articolului va discuta doar TLS, deoarece predecesorul său, SSL, a fost depreciat din 2015.

TLS oferă confidențialitate și securitate suplimentară pentru „comunicarea” cu programele de calculator. În acest caz, TLS oferă securitate pentru SMTP.

Când aplicația de e-mail a utilizatorului trimite și primește mesaje, acesta utilizează Transmission Control Protocol (TCP - parte a stratului de transport și clientul de e-mail îl folosește pentru a se conecta la serverul de e-mail) pentru a iniția „strângerea de mână” cu serverul de e-mail.

O strângere de mână este o serie de pași în care clientul de e-mail și serverul de e-mail confirmă setările de securitate și criptare și apoi încep transmiterea e-mailului. La un nivel de bază, strângerile de mână funcționează astfel:

1. Clientul trimite mesajul „bună ziua”, tipurile de criptare și versiunile TLS compatibile către serverul de e-mail (server de e-mail).

2. Serverul răspunde cu certificatul digital TLS și cheia publică de criptare a serverului.

3. Clientul verifică informațiile certificatului.

4. Clientul generează o cheie secretă partajată (cunoscută și ca Pre-Master Key) folosind cheia publică a serverului și o trimite către server.

5. Serverul decriptează cheia partajată secretă.

6. În acest moment, clientul și serverul pot folosi Cheia Partajată Secretă pentru a cripta transmiterea datelor, în acest caz e-mailul utilizatorului.

TLS este important deoarece majoritatea serverelor de e-mail și clienților de e-mail îl folosesc pentru a oferi un nivel de bază de criptare pentru e-mailurile utilizatorilor.

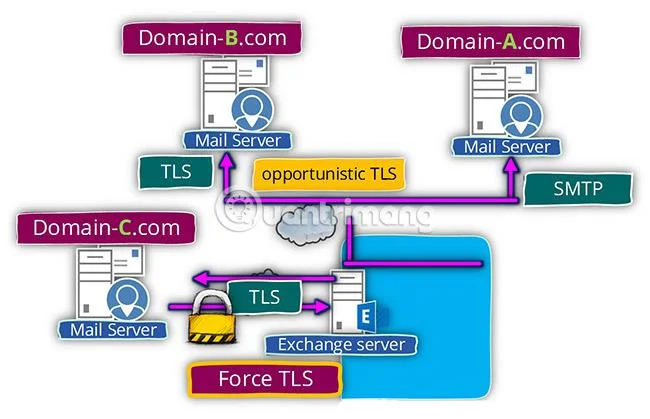

TLS oportunist și TLS forțat

![7 cele mai populare protocoale de securitate pentru e-mail astăzi 7 cele mai populare protocoale de securitate pentru e-mail astăzi]()

Opportunistic TLS este o comandă de protocol care informează serverul de e-mail că clientul de e-mail dorește să transforme o conexiune existentă într-o conexiune TLS securizată.

Uneori, clientul de e-mail al unui utilizator va folosi o conexiune text simplu în loc să urmeze procesul de strângere de mână de mai sus pentru a crea o conexiune sigură. TLS oportunist va încerca să inițieze o strângere de mână TLS pentru a crea „tunelul”. Cu toate acestea, dacă strângerea de mână eșuează, Opportunistic TLS va reveni la conexiunea text simplu și va trimite e-mailul fără criptare.

TLS forțat este o configurație de protocol care forțează toate „tranzacțiile” de e-mail să utilizeze standardul securizat TLS. Dacă e-mailul nu poate ajunge de la clientul de e-mail la serverul de e-mail, atunci la destinatarul e-mailului, mesajul nu va fi livrat.

2. Certificat digital

![7 cele mai populare protocoale de securitate pentru e-mail astăzi 7 cele mai populare protocoale de securitate pentru e-mail astăzi]()

Certificatul digital este un instrument de criptare care poate fi folosit pentru a securiza criptografic e-mailurile. Certificatul digital este un tip de criptare cu cheie publică.

Autentificarea permite oamenilor să vă trimită e-mailuri criptate cu chei de criptare publice predeterminate, precum și să cripteze mesajele pe care le trimiteți altora. Certificatul digital acționează apoi ca un pașaport, legat de o identitate online, iar utilizarea sa principală este autentificarea acelei identități.

Având un Certificat digital, cheia publică este disponibilă pentru oricine dorește să vă trimită mesaje criptate. Ei își criptează documentul cu cheia publică, iar tu îl decriptezi cu cheia privată.

Certificatele digitale pot fi folosite de persoane fizice, companii, organizații guvernamentale, servere de e-mail și aproape orice altă entitate digitală pentru a autentifica identitățile online.

3. Preveniți falsificarea domeniului cu Sender Policy Framework

![7 cele mai populare protocoale de securitate pentru e-mail astăzi 7 cele mai populare protocoale de securitate pentru e-mail astăzi]()

Sender Policy Framework (SPF) este un protocol de autentificare care protejează teoretic împotriva falsificării domeniului.

SPF introduce verificări de securitate suplimentare care permit serverului să determine dacă mesajele provin din domeniu sau dacă cineva folosește domeniul pentru a-și ascunde adevărata identitate. Un domeniu este o parte a Internetului cu un nume unic. De exemplu, Quantrimang.com este un domeniu.

Hackerii și spammerii își ascund adesea domeniile atunci când încearcă să pătrundă în sistem sau înșelătorii utilizatorilor, deoarece din domeniu este posibil să urmăriți locația și proprietarul sau măcar să vedeți dacă domeniul este pe listă.negru nr. Desimulând un e-mail rău intenționat ca un domeniu activ „sănătos”, este foarte probabil ca utilizatorii să nu fie suspicioși când fac clic sau deschid un atașament rău intenționat.

Cadrul de politică a expeditorului are trei elemente de bază: cadrul, metodele de autentificare și antetele de e-mail specializate care transmit informații.

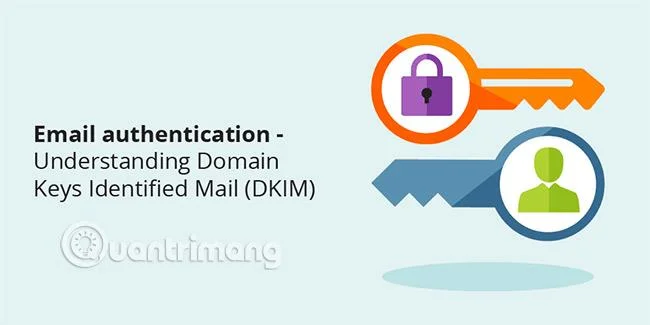

4. Cum păstrează DKIM e-mailurile în siguranță

![7 cele mai populare protocoale de securitate pentru e-mail astăzi 7 cele mai populare protocoale de securitate pentru e-mail astăzi]()

DomainKeys Identified Mail (DKIM) este un protocol anti-modificare care asigură securitatea mesajelor trimise în timpul transmiterii. DKIM folosește semnături digitale pentru a verifica e-mailurile au fost trimise de anumite domenii. În plus, verifică și dacă domeniul permite trimiterea de e-mailuri. DKIM este o extensie a SPF.

În practică, DKIM facilitează dezvoltarea „listelor negre” și „listelor albe”.

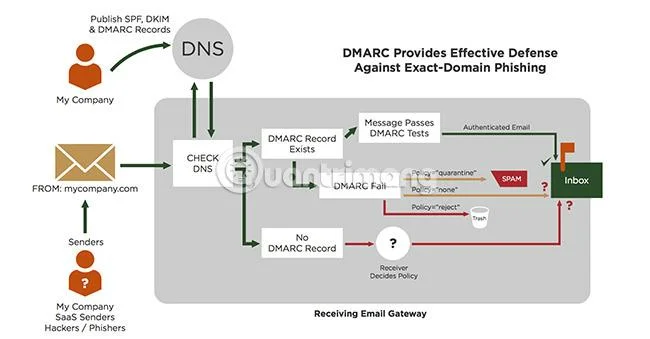

5. Ce este DMARC?

![7 cele mai populare protocoale de securitate pentru e-mail astăzi 7 cele mai populare protocoale de securitate pentru e-mail astăzi]()

Următorul protocol de securitate pentru e-mail este Autentificarea, raportarea și conformitatea mesajelor bazate pe domeniu (DMARC). DMARC este un sistem de autentificare care validează standardele SPF și DKIM pentru a proteja împotriva acțiunilor frauduloase care provin dintr-un domeniu. DMARC este o caracteristică importantă în lupta împotriva falsificării domeniului. Cu toate acestea, rata de adopție relativ scăzută înseamnă că contrafacerea este încă răspândită.

DMARC funcționează prin prevenirea falsării antetului de la adresa utilizatorului. Face acest lucru prin:

- Potriviți numele domeniului „antet de la” cu numele domeniului „plic de la”. Domeniul „plicul de la” este identificat în timpul testării SPF.

- Potriviți numele domeniului „plic de la” cu „d= nume de domeniu” găsit în semnătura DKIM.

DMARC instruiește un furnizor de e-mail cum să gestioneze orice e-mail primit. Dacă e-mailul nu îndeplinește standardele de testare SPF și de autentificare DKIM, va fi respins. DMARC este o tehnologie care permite domeniilor de toate dimensiunile să-și protejeze numele de domenii de falsificare.

6. Criptare end-to-end cu S/MIME

![7 cele mai populare protocoale de securitate pentru e-mail astăzi 7 cele mai populare protocoale de securitate pentru e-mail astăzi]()

Secure/Multipurpose Internet Mail Extensions (S/MIME) este un protocol de criptare end-to-end de lungă durată. S/MIME codifică conținutul e-mailului înainte de a fi trimis, excluzând expeditorul, destinatarul sau alte părți ale antetului e-mailului. Doar destinatarul poate decripta mesajul expeditorului.

S/MIME este implementat de clienții de e-mail, dar necesită un certificat digital. Majoritatea clienților de e-mail moderni acceptă S/MIME, dar utilizatorii vor trebui totuși să verifice suport specific pentru aplicația și furnizorul lor de e-mail.

7. Ce este PGP/OpenPGP?

![7 cele mai populare protocoale de securitate pentru e-mail astăzi 7 cele mai populare protocoale de securitate pentru e-mail astăzi]()

Pretty Good Privacy (PGP) este un alt protocol de criptare end-to-end de lungă durată. Cu toate acestea, este mai probabil ca utilizatorii să fi întâlnit și folosit omologul său open source, OpenPGP.

OpenPGP este versiunea open source a protocolului de criptare PGP. Primește actualizări regulate, iar utilizatorii îl vor găsi în multe aplicații și servicii moderne. La fel ca S/MIME, terții pot accesa în continuare metadatele de e-mail, cum ar fi informațiile despre expeditorul de e-mail și despre destinatar.

Utilizatorii pot adăuga OpenPGP la configurația de securitate a e-mailului folosind una dintre următoarele aplicații:

- Windows: utilizatorii de Windows ar trebui să ia în considerare Gpg4Win.org.

- macOS: utilizatorii macOS ar trebui să acceseze Gpgtools.org.

- Linux: utilizatorii Linux ar trebui să aleagă GnuPG.org.

- Android: utilizatorii de Android ar trebui să verifice OpenKeychain.org.

- iOS: utilizatorii iOS ar trebui să aleagă PGP Everywhere. (pgpeverywhere.com)

Implementarea OpenPGP în fiecare program este ușor diferită. Fiecare program are un dezvoltator diferit care setează protocolul OpenPGP să utilizeze criptarea e-mailului. Cu toate acestea, toate acestea sunt programe de criptare de încredere în care utilizatorii pot avea încredere cu datele lor.

OpenPGP este una dintre cele mai simple moduri de a adăuga criptare pe o varietate de platforme.

Protocoalele de securitate a e-mailului sunt extrem de importante deoarece adaugă un nivel de securitate e-mail-urilor utilizatorilor. Practic, e-mailul este vulnerabil la atac. SMTP nu are securitate încorporată și trimiterea de e-mailuri în text simplu (adică, fără nicio protecție și oricine îl interceptează poate citi conținutul) este foarte riscantă, mai ales dacă conține informații sensibile.

Sper că găsești alegerea potrivită!

Vezi mai mult: