În ultimii ani, criminalistica informatică a apărut ca un aspect deosebit de important în domeniul informaticii în general și al investigațiilor high-tech în special. Aceasta este o știință de investigație de înaltă tehnologie bazată pe date stocate pe dispozitive computerizate, cum ar fi hard disk-uri , unități CD sau date de pe internet. Criminalistica informatică include sarcini precum detectarea, protejarea și analiza informațiilor stocate, transmise sau generate de un computer sau o rețea de calculatoare, în scopul de a face inferențe rezonabile pentru a găsi cauze, precum și explicații ale fenomenelor în timpul procesului de investigare. Cu alte cuvinte, criminalistica informatică ajută la facilitarea activităților de investigare penală legate de internet. Spre deosebire de până acum, influența computerelor s-a extins la toate dispozitivele legate de datele digitale, prin urmare, criminalistica informatică ajută la ancheta penală folosind date digitale pentru a-i găsi pe cei din spatele unei anumite infracțiuni. Cei care fac acest loc de muncă au nevoie de experiență vastă și cunoștințe de informatică , rețele și securitate.

Pentru a servi acestui domeniu important, dezvoltatorii au creat multe instrumente informatice criminalistice extrem de eficiente, ajutând experții în securitate să simplifice procesul de investigare a încălcărilor legate de date. Criteriile pentru alegerea celui mai bun instrument de criminalistică informatică vor fi de obicei evaluate de agențiile de investigație pe baza multor factori diferiți, inclusiv buget, caracteristici și echipa disponibilă de experți care pot face treaba. Mai jos este o listă cu primele 10 instrumente criminalistice informatice în care multe agenții de securitate digitală au încredere în mod special. Consultați-le imediat.

Instrumente criminalistice informatice de vârf

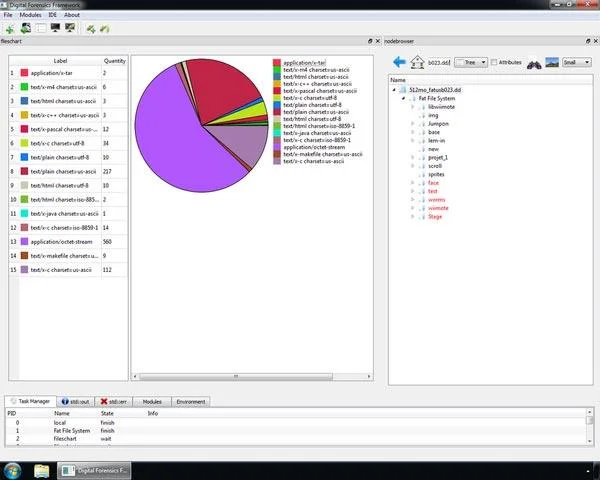

Cadrul de criminalistică digitală

Digital Forensics Framework este un instrument open source de criminalistică computerizată care îndeplinește pe deplin criteriile de licență GPL. Este folosit în mod obișnuit de experții experimentați în criminalistica informatică fără probleme. În plus, acest instrument poate fi folosit și pentru un lanț digital de custodie, pentru a accesa dispozitive de la distanță sau local, pe sistemul de operare Windows sau Linux, recuperarea fișierelor pierdute, ascunse sau șterse, căutarea rapidă a fișierelor de metadate și multe alte sarcini complexe.

![Analizați încălcările de date cu cele mai bune 10 instrumente de criminalistică informatică Analizați încălcările de date cu cele mai bune 10 instrumente de criminalistică informatică]()

Open Computer Forensics Architecture

Dezvoltat de Agenția Națională de Poliție Olandeză, Open Computer Forensics Architecture (OCFA) este un cadru modular de criminalistică computerizată. Scopul principal al acestui instrument este de a automatiza procesul de criminalistică digitală, accelerând astfel procesul de investigație și, în același timp, permițând anchetatorilor să obțină tactic acces direct la datele confiscate printr-o interfață de căutare și navigare extrem de ușor de utilizat.

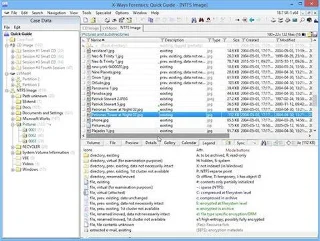

Criminalistica X-Ways

X-Way Forensics este un mediu de lucru avansat pentru examinatorii criminalistici informatici. Poate rula pe cele mai populare versiuni Windows astăzi, cum ar fi XP, 2003, Vista, 2008/7/8, 8.1, 2012/10*, 32 Bit/64 Bit, standard, PE/FE. Dintre toate instrumentele menționate mai sus, X-Way Forensics este considerat a avea cea mai mare eficiență practică și oferă adesea o viteză mai rapidă de procesare în sarcini precum căutarea fișierelor șterse, statistici privind accesările de căutare și, în același timp, oferă multe caracteristici avansate care multe alte instrumente nu au. În plus, se spune că acest instrument este, de asemenea, mai fiabil și ajută la economisirea costurilor în timpul procesului de investigare, deoarece nu necesită nicio bază de date complexă sau cerințe hardware. X-Way Forensics este complet portabil și poate rula pe un stick USB compact în orice sistem Windows dat.

![Analizați încălcările de date cu cele mai bune 10 instrumente de criminalistică informatică Analizați încălcările de date cu cele mai bune 10 instrumente de criminalistică informatică]()

Registry Recon

Registry Recon, dezvoltat de Arsenal Recon, este un instrument puternic de criminalistică computerizată folosit în mod obișnuit pentru a extrage, recupera și analiza datele de registry din sistemele Windows. Acest produs este numit după cuvântul francez „recunoaștere” (echivalent cu cuvântul recunoaștere în engleză) care înseamnă „recunoaște, identifică” - un concept militar legat de explorarea teritoriului inamic.pentru a colecta informații tactice.

Aşeza

EnCase®, dezvoltat de celebra companie de software OpenText, este considerat instrumentul standard de aur în securitatea criminalistică. Această platformă de criminalistică computerizată de uz general poate oferi o vizibilitate profundă a informațiilor la toate punctele finale din mai multe domenii ale procesului criminalistic digital. În plus, EnCase poate „descoperi” rapid dovezi și date potențiale de pe multe dispozitive diferite și, de asemenea, poate crea rapoarte corespunzătoare pe baza dovezilor obținute. De-a lungul anilor, EnCase și-a menținut reputația de standard de aur în ceea ce privește instrumentele de criminalistică informatică utilizate în investigațiile criminale de înaltă tehnologie și a fost, de asemenea, votată soluția de criminalistică informatică potrivită. Cea mai bună soluție criminalistică computerizată timp de 8 ani consecutiv Cea mai bună soluție criminalistică informatică).

![Analizați încălcările de date cu cele mai bune 10 instrumente de criminalistică informatică Analizați încălcările de date cu cele mai bune 10 instrumente de criminalistică informatică]()

Trusa Detectivului

Sleuth Kit® este un instrument de securitate bazat pe UNIX și Windows care oferă analize criminalistice aprofundate pe computer. Sleuth Kit® este un set de instrumente de linie de comandă și biblioteci C care vă permit să analizați imaginile de disc și să restaurați sistemele de fișiere din imaginile de pe disc. De fapt, Sleuth Kit® este folosit în mod obișnuit în Autopsie și efectuează o analiză aprofundată a multor sisteme de fișiere.

Volatilitate

Volatilitatea este un instrument utilizat pentru răspunsul la incident și analiza programelor malware pe un cadru criminalistic al memoriei. Folosind acest instrument, puteți extrage informații din procesele care rulează, socket-uri de rețea, DLL-uri și chiar din stupi de registry. În plus, Volatility acceptă și extragerea de informații din fișierele de descărcare în caz de accident Windows și fișierele de hibernare. Acest software este disponibil gratuit sub licența GPL.

Llibforensics

Libforensics este o bibliotecă pentru dezvoltarea aplicațiilor criminalistice digitale. Este dezvoltat în Python și vine cu diverse instrumente demonstrative pentru a extrage informații din diverse tipuri de dovezi.

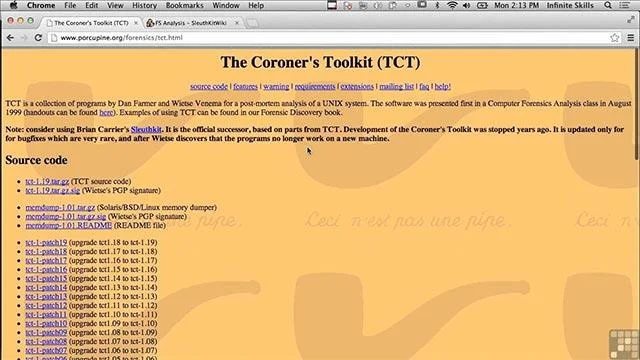

Trusa de instrumente a legiștilor

![Analizați încălcările de date cu cele mai bune 10 instrumente de criminalistică informatică Analizați încălcările de date cu cele mai bune 10 instrumente de criminalistică informatică]()

Coroner's Toolkit sau TCT este, de asemenea, un instrument de analiză criminalistică digitală foarte apreciat, care rulează pe o serie de sisteme de operare legate de Unix. Setul de instrumente Coroner's Toolkit poate fi folosit pentru a ajuta la analiza dezastrelor computerizate și la recuperarea datelor. Este, în esență, o suită open source de instrumente criminalistice multiple care permit profesioniștilor în securitate să efectueze analize post-încălcare pe sistemele UNIX.

Extractor în vrac

Bulk Extractor este, de asemenea, unul dintre cele mai importante și frecvent utilizate instrumente criminalistice digitale din lume. Permite scanarea imaginilor de disc, fișierelor sau folderelor de fișiere pentru a extrage informații utile pentru investigare. În timpul acestui proces, Bulk Extractor va ignora structura sistemului de fișiere, astfel încât oferă o viteză mai rapidă decât majoritatea altor instrumente similare disponibile pe piață. De fapt, Bulk Extractor este adesea folosit de agențiile de informații și de aplicare a legii în rezolvarea problemelor legate de criminalitatea cibernetică .

Mai sus este o listă a instrumentelor criminalistice de top care sunt cele mai utilizate pe scară largă în lume. Sper că informațiile din articol vă sunt utile!