În acest tip de atac de redirecționare selectivă, nodurile rău intenționate resping cererile de a facilita anumite pachete de informații și se asigură că acestea nu mai sunt redirecționate. Un atacator poate arunca pachete în mod selectiv sau aleatoriu și poate încerca să mărească rata de pierdere a pachetelor în rețea.

2 moduri de a ataca redirecționarea selectivă

Două moduri în care băieții răi pot ataca rețelele sunt:

Autentificarea nodurilor de senzori autorizate poate fi compromisă sau actorii răi pot fura unele chei sau informații de la noduri și pot ataca întreaga rețea. Este foarte greu de detectat un astfel de atac.

Realizat prin blocarea căii de rutare între nodurile legitime.

Atac de redirecționare selectivă

Tipuri de atacuri de redirecționare selectivă

Există mai multe tipuri de atacuri de redirecționare selectivă:

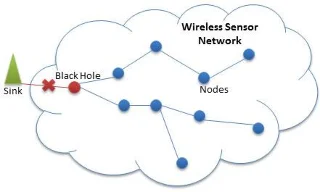

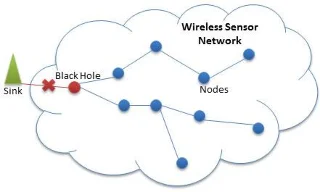

- Nodul rău intenționat interzice fluxul de informații de la nodurile autorizate către stația de bază, conducând astfel la un atac DoS , care poate fi convertit într-un atac Black Hole atacând întreaga rețea și limitând Reglarea fluxului de informații de la fiecare nod către chiuvetă (nodul responsabil pentru interacțiunea cu nodurile senzorilor).

- Nodurile neautorizate ignoră releele de informații și le aruncă la întâmplare. În schimb, nodurile neautorizate își trimit propriile pachete de informații către alte noduri. Un astfel de tip de atac se numește neglijare și lăcomie .

- O altă formă a acestui atac este atunci când nodurile neautorizate întârzie mesajele care trec prin ele pentru a distorsiona datele de rutare între noduri.

- Ultimul tip este atacul Blind Letter . Atunci când un pachet este transmis de la un nod legitim la un nod rău intenționat, acesta asigură nodul legitim că informațiile vor fi transmise către următorul nod și, în cele din urmă, renunță la pachet fără detectare. Acest formular poate ataca diverse protocoale de rutare multi-hop, cum ar fi rutarea geografică, semnalizarea TinyOS etc.

Detectați și preveniți atacurile de redirecționare selectivă

Detectarea și prevenirea se clasifică pe baza planurilor de execuție sau pe baza planurilor de apărare:

I. Pe baza naturii planului de implementare, acesta este împărțit în 2 părți mici: Centralizat și distribuit.

În schemele centralizate, capul sau chiuveta nodurilor senzorilor este responsabil pentru detectarea și prevenirea acestui atac. În schemele distribuite, atât stația de bază, cât și capul clusterului sunt responsabile pentru prevenirea unui astfel de atac.

II. Pe baza planului de apărare, acestea sunt împărțite în următoarele două părți: Detectare și prevenire

Schemele de prevenire nu sunt capabile să detecteze atacuri sau noduri defecte; în schimb, ignoră nodurile defecte și le elimină din rețea. Tipul de detectare este suficient de capabil pentru a detecta atacuri sau noduri eșuate sau chiar ambele.

Cum să te aperi împotriva atacurilor de redirecționare selectivă

Există diverse scheme pentru a contracara astfel de atacuri:

- O schemă de securitate detectează atacul și crește nivelul de alertă, folosind confirmarea multi-hop de la diferite noduri de senzori din rețea. În această schemă, atât nodurile sursă, cât și stațiile de bază pot detecta atacul și pot lua decizii adecvate chiar dacă unul dintre ele este compromis.

Aceasta urmează o abordare distribuită și poate detecta dacă vreun nod rău intenționat încearcă să piardă pachetul, în loc să-l redirecționeze către următorul nod. Precizia acestei metode este susținută a fi de până la 95% în detectarea atacurilor de redirecționare selectivă.

- Un sistem de detectare a intruziunilor (IDS) poate detecta orice vulnerabilități exploatate de atacatori și poate alerta rețeaua despre nodurile rău intenționate asociate. Sistemele IDS sunt proiectate pe baza capacităților de detectare bazate pe specificații tehnice.

Această tehnică folosește abordarea Watchdog, în care nodurile învecinate pot monitoriza activitățile nodului și pot vedea dacă de fapt transmite pachete către alte noduri. Dacă ignoră pachetul real, contorul este incrementat și este generată o alertă când această valoare atinge o anumită limită. Dacă mai multe noduri watchdog generează o alarmă, stația de bază va fi notificată și nodul compromis va fi eliminat.

- O schemă de prevenire distribuită care utilizează confirmarea multi-hop pentru a se apăra împotriva atacurilor de redirecționare selectivă. În această schemă, se presupune că toate nodurile senzorilor își cunosc locația și că numărul de noduri eșuate și nivelul de putere al rețelei sunt cunoscute sau estimate.

Toate transmisiile de date sunt deduse printr-o logică nedeterministă care ia în considerare constrângerile de putere și prezența nodurilor defecte. În cazurile în care protocolul de rutare cu mai multe căi nu poate furniza informații de autentificare, se utilizează o metodă de limitare a propagării.

- Un alt plan folosește o topologie de plasă hexagonală. Algoritmii de rutare sunt aplicați pentru a găsi cea mai bună cale de transmisie a pachetelor. Nodurile din apropierea căii de rutare examinează transmisiile nodurilor învecinate, determină locația atacatorului și retrimite aceste pachete abandonate acolo unde se crede că sunt accesibile.

Această metodă demonstrează clar atacul Selective Forwarding, care la rândul său avertizează nodurile vecine despre locația atacatorului și ocolește nodul atacatorului în transmiterea altor mesaje. Această metodă asigură livrarea autentică a datelor, consumând totodată mai puțină energie și spațiu.