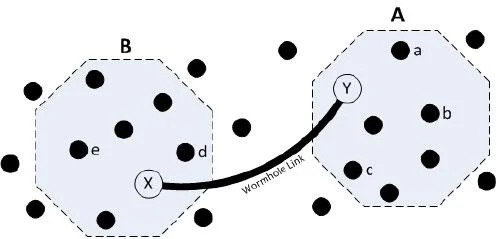

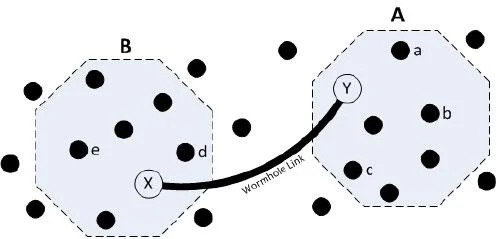

Atacul Wormhole este un tip de atac la nivel de rețea efectuat folosind mai multe noduri rău intenționate. Nodurile folosite pentru a efectua acest atac sunt superioare nodurilor normale și sunt capabile să stabilească canale de comunicare mai bune pe distanțe lungi.

Ideea din spatele acestui atac este de a transmite datele de la un nod compromis la un alt nod rău intenționat la celălalt capăt al rețelei printr-un tunel. Prin urmare, alte noduri din WSN pot fi păcălit să creadă că sunt mai aproape de alte noduri decât sunt de fapt, ceea ce poate cauza probleme în algoritmul de rutare.

În plus, nodurile compromise pot intercepta pachete de date. Atacurile Wormhole pot fi, de asemenea, combinate cu atacuri Sinkhole pentru a le face mai eficiente.

Tipuri de atacuri de găuri de vierme

Atacul Wormhole este un tip de atac la nivel de rețea efectuat folosind mai multe noduri rău intenționate

Atacurile cu găuri de vierme pot fi clasificate în trei categorii principale:

1. Deschide Wormhole Attack

În acest caz, pachetele de date sunt trimise mai întâi de la sursă la o gaură de vierme care le trimite către o altă gaură de vierme și apoi la destinație. Alte noduri din rețea sunt ignorate și nu sunt utilizate pentru transmiterea datelor.

2. Atacul cu gaura de vierme pe jumătate deschisă

În acest caz, pachetele de date sunt trimise de la sursă la o gaură de vierme care le transmite direct la destinație.

3. Atacul găurii de vierme închise

În acest caz, pachetele de date sunt transferate direct de la sursă la destinație într-un singur salt, făcându-le vecini necinstiți.

Cum să faci față atacurilor Wormhole?

Unele contramăsuri împotriva atacurilor Wormhole sunt:

![Atacul găurii de vierme în rețelele de senzori fără fir Atacul găurii de vierme în rețelele de senzori fără fir]()

Există mai multe contramăsuri împotriva atacurilor Wormhole

1. Model Watchdog

Conform modelului Watchdog, dacă unele informații sunt transmise de la un nod la altul printr-un nod din mijloc, nodul de trimitere va verifica nodul din mijloc. Dacă nodul din mijloc nu trimite pachetul de date în limita de timp stabilită, acesta este declarat manipulat și este creată o nouă cale către nodul destinație.

Deși în această metodă, nodul Watchdog nu este întotdeauna precis în detectarea găurilor de vierme și poate fi păcălit cu ușurință, dacă atacul Wormhole este combinat cu un atac Selective Forwarding. ) . Probabilitatea unor avertismente incorecte este, de asemenea, destul de mare aici.

2. Tehnica Delphi

În această metodă, se calculează întârzierea per hop în WSN și este clar că tunelul va fi mai lung decât calea normală. Prin urmare, dacă latența per hop a oricărei căi este semnificativ mai mare decât media, rețeaua este considerată a fi atacată. Această metodă nu este foarte reușită dacă există un număr mare de găuri de vierme în WSN, deoarece odată cu creșterea găurilor de vierme, întârzierea medie pe hamei crește semnificativ.

3. Tehnica hibridă rezistentă la găuri de vierme

Acest model este o combinație a metodelor Watchdog și Delphi și depășește limitările acestora. Această metodă monitorizează atât pierderea de date, cât și latența per hop și este concepută pentru a detecta toate tipurile de găuri de vierme.

4. Explorați algoritmul de traseu distinct

Acest algoritm detectează căi diferite între două noduri pentru a identifica un atac Wormhole. Găsește toți vecinii cu hop simplu și dublu, precum și majoritatea rutelor dintre noduri. Prin urmare, se poate verifica cu ușurință dacă pretenția unui nod de a fi cea mai scurtă cale către destinație este corectă sau nu.

5. Pachet Lesă

Leashurile de pachete previn transmiterea pachetelor pe distanțe lungi. Ele sunt, de asemenea, împărțite în:

(i) Lesă geografică - Asigură că datele nu pot fi transmise peste o anumită distanță într-un singur salt.

(ii) Temporal Leash - Setați o limită la distanța totală pe care o poate parcurge un pachet de date chiar și cu mai multe hop.