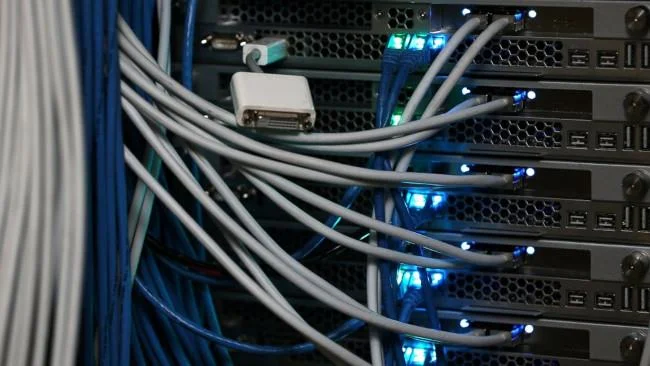

Chiar dacă acele servere sunt echipate cu dispozitive firewall bine-cunoscute, ele pot fi demontate dacă un atacator exploatează această tehnică.

Poate suna incredibil, dar în loc de o rețea bot uriașă, aveți nevoie doar de un laptop cu o conexiune la internet pentru a lansa un atac DDoS puternic , distrugând servere de internet importante și firewall-uri existente.

Cercetătorii de la Centrul de operațiuni de securitate TDC au descoperit o nouă tehnică de atac care permite atacatorilor singuri cu resurse limitate (în acest caz, un laptop cu o rețea de bandă largă la o lățime de bandă de cel puțin 15 Mbps) să poată distruge servere mari .

Denumit atacul BlackNurse sau atacul cu viteză redusă „ Ping of Death ” , această tehnică poate fi folosită pentru a lansa o serie de atacuri DoS cu volum redus folosind trimiterea de pachete ICMP sau „ping-uri” pentru a inunda procesoarele de pe server.

Chiar și serverele protejate de firewall-uri de la Cisco , Palo Alto Networks sau alte companii sunt afectate de această tehnică de atac.

![Black Nurse - Tehnica DDoS ajută un laptop normal să distrugă întregul sistem server Black Nurse - Tehnica DDoS ajută un laptop normal să distrugă întregul sistem server]()

ICMP (Internet Control Message Protocol) este un protocol folosit de routere și alte dispozitive din rețea pentru a trimite și primi mesaje de eroare.

Ping of Death este o tehnică de atac care supraîncărcă rețeaua prin trimiterea către țintă a pachetelor ICMP care depășesc 65.536 de octeți. Deoarece această dimensiune este mai mare decât dimensiunea permisă a pachetelor IP, va fi împărțită în bucăți mai mici și trimisă la computerul de destinație. Când ajunge la țintă, va fi reasamblat într-un pachet complet, din cauza dimensiunii sale excesive, va provoca o depășire a tamponului și o prăbușire.

Potrivit unui raport tehnic publicat săptămâna aceasta, atacul BlackNurse este cunoscut și sub un nume mai tradițional: " ping flood attack " și se bazează pe interogări ICMP de tip 3 (sau erori). Destination Unreachable) Cod 3 (Port Unreachable error) .

Aceste interogări sunt pachete de răspuns, care se întorc de obicei la ping-ul sursă atunci când portul de destinație al țintei este inaccesibil – sau inaccesibil .

1. Iată cum funcționează tehnica de atac BlackNurse:

Prin trimiterea unui pachet ICMP de tip 3 cu un cod de 3, un hacker poate provoca o condiție de denial of service (DoS) prin supraîncărcarea procesoarelor pe anumite tipuri de firewall-uri de server. , indiferent de calitatea conexiunii la Internet.

Volumul de trafic folosind tehnica BlackNurse este foarte mic, doar de la 15 Mbps la 18 Mbps (sau aproximativ 40.000 până la 50.000 de pachete pe secundă), mai ales în comparație cu atacul DDoS record de 1 Tbps care vizează furnizorul Furnizorul francez de servicii de internet OVH în septembrie .

Între timp, TDC a mai spus că acest volum uriaș nu este o problemă importantă atunci când doar menținerea unui flux constant de pachete ICMP de la 40K la 50K ajungând la dispozitivul de rețea al victimei poate distruge dispozitivul țintă.

Deci, care este vestea bună aici? „ Odată ce atacul are loc, utilizatorii de pe LAN nu vor mai putea trimite sau primi trafic către și de la Internet”, au spus cercetătorii ”.

Cu toate acestea, aceasta înseamnă că această tehnică de atac DoS cu volum redus este încă foarte eficientă, deoarece nu numai că inundă firewall-ul cu accese, ci și forțează CPU-urile la o încărcare mare, chiar și ia serverele offline dacă atacul are suficientă capacitate de rețea.

Cercetătorii spun că BlackNurse nu trebuie confundat cu atacurile ping flooding care se bazează pe pachetele ICMP Type 8 Code 0 (sau pachetele ping obișnuite). Cercetătorii explică:

„ Tehnica de atac BlackNurse ne-a atras atenția deoarece în testarea soluției anti-DDoS, chiar și atunci când viteza de acces și volumul de pachete pe secundă au fost la niveluri foarte scăzute, acest atac poate opri toate operațiunile clienților noștri .”

„ Această tehnică de atac poate fi aplicată chiar și întreprinderilor echipate cu firewall-uri și conexiuni mari la internet. Sperăm că dispozitivele profesionale de firewall vor fi capabile să facă față acestor atacuri. acest atac .”

2. Dispozitive afectate

Tehnica de atac BlackNurse este eficientă cu următoarele produse:

- Dispozitive Cisco ASA Firewall 5506, 5515, 5525 (la setările implicite).

- Dispozitive firewall Cisco ASA 5550 (generația mai veche) și 5515-X (de ultimă generație).

- Cisco Router 897 (poate fi retrogradat).

- SonicWall (configurarea greșită poate fi modificată și atenuată).

- Câteva dispozitive necunoscute de la Palo Alto.

- Router Zyxel NWA3560-N (atac fără fir din LAN intern).

- Dispozitiv firewall Zyxel Zywall USG50.

![Black Nurse - Tehnica DDoS ajută un laptop normal să distrugă întregul sistem server Black Nurse - Tehnica DDoS ajută un laptop normal să distrugă întregul sistem server]()

3. Cum să atenuezi atacul BlackNurse?

Mai sunt vești bune pentru tine – există o serie de moduri prin care poți lupta împotriva atacurilor BlackNurse.

TDC recomandă o serie de atenuări și reguli IDS SNORT (sistem de detectare a intruziunilor open source SNORT) care pot fi utilizate pentru a detecta atacurile BlackNurse. În plus, codurile PoC (dovada de concept) au fost postate pe GitHub de către inginerii OVH, care pot fi folosite și pentru a testa dispozitivele LuckyTemplates împotriva BlackNurse.

Pentru a atenua atacurile BlackNurse asupra firewall-urilor și a altor dispozitive, TDC recomandă utilizatorilor să creeze o listă de surse de încredere, cărora li se permite să trimită și să primească pachete ICMP . Cu toate acestea, cea mai bună modalitate de a atenua atacul este pur și simplu de a dezactiva pachetele ICMP Type 3 Code 3 de pe interfața WAN.

Palo Alto Networks a lansat, de asemenea, o declarație, spunând că dispozitivele sale au fost afectate doar în „ scenarii foarte specifice, nu în setările implicite și împotriva practicilor obișnuite ”. De asemenea, compania a enumerat câteva recomandări pentru clienții săi.

Între timp, Cisco a spus că nu consideră comportamentul din raport ca fiind o problemă de securitate, dar a avertizat că:

„ Recomandăm ca toată lumea să configureze o licență pentru pachetele ICMP de tip 3 inaccesibile. Respingerea mesajelor ICMP inaccesibile ajută la dezactivarea protocolului Path MTU Discovery pentru pachetele ICMP. Acestea pot preveni IPSec (Internet Protocol Security: un set de protocoale pentru a securiza procesul de transmitere a informațiilor). ) și accesul conform protocolului PPTP (Point-To-Point Tunneling Protocol: Un protocol folosit pentru a transmite date între rețelele private virtuale VPN) .

În plus, furnizorul independent de software NETRESEC a publicat și o analiză detaliată a BlackNurse intitulată: „ Tehnica de atac prin inundații din anii 90 a revenit ”. Pe lângă avertismentele de mai sus, Institutul SANS a anunțat și o scurtă notă despre atacul BlackNurse, discutând atacul și ce ar trebui să facă utilizatorii pentru a-l atenua.