Când vine vorba de criptare , ne gândim cu ușurință la filme care arată bucăți lungi de cod care clipesc pe ecran cu mesaje confuze. Sau recenta bătălie dintre Apple și FBI pentru informații criptate în care guvernul SUA a forțat Apple să decripteze informațiile de pe iPhone-ul făptuitorului în cadrul împușcăturii din San Bernardino, SUA. Mai simplu spus, criptarea este o tehnică de a face conținutul imposibil de citit pentru oricine nu deține cheia . Spionii folosesc criptarea pentru a trimite informații secrete, comandanții militari trimit conținut criptat pentru a coordona lupta, iar criminalii folosesc criptarea pentru a schimba informații și a planifica acțiuni dinamice.

Sistemele de criptare apar, de asemenea, în aproape toate domeniile legate de tehnologie, nu doar ascunzând informații de la criminali, inamici sau spioni, dar și autentifică și clarifică informații foarte de bază, foarte importante. Povestea criptării din acest articol include tehnici de criptare vechi de secole, deoarece sunt la fel de complexe ca și algoritmii care le creează. Articolul conține, de asemenea, comentarii și evaluări de la experții de top în criptare de astăzi, acoperind multe aspecte ale criptării: istorie, starea actuală și modul în care criptarea se infiltrează în viață. .

Originea criptării moderne

Profesorul Martin Hellman s-a așezat la biroul lui într-o noapte târziu, în mai 1976. 40 de ani mai târziu, la același birou a vorbit despre ceea ce a scris în acea noapte. Hellman a scris un studiu intitulat: „ New Directions in Cryptography ”, iar acest document de cercetare a schimbat modul în care păstrăm secretele astăzi și cel puțin multe efecte asupra criptării internetului în acest moment.

Înainte de acest document, criptarea era un principiu foarte clar. Aveți o cheie pentru a decripta conținutul criptat, care nu poate fi citit.

Și pentru ca criptarea să funcționeze eficient, cheia sau parola trebuie să fie sigură . Astăzi, cu sistemele complexe de criptare, același lucru este valabil. Complexitatea tehnologiei și importanța criptografiei de la cel de-al Doilea Război Mondial au dus la crearea mai multor sisteme de criptare, dintre care multe se bazează și astăzi.

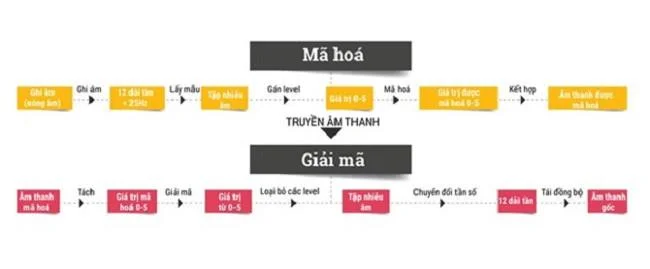

Aliații au SIGSALY , un sistem care poate amesteca vocile în timp real. Cheia acestui sistem este că înregistrările fono identice sunt redate simultan în timp ce dialogul rămâne activ. Când o persoană vorbește la telefon, vocea sa este digitalizată și amestecată cu zgomote individuale. Acest semnal codificat este apoi trimis la stația SIGSALY, care decodifică sunetul. După fiecare conversație, acele înregistrări sunt distruse și fiecare conversație are un set diferit de chei. Acest lucru face ca adversarul să fie foarte dificil să decodeze imediat.

Fasciștii de la acea vreme se bazau și pe o tehnologie similară, dar pentru criptarea textului : mașina Enigma avea o tastatură tare, cabluri de conectare și o placă de priză asemănătoare cu o placă de comutare electrică, telefon, cadrane și o placă de ieșire. Apăsarea unei taste face ca dispozitivul să declanșeze un mecanism care produce diferite caractere care apar pe placa de circuite unul după altul. O mașină Enigma configurată identic cu mașina originală ar efectua, de asemenea, procesul invers, dar exact în același mod ca și mașina originală. De acolo, mesajele pot fi criptate și decriptate foarte repede pe măsură ce sunt tastate, iar parola se schimbă de fiecare dată când este introdus un caracter. De exemplu, dacă apăsați tasta A, aparatul va afișa litera E, dar dacă apăsați din nou tasta A, aparatul va afișa un alt caracter. Placa de circuite plug-in și configurațiile manuale înseamnă că sunt posibile variații nesfârșite pentru acest sistem.

Enigma și SIGSALY pot fi considerate versiuni timpurii ale unui algoritm (sau algoritmi), arătând o funcție matematică repetată iar și iar. Spărgerea codului Enigma de către genialul matematician britanic Alan Turing a arătat tuturor cum sunt metodele de criptare.

Dar, în multe alte moduri, munca lui Hellman asupra criptografiei a fost diferită. Unul dintre ei a fost că el și un alt coleg matematician, Whitfield Diffie (tot la Universitatea Stanford), nu lucrau pentru niciun guvern. Cealaltă diferență la acea vreme era că codurile nu erau nimic nou pentru el.

![Călătoria tehnologiei de criptare Călătoria tehnologiei de criptare]()

Criptare cu cheie publică

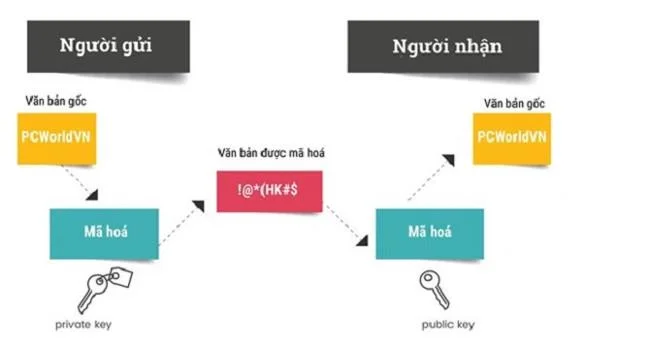

Hellman și Diffie, cu ajutorul unui alt colaborator, Ralph Merkle, au venit cu o codificare complet diferită. În loc să se bazeze pe o singură cheie pentru întregul sistem de criptare, au venit cu un sistem cu două chei . Prima cheie este cheia privată, care este stocată în secret în același mod în care este stocată o parolă tradițională. Oricine modifică mesajul poate vedea doar o serie de personaje fără sens. Și Hellman va folosi această cheie secretă pentru a decripta mesajul.

Această soluție se dovedește imediat fezabilă, dar gândiți-vă la SIGSALY. Pentru ca acest sistem să funcționeze, atât expeditorul, cât și receptorul au nevoie de chei identice. Dacă destinatarul pierde cheia, nu va avea nicio modalitate de a decripta mesajul. Dacă cheia este furată sau copiată, mesajul poate fi și decriptat. Dacă tipul rău are suficiente date despre mesaj și are timp să analizeze mesajul, posibilitatea de a fi crack este de asemenea foarte mare. Și dacă doriți să trimiteți un mesaj, dar nu aveți cheia potrivită, nu puteți folosi SIGSALY pentru a trimite mesajul.

Sistemul de chei publice al lui Hellman este diferit, ceea ce înseamnă că cheia de criptare nu trebuie să fie păstrată secretă . Oricine folosește cheia publică poate trimite mesajul, dar numai cineva cu cheia privată îl poate decripta. Criptarea cu chei publice elimină, de asemenea, orice mijloace de asigurare a securității cheilor de criptare. Mașina Enigma și alte dispozitive de criptare erau bine păzite, iar naziștii erau gata să distrugă Enigma dacă erau descoperite de Aliați. Cu un sistem de chei publice, oricine poate schimba cheile publice între ei, fără niciun risc. Utilizatorii pot partaja cheile publice între ei în mod public și le pot combina cu chei private (sau chei secrete) pentru a crea o cheie temporară numită secret partajat. Acest tip de cheie hibridă poate fi folosită pentru a cripta mesajele pe care un grup de creatori de secrete partajate le împărtășesc între ei.

Unul dintre factorii care l-au determinat pe Hellman la codificare a fost pasiunea lui pentru matematică, în special pentru aritmetica modulară. Potrivit lui Hellman, motivul pentru care a aplicat aritmetica de congruență la criptare este că această metodă convertește cu ușurință datele în date discontinue, care este dificil de convertit înapoi, iar acest lucru este foarte important pentru criptare.

Prin urmare, cel mai simplu mod de a decoda este de a „ghici”. Această metodă, numită și forțare brută, poate fi aplicată la orice altceva, nu doar la criptare. De exemplu, doriți să deblocați telefonul cuiva combinând 4 taste numerice de la 0 la 9. Dacă căutați secvențial, poate dura mult timp.

De fapt, Merkle dezvoltase anterior un sistem de criptare cu cheie publică înainte ca Diffie și Hellman să-și publice lucrarea „ New Directions in Cyptography ”, dar la acel moment sistemul lui Merkle era prea complicat pentru criptografii înșiși, nu vorbeau încă despre utilizatori. Și această problemă a fost rezolvată de Hellman și Diffie.

![Călătoria tehnologiei de criptare Călătoria tehnologiei de criptare]()

O problemă bună

Bruce Schneier este considerat unul dintre puținii matematicieni celebri din lumea criptografiei, dar este o figură anonimă pentru mulți oameni. Schneier este foarte simplu și înțelege valoarea unei probleme bune. El crede că sistemul de criptare este o problemă mixtă de multe tipuri diferite de matematică, logic între ele și conform unui sistem complex separat. „ Codarea este o teorie a numerelor, este o teorie a complexității. Există multă codare care este proastă pentru că oamenii care au creat-o nu înțeleg valoarea unei probleme bune. ”

Potrivit lui Shneier, cea mai fundamentală provocare în criptare este securitatea sistemului, care este cel mai bine dovedită încercând să-l decripteze. Dar acel sistem de criptare este recunoscut cu adevărat ca bun doar atunci când a fost dovedit de comunitate de-a lungul timpului, prin analiză și prin reputația sa.

Desigur, matematica este mult mai demnă de încredere decât oamenii. „Matematica nu are o unitate de management”, a spus Schneier . „Pentru ca un criptosistem să aibă o unitate de management, acesta trebuie să fie încorporat în software, să îl pună într-o aplicație, să îl ruleze pe un computer cu sistem de operare și utilizatori. Și factorii de mai sus. sunt lacune ale sistemului de criptare .”

Aceasta este o mare problemă pentru industria cripto. O anumită companie poate oferi un sistem de criptare și poate promite utilizatorilor că „ Nu vă faceți griji, nimeni nu știe care este conținutul mesajului dvs. ”, deoarece sunt criptați. Dar pentru un utilizator normal, cine știe ce poate face acea companie cu acel sistem de criptare, mai ales atunci când acel sistem de criptare este licențiat cu propria sa proprietate intelectuală, nepermițând străinilor să-l controleze investigația și testarea. Experții în criptare nu pot dovedi dacă sistemul este într-adevăr bun sau nu, ca să nu mai vorbim dacă sistemul de criptare are instalată sau nu o ușă din spate.

Semnături digitale

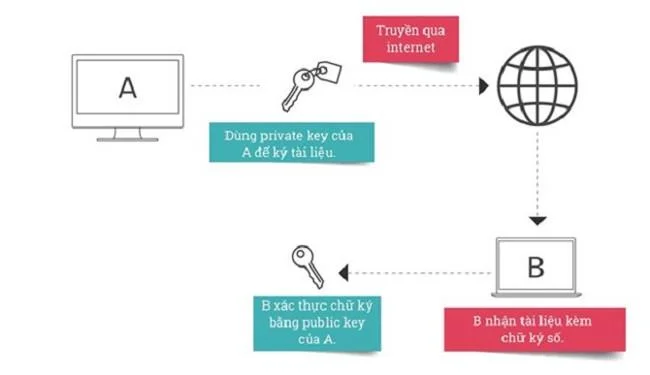

Una dintre aplicațiile populare ale soluțiilor de criptare cu chei publice este semnăturile digitale pentru autentificarea validității datelor. Similar cu o semnătură scrisă de mână, scopul unei semnături digitale este de a confirma că conținutul datelor este adevărat pentru creatorul său.

În mod normal, atunci când securizați un mesaj cu o cheie publică, trebuie să utilizați cheia publică a destinatarului pentru a cripta mesajul, astfel încât nimeni să nu poată citi mesajul fără cheia privată a destinatarului. Dar semnăturile digitale funcționează în sens invers. Compuneți un contract și utilizați cheia privată pentru a-l cripta. Și oricine are cheia dvs. publică poate vizualiza acel contract, dar nu poate edita nimic (pentru că nu are cheia dvs. privată). Semnătura digitală confirmă autorul contractului respectiv, ca o semnătură, pentru a confirma că conținutul nu s-a modificat.

Semnăturile digitale sunt adesea folosite împreună cu software-ul pentru a autentifica faptul că conținutul este preluat dintr-o sursă de încredere și nu a fost manipulat de actori răi. Un exemplu tipic este cazul deblocării iPhone 5c de către FBI și Apple. După ce FBI a încercat 10 încercări eșuate de a forța codul PIN pentru a se conecta, dispozitivul și-a șters automat conținutul. Apple a atribuit sistemului de operare al dispozitivului o cheie secretă privată și fiecare iPhone are o cheie publică diferită de Apple. Cheia secretă este utilizată pentru a autentifica actualizările software.

![Călătoria tehnologiei de criptare Călătoria tehnologiei de criptare]()

Blockchain este în creștere

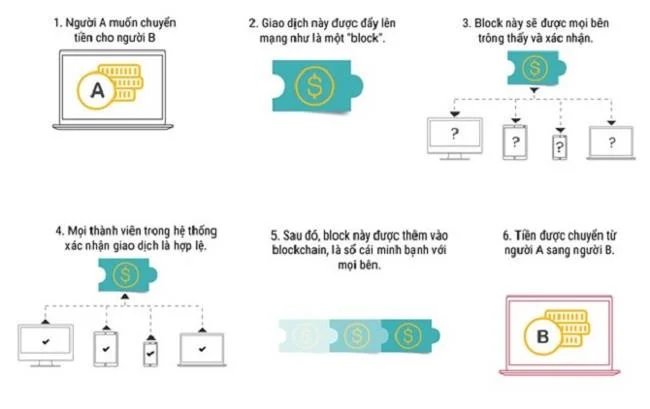

Criptarea nu este doar pentru a ascunde conținutul, ci și pentru a autentifica dacă conținutul este original sau nu . Prin urmare, a apărut blockchain-ul, care este o tehnologie care este considerată la fel de populară ca și criptarea.

Blockchain este un registru fix, distribuit, conceput pentru a fi complet imun la orice influență digitală, indiferent dacă îl utilizați pentru moneda digitală, pentru contracte. Deoarece este descentralizat prin mulți utilizatori, nu are rost să atace băieții răi. Forța sa constă în cifre.

Nu există două blockchain-uri la fel. Cea mai cunoscută aplicație a acestei tehnologii sunt monedele digitale, precum Bitcoin (aceasta este moneda pe care infractorii cibernetici și creatorii de ransomware o folosesc cel mai mult astăzi). Dar IBM și alte câteva companii importante popularizează, de asemenea, monedele digitale în lumea afacerilor.

Încă nu există multe companii care folosesc blockchain, dar caracteristicile sale sunt foarte atractive. Spre deosebire de alte sisteme de stocare a informațiilor, sistemele blockchain utilizează un set mixt de soluții de criptare și baze de date distribuite.

Blockchain-ul IBM permite membrilor blockchain să autentifice tranzacțiile altor persoane fără a ști cine face tranzacția pe blockchain, iar utilizatorii pot seta constrângeri de acces și cine poate face tranzacții. Ideea de design a blockchain-ului este că identitatea persoanei care efectuează tranzacția este criptată, dar criptată cu o cheie publică . În mijloc, există cineva care auditează tranzacțiile și are o cheie publică pentru a urmări tranzacțiile și a gestiona problemele dintre membrii de tranzacționare pe blockchain. Cheia de audit a intermediarului poate fi partajată între părțile de audit.

Prin urmare, folosind acest sistem, concurenții pot tranzacționa între ei, pe același blockchain. Acest lucru poate să nu pară foarte intuitiv la început, dar blockchain este mai puternic și mai sigur atunci când există mai mulți oameni care fac tranzacții. Cu cât sunt mai mulți oameni, cu atât este mai greu să rupi blockchain-ul. Imaginați-vă dacă toate băncile dintr-o țară ar participa la un blockchain, tranzacțiile ar fi mult mai sigure.

![Călătoria tehnologiei de criptare Călătoria tehnologiei de criptare]()

Criptarea aplicației

Criptarea conținutului pentru a trimite un mesaj securizat este una dintre cele mai de bază tehnologii. Dar criptarea de astăzi nu este doar asta, ci poate fi aplicată și la multe alte locuri de muncă, în special la cumpărături online.

Pentru că fiecare etapă a unei tranzacții financiare implică un anumit tip de criptare sau o formă de autentificare pentru a confirma dacă mesajul este de la persoana potrivită sau nu. Iar scopul criptării informațiilor sensibile pentru a se asigura că nicio terță parte nu intervine devine din ce în ce mai clar. Multe organizații sprijină utilizatorii de internet care folosesc o rețea privată virtuală (VPN) pentru a-și cripta conexiunea la internet, mai ales atunci când trebuie să utilizeze Wi-Fi public. O rețea Wi-Fi nesigură poate fi creată de băieții răi pentru a fura informații din acea rețea Wi-Fi.

În plus, criptarea aplicației nu numai că criptează informațiile sensibile și datele personale, dar permite și utilizatorilor să demonstreze că sunt cu adevărat „eu”. De exemplu, dacă accesați site-ul web al unei bănci, banca are o cheie de criptare pe care numai computerele de la banca respectivă o pot recunoaște. Este o cheie privată în schimbul unei chei publice. În bara de adrese URL a site-ului web, există o pictogramă mică de lacăt la începutul adresei URL, ceea ce înseamnă că atunci când accesați site-ul web al băncii, există un schimb de chei subteran pentru a vă conecta de la computer la alte computere. cont bancar și procesul de autentificare este în curs de desfășurare.

Semnăturile criptografice sunt, de asemenea, utilizate pe scară largă în tranzacțiile financiare. Cardurile de credit/debit folosesc tehnologie cu cip încorporat (nu carduri magnetice) și aplică, de asemenea, soluții de semnătură criptată.

Potrivit experților, criptarea este o tehnologie pe care utilizatorii noștri o folosesc în prezent foarte mult, dar despre care chiar înțeleg puțin, de la dispozitive tehnologice la tranzacții bancare, transport...

![Călătoria tehnologiei de criptare Călătoria tehnologiei de criptare]()

Criptarea cuantică ar putea schimba totul

În 1970, Martin Hellman a spus că a fost anul descoperirii în factoring în aritmetică (factorizare), cunoscută și sub denumirea de factorizare continuă. Dificultatea factorizării numerelor mari este ceea ce face ca sistemele de criptare să fie mai puternice și mai greu de spart. Deci orice tehnică care reduce complexitatea factoringului reduce și securitatea sistemului de criptare. Apoi, în 1980, o altă descoperire matematică a făcut factoring mai ușoară, datorită sitei pătratice a lui Pomerance și lucrării lui Richard Schroeppel. Desigur, la acel moment nu exista criptare computerizată. Dimensiunea cheii de criptare s-a dublat în 1970, iar până în 1980 s-a dublat din nou. Până în 1990, blocarea se dublase din nou. La fiecare 10 ani, din 1970 până în 1990, dimensiunea cheii de criptare a devenit mai mare. Dar până în 2000, nu au existat progrese matematice în cheile de criptare, iar Hellman a sugerat că matematicienii au atins limita modelelor de chei de criptare.

Dar calculul cuantic deschide noi orizonturi, deoarece, cu un sistem de analiză criptografică cuantică, poate rupe de fapt toate mecanismele de criptare actuale. Calculul de astăzi se bazează pe sistemul binar 0-1 pentru a funcționa. În ceea ce privește un sistem cuantic, dimpotrivă, se bazează pe proprietăți cuantice foarte specifice pentru a funcționa, nu doar starea fie 0, fie 1 ca binar, permițând acestui sistem să efectueze simultan multe calcule.

Cu un sistem de criptare ca cel actual, poate dura milioane și milioane de ani pentru ca un computer obișnuit să decodeze. Dar cu un computer cuantic, cu același algoritm de decodare, rezolvarea sistemului poate dura doar de la câteva minute la câteva secunde. Pe Internet folosim doar câțiva algoritmi pentru a cripta lucrurile. Prin urmare, cu un sistem cuantic perfect, sistemele actuale de criptare par a fi doar un scut subțire.

Dacă vă întrebați de ce multe țări mari, precum SUA și China, cheltuiesc mulți bani pentru a investi în calculul cuantic, cele de mai sus ar putea face parte din răspuns. Rezultatele pe care le aduce calculul cuantic sunt dincolo de accesul sistemelor de calcul actuale.

Dar pe măsură ce calculul cuantic se răspândește, apare o nouă ramură a matematicii, folosind mai multe metode statistice, pentru a se asigura că atunci când apare următoarea generație de computere, criptarea nu se pierde.

A fost cuantica cea care l-a determinat pe Einstein să aibă un atac de cord, dar aceasta este doar una dintre câteva amenințări la adresa criptării moderne. Problema reală astăzi este că multe guverne și organizații mari încearcă să găsească modalități de a slăbi criptarea din motive de securitate națională. De fapt, acest conflict există de zeci de ani, precum Războiul Crypto din anii 1990, precum cipul CLIPPR din sistemul NSA care a fost conceput ca o ușă de criptare în sistemul de comunicații mobile din SUA. Și, desigur, în ultimii câțiva ani, ne-am mutat atenția de la eliminarea sistemelor de criptare la introducerea ușilor din spate sau a „ cheilor principale ” pentru a sparge mesajele securizate ale aplicațiilor și sistemelor de mesagerie populare.