Testarea vulnerabilităților este efectuată pentru a detecta și clasifica vulnerabilitățile de securitate din sistem. Odată cu creșterea atacurilor cibernetice, evaluarea vulnerabilității a devenit centrală în lupta împotriva amenințărilor de securitate.

Și când vine vorba de evaluarea vulnerabilității, iese în evidență un instrument plătit numit Cobalt Strike. Cobalt Strike este folosit în principal de către cercetătorii de securitate pentru a evalua vulnerabilitățile de securitate din mediu.

Dar ce este Cobalt Strike și cum îi ajută pe cercetătorii de securitate să detecteze vulnerabilitățile de securitate? Cobalt Strike vine cu caracteristici speciale? Să aflăm cu Quantrimang.com prin următorul articol!

Ce este Cobalt Strike?

Cobalt Strike îi ajută pe cercetătorii de securitate să detecteze vulnerabilitățile de securitate

Pentru a preveni amenințările externe, majoritatea companiilor și organizațiilor angajează o echipă de experți și cercetători în securitate. Uneori, companiile pot angaja și hackeri cu pălărie albă sau oameni cunoscători de IT care doresc să vâneze recompense pentru a găsi slăbiciunile rețelei.

Pentru a îndeplini aceste sarcini, majoritatea profesioniștilor în securitate folosesc servicii software de simulare a amenințărilor pentru a găsi locația exactă în care există vulnerabilități și a le remedia înainte ca atacatorii să aibă șansa de a face acest lucru.societatea le exploatează.

Cobalt Strike este un astfel de instrument. Este îndrăgit de mulți cercetători de securitate pentru că efectuează scanări reale de intruziune pentru a găsi locația exactă a vulnerabilităților. De fapt, Cobalt Strike este conceput pentru a îndeplini scopul de a „ucide două păsări dintr-o singură piatră”: evaluarea vulnerabilității și testarea de penetrare.

Diferența dintre evaluarea vulnerabilității și testarea de penetrare

Majoritatea oamenilor confundă scanarea vulnerabilităților și testarea de penetrare. Sună asemănător, dar conotațiile lor sunt complet diferite.

Evaluarea vulnerabilităților pur și simplu scanează, identifică și raportează vulnerabilitățile găsite, în timp ce testarea de penetrare încearcă să exploateze vulnerabilități pentru a determina dacă a existat vreun acces neautorizat sau activitate rău intenționată.

Pentestingul include de obicei atât testarea de penetrare a rețelei, cât și testarea de securitate la nivel de aplicație, împreună cu controalele și procesele asociate. Pentru o testare de penetrare de succes, totul ar trebui să fie efectuat din rețeaua internă, precum și din exterior.

Cum funcționează Cobalt Strike?

Popularitatea lui Cobalt Strike se datorează în principal balize sau încărcături utile care funcționează silențios și pot fi ușor personalizate. Dacă nu știți ce este un beacon, îl puteți gândi ca la o transmisie directă în rețea, controlată de un atacator pentru a efectua activități rău intenționate.

Cobalt Strike funcționează prin trimiterea de balize pentru a detecta vulnerabilitățile din rețea. Când este utilizat conform intenției, simulează un atac realist.

În plus, o baliză din Cobalt Strike poate executa scripturi PowerShell , poate efectua operațiuni keylog, poate face capturi de ecran, descărca fișiere și poate genera alte încărcături utile.

Cum îi ajută Cobalt Strike pe cercetătorii de securitate

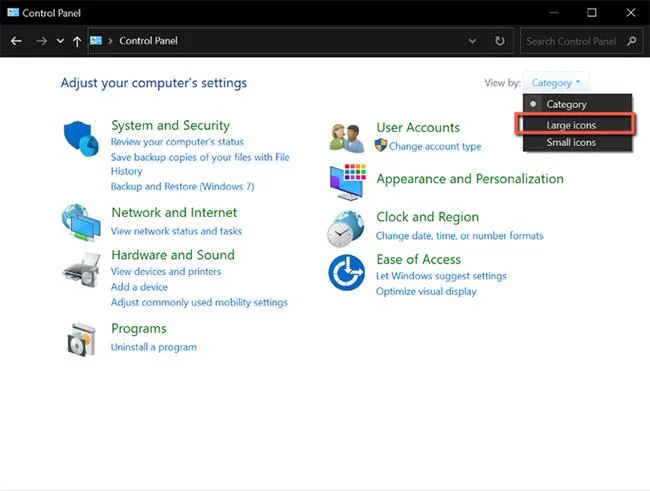

![Ce este Cobalt Strike? Cum îl folosesc cercetătorii de securitate? Ce este Cobalt Strike? Cum îl folosesc cercetătorii de securitate?]()

Cobalt Strike ajută cercetătorii de securitate

Este adesea dificil să detectați vulnerabilități sau probleme într-un sistem pe care l-ați creat sau folosit de mult timp. Folosind Cobalt Strike, profesioniștii în securitate pot identifica și repara cu ușurință vulnerabilitățile de securitate și le pot clasifica în funcție de gravitatea problemei pe care o pot cauza.

Iată câteva modalități în care instrumente precum Cobalt Strike îi pot ajuta pe cercetătorii de securitate:

Monitorizarea securității rețelei

Cobalt Strike poate ajuta la monitorizarea securității cibernetice corporative în mod regulat, folosind o platformă de atac cibernetic corporativ care utilizează mai mulți vectori de atac (de exemplu, e-mail, navigare pe internet, vulnerabilități ale aplicațiilor web, atacuri de inginerie socială ) pentru a detecta punctele slabe care pot fi exploatate.

Detectați software-ul învechit

Cobalt Strike poate fi folosit pentru a detecta dacă o companie sau o afacere folosește versiuni învechite de software și dacă este necesară corecția.

Identificați parolele slabe de domeniu

Cele mai multe breșe de securitate din ziua de azi implică parole slabe și furate. Cobalt Strike este util în identificarea utilizatorilor cu parole de domeniu slabe.

Analiza generală de securitate

Cobalt Strike oferă o imagine cuprinzătoare a securității unei companii, inclusiv ce date pot fi deosebit de vulnerabile, astfel încât cercetătorii de securitate să poată prioritiza riscurile care necesită atenție imediat.

Validați eficacitatea sistemului de securitate a punctelor finale

Cobalt Strike poate oferi, de asemenea, testare împotriva controalelor, cum ar fi sandbox-uri de securitate pentru e-mail, firewall-uri , detectarea punctelor terminale și software antivirus pentru a determina eficiența împotriva amenințărilor comune și avansate.

Caracteristici speciale oferite de Cobalt Strike

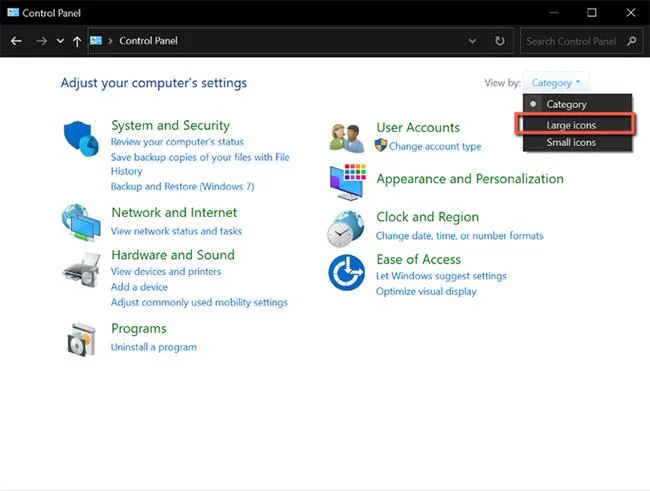

![Ce este Cobalt Strike? Cum îl folosesc cercetătorii de securitate? Ce este Cobalt Strike? Cum îl folosesc cercetătorii de securitate?]()

Există multe caracteristici speciale oferite de Cobalt Strike

Pentru a detecta și remedia vulnerabilitățile, Cobalt Strike oferă următoarele caracteristici speciale:

Pachet de atac

Cobalt Strike oferă o varietate de pachete de atac pentru a efectua atacuri drive-by-drive pe web sau pentru a converti un fișier inofensiv într-un cal troian pentru un atac simulat.

Mai jos sunt diferitele pachete de atac oferite de Cobalt Strike:

- Atacuri de applet Java

- Documente Microsoft Office

- programe Microsoft Windows

- Instrument de clonare a site-ului web

Pivotarea browserului

Browser Pivoting este o tehnică care profită în esență de un sistem exploatat pentru a obține acces la sesiunile autentificate ale browserului. Este o modalitate eficientă de a demonstra riscul printr-un atac țintit.

Cobalt Strike implementează Browser Pivoting cu un server proxy inclus în Internet Explorer pe 32 și 64 de biți. Când răsfoiți acest server proxy, moșteniți cookie-uri, sesiuni HTTP autentificate și certificate de client SSL.

Pescuit cu sulita

O variantă a phishingului , Spear Phishing este o metodă de a viza în mod intenționat anumite persoane sau grupuri din cadrul unei organizații. Acest lucru ajută la identificarea țintelor slabe din cadrul organizației, cum ar fi angajații care sunt mai vulnerabili la atacurile de securitate.

Cobalt Strike oferă un instrument Spear Phishing care vă permite să introduceți mesaje prin înlocuirea link-urilor și a textului pentru a crea o înșelătorie convingătoare de phishing. Vă permite să trimiteți mesajul de phishing perfect, folosind un mesaj arbitrar ca șablon.

Raportare și înregistrare

Cobalt Strike oferă, de asemenea, rapoarte care rezumă progresul și indicatorii de încălcări detectate în timpul operațiunilor. Cobalt Strike exportă aceste rapoarte atât ca documente PDF , cât și MS Word .

Este Cobalt Strike încă alegerea preferată pentru cercetătorii în domeniul securității?

O abordare proactivă pentru atenuarea amenințărilor cibernetice include implementarea unei platforme de simulare cibernetică. Deși Cobalt Strike are tot potențialul pentru un software puternic de emulare a amenințărilor, actorii amenințărilor au găsit recent modalități de a-l exploata și folosesc Cobalt Strike pentru a efectua atacuri în rețeaua secretă.

Inutil să spun că aceleași instrumente folosite de organizații pentru a îmbunătăți securitatea sunt acum exploatate de infractorii cibernetici pentru a-și sparge propria securitate.

Înseamnă asta că zilele de utilizare a Cobalt Strike ca instrument de diminuare a amenințărilor s-au încheiat? Nu chiar. Vestea bună este că Cobalt Strike este construit pe un cadru foarte puternic și cu toate caracteristicile remarcabile pe care le oferă, sperăm că Cobalt Strike va fi în continuare pe lista favorită a profesioniștilor în securitate.