Una dintre cele mai sigure și mai frecvent utilizate metode de securitate a datelor în era digitală de astăzi este criptarea datelor. Cu toate acestea, nu toată lumea înțelege clar ce este criptarea datelor, care sunt funcțiile acesteia și cum are loc procesul de criptare. În acest articol, LuckyTemplates vă va ajuta să învățați cunoștințele de bază despre criptarea datelor.

1. Ce este criptarea datelor?

Criptarea datelor este conversia datelor dintr-un formular în altul sau într-un formular de cod pe care numai persoanele care au acces la cheia de decriptare sau la parola o pot citi. Datele criptate sunt adesea numite text cifrat, datele obișnuite, necriptate sunt numite text simplu.

În prezent, criptarea datelor este una dintre cele mai populare și eficiente metode de securitate a datelor, în care multe organizații și persoane au încredere. De fapt, criptarea datelor nu va împiedica furtul datelor, dar va împiedica pe alții să poată citi conținutul acelui fișier, deoarece acesta a fost transformat într-un caracter, conținut diferit sau diferit.

Cum să utilizați Bitlocker pentru a cripta datele pe Windows 10 (Partea 1)

Există două tipuri principale de criptare a datelor: criptarea asimetrică, cunoscută și sub numele de criptare cu cheie publică, și criptarea simetrică.

2. Funcția principală de criptare a datelor

Scopul criptării datelor este de a proteja datele digitale atunci când sunt stocate pe sisteme informatice și transmise prin Internet sau alte rețele de calculatoare. Algoritmii de criptare oferă adesea elemente cheie de securitate, cum ar fi autentificarea, integritatea și non-revocarea. Autentificarea permite verificarea originii datelor, integritatea dovedește că conținutul datelor nu a fost modificat de când au fost trimise. Nicio revocare nu asigură că persoana respectivă nu poate anula transmiterea datelor.

Criptarea transformă conținutul într-o formă nouă, adăugând astfel un strat suplimentar de securitate datelor. Deci, chiar dacă datele dvs. sunt furate, decriptarea datelor este extrem de dificilă, consumă multe resurse de calcul și necesită mult timp. Pentru companii și organizații, este necesară utilizarea criptării datelor. Acest lucru va evita deteriorarea atunci când informațiile confidențiale sunt expuse accidental și va fi dificil de decodat imediat.

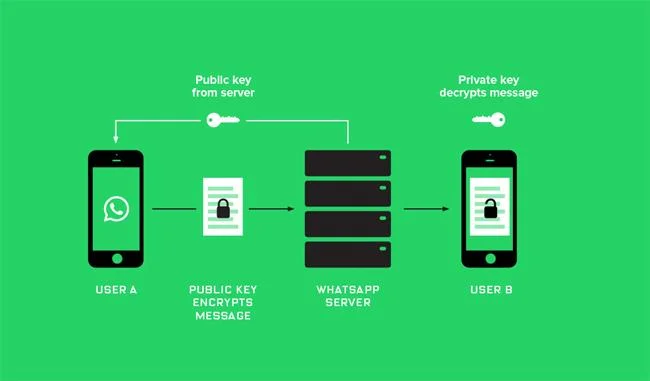

În prezent, există multe aplicații de mesagerie care folosesc criptarea pentru a securiza mesajele pentru utilizatori. Putem aminti Facebook și WhatsApp cu tipul de criptare folosit numit End-to-End.

![Ce este criptarea datelor? Lucruri de știut despre criptarea datelor Ce este criptarea datelor? Lucruri de știut despre criptarea datelor]()

3. Procesul de criptare a datelor

Datele sau textul simplu sunt criptate cu un algoritm de criptare și o cheie de criptare, creând un text cifrat. Datele după criptare pot fi vizualizate în forma sa originală numai dacă sunt decriptate cu cheile corecte.

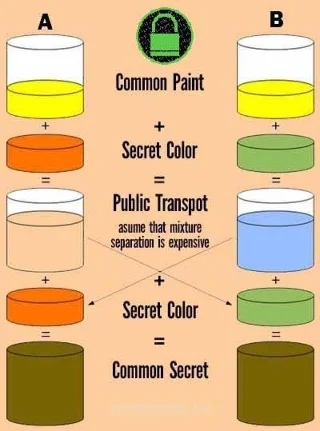

Criptarea simetrică folosește aceeași cheie secretă pentru a cripta și decripta datele. Criptarea simetrică este mult mai rapidă decât criptarea asimetrică, deoarece cu criptarea asimetrică expeditorul trebuie să schimbe cheile de criptare cu receptorul înainte ca receptorul să poată decripta datele. Deoarece companiile trebuie să distribuie și să gestioneze în siguranță un număr mare de chei, majoritatea serviciilor de criptare a datelor recunosc acest lucru și folosesc criptarea asimetrică pentru a face schimb de chei secrete după ce folosesc un algoritm simetric pentru a cripta datele.

Algoritmul de criptare asimetrică, cunoscut și sub numele de criptare cu cheie publică, utilizează două chei diferite, una publică și una privată. Vom afla despre aceste două chei în secțiunea următoare.

4. Ce este criptarea datelor end-to-end?

End-to-End Encryption (E2EE) este o metodă de criptare în care doar destinatarul și expeditorul pot înțelege mesajul criptat. Nimeni nu va ști conținutul pe care îl transmitem, inclusiv furnizorii de servicii de internet.

Această metodă de criptare utilizează o cheie între destinatar și expeditor care este direct implicat în procesul de trimitere a datelor. Cu excepția cazului în care o terță parte cunoaște această cheie, va fi imposibil să o decripteze.

Mecanismul de funcționare al criptării End-to-End este prin protocolul de schimb de chei Diffie-Hellman. Putem înțelege prin exemplul trimiterii unui mesaj, două persoane vor trimite o cheie publică și o cheie secretă. Mesajul va fi apoi criptat folosind cheia secretă combinată cu cheia publică. Și apoi destinatarul va folosi cheia secretă pentru a decoda informațiile și conținutul mesajului.

Deci, ce sunt cheile private și cheile publice?

![Ce este criptarea datelor? Lucruri de știut despre criptarea datelor Ce este criptarea datelor? Lucruri de știut despre criptarea datelor]()

5. Cheie privată și cheie publică în End-to-End Encryption?

Aceste două tipuri de chei sunt ambele create din secvențe aleatorii de numere. Cheia publică va fi partajată cu toată lumea, dar cheia secretă trebuie protejată, va aparține în întregime persoanei care are dreptul de a decripta. Aceste 2 coduri funcționează cu sarcini complet diferite. Cheia publică va cripta datele și va modifica conținutul documentului. Cheia secretă își va asuma sarcina de a decripta conținutul.

Deci, atunci când expeditorul unui mesaj criptează datele cu cheia publică, iar destinatarul le va decripta cu cheia secretă și invers.

Algoritmul Rivest-Sharmir-Adleman (RSA) este un sistem de criptare cu cheie publică, utilizat pe scară largă pentru a proteja datele sensibile, mai ales atunci când sunt trimise printr-o rețea nesigură precum Internetul. Popularitatea acestui algoritm se datorează faptului că atât cheile sale publice, cât și private pot cripta datele și pot asigura confidențialitatea, integritatea, autenticitatea și irevocabilitatea datelor și a comunicațiilor tehnice.număr prin utilizarea semnăturilor digitale.

![Ce este criptarea datelor? Lucruri de știut despre criptarea datelor Ce este criptarea datelor? Lucruri de știut despre criptarea datelor]()

6. Provocări pentru criptarea contemporană a datelor

Cea mai de bază metodă de atac în criptare astăzi este Brute Force (încercare continuă și eroare) și încercarea de chei aleatorii până când este găsită cheia corectă. Probabilitatea de deblocare poate fi redusă la minimum prin creșterea lungimii și complexității cheii. Cu cât criptarea este mai puternică, cu atât sunt necesare mai multe resurse pentru a efectua calcule și cu atât este nevoie de mai mult timp și resurse pentru a sparge codul.

Cum pot fi sparte parolele Windows - Partea 1

Alte metode de distrugere a criptării includ atacurile pe canale laterale și criptoanaliza. Atacurile pe canale laterale apar după ce criptarea este completă, în loc să atace direct criptarea. Este posibil ca aceste atacuri să reușească dacă există erori în proiectarea sau implementarea sistemului. De asemenea, criptoanaliza va găsi puncte slabe în criptare și o va exploata. Acest tip de atac poate avea succes dacă există vulnerabilități în criptografie.

În general, criptarea datelor este necesară pentru a putea crește securitatea documentelor, în special a documentelor confidențiale și a informațiilor personale ale contului. În prezent, criptarea datelor se poate face printr-o serie de instrumente online precum Whisply sau Nofile.io .

Sper că articolul de mai sus vă va fi de folos!

Vedeți mai multe: Rezumatul tipurilor comune de atacuri cibernetice astăzi