Criptografia cu curbe eliptice (ECC) este o tehnică de criptare cu cheie publică bazată pe teoria curbei eliptice, ajutând la crearea unei criptografii mai rapide, mai mici și mai puternice. ECC generează cifruri prin proprietățile ecuațiilor de curbă eliptică în loc de metoda tradițională de utilizare a numerelor prime mari. Această tehnologie poate fi utilizată împreună cu majoritatea metodelor publice de criptare, cum ar fi RSA și Diffie-Hellman.

Potrivit unor cercetători, ECC atinge acest nivel de securitate cu doar 164 de biți, în timp ce alte sisteme necesită 1024 de biți pentru a atinge același nivel. Deoarece ECC ajută la stabilirea securității cu o putere de calcul redusă și utilizarea bateriei, este aplicat pe scară largă în aplicațiile mobile.

ECC a fost dezvoltat de Certicom, un furnizor de sisteme mobile de securitate pentru e-business, și a fost recent licențiat de Hifn, un producător de circuite integrate și produse de securitate cibernetică. RSA își dezvoltă în prezent propriul ECC. Multe companii, inclusiv 3COM, Cylink, Motorola, Pitney Bowes, Siemens, TRW și VeriFone acceptă ECC pentru produsele lor.

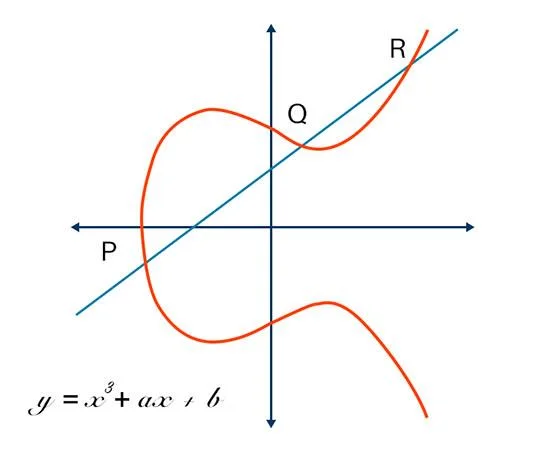

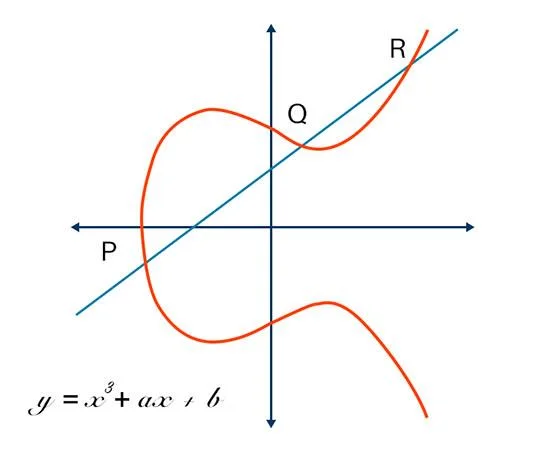

Ecuația și graficul curbei eliptice

Proprietățile și funcțiile curbelor eliptice au fost studiate în matematică timp de 150 de ani. Utilizarea lor ca criptografie a fost introdusă pentru prima dată în 1985 de către Neal Koblitz de la Universitatea din Washington și Victor Miller de la IBM (acestea sunt două studii independente).

O curbă eliptică nu este o elipsă (ovală), ci este reprezentată ca un cerc care intersectează două axe. ECC se bazează pe proprietățile unui tip specific de ecuație creat dintr-un grup (un set de elemente cu o operație binară care combină oricare două elemente ale mulțimii într-un al treilea element). Graficul provine din punctele în care curba și cele două axe se intersectează. Înmulțiți acel punct cu un număr pentru a găsi următorul punct, dar este dificil să știți cu ce număr să înmulțiți, chiar dacă rezultatul și următorul punct sunt deja date.

Ecuațiile curbelor eliptice au proprietatea de a fi extrem de valoroase în scopuri criptografice, deoarece sunt ușor de implementat, dar extrem de greu de inversat.

Cu toate acestea, utilizarea curbelor eliptice are încă unele limitări în această industrie. Nigel Smart, cercetător la Hewlett Packard, a găsit câteva defecte în această curbă care o fac foarte ușor de spart. Cu toate acestea, spune Philip Deck de la Certicom, deși aceste curbe sunt vulnerabile, dezvoltatorii ECC știu cum să le clasifice pentru utilizare. El crede că ECC este o tehnologie unică care poate fi exploatată la nivel global și utilizată pe toate dispozitivele. Potrivit lui Deck, „singurul lucru care face asta este curba eliptică”.