Dacă utilizați Office 365 Threat Intelligence, vă puteți configura contul pentru a rula simulări ale atacurilor de phishing în timp real în rețeaua dvs. corporativă. Vă ajută să luați măsuri pentru a vă pregăti pentru posibile atacuri viitoare. Vă puteți antrena angajații să identifice astfel de atacuri folosind Simulatorul de atac Office 365. Acest articol va introduce mai multe metode de simulare a atacurilor de tip phishing .

Tipurile de atacuri pe care le puteți simula folosind Office 365 Attack Simulator includ următoarele.

- Atac de tip spear-phishing

- Atacul de pulverizare a parolei

- Atac cu parolă de forță brută

Puteți accesa Attack Simulator sub Threat Management din Centrul de securitate și conformitate . Dacă nu este disponibil acolo, este posibil să nu l-ați instalat.

Rețineți următoarele:

- În multe cazuri, abonamentele mai vechi nu vor include automat Office 365 Threat Intelligence. Trebuie achiziționat ca supliment separat.

- Dacă utilizați un server de e-mail personalizat în loc de Exchange Online obișnuit , emulatorul nu va funcționa.

- Contul pe care îl utilizați pentru a rula atacul trebuie să utilizeze autentificarea cu mai mulți factori în Office 365 .

- Trebuie să vă conectați ca administrator global pentru a lansa atacul.

Simulator de atac pentru Office 365

Trebuie să fiți creativ și să gândiți ca un hacker atunci când efectuați simulări adecvate de atac. Unul dintre atacurile de phishing concentrate este atacul de tip spear phishing. În general, cei care doresc să experimenteze cu spear phishing ar trebui să facă puțină cercetare înainte de a ataca și să folosească un nume afișat care pare familiar și demn de încredere. Astfel de atacuri sunt efectuate în principal pentru a colecta acreditările utilizatorilor.

Cum să efectuați atacuri de phishing folosind Attack Simulator Office 365

Metoda de a efectua atacuri de tip phishing folosind Attack Simulator Office 365 depinde de tipul de atac pe care doriți să îl efectuați. Cu toate acestea, interfața cu utilizatorul este ușor de înțeles și, prin urmare, este foarte ușor să adăugați o simulare de atac.

- Începeți cu Gestionarea amenințărilor > Simulator de atac .

- Numirea proiectului cu o expresie semnificativă vă va ajuta mai târziu, atunci când procesați datele.

- Dacă doriți să utilizați un șablon existent, puteți face acest lucru făcând clic pe Utilizare șablon .

- În caseta de sub secțiunea Nume, selectați șablonul de e-mail pe care doriți să-l trimiteți destinatarului țintă.

- Faceți clic pe Următorul.

- În acest ecran, specificați destinatarul țintă; poate fi individual sau de grup

- Faceți clic pe Următorul.

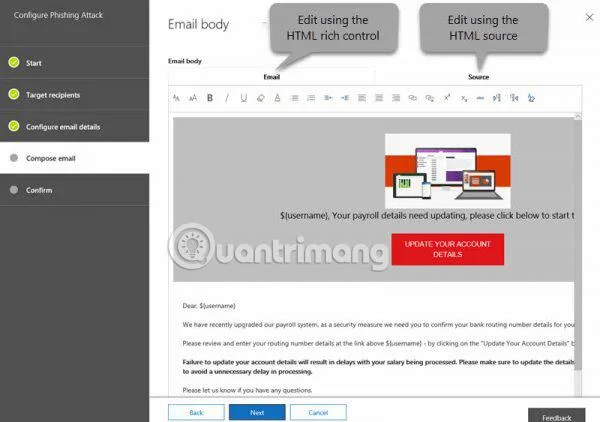

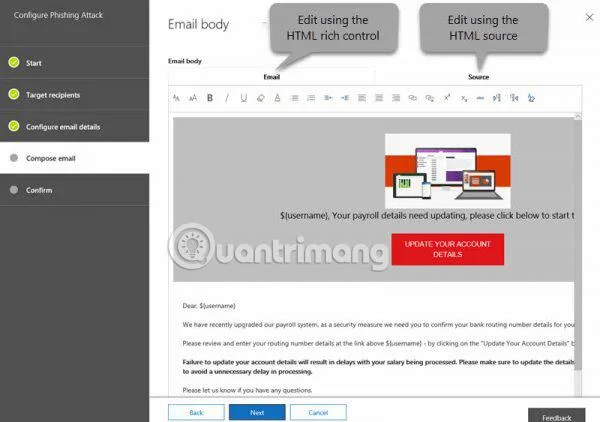

- Al treilea ecran permite configurarea detaliilor de e-mail; Aici puteți specifica numele afișat, ID-ul de e-mail, adresa URL de conectare pentru phishing, adresa URL personalizată a paginii de destinație și subiectul e-mailului.

- Faceți clic pe Terminare pentru a lansa atacul de tip spear phishing.

Există mai multe alte tipuri de atacuri disponibile în Office 365 Attack Simulator, cum ar fi atacurile Password-Spray și Brute-Force. Le puteți afla pur și simplu adăugând sau introducând una sau mai multe parole comune și vedeți dacă rețeaua are șanse să fie compromisă de hackeri.

Atacurile simulate vă vor ajuta să vă instruiți angajații cu privire la diferite tipuri de atacuri de tip Phishing . De asemenea, puteți utiliza datele mai târziu pentru a afla alte lucruri în biroul dvs.

Dacă aveți întrebări despre Attack Simulator în Office 365, vă rugăm să lăsați un comentariu în secțiunea de comentarii de mai jos! Noroc!

Vezi mai mult: