Packet Sniffer sau Protocol Analyzer sunt instrumente utilizate pentru a diagnostica și detecta erorile sistemului de rețea și problemele conexe. Hackerii folosesc Packet Sniffer în scopul de a asculta cu urechea datelor necriptate și de a vizualiza informațiile schimbate între cele două părți.

Aflați despre Packet Sniffer

1. Ce este Packet Sniffer?

Packet Sniffer sau Protocol Analyzer sunt instrumente utilizate pentru a diagnostica și detecta erorile sistemului de rețea și problemele conexe. Packet Sniffer-urile sunt folosite de hackeri în scopuri precum monitorizarea secretă a traficului de rețea și colectarea informațiilor privind parola utilizatorului.

Unele Packet Sniffer sunt folosite de tehnicieni în scopuri specializate care se ocupă de hardware, în timp ce alte Packet Sniffer sunt aplicații software care rulează pe computere standard de consum, folosind hardware de rețea special conceput, furnizate pe servere pentru a efectua interceptarea pachetelor și injectarea de date.

2. Cum funcționează Packet Sniffers?

Packet Sniffer funcționează prin blocarea traficului de rețea, pe care îl puteți vedea prin rețeaua cu fir sau fără fir pe care software-ul Packet Sniffer o accesează pe server.

În cazul rețelelor cu fir, blocarea traficului în rețea depinde de structura rețelei. Un Packet Sniffer poate vizualiza întregul trafic de rețea sau doar un segment, în funcție de modul în care este configurat comutatorul de rețea (comutatorul), locația...

Cu rețelele fără fir, Packet Sniffer poate bloca doar un canal la un moment dat, cu excepția cazului în care computerul dvs. are mai multe interfețe fără fir care permit blocarea mai multor canale.

După ce pachetul de date brute este interceptat, software-ul Packet Sniffer va analiza și afișa un mesaj utilizatorului.

Analiștii de date pot analiza „conversația” care are loc între două sau mai multe noduri de rețea.

Tehnicienii pot folosi aceste informații pentru a identifica erori, cum ar fi determinarea dispozitivelor care nu îndeplinesc cerințele de rețea.

Hackerii pot folosi Sniffer pentru a asculta datele necriptate și pentru a vedea informațiile schimbate între cele două părți. În plus, ei pot colecta informații precum parole și confirmări de parole. Hackerii pot, de asemenea, să intercepteze pachete de date (pachete de capturare) și să atace pachetele din sistemul dumneavoastră.

3. Software și instrumente utilizate în Packet Sniffing

Fiecare administrator IT trebuie să mențină în permanență performanța rețelei, deoarece este una dintre cele mai importante resurse pentru organizație. Administratorii nu pot lăsa rețeaua să cadă, chiar și pentru doar câteva minute, deoarece acest lucru poate cauza pierderi uriașe companiei.

În același timp, gestionarea unei rețele de dimensiuni incerte nu este ușoară. Acesta este motivul pentru care instrumente precum sniffer-urile de pachete sunt întotdeauna utile în identificarea și remedierea rapidă a problemelor. Sarcina principală a unui sniffer de pachete este să verifice dacă pachetele de date sunt trimise, primite și transmise corect în rețea. În timpul testării, sniffer-ul de pachete poate diagnostica și diverse probleme legate de rețea.

Toate instrumentele și software-ul de sniffer de pachete vor analiza antetul și sarcina utilă a fiecărui pachet care trece prin el. Pachetele vor fi apoi clasificate și analizate.

Deoarece sniffingul de pachete este utilizat pe scară largă ca o formă eficientă de depanare a rețelei, acum există multe opțiuni disponibile de luat în considerare.

Atât inginerilor de rețea, cât și hackerilor le plac instrumentele gratuite, motiv pentru care aplicațiile software open source și gratuite Sniffer sunt instrumentele de alegere și utilizare în Packet Sniffing.

Una dintre sursele deschise populare este: Wireshark (cunoscut anterior ca Ethereal ).

Puteți consulta instrucțiunile pentru utilizarea Wireshark pentru a analiza pachetele de date din sistemul de rețea aici.

În plus, puteți consulta următoarele opțiuni:

![Ce este Packet Sniffer? Ce este Packet Sniffer?]()

![Ce este Packet Sniffer? Ce este Packet Sniffer?]()

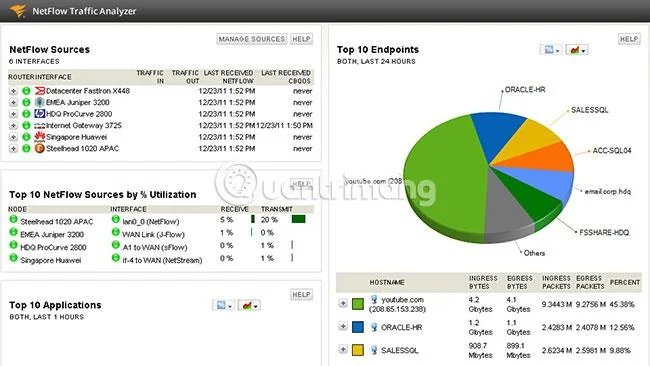

Instrumentul Solarwinds Bandwidth Analyzer este cu adevărat un instrument două-în-unul: obțineți Solarwinds Bandwidth Analyzer (Monitor de performanță a rețelei) care se ocupă de gestionarea erorilor, disponibilitatea și monitorizarea performanței pentru rețele de toate dimensiunile, precum și Netflow Traffic Analyzer utilizează traficul tehnologie pentru a analiza performanța lățimii de bandă a rețelei și modelele de trafic. Ambele aplicații sunt integrate în Solarwinds Bandwidth Analyzer.

Network Performance Monitor afișează timpul de răspuns, disponibilitatea și performanța dispozitivelor din rețea, precum și detectează, diagnosticează și rezolvă problemele de performanță prin tablouri de bord, alerte și rapoarte. Instrumentul afișează, de asemenea, grafic statistici de performanță a rețelei în timp real prin hărți dinamice ale rețelei.

Instrumentul inclus Netflow Analyzer identifică utilizatorii, aplicațiile și protocoalele care consumă lățime de bandă, le evidențiază adresele IP și afișează datele de trafic minut cu minut. De asemenea, analizează Cisco NetFlow, Juniper J-Flow, IPFIX, sFlow, Huawei NetStream și alte date de trafic.

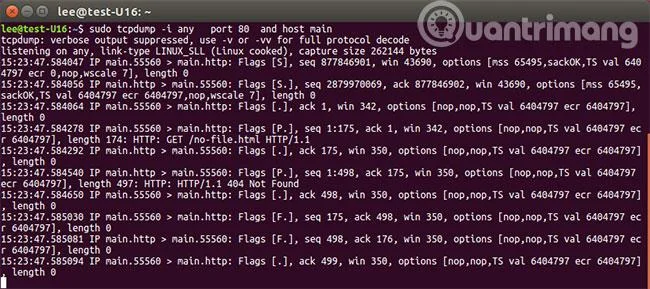

Tcpdump.org

TCPDump este un sniffer popular de pachete care rulează în linia de comandă. Acest instrument afișează pachetele TCP/IP transmise prin Internet, astfel încât veți ști câte pachete au fost transmise și primite și, pe baza acestor informații, veți putea identifica orice probleme care apar în rețea.

![Ce este Packet Sniffer? Ce este Packet Sniffer?]()

În perioada de dinaintea lui Ethereal (care este încă în uz astăzi), TCPDump era standardul de facto pentru sniffing de pachete. Nu are interfața elegantă de utilizator Wireshark și o logică încorporată pentru decodarea fluxurilor de aplicații, dar este încă o alegere pentru mulți administratori de rețea. Acesta este un standard testat și a fost utilizat de la sfârșitul anilor 80. Poate captura și înregistra pachete cu foarte puține resurse de sistem (de aceea este îndrăgit de mulți). TCPDump a fost proiectat inițial pentru sisteme UNIX și este de obicei instalat implicit.

Unele caracteristici importante ale TCPDump includ:

- Emite informații care descriu pachete pe interfețele de rețea folosind expresii booleene, pentru citire și înțelegere rapidă.

- Oferă opțiunea de a scrie un pachet într-un fișier pentru analiza ulterioară sau pentru a citi dintr-un fișier salvat.

- Generați un raport cuprinzător după capturarea pachetelor. Acest raport conține informații precum numărul de pachete primite și procesate, pachete primite prin filtru, pachete eliminate de nucleu, descriere și marcaj temporal.

- Oferă opțiunea de a exporta tamponul de pachete într-un fișier de ieșire.

- Diferitele opțiuni ale TCPDump vă permit să personalizați ieșirea în funcție de cerințele dumneavoastră.

- Funcționează bine pe majoritatea sistemelor de operare asemănătoare Unix, cum ar fi Linux, Solaris, BSD, Android și AIX.

- TCPdump poate fi utilizat în mod special pentru a intercepta și afișa comunicațiile unui anumit utilizator sau computer.

- În rețelele cu trafic intens, utilizatorii au opțiunea de a seta o limită a numărului de pachete capturate de instrument. Această caracteristică face rezultatul mai ușor de citit.

- Există opțiuni de renunțare sau adăugare de privilegii pentru utilizatorii individuali care doresc să ruleze TCPDump.

TCPDump este un instrument open source care poate fi utilizat gratuit.

Descărcați TCPDump .

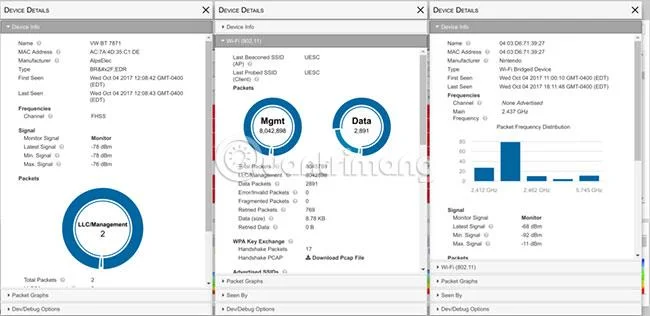

Kistwireless.net

Kismet este un detector de rețea wireless, sniffer și sistem de detectare a intruziunilor care funcționează în principal pe WiFi. În plus, Kismet poate fi extins și la alte tipuri de rețele printr-un plug-in.

![Ce este Packet Sniffer? Ce este Packet Sniffer?]()

În ultimul deceniu, rețelele wireless au reprezentat o parte extrem de importantă a majorității rețelelor de afaceri. Acum, oamenii folosesc rețelele wireless pentru laptopuri, telefoane mobile și tablete. Pe măsură ce importanța acestor dispozitive în birou crește, rolul rețelelor wireless devine mai evident. Mirosirea pachetelor pe rețelele wireless are unele dificultăți cu adaptoarele acceptate și aici strălucește Kismet. Kismet este proiectat pentru sniffing wireless de pachete și acceptă orice adaptor de rețea fără fir care utilizează modul de monitorizare brută. Pe lângă monitorizarea 802.11, are suport pentru pluginuri pentru decodare.

Unele caracteristici remarcabile ale Kismet includ:

- Suporta caracteristica 802.11 sniffing

- Oferă înregistrare PCAP compatibilă cu alte instrumente de sniffing de pachete, cum ar fi Wireshark și TCPDump.

- Urmează modelul arhitecturii client/server.

- Are o structură de conectare, astfel încât să puteți extinde funcționalitatea caracteristicilor de bază.

- Oferă opțiunea de a exporta pachete către multe alte instrumente printr-o interfață intuitivă. Această caracteristică de export de pachete se poate face în timp real.

- Oferă suport pentru alte protocoale de rețea, cum ar fi 802.11a, 802.11b, 802.11g și 802.11n .

Kismet este disponibil gratuit.

Descărcați Kismet .

EtherApe

La fel ca Wireshark, EtherApe este un software open source gratuit conceput pentru a inspecta pachetele de rețea. În loc să afișeze o mulțime de informații în format text, EtherApe își propune să reprezinte vizual pachetele capturate, precum și o serie de conexiuni și fluxuri de date. EtherApe acceptă vizualizarea în timp real a pachetelor de rețea, dar poate inspecta și formatele standard ale pachetelor existente. Acest lucru oferă administratorilor un alt instrument util în depanarea problemelor de rețea.

Link de referință: http://etherape.sourceforge.net/

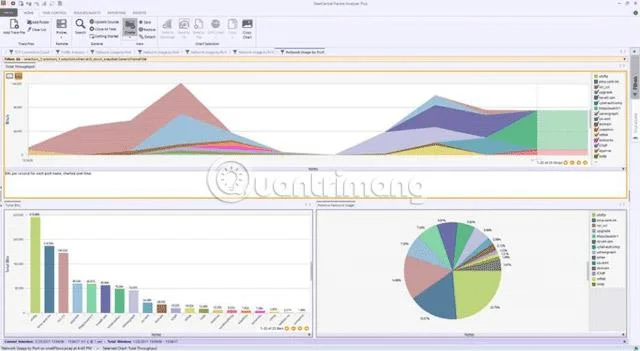

Analizor de pachete SteelCentral

SteelCentral Packet Analyzer este un sniffer de pachete de rețea de la o companie numită Riverbed.

![Ce este Packet Sniffer? Ce este Packet Sniffer?]()

Acest instrument vine cu o serie de funcții puternice, ușurând viața administratorilor IT:

- Puteți izola cu ușurință traficul prin glisare și plasare și puteți explora mai multe niveluri în elementele de interfață.

- Vine cu o colecție bogată de perspective analitice.

- Puteți configura declanșatoare și alarme pentru a detecta un comportament neobișnuit.

- Scanați milioane de pachete pentru predicție și analiză.

- Vă permite să îmbinați și să analizați mai multe fișiere de urmărire simultan, pentru o vedere mai clară a comportamentului rețelei.

- Identificați cu acuratețe problemele din rețea, într-o varietate de scenarii.

- Suportă sute de vizualizări și grafice pentru a analiza traficul de rețea.

- Diagramele pot fi personalizate sau importate/exportate în mai multe formate.

- Rapoartele personalizate includ conversații la toate nivelurile, analiza fragmentării IP, atribuirea adreselor DHCP , motoare de conversație TCP de top și detalii de trafic unicast, multicast și broadcast.

- Are o interfață grafică intuitivă.

- Integrare completă cu WireShark.

Opțiune:

SteelCentral Packet Analyzer este disponibil în trei versiuni: SteelCentral Packet Analyzer Pro, SteelCentral Packet Analyzer și SteelCentral Packet Analyzer Personal. Diferențele dintre aceste trei versiuni sunt:

| Caracteristică |

SteelCentral Packet Analyzer Pro |

Analizor de pachete SteelCentral |

SteelCentral Packet Analyzer Personal Edition |

| Funcționează cu SteelCentral AppResponse 11 |

Avea |

Nu sunt |

Nu sunt |

| Funcționează cu SteelCentral Netshark |

Nu sunt |

Avea |

Nu sunt |

| Funcționează cu fișiere de urmărire (fișiere de înregistrare a evenimentelor) |

Avea |

Avea |

Avea |

| Funcționează cu SteelHead și SteelFusion |

Nu sunt |

Avea |

Nu sunt |

| Analizați pachetele și explorați Wireshark |

Avea |

Avea |

Avea |

| Analizați rapid fișierele de captură multi-TB |

Avea |

Avea |

Avea |

| Indexarea microfluxului pentru o analiză rapidă |

Avea |

Avea |

Avea |

| Perspective analitice bogate pentru depanare intuitivă |

Avea |

Avea |

Avea |

| decodare VoIP |

Avea |

Avea |

Avea |

| Decodare FIX, tranzacții financiare, baze de date, protocoale CIF și ICA |

Avea |

Avea |

Nu sunt |

| Diagrama secvenței pachetului |

Avea |

Avea |

Nu sunt |

| Izolați anumite tranzacții în SteelCentral transactional Analyzer |

Avea |

Avea |

Nu sunt |

| Analiza multi-segment |

Avea |

Avea |

Nu sunt |

| Vizualizare editor |

Nu sunt |

Avea |

Nu sunt |

| AirPcap |

Nu sunt |

Avea |

Nu sunt |

Pachetul de analiză a pachetelor SolarWinds

SolarWinds Packet Analysis Bundle analizează rețeaua pentru a identifica rapid problemele. Acesta este un instrument extrem de perfect care oferă o mulțime de date bazate pe conexiuni la rețea și poate ajuta la rezolvarea acestor probleme cu acuratețe, rapiditate și eficiență.

![Ce este Packet Sniffer? Ce este Packet Sniffer?]()

Iată câteva dintre lucrurile pe care SolarWinds Packet Analysis Bundle le poate face pentru companii:

- Determinați dacă există o problemă cu rețeaua sau aplicația, apoi găsiți o soluție pentru a remedia problema în consecință.

- Identificați vârfurile de trafic și volumul de date, deoarece acestea ar putea fi cauzate de o potențială încălcare a securității.

- Scanează continuu peste 1.200 de aplicații din rețeaua dvs., astfel încât să puteți înțelege mai bine traficul din rețea.

- Oferă o vizualizare rapidă a traficului de rețea în orice moment.

- Vine cu instrumente avansate de raportare pentru a vă ajuta să înțelegeți mai bine traficul.

- Oferă informații despre modelele de trafic.

- Urmăriți diferite valori, cum ar fi timpul de răspuns, volumul de date, tranzacțiile etc.

- Clasificați traficul în diferite categorii în funcție de tipul de trafic, volumul și nivelul de risc. O astfel de clasificare facilitează procesul de analiză.

SolarWinds Packet Analysis Bundle face parte dintr-o suită cuprinzătoare de monitorizare a performanței rețelei .

Descărcați o versiune de încercare GRATUITĂ de 30 de zile a pachetului de analiză a pachetelor SolarWinds .

Acestea sunt doar câteva dintre sniffer-urile de pachete disponibile utilizatorilor. Există încă multe alte opțiuni acolo. Atunci când evaluați sniffer-urile de pachete, este important să înțelegeți cazurile specifice pe care încercați să le rezolvați. În aproape orice situație, majoritatea instrumentelor gratuite funcționează la fel de bine sau chiar mai bine decât orice software plătit. Încercați niște software-uri noi și poate veți găsi instrumentul dvs. preferat!

4. Cum să protejați sistemul de rețea și datele rețelei de hackeri care folosesc Sniffer?

Dacă un tehnician, administrator sau doriți să vedeți dacă cineva folosește instrumentul Sniffer în rețeaua dvs., puteți utiliza un instrument numit Antisniff pentru a verifica.

Antisniff poate detecta dacă o interfață de rețea din rețeaua dvs. este pusă în modul Promiscuous.

O altă modalitate de a proteja traficul de rețea de Sniffer este să utilizați criptarea, cum ar fi Secure Sockets Layer (SSL) sau Transport Layer Security (TLS). Criptarea nu împiedică Packet Sniffer să primească informații despre sursă și informații despre destinație, dar criptarea împiedică încărcarea utilă a pachetului să vadă toate sniffer-urile care sunt codificate incorect.

Chiar dacă încercați să ajustați sau să puneți date în pachete de date, este probabil să eșueze, deoarece încurcarea cu datele criptate va provoca erori, ceea ce este evident atunci când informațiile sunt criptate.decodificate la celălalt capăt.

Snifferele sunt instrumente excelente pentru diagnosticarea problemelor de rețea. Cu toate acestea, sniffer-urile sunt și instrumente utile pentru hackeri.

Lucrul important pentru profesioniștii în securitate să se familiarizeze cu acest instrument este să vadă cum un hacker ar folosi acest instrument împotriva rețelei lor.

Te poți referi la:

Noroc!