Când te gândești la hackeri, probabil că îți imaginezi tocilari de computer în stil Hollywood încercând să învingă sistemul de apărare al computerului tău. Cu toate acestea, Side-Channel Attack permite hackerilor să extragă informații de pe dispozitiv fără a atinge partea de securitate a sistemului.

Să aruncăm o privire la ce este un atac pe canal lateral și ce înseamnă acesta pentru tine.

Ce este un atac de canal lateral?

Ce este Side-Channel Attack (SCA)?

ide-Channel Attack permite hackerilor să extragă informații fără a modifica dispozitivul

Să presupunem că locuiți cu un prieten care sună pe cineva des. Pentru a face acest lucru, folosesc linii fixe cu butoane fizice. Acel coleg de cameră era foarte secret în legătură cu cine suna, dar asta te făcea extrem de curios.

Puteți monitoriza când persoana formează numărul, dar există o modalitate de a evita acest lucru. Puteți obține cumva numărul de la care sună persoana urmărind în mod neintuitiv semnalele. Cum o vei face?

O soluție este să ascultați tonul de apel de fiecare dată când prietenul dvs. apasă tasta. Deoarece fiecare tastă produce un sunet diferit, puteți inversa sunetul la tasta corespunzătoare apăsată.

De asemenea, puteți măsura timpul necesar persoanei pentru a-și muta degetul de la o tastă la o tastă adiacentă. Apoi, când prietenul tău formează numărul, calculează timpul dintre fiecare apăsare a tastei.

Dacă acel timp este egal cu timpul necesar pentru a muta degetul de la o tastă la o tastă adiacentă, atunci numărul pe care tocmai l-a apăsat persoana respectivă este adiacent celui mai apropiat număr. O întârziere mai mare înseamnă că următorul număr nu este adiacent, în timp ce două apăsări rapide semnalează că același număr este apăsat de două ori. Puteți calcula apoi toate numerele care se potrivesc cu modelul de timp și puteți utiliza datele pentru a afla ce număr ar putea fi.

Puteți afla cum sună fiecare tastă când este apăsată. De exemplu, tasta cu numărul 3 are un sunet mai greu, iar tasta cu numărul 9 emite un șuierat ușor. Când colegul de cameră formează, puteți monitoriza zgomotul și puteți afla ce numere au fost formate.

Aceste metode definesc ce este un atac pe canal lateral. Aceasta este o modalitate de a extrage date fără a intra direct în dispozitiv. În realitate, atacurile pe canale laterale împotriva computerelor sunt mult mai profunde decât ascultarea de apăsări de butoane!

Tipuri de atacuri pe canale laterale

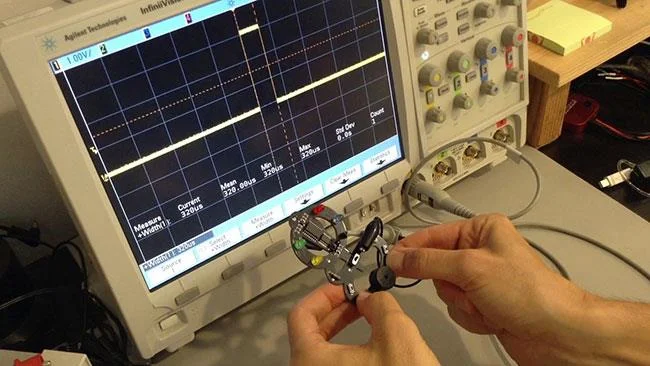

![Ce este Side-Channel Attack (SCA)? Ce este Side-Channel Attack (SCA)?]()

Există multe tipuri de atacuri pe canale laterale

Acum că știți cum funcționează un atac pe canal lateral, să ne uităm la câteva dintre diferitele tipuri de atacuri pe care le pot folosi hackerii.

Explorați algoritmi cu Timing Attack

În primul rând, Timing Attacks analizează timpul necesar pentru finalizarea unui proces. Acest lucru este similar cu a număra timpul de apelare al colegului de cameră și a-l compara cu ceea ce știți mai sus.

Hackerii vor alimenta algoritmul cu diferite intrări și vor vedea cât timp durează procesarea. Din aceste date, ei pot potrivi algoritmi potențiali cu datele de sincronizare și pot găsi o soluție.

Atacurile de sincronizare sunt o parte cheie a exploit-ului Meltdown, analizând cât de repede este citit memoria cache și folosind rezultatele pentru a citi datele în sine.

Verificați utilizarea procesorului prin analiza puterii

Un hacker poate monitoriza cât de multă putere folosește o componentă pentru a vedea ce face. Dacă o componentă folosește mai multă putere decât de obicei, este posibil să calculeze ceva important. Dacă consumă mai puțină energie, se poate trece la următoarea etapă de calcul.

Un hacker ar putea folosi chiar și caracteristicile de utilizare a energiei pentru a vedea ce date sunt trimise.

Ascultați indicii prin analiza sunetului

Analiza audio este atunci când un hacker ascultă mostre audio care provin de la un dispozitiv și utilizează acele rezultate pentru a reuni informații.

În exemplul de telefon de mai sus, auzirea unui ton de apel sau apăsarea unui buton este un atac acustic (un atac bazat pe analiza sunetului).

Au existat câteva studii care examinează fezabilitatea unui atac acustic. Un studiu a ascultat sunetul unei imprimante pentru a evalua ceea ce a fost tipărit și a obținut o rată de precizie de 72%. Precizia poate fi de până la 95%, dacă atacatorul știe aproximativ despre ce este vorba în document.

Un alt studiu, numit SonarSnoop, a transformat telefoanele în dispozitive sonar (o tehnică care utilizează propagarea sunetului pentru a găsi mișcare, a comunica sau a detecta alte obiecte). Cercetarea a făcut ca telefonul să emită sunete inaudibile pentru urechea umană prin difuzor și să înregistreze ecoul prin microfon. Ecoul sonarului va spune atacatorului unde se află degetul victimei pe ecran în timp ce desenează modelul de deblocare, dezvăluind astfel cum să deblocheze telefonul.

Monitorizarea undelor de fond cu analiză electromagnetică

Analiza electromagnetică (EM) monitorizează undele emise de dispozitiv. Din aceste informații, un atacator poate decoda ceea ce face dispozitivul. Cel puțin, puteți ști dacă un dispozitiv este în apropiere. De exemplu, puteți folosi telefonul pentru a găsi camere de supraveghere ascunse căutând undele electromagnetice ale acestora.

Există un studiu privind dispozitivele IoT și emisiile lor EM. Teoria este că echipele de supraveghere pot monitoriza dispozitivele suspecte fără a fi nevoie să le pirateze. Acest lucru este important, deoarece permite autorităților de aplicare a legii să monitorizeze activitățile suspecte fără a lăsa urme.

Cum să te protejezi de atacurile pe canale laterale

![Ce este Side-Channel Attack (SCA)? Ce este Side-Channel Attack (SCA)?]()

Nu există o modalitate ușoară de a face un PC invulnerabil la atacurile pe canale laterale

Din păcate, nu există o modalitate ușoară de a face un PC invulnerabil la atacurile pe canale laterale. Atâta timp cât un PC folosește energie, emite radiații și face zgomot în timpul funcționării, acesta va fi în continuare supus analizei hackerilor.

Totuși, ceea ce puteți face este să împiedicați hackerii să efectueze atacul în primul rând. Luați ca exemplu programul SonarSnoop care poate detecta modelele de conectare la telefon. Acest program poate avea canale de distribuție ca orice alt malware . Acesta va fi găsit ascuns în aplicații și programe rău intenționate care așteaptă ca cineva să-l descarce.

Astfel, deși nu puteți împiedica dispozitivele să emită semnale, puteți împiedica instalarea unui software programat să monitorizeze semnalele menționate. Țineți-vă instrumentele antivirus la zi și practicați bune practici de securitate cibernetică și totul va fi bine.