2018 a fost un an zguduitor pentru profesioniștii IT globali. Au existat multe vulnerabilități majore de securitate, chiar legate de nivelul hardware, cu care trebuie să se confrunte profesioniștii în securitatea informațiilor. Iată cele mai mari patru vulnerabilități ale anului 2018 și cum le puteți face față.

Spectre și Meltdown - care au dominat proiectele de securitate pe tot parcursul anului 2018

Apărute pentru prima dată pe 4 ianuarie 2018, vulnerabilitățile Spectre și Meltdown permit aplicațiilor să citească memoria kernelului și au cauzat probleme serioase de securitate profesioniștilor IT de-a lungul lunilor anului. Problema este că această pereche reprezintă vulnerabilități la nivel hardware care pot fi atenuate, dar nu pot fi corectate prin software. Deși procesoarele Intel (cu excepția cipurilor Atom fabricate înainte de 2013 și a seriei Itanium) sunt cele mai vulnerabile, patch-urile cu microcod sunt încă necesare și pentru procesoarele AMD.OpenPOWER și alte procesoare bazate pe design Arm. Unele remedii software pot fi, de asemenea, implementate, dar adesea solicită furnizorilor să-și recompileze programele cu protecții existente.

Dezvăluirea existenței acestor vulnerabilități a stârnit un reînnoit interes pentru atacurile pe canale laterale care necesită un pic de șmecherie deductivă. Luni mai târziu, a fost dezvăluită și vulnerabilitatea BranchScope. Cercetătorii din spatele acestei descoperiri au arătat că BranchScope oferă capacitatea de a citi date care ar trebui protejate de enclava securizată SGX, precum și de a învinge ASLR.

Pe scurt, împreună cu dezvăluirile inițiale, Spectre-NG, Spectre 1.2 și SpectreRSB, au fost descoperite un total de opt variante ale vulnerabilității Spectre, pe lângă alte vulnerabilități conexe, cum ar fi SgxPectre.

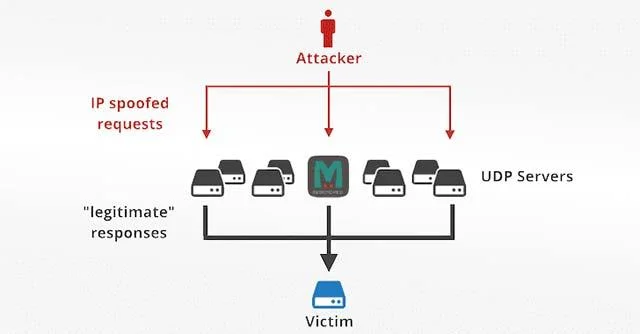

Atacuri DDoS record cu memcached

![Cele mai mari vulnerabilități de securitate din 2018 Cele mai mari vulnerabilități de securitate din 2018]()

În 2018, hackerii au organizat atacuri DDoS folosind vulnerabilități în memcached, atingând o înălțime de 1,7 Tbps. Atacul este inițiat de un server care își falsifică propria adresă IP (desemnând adresa țintei atacului ca adresă de origine) și trimite un pachet de solicitare de 15 octeți - la care răspunde o altă gazdă. Serverul memcached este vulnerabil cu răspunsuri de la 134KB până la 750KB. Diferența de dimensiune dintre cerere și răspuns este de peste 51.200 de ori mai mare, ceea ce face ca acest atac să fie deosebit de puternic!

Proof-of-concept - un tip de cod care poate fi ușor adaptat la atacuri a fost lansat de diverși cercetători pentru a face față acestei situații, printre care „Memcrashing.py”, lucrări integrate cu motorul de căutare Shodan pentru a găsi servere vulnerabile unde un atacul ar putea fi lansat.

Din fericire, atacurile DDoS memcached pot fi prevenite, cu toate acestea, utilizatorii memcached ar trebui să schimbe și setările implicite pentru a preveni abuzarea sistemelor lor. Dacă UDP nu este utilizat în sistemul dvs., puteți dezactiva această caracteristică cu comutatorul -U 0. În caz contrar, este de asemenea recomandabil să limitați accesul la localhost cu comutatorul -listen 127.0.0.1.

Vulnerabilitatea CMS Drupal permite atacatorilor să vă controleze site-ul

![Cele mai mari vulnerabilități de securitate din 2018 Cele mai mari vulnerabilități de securitate din 2018]()

Patch-urile de urgență pentru cele 1,1 milioane de site-uri ale Drupal trebuiau lansate până la sfârșitul lunii martie. Vulnerabilitatea este legată de un conflict între modul în care PHP gestionează matricele în parametrii URL și utilizarea funcțiilor hash. Drupal (#) la începutul matricei chei pentru a desemna chei speciale duce adesea la calcul suplimentar, care poate permite atacatorilor să „injecteze” cod în mod arbitrar. Atacul a fost poreclit „Drupalgeddon 2: Electric Hashaloo” de Scott Arciszewski de la Paragon Initiative.

În aprilie, problemele legate de această vulnerabilitate au fost corectate a doua oară, vizând capacitatea de a gestiona adrese URL ale parametrilor GET pentru a elimina simbolul #, ceea ce ar putea cauza o vulnerabilitate de execuție a codului de la distanță.

Chiar dacă vulnerabilitatea a fost raportată public, peste 115.000 de site-uri Drupal au fost afectate și multe botnet-uri au profitat în mod activ de vulnerabilitate pentru a implementa software de criptare rău intenționat.

Atacurile BGP blochează serverele DNS pentru a fura adrese

![Cele mai mari vulnerabilități de securitate din 2018 Cele mai mari vulnerabilități de securitate din 2018]()

Border Gateway Protocol (BGP), „instrumentul” folosit pentru a determina calea cea mai eficientă între două sisteme de pe internet, se preconizează că va deveni o țintă pentru actorii rău intenționați în viitor, deoarece protocolul este conceput în mare parte înainte ca problemele de rețea rău intenționate să fie considerate temeinic. . Nu există o autoritate centralizată pentru rutele BGP, iar rutele sunt acceptate la nivel de ISP, plasându-le departe de modelele tipice de implementare la scară întreprindere și, în același timp, departe de accesul utilizatorului.

În aprilie, a fost efectuat un atac BGP împotriva Amazon Route 53 - componenta de serviciu DNS a AWS. Potrivit echipei Oracle Internet Intelligence, atacul a provenit din hardware situat într-o unitate operată de eNet (AS10297) în Columbus, Ohio, SUA. Atacatorii au redirecționat cererile MyEtherWallet.com către un server din Rusia, care a folosit un site web de phishing pentru a copia informațiile despre cont citind cookie-urile existente. Hackerii au câștigat 215 Ether din acest atac, echivalentul a aproximativ 160.000 USD.

BGP a fost, de asemenea, abuzat în unele cazuri de către actori de stat. În noiembrie 2018, rapoartele au indicat că mai multe organizații din Iran au folosit atacuri BGP în încercarea de a bloca traficul Telegram către țară. În plus, China a fost acuzată și că a folosit atacuri BGP prin puncte de prezență din America de Nord, Europa și Asia.

Munca de a proteja BGP împotriva acestor atacuri este întreprinsă de NIST și Direcția de Știință și Tehnologie a DHS, în parteneriat cu Secure Inter-Domain Routing (SIDR), care își propune să efectueze „autentificarea originii rutei BGP (validarea originii rutei BGP) folosind Resource Infrastructură de cheie publică.

Vezi mai mult: