Programele malware de pe routere, dispozitive de rețea și Internetul lucrurilor sunt din ce în ce mai frecvente. Cele mai multe dintre ele infectează dispozitive vulnerabile și aparțin unor rețele botnet foarte puternice. Routerele și dispozitivele Internet of Things (IoT) sunt întotdeauna alimentate, întotdeauna online și așteaptă instrucțiuni. Și botnet-urile profită de asta pentru a ataca aceste dispozitive.

Dar nu toate programele malware ( malware ) sunt la fel.

VPNFilter este un malware distructiv care atacă routerele, dispozitivele IoT și chiar unele dispozitive de stocare atașată la rețea (NAS). Cum detectezi dacă dispozitivele tale sunt infectate cu malware VPNFilter? Și cum îl poți elimina? Să aruncăm o privire mai atentă la VPNFilter prin următorul articol.

Ce este Malware VPNFilter? Cum să-l elimini?

Ce este VPNFilter?

VPNFilter este o variantă de malware modulară sofisticată care vizează în primul rând dispozitivele de rețea de la o gamă largă de producători, precum și dispozitivele NAS. VPNFilter a fost găsit inițial pe dispozitivele de rețea Linksys , MikroTik, NETGEAR și TP-Link , precum și pe dispozitivele NAS QNAP, cu aproximativ 500.000 de infecții în 54 de țări.

Echipa de descoperire VPNFilter, Cisco Talos, a actualizat recent detaliile legate de acest malware, arătând că dispozitivele de rețea de la producători precum ASUS, D-Link, Huawei, Ubiquiti, UPVEL și ZTE dau în prezent semne că sunt infectate cu VPNFilter. Cu toate acestea, la momentul redactării acestui articol, niciun dispozitiv de rețea Cisco nu a fost afectat.

Acest malware este spre deosebire de majoritatea altor programe malware axate pe IoT, deoarece persistă după repornirea sistemului, ceea ce îl face mai dificil de eliminat. Dispozitivele care își folosesc acreditările implicite de conectare sau cu vulnerabilități zero-day (vulnerabilitati software necunoscute) care nu sunt actualizate în mod regulat cu firmware sunt deosebit de vulnerabile.

Ce poate face VPNFilter?

VPNFilter este un „multi-module, cross-platform” care poate deteriora și distruge dispozitivele. În plus, poate deveni și o amenințare îngrijorătoare, culegând datele utilizatorilor. VPNFilter funcționează în mai multe etape.

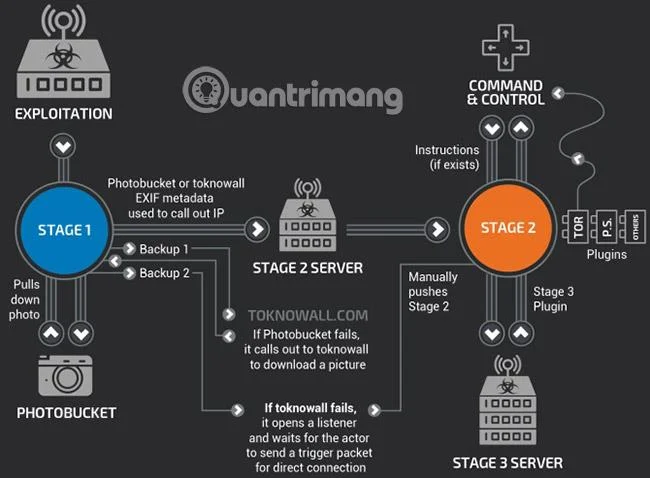

Faza 1 : VPNFilter în faza 1 stabilește un site de aterizare pe dispozitiv, contactează serverul de comandă și control (C&C) pentru a descărca module suplimentare și așteaptă instrucțiuni. Faza 1 are, de asemenea, multiple neprevăzute încorporate pentru a poziționa faza 2 C&C, în cazul modificărilor de infrastructură în timpul implementării. Programul malware VPNFilter din etapa 1 poate supraviețui și repornirilor, ceea ce îl face o amenințare foarte periculoasă.

Etapa 2 : VPNFilter în etapa 2 nu persistă după o repornire, dar are o mulțime de capabilități în această etapă. Faza 2 poate colecta date personale, poate executa comenzi și poate interfera cu gestionarea dispozitivelor. În plus, există diferite versiuni ale fazei 2 în practică. Unele versiuni sunt echipate cu un modul distructiv care suprascrie o partiție a firmware- ului dispozitivului , apoi repornește pentru a face dispozitivul inutilizabil (în esență, dezactivând malware-ul) configurarea routerului, a dispozitivelor IoT sau NAS ).

Faza 3 : modulele VPNFilter din faza 3 acționează ca pluginuri pentru faza 2, extinzând funcționalitatea VPNFilter. Un modul care acționează ca un sniffer de pachete , colectând traficul de intrare pe dispozitiv și furând acreditările de conectare. Un alt tip permite programelor malware din etapa 2 să comunice în siguranță folosind Tor . Cisco Talos a găsit, de asemenea, un modul care a injectat conținut rău intenționat în traficul care trece prin dispozitiv, ceea ce înseamnă că hackerii ar putea exploata și mai mult alte dispozitive conectate prin routere, dispozitive IoT sau NAS.

În plus, modulele VPNFilter „permit furtul acreditărilor site-ului web și monitorizarea protocoalelor Modbus SCADA”.

Extrageți adresa IP a serverului

O altă caracteristică interesantă (dar nu recent descoperită) a malware-ului VPNFilter este utilizarea serviciilor de partajare online a fotografiilor pentru a găsi adresa IP pentru serverul său C&C. Analiza Talos a descoperit că malware-ul indică o serie de adrese URL Photobucket. Malware-ul descarcă prima imagine din galeria de referințe URL și extrage adresa IP a serverului ascunsă în metadatele imaginii.

Adresa IP „este extrasă din cele 6 valori întregi pentru latitudinea și longitudinea GPS din informațiile EXIF ”. Dacă acest lucru nu reușește, malware-ul din etapa 1 va reveni la domeniul său obișnuit (toknowall.com - mai multe despre asta mai jos) pentru a descărca imaginea și a încerca același proces.

![Cum să detectați malware VPNFilter înainte ca acesta să distrugă routerul Cum să detectați malware VPNFilter înainte ca acesta să distrugă routerul]()

Mirosirea pachetelor este vizată

Raportul de actualizare al lui Talos arată câteva detalii interesante despre modulul de sniffing de pachete VPNFilter. În loc să interfereze cu totul, are un set strict de reguli, care vizează anumite tipuri de trafic. Mai exact, traficul dintr-un sistem de control industrial (SCADA), folosind VPN-ul TP-Link R600, se conectează la o listă predefinită de adrese IP (indicând cunoștințe avansate despre rețele) și traficul dorit), precum și la pachete de date de 150 de octeți sau mai mare.

„VPNFilter caută lucruri foarte specifice”, a declarat pentru Ars Craig William, lider tehnologic și manager global de acoperire la Talos. Nu încearcă să adune cât mai mult trafic posibil. Ei încearcă doar să obțină câteva lucruri foarte mici, cum ar fi informații de conectare și parole. Nu avem prea multe informații despre asta, în afară de faptul că știm că este foarte țintit și extrem de sofisticat. Încă încercăm să aflăm cui aplică această metodă.”

De unde vine VPNFilter?

Se crede că VPNFilter este opera unui grup de hackeri sponsorizat de stat. Infecția VPNFilter a fost descoperită inițial în Ucraina și multe surse cred că este opera grupului de hacking susținut de Rusia Fancy Bear.

Cu toate acestea, nicio țară sau grup de hackeri nu și-a revendicat responsabilitatea pentru acest malware. Având în vedere regulile detaliate și direcționate ale malware-ului pentru SCADA și alte protocoale de sistem industrial, teoria conform căreia software-ul este susținut de un stat național pare cea mai probabilă.

Cu toate acestea, FBI consideră că VPNFilter este un produs al lui Fancy Bear. În mai 2018, FBI a confiscat un domeniu - ToKnowAll.com - despre care se crede că a fost folosit pentru a instala și comanda malware VPNFilter etapele 2 și 3. Sechestrarea acestui domeniu a fost probabil A ajutat cu siguranță la oprirea răspândirii imediate a VPNFilter, dar nu a rezolvat complet problema. Serviciul de Securitate al Ucrainei (SBU) a prevenit un atac VPNFilter asupra unei fabrici de procesare chimică în iulie 2018.

VPNFilter are, de asemenea, asemănări cu malware-ul BlackEnergy, un troian APT folosit împotriva unei game de ținte în Ucraina. Încă o dată, deși nu există dovezi exacte, atacurile care vizează sistemele ucrainene vin în principal de la grupuri de hackeri cu legături strânse cu Rusia.

Cum să știi dacă dispozitivul tău este infectat cu VPNFilter?

Sunt șanse ca routerul dvs. să nu fie infectat cu malware VPNFilter. Dar este mai bine să vă asigurați că dispozitivul dvs. este în siguranță:

Verificați-vă routerul cu linkul: https://www.symantec.com/blogs/threat-intelligence/vpnfilter-iot-malware. Dacă dispozitivul dvs. nu este pe listă, totul este în regulă.

Puteți vizita pagina de testare VPNFilter a Symantec: http://www.symantec.com/filtercheck/. Bifați caseta de termeni și condiții, apoi apăsați butonul Run VPNFilter Check din mijloc. Testul se va finaliza în câteva secunde.

![Cum să detectați malware VPNFilter înainte ca acesta să distrugă routerul Cum să detectați malware VPNFilter înainte ca acesta să distrugă routerul]()

Dacă sunteți infectat cu VPNFilter, ce ar trebui să faceți?

Dacă Symantec VPNFilter Check confirmă că routerul dumneavoastră este infectat cu VPNFilter, trebuie să luați următoarele acțiuni.

- Resetați routerul, apoi rulați din nou VPNFilter Check.

- Resetați routerul la setările din fabrică.

- Descărcați cel mai recent firmware pentru router și finalizați o instalare „curată” a firmware-ului, de preferință fără ca routerul să facă o conexiune online în timpul procesului.

În plus, trebuie să faceți o scanare completă a sistemului pe fiecare dispozitiv conectat la routerul infectat VPNFilter.

Cea mai eficientă modalitate de a elimina programele malware VPNFilter este să utilizați software antivirus , precum și o aplicație de eliminare a programelor malware. Ambele instrumente pot detecta acest virus înainte de a vă infecta computerul și routerul.

Programul antivirus poate dura câteva ore pentru a finaliza procesul, în funcție de viteza computerului dvs., dar vă oferă și cele mai bune metode de a elimina fișierele rău intenționate.

De asemenea, merită să instalați un instrument de eliminare a programelor malware, care detectează programele malware precum VPNFilter și îl distruge înainte de a provoca probleme.

La fel ca software-ul antivirus, procesul de scanare a malware poate dura multe ore, în funcție de dimensiunea hard disk-ului computerului, precum și de viteza acestuia.

Ca și alți viruși, trebuie să eliminați malware VPNFilter de pe router. Pentru a face acest lucru, trebuie să resetați routerul la setările implicite din fabrică.

Hard reset router-ul necesită să resetați routerul de la zero, inclusiv crearea unei noi parole de administrator și configurarea unei rețele wireless pentru toate dispozitivele. Va dura ceva timp pentru a o face corect.

Ar trebui să schimbați întotdeauna acreditările implicite ale routerului dvs., precum și orice dispozitiv IoT sau NAS (a face această sarcină nu este ușor pe dispozitivele IoT), dacă este posibil. În plus, deși există dovezi că VPNFilter poate ocoli unele firewall-uri , instalarea și configurarea corectă a unui firewall va ajuta totuși să țină multe alte nenorociri în afara rețelei tale.

![Cum să detectați malware VPNFilter înainte ca acesta să distrugă routerul Cum să detectați malware VPNFilter înainte ca acesta să distrugă routerul]()

Cea mai eficientă modalitate de a elimina programele malware VPNFilter este utilizarea unui software antivirus

Cum să evitați reinfectarea cu malware VPNFilter?

Există câteva moduri cheie în care vă puteți reduce riscul de a fi reinfectat cu VPNFilter (sau orice alt virus), inclusiv sfaturi specifice legate direct de VPNFilter.

Routerul actualizat este protejat de malware VPNFilter, precum și de alte amenințări de securitate. Nu uitați întotdeauna să îl actualizați cât mai curând posibil.

Schimbați parola routerului

Nu utilizați parola implicită setată de producătorul routerului. Creați-vă propriile parole care sunt mai puternice și mai puțin susceptibile de a fi atacate de actori rău intenționați.

Actualizați software-ul antivirus

Păstrați-vă programele antivirus și anti-malware la zi. Noi definiții de viruși sunt lansate în mod regulat, iar acestea țin computerul informat cu privire la noile amenințări de viruși și malware de căutat.

Fii atent la programe noi!

Este important să cunoașteți clar sursa programelor și aplicațiilor pe care le-ați descărcat. Site-urile mai puțin reputate au multe suplimente de care nu aveți nevoie, cum ar fi VPNFilter.

Nu faceți clic pe anunțuri pop-up!

Când apare un banner în timp ce navigați pe un site web, nu faceți clic pe el. De obicei, cel mai sigur mod este să vizitați un alt site web și nu pe un site plin cu reclame pop-up.

Programele malware de pe routere sunt din ce în ce mai populare. Malware și vulnerabilități IoT sunt peste tot și, odată cu numărul din ce în ce mai mare de dispozitive online, situația nu va face decât să se înrăutățească. Routerul este punctul focal pentru datele din casa ta. Cu toate acestea, nu primește la fel de multă atenție de securitate ca alte dispozitive. Pur și simplu, routerele nu sunt atât de sigure pe cât crezi.

Vezi mai mult: