Cercetătorii în domeniul securității au dezvăluit recent o nouă tehnică de hacking WiFi care facilitează aflarea parolelor WiFi ale celor mai moderne routere de astăzi. Descoperită de Jens Steube (poreclit „Atom”) - dezvoltatorul celebrului instrument de hacking de parole Hashcat - în timp ce analizează standardul de securitate WPA3 recent lansat, această metodă vizează protocolul de rețea wireless WPA /WPA2 cu caracteristică de roaming bazată pe PMKID (Pairwise Master Key Identifier ).

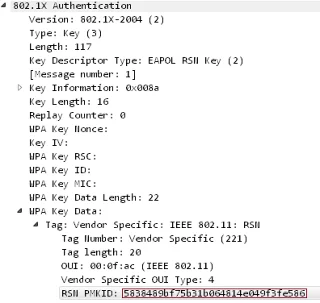

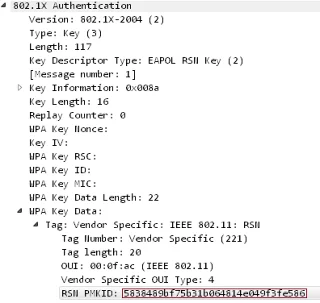

Această nouă metodă de hacking WiFi permite atacatorilor să recupereze parola de conectare PSK (Pre-shared Key) pentru a pirata rețelele WiFi și a arunca o privire asupra activităților de pe Internet. Anterior, un atacator trebuia să aștepte ca cineva să se conecteze la rețea și să obțină EAPOL 4-way authentication handshake - un protocol de autentificare în rețea. Dar, cu noua metodă, nu mai este nevoie ca utilizatorul să se afle în rețeaua țintă, trebuie făcută doar pe RSN IE (Element de informații de rețea de securitate robustă) folosind un singur EAPOL (Extensible Authentication Protocol over LAN) după trimiterea unei cereri de la punctul de acces.

Robust Security Network este un protocol care stabilește un schimb securizat printr-o rețea fără fir 802.11 și utilizează un PMKID - cheia necesară pentru a stabili o conexiune între client și punctul de acces.

Cum să piratați Wifi folosind PMKID

Pasul 1: Atacatorul folosește un instrument precum hcxdumptool (https://github.com/ZerBea/hcxdumptool) (v4.2.0 sau o versiune ulterioară) pentru a solicita PMKID-ul de la punctul de acces țintă și pentru a pune cadrul primit într-un fișier.

$ ./hcxdumptool -o test.pcapng -i wlp39s0f3u4u5 --enable_status

Pasul 2: Folosind instrumentul hcxcaptool (https://github.com/ZerBea/hcxtools), ieșirea (formatul pcapng) a cadrului este convertită într-un format hash aprobat de Hashcat.

$ ./hcxpcaptool -z test.16800 test.pcapng

Pasul 3: Utilizați instrumentul de spargere a parolelor Hashcat (https://github.com/hashcat/hashcat) (v4.2.0 sau o versiune ulterioară) pentru a obține parola WPA PSK și ați terminat.

$ ./hashcat -m 16800 test.16800 -a 3 -w 3 '?l?l?l?l?l?lt!'

Aceasta este parola rețelei wireless de destinație, cât timp durează depinde de lungimea și complexitatea parolei.

„În prezent, nu știm pe câți furnizori sau routere va funcționa această metodă, dar credem că va funcționa pe rețelele 802.11i/p/q/r cu comutarea rețelei activată (adică majoritatea routerelor de astăzi) ”, a spus Steube.

Deoarece piratarea parolelor are loc numai atunci când rețeaua are portarea activată și impune atacatorului să încerce multe parole greșite, utilizatorii sunt încurajați să protejeze rețeaua folosind parole greu de ghicit. De asemenea, acest tip de hack nu funcționează cu noua generație de protocol de securitate a rețelei wireless WPA3 din cauza „noului protocol de generare a cheilor numit Simultaneous Authentication of Equals (SAE)”.

Vezi mai mult: