Nu există o modalitate ușoară de a determina dacă utilizați un computer infectat cu un troian de acces la distanță (RAT) sau un computer curat. Deci, a ști cum să preveniți atacurile troiene cu acces la distanță va fi de mare ajutor pentru a împiedica infectarea computerului cu malware RAT.

Deci, să aflăm ce este un atac RAT, de ce actorii amenințărilor efectuează aceste atacuri și cum să le prevenim.

Ce este Remote Access Trojan (RAT)?

Remote Access Trojan (RAT) este un tip de malware care permite atacatorilor să controleze computerul de la distanță.

Cu un RAT, atacatorii pot face orice doresc pe computerul dvs., inclusiv vizualizarea și descărcarea fișierelor, realizarea de capturi de ecran, înregistrarea apăsărilor de taste, furtul parolelor și chiar trimiterea de comenzi către computer pentru a efectua anumite acțiuni.

Deoarece RAT-urile oferă atacatorilor control aproape complet asupra mașinilor infectate, actorii amenințărilor le folosesc pentru activități rău intenționate, cum ar fi spionajul, furtul financiar și criminalitatea cibernetică.

De ce efectuează hackerii atacuri RAT?

Un atacator poate avea control administrativ deplin asupra computerului țintă cu ajutorul unui program RAT. Drept urmare, un atacator poate:

- Instalarea de ransomware sau alte programe malware pe computer.

- Citiți, descărcați, ștergeți, editați sau implantați date în sistemul dvs.

- Controlează-ți camera web și microfonul.

- Monitorizați-vă activitățile online profitând de keyloggers .

- Furați informații confidențiale, cum ar fi numere de securitate socială, nume de utilizator, parole și informații despre cardul de credit.

- Faceți capturi de ecran ale computerelor de la distanță.

- Susține atacurile distribuite de denial of service (DDOS) instalând RAT-uri pe mai multe PC-uri și folosind acele PC-uri pentru a inunda serverele țintă cu trafic fals.

Astăzi, actorii amenințărilor folosesc, de asemenea, RAT-uri pentru a extrage criptomonede. Deoarece un program troian de acces la distanță se poate deghiza ca un program legitim, acesta poate fi instalat cu ușurință pe computer fără știrea dvs.

Cum se instalează RAT pe PC?

Deci, cum poate fi instalat un RAT pe un PC? Ca orice alt program malware, troienii de acces la distanță pot intra în computerul dvs. în multe feluri.

Troienii de acces la distanță pot însoți descărcări aparent legitime solicitate de utilizator de pe site-uri web rău intenționate, cum ar fi jocuri video, aplicații software, imagini, fișiere torrent, plug-in-uri etc.

Atașamentele de e-mail create, e-mailurile de phishing și linkurile web pe site-uri web rău intenționate pot trimite, de asemenea, programe RAT către computere.

Troienii populari cu acces la distanță de lungă durată includ Back Orifice, Poison-Ivy, SubSeven și Havex.

Cum să preveniți atacurile RAT

Iată câteva modalități dovedite care vă pot proteja de atacurile RAT.

1. Instalați un program anti-malware

Deși RAT-urile pot fi dificil de detectat și eliminat, una dintre cele mai bune modalități de a vă proteja împotriva lor este instalarea unui program anti-malware.

Programele anti-malware sunt concepute pentru a detecta și elimina programele malware, inclusiv RAT-urile.

Instalarea unui program anti-malware vă poate ajuta să vă protejați computerul de RAT și alte programe malware.

În plus, ar trebui să vă asigurați că vă mențineți programul anti-malware la zi, deoarece apar în mod constant noi amenințări.

2. Consolidați controlul accesului

Una dintre cele mai eficiente moduri de a preveni atacurile RAT este consolidarea controlului accesului. Acest lucru face mai dificil pentru utilizatorii neautorizați accesul la rețele și sisteme.

De exemplu, măsurile de autentificare puternice, cum ar fi autentificarea cu doi factori și configurațiile mai stricte de firewall, pot ajuta la asigurarea faptului că numai utilizatorii autorizați au acces la dispozitive și date. Acest lucru va reduce daunele pe care le poate provoca infecția cu SV.

3. Implementați cel mai mic privilegiu

Când vine vorba de prevenirea RAT, unul dintre principiile esențiale de urmat este principiul cel mai mic privilegiu (POLP).

Mai simplu spus, acest principiu prevede că utilizatorii ar trebui să aibă doar cantitatea minimă de trafic necesară pentru a-și îndeplini sarcinile de serviciu. Aceasta include atât drepturile, cât și privilegiile.

Prin aplicarea strictă a principiului cel mai mic privilegiu, organizațiile pot reduce semnificativ probabilitatea ca un RAT să preia controlul deplin asupra unui computer.

În plus, dacă principiul celui mai mic privilegiu este urmat în mod corespunzător, există o limitare a ceea ce un atacator RAT poate face PC-ului.

4. Monitorizați comportamentul neobișnuit al aplicației

RAT-urile se conectează adesea la servere la distanță pentru a primi comenzi de la atacatori. Prin urmare, este posibil să vedeți activitate neobișnuită în rețea atunci când aveți un RAT pe sistem.

Deci, o modalitate de a ajuta la prevenirea infecțiilor RAT este să monitorizezi comportamentul aplicațiilor din sistem.

De exemplu, este posibil să vedeți aplicații care se conectează la porturi neobișnuite sau adrese IP care nu sunt utilizate de aplicație. De asemenea, puteți vedea aplicații care transmit cantități mari de date, când de obicei nu transmit atât de multe date.

Urmărirea acestor tipuri de comportament neobișnuit vă poate ajuta să detectați RAT înainte ca acestea să provoace daune.

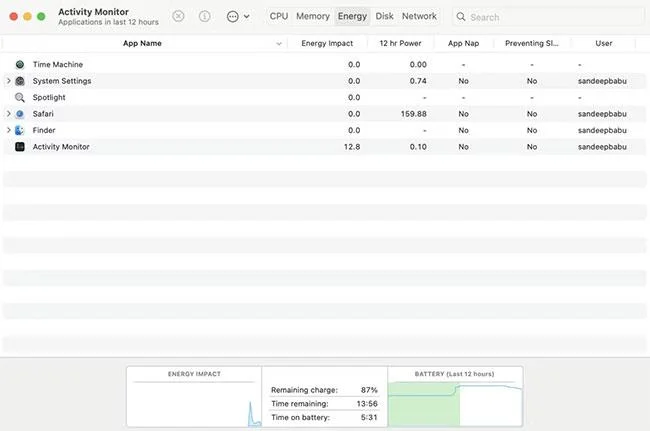

Doar deschideți Task Manager pe un PC cu Windows sau Activity Monitor pe un Mac pentru a verifica dacă vreo aplicație rulează fără știrea dvs.

![Cum să preveniți atacurile RAT și să preluați controlul asupra computerului dvs Cum să preveniți atacurile RAT și să preluați controlul asupra computerului dvs]()

5. Utilizați un sistem de detectare a intruziunilor

Ar trebui să monitorizați continuu traficul de rețea cu ajutorul unui sistem de detectare a intruziunilor (IDS) fiabil.

Cele două tipuri principale de sisteme de detectare a intruziunilor includ:

- Un sistem de detectare a intruziunilor bazat pe gazdă (HIDS) este instalat pe un anumit dispozitiv.

- Sistemele de detectare a intruziunilor bazate pe rețea (NIDS) monitorizează traficul de rețea în timp real

Utilizarea ambelor tipuri de sisteme de detectare a intruziunilor creează un sistem de management al informațiilor și evenimentelor de securitate (SIEM) care poate bloca orice intruziune software care ocolește firewall-urile și programele anti-software.toxicitatea dumneavoastră.

6. Actualizați-vă sistemul de operare, browserul și alte programe software utilizate în mod obișnuit

Actorii amenințărilor exploatează adesea vulnerabilitățile sistemelor de operare și software-ului învechite pentru a obține acces la dispozitivele victimelor.

Ținând actualizat sistemul de operare, browserul web și alte programe utilizate în mod obișnuit, puteți ajuta la închiderea eventualelor găuri de securitate pe care atacatorii le-ar putea folosi pentru a vă infecta computerul cu un RAT. .

De asemenea, ar trebui să instalați orice actualizări de securitate pentru software-ul antivirus și firewall imediat ce acestea devin disponibile.

7. Aplicați modelul Zero-Trust

Modelul de securitate Zero-Trust impune identitatea strictă și autentificarea pentru accesul la rețea.

Principiile modelului Zero-Trust includ monitorizarea și autentificarea continuă, cel mai mic privilegiu pentru utilizatori și dispozitive, controlul strict al accesului la dispozitiv și blocarea mișcării laterale.

Deci, adoptarea unui model Zero-Trust vă poate ajuta să preveniți atacurile RAT. Acest lucru se datorează faptului că atacurile RAT folosesc adesea mișcarea laterală pentru a infecta alte dispozitive din rețea și pentru a obține acces la date sensibile.

8. Participați la formarea în domeniul securității cibernetice

Legăturile suspecte și site-urile web rău intenționate sunt principalele cauze ale distribuirii programelor malware.

Dacă nu doriți să fiți o victimă, nu deschideți niciodată atașamentele de e-mail. Și ar trebui să descărcați întotdeauna programe software, imagini și jocuri video de pe site-urile web originale.

În plus, ar trebui să participați în mod regulat la cursuri de securitate cibernetică pentru a afla despre cele mai recente tehnici de detectare a amenințărilor malware.

Instruirea angajaților cu privire la cele mai bune practici de securitate cibernetică pentru a evita atacurile de phishing și inginerie socială poate ajuta organizațiile să prevină infecțiile RAT.

Cu programele malware, este mai bine să previi decât să vindeci. Oferiți cursuri de conștientizare a securității persoanelor și organizațiilor pentru a preveni atacurile RAT.