Terminalul pe macOS este un instrument la îndemână, dar puțini oameni îl folosesc. Acest articol vă va ghida cum să utilizați Terminalul în macOS pentru a scana rețeaua locală pentru depanare și întreținere. Terminalul macOS funcționează puțin diferit față de utilitarul Linux, cu câteva steaguri diferite. Prin urmare, nu trebuie să presupunem că toate abilitățile Linux Terminal vor funcționa corect pe macOS.

Scanați pentru porturi deschise ale rețelei locale cu nmap

Nmap este un instrument de scanare a portului din linia de comandă pe macOS, dar mai întâi trebuie să îl instalați pentru a-l folosi.

Instalați nmap cu Homebrew

Dacă aveți Homebrew instalat, rulați comanda de mai jos pentru a descărca și instala nmap și dependențele necesare.

brew install nmap

Scanați cu nmap

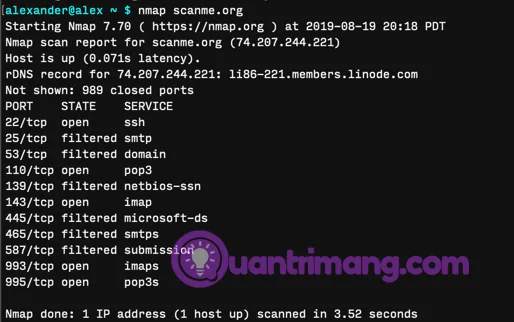

nmap este construit pentru a scana un anumit nume de gazdă sau o adresă de rețea și pentru a returna o listă de porturi deschise. nmap este prescurtarea de la mapper de rețea, dar acționează mai mult ca un mapator de porturi.

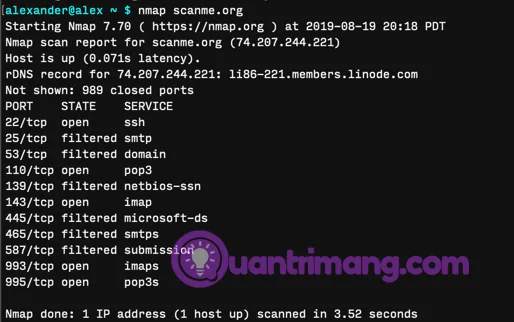

Modul simplu de a rula nmap este cu o adresă IP specificată sau un interval de adrese IP ca țintă. Rulați următoarea comandă cu adresa IP corespunzătoare pentru a vă scana rețeaua locală. Aici această comandă scanează serverul de testare al nmap la scanme.org.

nmap 74.207.244.221

nmap scanme.org

Pentru a căuta porturi deschise într-o serie de adrese IP, utilizați o bară oblică.

nmap 192.181.0.0/24

Pentru a găsi adrese IP pentru routere și alte dispozitive din rețea, rulați arpsau ipconfig.

sudo nmap -A scanme.org

![Cum să scanați rețeaua locală cu Terminal pe macOS Cum să scanați rețeaua locală cu Terminal pe macOS]()

Folosiți marcajul -Apentru a forța nmap să scaneze mai rapid și mai agresiv, să returneze mai multe informații și să vă dezvăluie clar prezența în jurnalele serverului. Flag -Atrebuie rulat cu sudo.

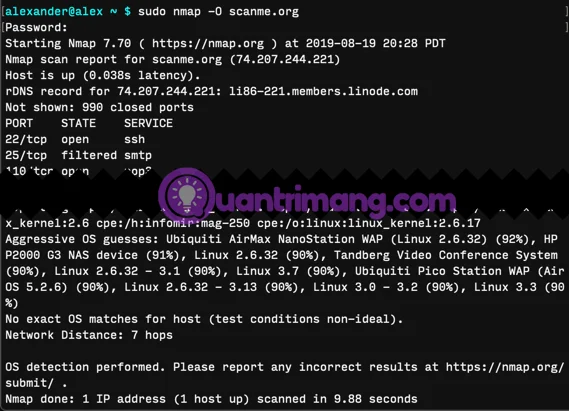

sudo nmap -O scanme.org

![Cum să scanați rețeaua locală cu Terminal pe macOS Cum să scanați rețeaua locală cu Terminal pe macOS]()

Comanda de mai sus scanează adresa IP definită pentru sistemul de operare ( -O).

Dacă doriți să rulați nmap puțin „în mod ascuns”, utilizați flag -sS:

sudo nmap -sS scanme.org

Comanda de mai sus va scana prima jumătate, trimițând un pachet TCP SYN pentru a verifica porturile deschise, dar fără a răspunde cu un pachet ACK atunci când este primit un răspuns afirmativ. Prin urmare, este posibil ca serverul la distanță să nu înregistreze scanările.

Flag -sSși alte comutatoare ale modului de scanare trebuie rulate cu sudo. De exemplu, comutatorul de mod -sPva scana adrese IP, dar nu porturi, funcționând la fel ca arp de mai jos. Puteți vizita pagina principală nmap pentru mai multe moduri de scanare.

Pentru a obține rezultate mai lungi, adăugați etichete -vvsau -v3pentru a activa niveluri mai lungi de înregistrare, creând rezultate standard mai lungi și mai lizibile, în funcție de ceea ce căutați, aceste semnalizatoare vă vor ajuta să le găsiți.

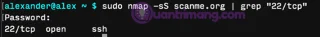

Desigur, îl puteți folosi greppentru a căuta rezultate specifice. Dacă doriți să căutați doar portul 22, puteți rula următoarea comandă:

nmap scanme.org | grep "22/tcp"

Comanda de mai sus va returna o linie de stare dacă portul este prezent și nimic dacă portul nu este prezent.

![Cum să scanați rețeaua locală cu Terminal pe macOS Cum să scanați rețeaua locală cu Terminal pe macOS]()

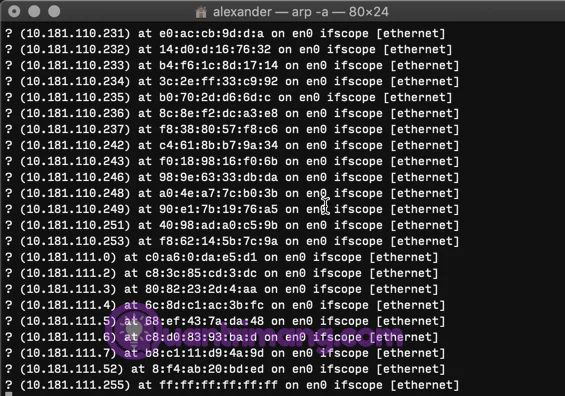

Scanați adresele IP active ale rețelelor locale cu arp

arp scanează rețeaua locală pentru dispozitive conectate. Deoarece arp este conceput pentru a crea și edita protocoale de rezoluție a adreselor, instrumentele de scanare în rețea sunt puține. Dar este pe fiecare Mac și este o modalitate rapidă de a obține informații specifice.

Pentru a vedea o listă cu toate dispozitivele conectate în prezent la rețea, deschideți Terminal și rulați:

arp -a

![Cum să scanați rețeaua locală cu Terminal pe macOS Cum să scanați rețeaua locală cu Terminal pe macOS]()

Comanda de mai sus returnează o listă a tuturor dispozitivelor conectate la rețeaua dvs., raportată prin adresa IP și MAC.

![Cum să scanați rețeaua locală cu Terminal pe macOS Cum să scanați rețeaua locală cu Terminal pe macOS]()

Puteți rula arp -a -i en0pentru a obține rapoarte numai din interfața de rețea en0.

Cel mai puternic instrument pentru scanarea rețelelor locale pe macOS este nmap. arp este util și pentru rularea ping-urilor într-o rețea. Ipconfig poate raporta rezultate pentru anumite interfețe, dar este mai util pentru raportarea informațiilor despre interfață decât pentru scanarea în rețea.

Vă doresc succes!