Apărarea unui atac de hacker este una dintre cele mai importante responsabilități pe care le are un administrator de sistem. Acest lucru este necesar în special pentru site-urile web care conțin informații sensibile despre clienți și un număr mare de utilizatori. Prin urmare, este important ca un administrator de sistem să ia măsuri proactive pentru a găsi și remedia vulnerabilitățile de pe site-urile lor.

Un instrument care poate scana site-urile web pentru vulnerabilități de securitate este Vega Vulnerability Scanner. Acesta este un software de testare web gratuit, open source, dezvoltat de compania de securitate Subgraph. Acest instrument are câteva caracteristici interesante, cum ar fi un scanner proxy, dar articolul se va concentra pe aspectul de testare automată a securității, care poate ajuta la găsirea și validarea vulnerabilităților de injectare SQL, scripturi încrucișate (XSS) , dezvăluirea accidentală de informații sensibile și multe alte vulnerabilități.

Există scanere de aplicații web similare cu Vega, cum ar fi Burp Suite Scanner de la Portswigger și Security Scanner de la Netsparker, ambele au scanere avansate de vulnerabilitate, dar scanerul Vega poate îndeplini multe dintre aceleași sarcini, ceea ce este complet gratuit. Scanerul Vega ajută la găsirea și înțelegerea gravității vulnerabilităților aplicațiilor web prin afișarea clară și concisă a resurselor utile în fiecare scanare.

Cum să utilizați Vega pentru a scana site-uri web pentru vulnerabilități de securitate

Pasul 1: Instalați Vega

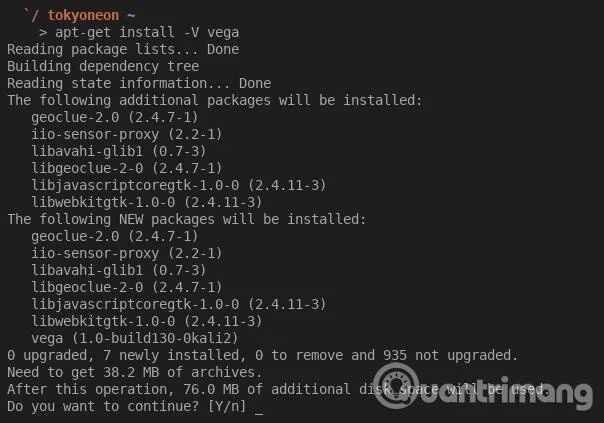

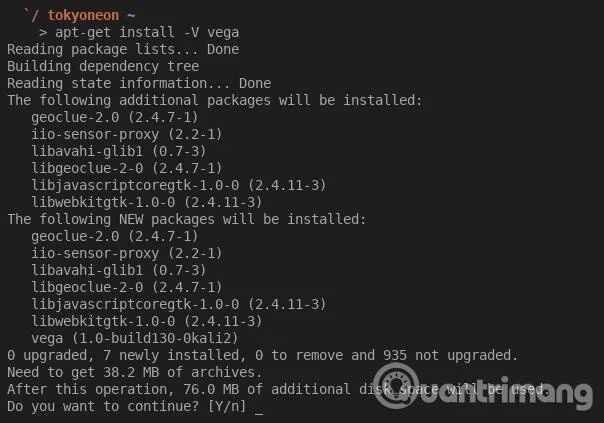

Deoarece Vega Vulnerability Scanner este de obicei preinstalat pe majoritatea versiunilor de Kali Linux, ar trebui să utilizați sistemul Kali. Dacă nu sunteți sigur dacă sistemul dvs. Kali are Vega configurat sau nu, puteți rula comanda apt-get așa cum se arată în fereastra terminalului de mai jos. Utilizatorul va primi un mesaj care spune că este instalat dacă este, iar dacă nu, utilizați această comandă pentru a instala.

apt-get update && apt-get install vega

Dacă utilizați BlackArch, puteți instala Vega Vulnerability Scanner cu comanda de mai jos. BlackArch nu folosește managerul de pachete APT, așa că utilizatorii ar trebui să folosească Pacman.

pacman -S vega

Pasul 2: Porniți Vega

În Kali Linux, instrumentele sunt organizate automat în categorii, așa că faceți clic pe „ Aplicații ”, apoi treceți cu mouse-ul peste categoria „ Analiza aplicațiilor web ” și faceți clic pe „ Vega ”. În funcție de utilizarea versiunilor Kali, cum ar fi XFCE, meniul Aplicații poate arăta ușor diferit. De asemenea, puteți căuta pur și simplu „ Vega ” din ecranul „ Afișare aplicații ” .

![Cum să scanați site-urile web pentru posibile vulnerabilități de securitate folosind Vega pe Kali Linux Cum să scanați site-urile web pentru posibile vulnerabilități de securitate folosind Vega pe Kali Linux]()

Pasul 3: Configurați Vega

După ce porniți aplicația pentru prima dată, ar trebui să vă uitați la opțiunile disponibile. În colțul din stânga sus, faceți clic pe meniul „ Fereastră ”, apoi uitați-vă la „ Preferințe ”.

![Cum să scanați site-urile web pentru posibile vulnerabilități de securitate folosind Vega pe Kali Linux Cum să scanați site-urile web pentru posibile vulnerabilități de securitate folosind Vega pe Kali Linux]()

Solicitare HTTP Vega Proxy (opțional)

Dacă doriți să scanați în mod anonim Vega și să proxy toate conexiunile, selectați opțiunea „ Activați proxy SOCKS ” sub General și introduceți o adresă și un port proxy. Dacă utilizați Tor, introduceți adresa și portul implicit Tor (127.0.0.1:9050). Acest lucru va ajuta la ascunderea sursei de scanare. Dacă utilizați un serviciu proxy gratuit sau premium, selectați adresa și portul dorit.

Utilizați agentul utilizator Tor (opțional)

Dacă decideți să scanați Vega prin Tor, puteți lua în considerare și schimbarea agentului utilizator al lui Vega cu agentul utilizator al browserului Tor. Acest lucru va ajuta utilizatorii să acceseze unele (dar nu toate) site-uri care blochează solicitările Tor HTTP.

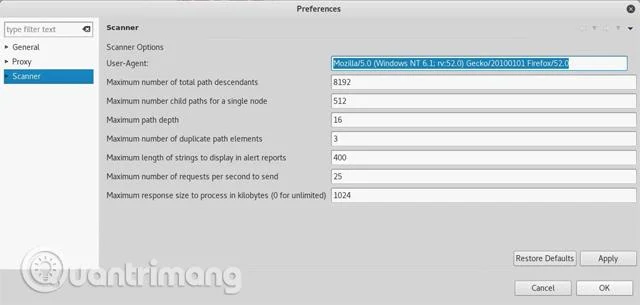

Pentru a modifica agentul utilizator Vega, faceți clic pe categoria „ Scaner ” și introduceți agentul utilizator Tor Browser lângă User-Agent, apoi faceți clic pe „ Aplicare ” și „ OK ” pentru a salva modificările. Mai jos este actualul agent utilizator Tor Browser din februarie 2018.

Mozilla/5.0 (Windows NT 6.1; rv:52.0) Gecko/20100101 Firefox/52.0

![Cum să scanați site-urile web pentru posibile vulnerabilități de securitate folosind Vega pe Kali Linux Cum să scanați site-urile web pentru posibile vulnerabilități de securitate folosind Vega pe Kali Linux]()

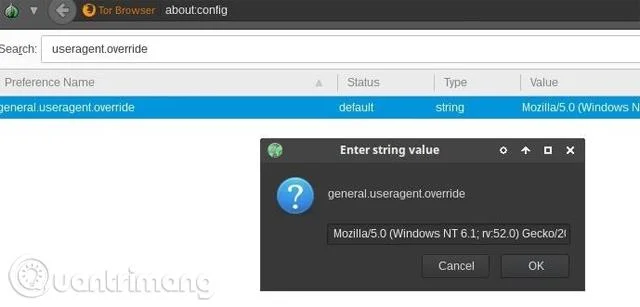

Agentul utilizator al browserului Tor se va schimba cu fiecare actualizare majoră a browserului Tor. Pentru a găsi cel mai recent agent utilizator, deschideți un browser Tor recent și introduceți about:config în bara de adrese URL. Dacă vedeți un avertisment de avertizare, selectați „ Accept riscul ”, apoi introduceți useragent.override în bara de căutare.

- Sfaturile „Despre: Config” îmbunătățesc browserul Firefox

Se afișează dublu clic pe intrare, permițând utilizatorului să copieze șirul user-agent. Alternativ, puteți, de asemenea, să faceți clic dreapta și să selectați „ Copiare ”.

![Cum să scanați site-urile web pentru posibile vulnerabilități de securitate folosind Vega pe Kali Linux Cum să scanați site-urile web pentru posibile vulnerabilități de securitate folosind Vega pe Kali Linux]()

Solicitare HTTP medie (Opțional)

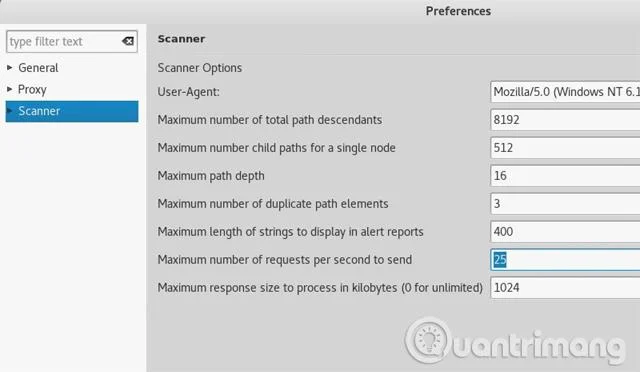

Un alt lucru din meniul Scaner pe care utilizatorii ar putea dori să îl modifice este opțiunea Număr maxim de solicitări pe secundă de trimis . În mod implicit, software-ul este setat la 25 de solicitări/secundă.

În funcție de scenariu, această solicitare pe secundă poate fi prea mare sau prea mică. Presupunând că aveți permisiunea de a scana un site web cu Vega, zece solicitări pe secundă este probabil un număr bun pentru a începe. Pentru site-urile pe care le dețineți, 100 de solicitări pe secundă pot fi mai potrivite. Suma necesară este în totalitate la latitudinea utilizatorului.

Nu veți observa o creștere a puterii de procesare prin utilizarea mai multor solicitări pe secundă, așa că este sigur să setați acest număr mai mare. Vega nu este un instrument DDoS, lățimea de bandă de internet și lățimea de bandă a site-ului web vor reduce automat solicitările.

![Cum să scanați site-urile web pentru posibile vulnerabilități de securitate folosind Vega pe Kali Linux Cum să scanați site-urile web pentru posibile vulnerabilități de securitate folosind Vega pe Kali Linux]()

Setările de ascultare din „ Proxy ” sunt opțiuni care nu au legătură cu scanerele. Opțiunea „ Depanare ” din secțiunea Scanner este pentru dezvoltatorii Vega.

Pasul 4: Scanați site-ul web cu Vega

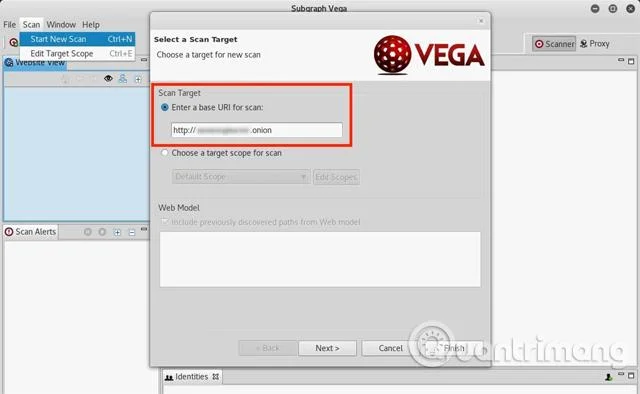

Acum că Vega este instalat și configurat, puteți începe să scanați site-ul. Pentru a începe scanarea, deschideți meniul „ Scanare ” din stânga sus și faceți clic pe „ Start New Scan ”. Va apărea fereastra Selectați o țintă de scanare , introduceți adresa URL pe care doriți să o scanați în caseta de sub ținta de scanare, apoi faceți clic pe „ Următorul ”.

![Cum să scanați site-urile web pentru posibile vulnerabilități de securitate folosind Vega pe Kali Linux Cum să scanați site-urile web pentru posibile vulnerabilități de securitate folosind Vega pe Kali Linux]()

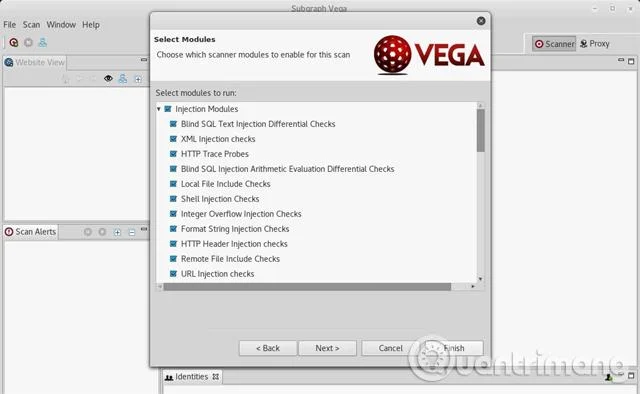

Vega are zeci de module concepute pentru a găsi o varietate de vulnerabilități comune ale serverului web, cum ar fi vulnerabilitățile de injectare SQL, XSS și XML. Dacă doriți să activați toate modulele de scanare, selectați-le pe toate și faceți clic pe „ Terminare ” pentru a începe scanarea site-ului web. Dacă nu, deselectați modulele care nu vă interesează la prima rulare.

Notă: Dacă nu este nevoie să ajustați opțiunile Opțiuni de autentificare sau Parametri , selectați „ Terminare ” după selectarea modulelor.

![Cum să scanați site-urile web pentru posibile vulnerabilități de securitate folosind Vega pe Kali Linux Cum să scanați site-urile web pentru posibile vulnerabilități de securitate folosind Vega pe Kali Linux]()

Această scanare poate dura între 2 și 8 ore, în funcție de dimensiunea site-ului și de solicitările setate anterior pe secundă. Utilizatorii știu că o scanare a început când site-ul web apare în fila Alerte de scanare . Odată ce scanarea este finalizată, veți primi un raport detaliat despre vulnerabilitățile de securitate găsite.

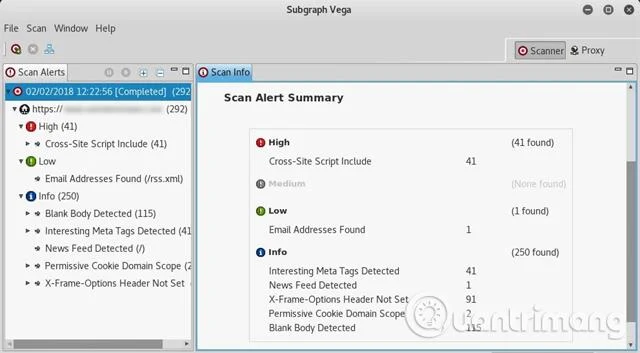

Pasul 5: Interpretați anunțul lui Vega

Odată ce scanarea este finalizată, Vega va prezenta un rezumat clar și concis al alertelor. Dacă Vega raportează vulnerabilități „înalte”, utilizatorii nu trebuie să intre în panică. Modulele lui Vega sunt foarte sensibile și uneori generează false pozitive pentru vulnerabilități care ar putea să nu existe de fapt. Uneori, acesta nu este un lucru rău. Prin urmare, ar trebui să parcurgeți raportul și să verificați manual fiecare avertisment.

Vega face o treabă grozavă explicând ce înseamnă fiecare avertisment, cum afectează site-ul și cum să remediați vulnerabilitățile. De asemenea, include referințe utile care pot ajuta utilizatorii să înțeleagă mai bine cum să facă față vulnerabilităților. Făcând clic pe una dintre alerte, se vor afișa o mulțime de informații utile.

![Cum să scanați site-urile web pentru posibile vulnerabilități de securitate folosind Vega pe Kali Linux Cum să scanați site-urile web pentru posibile vulnerabilități de securitate folosind Vega pe Kali Linux]()

Vega este un instrument excelent pentru a ajuta cercetătorii de securitate să înțeleagă mai bine evaluările de securitate Pentest. O gamă largă de module permite chiar și utilizatorilor noi să cerceteze potențialele riscuri de securitate și să evalueze gravitatea acestora pentru site-uri web. Oricine este interesat să îmbunătățească securitatea site-ului web și să-și îmbunătățească abilitățile de hacking web va iubi Vega și ușurința sa de utilizare.

Vezi mai mult: