Problema anonimatului și a evadării controlului de către autorități pe internet este cunoscută de destul de mult timp. Multe instrumente și rețele virtuale sunt concepute pentru a servi acestui scop. Printre acestea, Tor, I2P și VPN sunt software populare și rețele private virtuale astăzi. Să aflăm detalii despre aceste 3 rețele cu LuckyTemplates și să vedem care este mai sigură!

Tor

Numele Tor provine de la numele unui proiect de software gratuit: The Onion Router. Software-ul Tor direcționează traficul web printr-un sistem mondial de „noduri” releu de conexiune. Acesta se numește protocol de rutare ceapă deoarece datele dvs. trebuie să treacă prin mai multe straturi.

Pe lângă straturi, Tor criptează și tot traficul de rețea, inclusiv adresa IP a următorului nod. Datele criptate trec prin mai multe relee selectate aleatoriu, un singur strat care conține adresa IP a nodului fiind decriptat în tranzit.

Nodul releu final decodifică întregul pachet, trimițând datele către destinația finală fără a dezvălui adresa IP sursă.

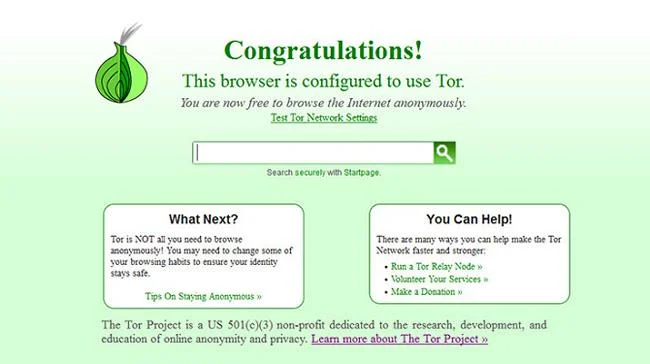

Cum se folosește Tor

Utilizarea Tor Browser este singura modalitate de a utiliza acest software. Descărcați și instalați browserul ca și alte programe. Configurarea va continua după ce deschideți browserul Tor pentru prima dată. Apoi navigați pe web ca de obicei. Va fi puțin mai lent decât de obicei, deoarece trimiterea datelor prin mai multe relee va dura ceva timp.

De ce să folosiți Tor?

Tor Browser criptează toate transmisiile de date. Ca atare, există mulți oameni care îl folosesc, cum ar fi criminali, hackeri/crackeri, agenții guvernamentale și mulți alții. De fapt, Tor și-a început viața ca proiect de cercetare navală din SUA și DARPA (Agenția de proiecte avansate de apărare din SUA).

Tor Browser este, de asemenea, una dintre cele mai directe legături către dark web (a nu se confunda cu deep web).

Protejează Tor confidențialitatea?

Raspunsul este da. Designul lui Tor protejează confidențialitatea de jos în sus. Dacă utilizați doar browserul Tor pentru a naviga pe internet, nu veți alerta pe nimeni și nicăieri. Programul XKeyscore al Agenției Naționale de Securitate (NSA) înregistrează toți utilizatorii care vizitează site-urile web Tor și descarcă Tor Browser.

Tor criptează numai datele trimise și primite în browserul Tor (sau alt browser care utilizează software-ul Tor). Nu criptează activitatea de rețea pentru întregul tău sistem.

I2P

Proiectul Invisible Internet (I2P - proiect Internet invizibil) este un protocol de rutare a usturoiului (tradus aproximativ ca protocol de rutare a usturoiului). Aceasta este o variantă a protocolului de rutare ceapă utilizat de Tor.

I2P este o rețea de computere anonimă. Protocolul de rutare Garlic codifică mai multe mesaje împreună pentru a analiza traficul de date, sporind în același timp viteza traficului în rețea. Fiecare mesaj criptat are propriile sale instrucțiuni de livrare, iar fiecare punct de terminare acționează ca un cod de confirmare criptografic.

![Este mai sigur să utilizați Tor, I2P sau VPN? Este mai sigur să utilizați Tor, I2P sau VPN?]()

Fiecare router client I2P construiește o serie de conexiuni „tunel” de intrare și de ieșire - o rețea directă peer-to-peer (P2P). Marea diferență între rețelele I2P și alte rețele P2P pe care le-ați folosit este selectarea fiecărui tunel. Lungimea tunelul, precum și lista ruterelor care participă la tunel vor fi decise de partea inițiatoare.

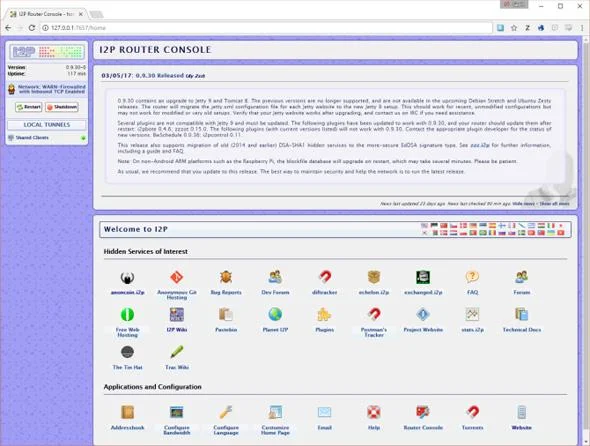

Cum se utilizează I2P

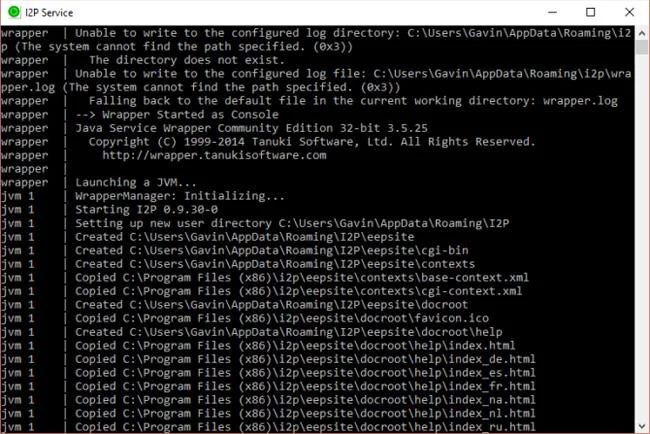

Cel mai simplu mod de a utiliza I2P este să descărcați și să instalați pachetul oficial de instalare. Odată instalat, deschideți Start I2P . Aceasta va deschide un site web stocat local în Internet Explorer, browserul implicit al I2P (puteți schimba această setare mai târziu). Aceasta este Consola Routerului I2P sau, cu alte cuvinte, un router virtual folosit pentru a vă menține conexiunea I2P. Este posibil să vedeți și fereastra de comandă I2P Service, dar ignorați-o și lăsați-o să ruleze în fundal.

Serviciul I2P poate dura câteva minute pentru a porni, în special în timpul primei porniri. Fă-ți timp pentru a configura setările pentru lățimea de bandă.

![Este mai sigur să utilizați Tor, I2P sau VPN? Este mai sigur să utilizați Tor, I2P sau VPN?]()

I2P permite utilizatorilor să creeze și să găzduiască site-uri web ascunse numite „eepsites”. Dacă doriți să accesați un eepsite, trebuie să vă configurați browserul pentru a utiliza un proxy I2P specific.

De ce să folosiți I2P?

I2P și Tor oferă ambele experiențe de navigare similare. În funcție de configurația lățimii de bandă I2P, va fi probabil puțin mai rapid decât Tor Browser și va rula confortabil din browserul dvs. actual. I2P este plin de servicii ascunse, cele mai multe dintre ele mai rapide decât aplicațiile bazate pe Tor. Un mare plus pentru I2P dacă ești frustrat folosind rețeaua Tor.

I2P rulează alături de conexiunea dvs. obișnuită la Internet, criptând traficul din browser. Cu toate acestea, I2P nu este cel mai bun instrument pentru navigarea anonimă pe web. Numărul limitat de proxy-uri (unde traficul dvs. se reunește cu traficul obișnuit de internet) înseamnă că este mai puțin anonim atunci când este utilizat în acest fel.

I2P protejează confidențialitatea utilizatorului?

Desigur, I2P va proteja foarte bine confidențialitatea utilizatorului, cu excepția cazului în care îl utilizați pentru a naviga pe web în mod regulat. Pentru că atunci când îl utilizați în mod regulat, I2P va ocupa resurse semnificative pentru a vă izola traficul web. I2P folosește un model P2P pentru a asigura colectarea datelor și statistici. În plus, protocolul de rutare usturoi criptează mai multe mesaje împreună, ceea ce face analiza traficului mult mai complicată.

Tunelurile I2P pe care le-am menționat mai sus sunt unidirecționale: datele curg doar într-o direcție, un tunel înăuntru și un tunel în ieșire. Acest lucru oferă un anonimat excelent pentru toți colegii. I2P criptează numai datele trimise și primite printr-un browser configurat. Nu criptează activitatea de rețea pentru întregul sistem.

VPN

În cele din urmă, vreau să menționez Rețeaua privată virtuală (VPN). Rețelele VPN funcționează destul de diferit de Tor și I2P. În loc să se concentreze doar pe criptarea traficului din browser, VPN-urile criptează tot traficul de rețea de intrare și de ieșire. În consecință, este pentru utilizatorii care doresc să îl acceseze în mod regulat, deoarece își pot proteja cu ușurință datele.

Cum funcționează VPN?

În mod normal, atunci când trimiteți o solicitare (de exemplu, făcând clic pe un link într-un browser web sau activând Skype pentru un apel video), solicitarea dvs. este trimisă la serverul de stocare a datelor specificat și vă este feedback. Conexiunile de date nu sunt adesea sigure, oricine are suficiente cunoștințe de calculator le poate accesa (mai ales dacă folosește standardul HTTP mai degrabă decât HTTPS ).

Un VPN se conectează la un server (sau servere) predeterminat, creând o conexiune directă numită „tunel” (deși VPN-urile sunt folosite frecvent, acest termen nu este văzut des). Conexiunea directă dintre sistem și serverul VPN va fi criptată, la fel ca toate datele dvs.

Rețelele VPN sunt accesate printr-un client pe care îl instalați pe computer. Majoritatea VPN-urilor folosesc criptarea cu cheie publică. Când deschideți clientul VPN și vă conectați cu acreditările dvs., acesta schimbă o cheie publică, confirmând conexiunea și protejând traficul de rețea.

De ce ar trebui să utilizați VPN?

VPN-urile criptează traficul de rețea. Tot ceea ce este legat de conexiunea la Internet de pe sistemul dumneavoastră va fi în siguranță. VPN este din ce în ce mai popular, este util mai ales în:

- Protejați datele utilizatorilor pe conexiunile Wi-Fi publice.

- Accesați conținut restricționat de regiune.

- Adăugați un nivel suplimentar de securitate atunci când accesați informații sensibile.

- Protejați confidențialitatea utilizatorilor de guverne sau alte agenții care invadează informații.

Similar cu Tor și I2P, un VPN vă va proteja și confidențialitatea. Cu toate acestea, există mulți furnizori de servicii VPN gratuite, dar aceștia nu protejează atât de bine cum credeți.

Cu toate acestea, un VPN este în continuare un browser grozav care își recâștigă cu ușurință confidențialitatea fără a schimba din browser sau obiceiurile obișnuite de navigare și utilizarea Internetului.

Comparați Tor, I2P și VPN

Dacă doriți să navigați pe web în modul privat, accesați dark web, alegeți Tor.

Dacă doriți să accesați servicii ascunse și instrumente de mesagerie ascunse într-o rețea distribuită de colegi, alegeți I2P.

În cele din urmă, dacă doriți să criptați tot traficul de rețea de intrare și de ieșire, atunci alegeți un VPN.

VPN-urile contribuie în prezent cu o parte semnificativă în tehnologia de securitate, așa că toată lumea ar trebui să ia în considerare și să învețe cu atenție.

Preferiți să utilizați Tor, I2P sau VPN? Cum vă protejați activitățile online? Vă rugăm să ne spuneți părerea dumneavoastră comentând mai jos!

Vezi mai mult: