Software rău intenționat - malware - atacuri în multe forme și scale diferite. În plus, sofisticarea programelor malware a evoluat semnificativ de-a lungul anilor. Atacatorii realizează că încercarea de a injecta întregul pachet de malware într-un sistem nu este întotdeauna cea mai eficientă modalitate.

De-a lungul timpului, malware-ul a devenit modular. Unele variante de malware pot folosi module diferite pentru a modifica modul în care acestea afectează sistemul țintă. Deci, ce este malware modular și cum funcționează? Să aflăm prin următorul articol!

Modular Malware - Nouă metodă de atac ascuns pentru a fura date

Ce este malware modular?

Malware modular este o amenințare periculoasă care atacă sistemul în diferite etape. În loc de un atac direct, modulul malware adoptă o abordare secundară.

Face asta instalând mai întâi doar componentele esențiale. Apoi, în loc să creeze fanfară și să alerteze utilizatorii cu privire la prezența sa, primul modul vizează sistemul și securitatea cibernetică; ce părți sunt responsabile în primul rând, ce tip de metodă de protecție este aplicată, unde malware- ul poate găsi vulnerabilități, ce exploit-uri au cele mai mari șanse de succes etc.

După detectarea cu succes a mediului local, modulul malware din prima etapă poate comunica cu serverul său de comandă și control (C2). C2 poate răspunde apoi trimițând instrucțiuni suplimentare împreună cu module malware suplimentare pentru a profita de mediul specific în care funcționează malware-ul.

Malware-ul modular este mai benefic decât malware-ul care reunește toate funcționalitățile într-o singură sarcină utilă, în special:

- Creatorii de programe malware pot schimba rapid identitatea malware-ului pentru a evita antivirusul și alte programe de securitate .

- Modulele malware permit extinderea funcționalității într-o varietate de medii. În acest sens, creatorii de programe malware pot reacționa la anumite ținte sau pot marca anumite module pentru a fi utilizate în anumite medii.

- Modulele originale erau foarte mici și mai ușor de schimbat.

- Combinarea mai multor module malware îi ajută pe cercetătorii de securitate să prezică ce se va întâmpla în continuare.

Malware modular nu este o amenințare nouă. Dezvoltatorii de programe malware folosesc eficient programe malware modulare de mult timp. Diferența este că cercetătorii de securitate întâlnesc mai multe module malware într-o varietate de situații. Cercetătorii au descoperit, de asemenea, rețeaua botnet masivă Necurs (infamă pentru distribuirea variantelor de ransomware Dridex și Locky ) care răspândește module malware.

Exemplu de modul malware

Există câteva exemple foarte interesante de module malware. Iată câteva dintre ele.

VPNFilter

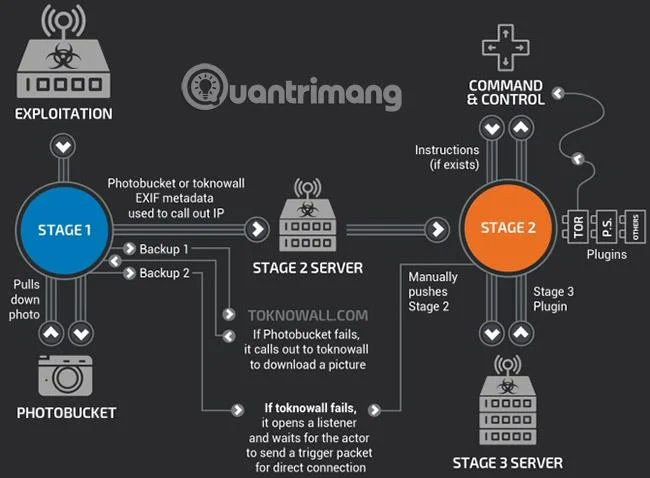

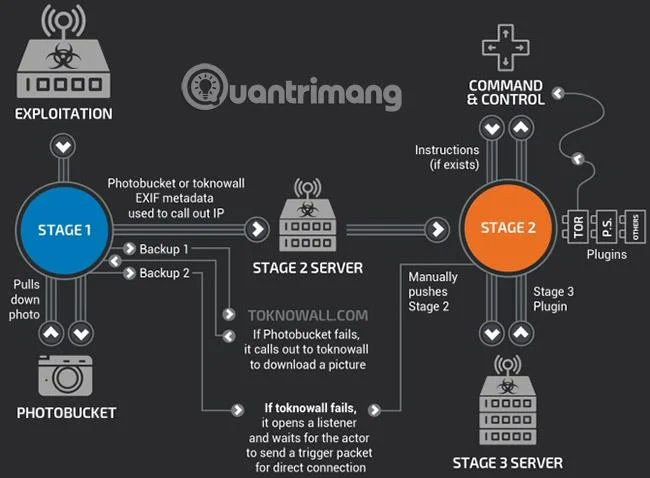

VPNFilter este o versiune recentă de malware care atacă routerele și dispozitivele Internet of Things (IoT) . Acest malware funcționează în trei etape.

Malware-ul din prima etapă contactează un server de comandă și control pentru a descărca modulul din a doua etapă. Modulul din a doua etapă colectează date, execută comenzi și poate interveni în managementul dispozitivelor (inclusiv capacitatea de a „îngheța” routerul, dispozitivul IoT sau NAS). A doua etapă poate descărca și module de a treia etapă, care acționează ca pluginuri pentru a doua etapă. Modulul în trei etape include un pachet de detectare a traficului SCADA, un modul de infecție și un modul care permite malware-ului din etapa 2 să comunice folosind rețeaua Tor .

Puteți afla mai multe despre VPNFilter prin următorul articol: Cum să detectați malware VPNFilter înainte ca acesta să distrugă routerul.

T9000

Cercetătorii de securitate de la Palo Alto Networks au descoperit malware T9000 (care nu are legătură cu Terminator sau Skynet).

T9000 este un instrument de colectare a informațiilor și a datelor. Odată instalat, T9000 permite atacatorilor să „captureze date criptate, să facă capturi de ecran ale anumitor aplicații și să vizeze în mod specific utilizatorii Skype ”, precum și fișierele produselor Microsoft Office. T9000 vine cu diferite module concepute pentru a evita 24 de produse de securitate diferite, schimbându-și procesul de instalare pentru a rămâne nedetectat.

DanaBot

DanaBot este un troian bancar în mai multe etape cu diferite plugin-uri pe care atacatorii le folosesc pentru a-și extinde funcționalitatea. De exemplu, în mai 2018, DanaBot a fost detectat într-o serie de atacuri asupra băncilor australiene. La acel moment, cercetătorii au descoperit un pachet de pluginuri de detectare a infecțiilor, un plugin de vizualizare la distanță VNC, un plugin de colectare a datelor și un plugin Tor care permite comunicarea securizată.

„DanaBot este un troian bancar, ceea ce înseamnă că într-o oarecare măsură este neapărat direcționat geografic”, potrivit blogului Proofpoint DanaBot. „În ciuda numeroaselor măsuri de precauție existente, așa cum am văzut în campania din SUA, este încă ușor de observat creșterea activă, extinderea geografică și sofisticarea malware-ului. Malware-ul în sine conține mai multe funcții anti-analize, precum și module de furt de informații și de control de la distanță actualizate în mod regulat, adăugând la amenințarea țintelor.”

Marap, AdvisorsBot și CobInt

Articolul combină trei variante de module malware într-o singură secțiune, deoarece uimitorii cercetători de securitate de la Proofpoint le-au explorat pe toate trei în același timp. Aceste variante de module malware sunt similare, dar au utilizări diferite. Mai mult, CobInt face parte din campania Cobalt Group, o organizație criminală cu legături cu o listă lungă de criminali cibernetici din sectorul bancar și financiar.

Marap și AdvisorsBot au fost create pentru a viza întregul sistem țintă pentru apărare și pentru a mapa rețeaua, apoi pentru a determina dacă malware-ul ar trebui să descarce întreaga sarcină utilă. Dacă sistemul țintă satisface nevoia (de exemplu, are valoare), malware-ul continuă până la a doua fază a atacului.

Ca și alte versiuni de module malware, Marap, AdvisorsBot și CobInt urmează un proces în trei pași. Prima etapă este de obicei un e-mail cu un atașament infectat cu malware în scopul exploatării inițiale. Dacă exploit-ul este finalizat, malware-ul solicită imediat a doua etapă. A doua etapă include un modul de recunoaștere pentru a evalua măsurile de securitate și peisajul rețelei al sistemului țintă. Dacă malware-ul spune că totul este în ordine, etapa finală descarcă al treilea modul, inclusiv sarcina utilă principală.

![Modular Malware - Nouă metodă de atac ascuns pentru a fura date Modular Malware - Nouă metodă de atac ascuns pentru a fura date]()

Haos

Mayhem este o versiune puțin mai veche a modulului malware. A apărut pentru prima dată în 2014. Cu toate acestea, Mayhem este încă un exemplu de malware modular excelent. Programul malware, descoperit de cercetătorii de securitate de la Yandex, vizează serverele web Linux și Unix. Se instalează printr-un script PHP rău intenționat.

Odată instalat, scriptul poate apela mai multe plugin-uri care determină utilizarea optimă a malware-ului.

Pluginurile includ un cracker de parole cu forță brută care vizează conturile FTP, WordPress și Joomla , un crawler web pentru a căuta alte servere vulnerabile și un exploit OpenSLL Heartbleed.

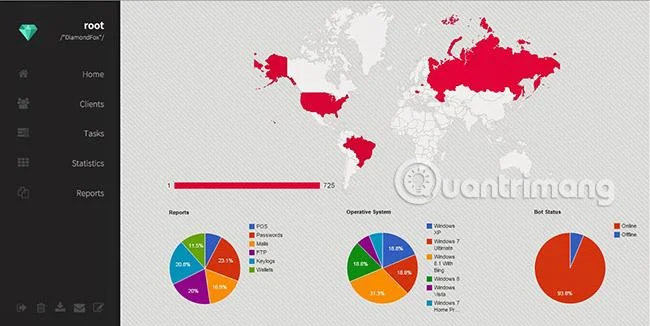

DiamondFox

Varianta finală a modulului malware din articolul de astăzi este, de asemenea, una dintre cele mai complete versiuni. Acesta este, de asemenea, unul dintre cele mai îngrijorătoare, din câteva motive.

În primul rând, DiamondFox este o rețea botnet modulară vândută pe diferite forumuri subterane. Potențialii criminali cibernetici pot achiziționa pachetul de botnet modular DiamondFox pentru a accesa o serie de capabilități avansate de atac. Acest instrument este actualizat în mod regulat și, la fel ca toate celelalte servicii online, are suport personalizat pentru clienți. (Are chiar și un jurnal de modificări!)

Al doilea motiv, rețeaua botnet modulară DiamondFox vine cu o mulțime de plugin-uri. Aceste funcții sunt activate și dezactivate prin intermediul tabloului de bord, așa cum se potrivește unei aplicații pentru casă inteligentă. Pluginurile includ instrumente de spionaj adecvate, instrumente de furt de acreditări, instrumente DDoS, keylogger , e-mail spam și chiar un scanner RAM.

![Modular Malware - Nouă metodă de atac ascuns pentru a fura date Modular Malware - Nouă metodă de atac ascuns pentru a fura date]()

Cum să preveniți un atac Modular Malware?

În prezent, nu există un instrument specific care să poată proteja utilizatorii împotriva unei variante de modul malware. În plus, unele variante de module malware au un domeniu geografic limitat. De exemplu, Marap, AdvisorsBot și CobInt se găsesc în principal în Rusia și țările CSI.

Cercetătorii Proofpoint au arătat că, în ciuda restricțiilor geografice actuale, dacă alți criminali văd o organizație criminală consacrată care folosește programe malware modulare, cu siguranță vor urma exemplul.

Conștientizarea modului în care modulele malware ajung în sistemul dvs. este importantă. Majoritatea cazurilor înregistrate au folosit atașamente de e-mail infectate cu programe malware , conținând adesea documente Microsoft Office cu scripturi VBA rău intenționate. Atacatorii folosesc această metodă deoarece este ușor să trimită e-mailuri infectate cu malware către milioane de ținte potențiale. În plus, exploit-ul inițial este foarte mic și ușor deghizat într-un fișier Office normal.

Ca întotdeauna, asigurați-vă că vă mențineți sistemul la zi și luați în considerare investiția în software antivirus de calitate. Se merită!

Vezi mai mult: