Acest articol va rezuma cele mai recente informații despre corecțiile Microsoft Patch Tuesday . Vă invităm să urmăriți.

Patch marți ianuarie 2023

Marți, 10 ianuarie 2023, Microsoft a lansat Patch-ul din ianuarie 2023, marți, pentru a remedia o vulnerabilitate zero-day exploatată în mod activ și un total de alte 98 de vulnerabilități pe sistemul de operare Windows.

Acesta este primul Patch Tuesday din 2023 și remediază 98 de vulnerabilități, dintre care 11 sunt evaluate drept „Critice”.

De obicei, Microsoft evaluează o vulnerabilitate ca fiind „Critică” atunci când permite hackerilor să execute cod de la distanță, să ocolească funcțiile de securitate sau să escaladeze privilegiile.

Numărul de vulnerabilități pentru fiecare tip este enumerat mai jos:

- 39 de vulnerabilități de escaladare a privilegiilor

- 4 vulnerabilități de ocolire de securitate

- 33 de vulnerabilități de execuție de cod la distanță

- 10 vulnerabilități la divulgarea informațiilor

- 10 vulnerabilități de respingere a serviciului

- 2 vulnerabilități de falsificare

Patch Tuesday din această lună remediază o vulnerabilitate zero-day exploatată în mod activ și, de asemenea, remediază o altă vulnerabilitate zero-day dezvăluită public.

Microsoft consideră o vulnerabilitate zero-day dacă a fost dezvăluită public sau este exploatată fără o remediere oficială.

Vulnerabilitatea zero-day exploatată în prezent, care a fost corectată este:

- CVE-2023-21674 - Apelul de procedură locală avansată Windows (ALPC) Vulnerabilitatea de creștere a privilegiilor a fost descoperită de cercetătorii Avast Jan Vojtěšek, Milánek și Przemek Gmerek. Microsoft spune că aceasta este o vulnerabilitate de evadare Sandbox care poate duce la atacuri de escaladare a privilegiilor. „Un hacker care exploatează cu succes această vulnerabilitate ar putea obține privilegii la nivel de sistem”, a declarat Microsoft. În prezent, nu este clar cum vor exploata hackerii această vulnerabilitate în atacuri.

Microsoft a mai spus că vulnerabilitatea CVE-2023-21549 - Windows SMB Witness Service Elevation of Privilege Vulnerability , descoperită de experții Akamai, a fost dezvăluită public.

Cu toate acestea, cercetătorul de securitate Akamai Stiv Kupchik a spus că au urmat procedurile normale de divulgare, astfel încât vulnerabilitatea nu ar trebui clasificată ca fiind dezvăluită public.

Patch marți decembrie 2022

În actualizarea Patch Tuesday din decembrie 2022, Microsoft a lansat patch-uri pentru două vulnerabilități critice zero-day, inclusiv una exploatată, și un total de alte 49 de vulnerabilități.

Șase dintre cele 49 de vulnerabilități nou corectate sunt clasificate drept „Critice” deoarece permit executarea de cod de la distanță, unul dintre cele mai periculoase tipuri de vulnerabilități.

Numărul de vulnerabilități pentru fiecare tip este enumerat mai jos:

- 19 vulnerabilități de escaladare a privilegiilor

- 2 vulnerabilități de ocolire de securitate

- 23 de vulnerabilități de execuție de cod la distanță

- 3 vulnerabilități la divulgarea informațiilor

- 3 vulnerabilități de respingere a serviciului

- 1 vulnerabilitate de falsificare

Lista de mai sus nu include cele 25 de vulnerabilități de pe Microsoft Edge care au fost corectate pe 5 decembrie.

Patch-ul de marți din decembrie 2022 remediază două vulnerabilități zero-day, dintre care una este exploatată în mod activ de hackeri, iar cealaltă a fost anunțată public. Microsoft numește o vulnerabilitate zero-day dacă este dezvăluită public sau exploatată în mod activ fără un patch oficial disponibil.

Cele două vulnerabilități zero-day corectate recent sunt:

- CVE-2022-44698: Vulnerabilitatea de ocolire a caracteristicilor de securitate Windows SmartScreen a fost descoperită de cercetătorul Will Dormann. „Un atacator ar putea crea un fișier rău intenționat pentru a ocoli protecția Mark of the Web (MOTW), ceea ce duce la pierderea integrității și a disponibilității caracteristicilor de securitate, cum ar fi Protected View în Microsoft Office, care depinde de etichetarea MOTW”. Hackerii ar putea exploata această vulnerabilitate prin crearea de fișiere JavaScript rău intenționate independente, semnate cu o semnătură incorectă. Când este semnat astfel, SmartCheck va eșua și nu va afișa avertismentul de securitate MOTW, permițând fișierului rău intenționat să ruleze și să instaleze automat codul rău intenționat. Hackerii au exploatat în mod activ această vulnerabilitate în campaniile de distribuție de malware, inclusiv campaniile de distribuție a troianului QBot și Magniber Ransomware.

- CVE-2022-44710: Vulnerabilitatea la creșterea privilegiilor din Kernel Graphics DirectX a fost descoperită de cercetătorul Luka Pribanić. O exploatare cu succes a acestei vulnerabilități ar putea obține privilegii la nivel de sistem.

Patch marți noiembrie 2022

Actualizarea Patch Tuesday din noiembrie 2022 tocmai a fost lansată de Microsoft pentru a corecta 6 vulnerabilități exploatate de hackeri și un total de 68 de alte vulnerabilități.

Unsprezece dintre cele 68 de vulnerabilități corectate de această dată sunt calificate drept „Critice”, deoarece permit escaladarea privilegiilor, manipularea și executarea codului de la distanță, unul dintre cele mai enervante tipuri de vulnerabilități.

Numărul de vulnerabilități pentru fiecare tip este enumerat mai jos:

- 27 de vulnerabilități de escaladare a privilegiilor

- 4 vulnerabilități de ocolire de securitate

- 16 vulnerabilități de execuție de cod la distanță

- 11 vulnerabilități la divulgarea informațiilor

- 6 vulnerabilități de respingere a serviciului

- 3 vulnerabilități de falsificare

Lista de mai sus nu include cele două vulnerabilități OpenSSL dezvăluite pe 2 noiembrie.

Patch Tuesday din această lună remediază șase vulnerabilități zero-day exploatate în prezent, dintre care una a fost dezvăluită public.

Cele 6 vulnerabilități zero-day care sunt exploatate și corectate includ:

- CVE-2022-41128: Vulnerabilitatea la executarea codului de la distanță a limbajelor de scriptare Windows a fost descoperită de Clément Lecigne de la Google Threat Analysis Group. Această vulnerabilitate impune utilizatorilor care utilizează o versiune de Windows afectată să acceseze un server rău intenționat. Un atacator poate crea un server sau un site web rău intenționat. Nu există nicio modalitate ca atacatorii să forțeze utilizatorii să acceseze un server rău intenționat, dar pot păcăli utilizatorii să facă acest lucru prin e-mailuri de phishing sau mesaje text.

- CVE-2022-41091: Marcajul Windows al vulnerabilității de ocolire a caracteristicii de securitate web a fost descoperit de Will Dormann. Un atacator ar putea crea un fișier rău intenționat care ocolește protecția Mark of the Web (MOTW), ceea ce duce la pierderea integrității și a disponibilității caracteristicilor de securitate, cum ar fi Protected View în Microsoft Office, care se bazează pe eticheta MOTW.

- CVE-2022-41073: Vulnerabilitatea la creșterea privilegiilor în Spooler de imprimare Windows a fost descoperită de Microsoft Threat Intelligence Center (MSTIC). Un atacator care exploatează cu succes această vulnerabilitate poate obține privilegii de sistem.

- CVE-2022-41125: Serviciul de izolare a cheilor Windows CNG Vulnerabilitatea la creșterea privilegiilor a fost descoperită de Microsoft Threat Intelligence Center (MSTIC) și Microsoft Security Response Center (MSRC). Un atacator care exploatează cu succes această vulnerabilitate poate obține privilegii de sistem.

- CVE-2022-41040: Vulnerabilitatea la creșterea privilegiilor Microsoft Exchange Server a fost descoperită de GTSC și dezvăluită prin inițiativa Zero Dat. Un atacator privilegiat poate rula PowerShell în contextul sistemului.

- CVE-2022-41082: Vulnerabilitatea de execuție a codului de la distanță Microsoft Exchange Server a fost descoperită de GTSC și dezvăluită prin inițiativa Zero Dat. Un atacator care exploatează această vulnerabilitate ar putea viza conturile de server pentru a executa cod arbitrar sau la distanță. Ca utilizator autentificat, un atacator poate executa cod rău intenționat în contextul contului de server prin comenzi de rețea.

Patch marți octombrie 2022

După cum era programat, actualizarea de marți a patch-urilor din octombrie 2022 tocmai a fost lansată de Microsoft pentru a remedia o vulnerabilitate zero-day exploatată și alte 84 de vulnerabilități.

13 dintre cele 84 de vulnerabilități corectate în această actualizare sunt clasificate drept „Critice”, deoarece permit hackerilor să efectueze atacuri de ridicare a privilegiilor, falsificare sau executare de cod de la distanță, unul dintre cele mai grave tipuri de vulnerabilități.

Numărul de vulnerabilități pentru fiecare tip este enumerat mai jos:

- 39 de vulnerabilități de escaladare a privilegiilor

- 2 vulnerabilități de ocolire de securitate

- 20 de vulnerabilități de execuție de cod la distanță

- 11 vulnerabilități la divulgarea informațiilor

- 8 vulnerabilități de respingere a serviciului

- 4 vulnerabilități de falsificare

Lista de mai sus nu include cele 12 vulnerabilități de pe Microsoft Edge care au fost corectate pe 3 octombrie.

Patch-ul de marți din octombrie 2022 corectează două vulnerabilități zero-day, una care este exploatată în mod activ în atacuri și cealaltă care a fost dezvăluită public.

Microsoft numește o vulnerabilitate zero-day dacă este dezvăluită public sau exploatată în mod activ fără un patch oficial disponibil.

Vulnerabilitatea zero-day nou corecţionată, exploatată activ, are codul de urmărire CVE-2022-41033 şi este o vulnerabilitate de escaladare a privilegiilor, Windows COM + Event System Service Elevation of Privilege Vulnerability.

„Un hacker care exploatează cu succes această vulnerabilitate poate obține privilegii de sistem”, a spus Microsoft. Un cercetător anonim a descoperit și a raportat Microsoft această vulnerabilitate.

Vulnerabilitatea zero-day dezvăluită public este urmărită ca CVE-2022-41043 și este o vulnerabilitate de divulgare a informațiilor, Microsoft Office Information Disclosure Vulnerability. A fost descoperit de Cody Thomas de la SpecterOps.

Microsoft a spus că un atacator ar putea folosi această vulnerabilitate pentru a accesa jetonul de autentificare al utilizatorului.

Din păcate, în această actualizare Patch Tuesday, Microsoft nu a inclus un patch pentru vulnerabilitățile de zi zero ale Microsoft Exchange CVE-2022-41040 și CVE-2022-41082. Sunt cunoscute și ca vulnerabilități ProxyNotShell.

Aceste vulnerabilități au fost anunțate la sfârșitul lunii septembrie de către agenția de securitate cibernetică din Vietnam GTSC, care a descoperit și raportat pentru prima dată atacurile.

Vulnerabilitățile au fost dezvăluite Microsoft prin intermediul inițiativei Zero Day de la Trend Micro și se așteaptă să fie corectate în Patch-ul din octombrie 2022 de marți. Cu toate acestea, Microsoft a anunțat că patch-ul nu este încă gata.

Patch marți septembrie 2022

Microsoft tocmai a lansat Patch-ul din septembrie 2022 marți pentru a remedia vulnerabilitățile zero-day exploatate de hackeri și alte 63 de probleme.

Cinci dintre cele 63 de vulnerabilități corectate în acest lot sunt evaluate drept critice, deoarece permit executarea codului de la distanță, unul dintre cele mai îngrijorătoare tipuri de vulnerabilități.

Numărul de vulnerabilități pentru fiecare tip este enumerat mai jos:

- 18 vulnerabilități de escaladare a privilegiilor

- 1 vulnerabilitate de ocolire de securitate

- 30 de vulnerabilități de execuție de cod la distanță

- 7 vulnerabilități la divulgarea informațiilor

- 7 vulnerabilități de respingere a serviciului

- 16 vulnerabilități legate de Edge - Chromium

Lista de mai sus nu include cele 16 vulnerabilități care au fost corectate în Microsoft Edge înainte de lansarea Patch Tuesday.

La fel ca luna trecută, Patch Tuesday din această lună remediază și două vulnerabilități zero-day, dintre care una este exploatată de hackeri în atacuri. Vulnerabilitatea exploatată este urmărită ca CVE-2022-37969 și reprezintă o escaladare a vulnerabilității privilegiilor.

Potrivit Microsoft, dacă exploatează cu succes CVE-2022-37969, hackerii vor obține privilegii la nivel de sistem. Vulnerabilitatea a fost descoperită de cercetătorii de la DBAPPSecurity, Mandiant, CrowdStrike și Zscaler.

Potrivit cercetătorilor, CVE-2022-37969 este o singură vulnerabilitate și nu face parte din niciun lanț de riscuri de securitate.

Vulnerabilitatea rămasă zero-day care trebuie corectată este CVE-2022-23960, descoperită de cercetătorii de securitate VUSec.

Pe lângă Microsoft, o serie de alți giganți precum Adobe, Apple, Cisco, Google... au lansat și actualizări pentru a corecta găurile de securitate.

Patch marți august 2022

Actualizarea Patch Tuesday din august 2022 tocmai a fost lansată de Microsoft pentru a corecta vulnerabilitatea DogWalk zero-day care este exploatată de hackeri și pentru a remedia alte 121 de probleme.

17 din 121 probleme de securitate remediate în această rundă sunt considerate grave, deoarece permit executarea de la distanță a codului sau escaladarea privilegiilor.

Lista vulnerabilităților din fiecare categorie este listată mai jos:

- 64 de vulnerabilități de escaladare a privilegiilor

- 6 caracteristici de securitate ocoli vulnerabilități

- 31 vulnerabilități de execuție de cod la distanță (RCE).

- 12 vulnerabilități la divulgarea informațiilor

- 7 Vulnerabilități de refuzare a serviciului (DoS).

- 1 vulnerabilitate de falsificare

Numărul de vulnerabilități de mai sus nu include cele 20 de vulnerabilități reparate anterior în Microsoft Edge.

În actualizarea Patch Tuesday din august 2022, Microsoft corectează două vulnerabilități grave zero-day, dintre care una este exploatată în atacurile hackerilor.

Microsoft consideră o vulnerabilitate zero-day dacă este dezvăluită public sau este exploatată fără o remediere oficială.

Exploita-ul corectat în prezent este poreclit „DogWalk” și este urmărit ca CVE-2022-34713. Numele său oficial este Microsoft Windows Support Diagnostic Tool (MSDT) Remote Code Execution Vulnerability.

Cercetătorul de securitate Imre Rad a descoperit această vulnerabilitate în ianuarie 2020, dar Microsoft a refuzat să lanseze un patch deoarece a stabilit că nu este o vulnerabilitate de securitate.

Cu toate acestea, după ce a descoperit vulnerabilitatea Microsoft Office MSDT, cercetătorul a raportat-o încă o dată la Microsoft, astfel încât DogWalk să poată fi corectat. În cele din urmă, Microsoft a recunoscut și a corectat-o în această actualizare Patch Tuesday.

O altă vulnerabilitate zero-day patch-ată este identificată ca CVE-2022-30134 - Microsoft Exchange Information Disclosure Vulnerability. Le permite hackerilor să citească e-mailurile victimelor.

Microsoft a spus că CVE-2022-30134 este dezvăluit public, dar nu există nicio indicație că a fost exploatat.

Patch marți septembrie 2021

Microsoft tocmai a lansat oficial actualizarea de securitate din septembrie 2021 Patch Tuesday pentru a corecta două vulnerabilități zero-day și alte 60 de vulnerabilități pe Windows, inclusiv 3 grave, una moderată și 56 importante. Dacă sunt incluse vulnerabilitățile Microsoft Edge, actualizarea Patch Tuesday din această lună remediază până la 86 de vulnerabilități în total.

Cele 86 de vulnerabilități corectate includ:

- 27 de vulnerabilități duc la atacuri de escaladare a privilegiilor

- 2 vulnerabilități ocolesc funcțiile de securitate

- 16 vulnerabilități de execuție de cod la distanță

- 11 vulnerabilități privind scurgerile de informații

- 1 vulnerabilitate de refuz de serviciu (DoS).

- 8 vulnerabilități de falsificare

Patch Tuesday remediază două vulnerabilități zero-day

Cel mai notabil punct al actualizării Patch Tuesday din septembrie 2021 este că oferă o remediere pentru două vulnerabilități zero-day, CVE-2021-40444 (cunoscută și sub numele de vulnerabilitate MSHTML) și CVE-2021-36968. Printre acestea, MSHTML este exploatat activ de hackeri.

MSHTML este considerată o vulnerabilitate gravă. Lucrurile au devenit și mai grave când hackerii au împărtășit recent metoda de exploatare a acestei vulnerabilități pe forumurile de hacking. Pe baza acestui lucru, orice hacker își poate crea propria metodă de exploatare.

Detalii despre vulnerabilitatea MSHTML pe care le puteți consulta aici:

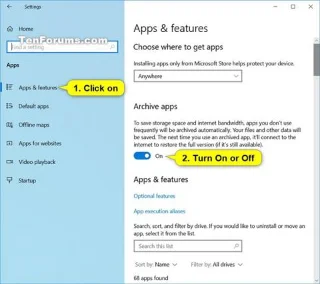

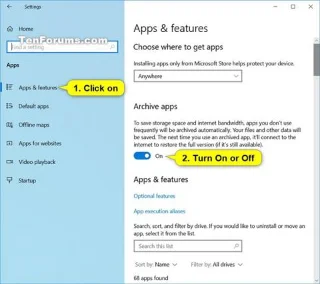

Microsoft recomandă utilizatorilor să instaleze actualizarea Patch Tuesday din septembrie 2021 cât mai curând posibil. Pentru a instala, accesați Setări > Windows Update apoi apăsați butonul Verificare actualizare și continuați cu instalarea.