Potrivit experților în securitate, o serie de bune practici de securitate au apărut odată cu creșterea mediilor multicloud și există câțiva pași importanți pe care toate organizațiile ar trebui să-i facă pe măsură ce își dezvoltă strategiile de securitate.

O alertă de încălcare a datelor sau de intrus va determina echipele de securitate să fie mai proactive în limitarea daunelor și identificarea cauzei.

Această sarcină este întotdeauna o provocare chiar și atunci când o persoană reală IT conduce toate operațiunile pe propria infrastructură. Această sarcină devine din ce în ce mai complexă pe măsură ce organizațiile și-au mutat mai multe sarcini de lucru în cloud și, ulterior, la mai mulți furnizori de cloud.

Raportul privind operațiunile în cloud din 2018 de la RightScale, un furnizor de servicii cloud, a constatat că 77% dintre profesioniștii în tehnologie (echivalentul a 997 de respondenți) au spus că securitatea în cloud este o provocare, iar 29% dintre aceștia au spus că este o provocare foarte mare.

Experții în securitate spun că nu sunt surprinși, mai ales că 81% dintre respondenții la sondajul RightScale folosesc o strategie multicloud.

„Mediile multicloud vor face modul în care implementați și gestionați controalele de securitate mai complex”, a declarat Ron Lefferts, director general și lider de consultanță tehnologică la firma de consultanță în management Teoria Protiviti.

El și alți lideri de securitate spun că organizațiile sunt agresive în ceea ce privește menținerea securității ridicate pe măsură ce mută mai multe sarcini de lucru în cloud.

Principalele provocări de securitate multicloud

Provocare de securitate multicloud

Dar ar trebui să recunoască, de asemenea, că mediile multicloud vin cu provocări suplimentare care trebuie abordate. Aceasta face parte dintr-o strategie cuprinzătoare de securitate.

„În această lume multicloud, coordonarea este o condiție prealabilă”, spune Christos K. Dimitriadis, director și fost președinte al consiliului de administrație al ISACA, o asociație profesională care se concentrează pe guvernanța IT între tehnologie și inteligența umană. Acum, dacă are loc un incident, trebuie să vă asigurați că toate entitățile sunt coordonate pentru a identifica încălcările, a le analiza și a dezvolta planuri de îmbunătățire pentru un control mai eficient.”

Mai jos sunt trei elemente despre care experții spun că sunt strategii complexe de securitate pentru mediile multicloud.

- Creșterea complexității : coordonarea politicilor de securitate, proceselor și răspunsurilor de la mai mulți furnizori de cloud și o rețea mult extinsă de puncte de conectare adaugă complexitate.

„Aveți extensii de centre de date în multe locuri din lume”, a spus Juan Perez-Etchegoyen, cercetător și co-președinte al Grupului de lucru pentru securitate ERP din cadrul organizației comerciale nonprofit Cloud Security Alliance (CSA). Și apoi trebuie să respectați reglementările din toate țările sau regiunile în care localizați centrul de date. Numărul de reglementări este mare și în creștere. Aceste reglementări promovează controalele și mecanismele pe care companiile trebuie să le implementeze. Toate acestea adaugă complexitate modului în care protejăm datele.”

- Lipsa vizibilității : organizațiile IT adesea nu cunosc toate serviciile cloud utilizate de angajați, care pot ignora cu ușurință strategiile IT de afaceri și pot cumpăra servicii software sub radar, ca serviciu sau alte servicii bazate pe cloud.

„Deci încercăm să protejăm datele, serviciile și afacerea în sine, fără a fi nevoie să înțelegem clar unde sunt datele”, a spus domnul Dimitriadis.

- Noi amenințări : Potrivit lui Jeff Spivey, fondator și CEO al companiei de consultanță Security Risk Management Inc, liderii de securitate corporativă ar trebui, de asemenea, să realizeze că mediul cu evoluție rapidă multicloud poate da naștere la noi amenințări.

„Creăm ceva nou în care nu știm încă despre toate vulnerabilitățile. Dar putem descoperi acele vulnerabilități pe măsură ce mergem mai departe.” , a spus el.

Construiți o strategie multicloud

![Top 3 provocări de securitate multicloud și cum să construiți o strategie Top 3 provocări de securitate multicloud și cum să construiți o strategie]()

Potrivit experților în securitate, o serie de bune practici de securitate au apărut odată cu creșterea mediilor multicloud și există câțiva pași importanți pe care toate organizațiile ar trebui să-i facă pe măsură ce își dezvoltă strategiile de securitate.

Primul lucru pe care trebuie să-l faceți este să identificați toate norii în care „se află” datele și să vă asigurați că organizația are un program puternic de guvernare a datelor – „o imagine completă a datelor și a serviciilor acestora, precum și a activelor IT legate de toate tipurile de informații” ( potrivit domnului Dimitriadis).

Domnul Dimitriadis este, de asemenea, șeful departamentului de securitate a informațiilor, conformitatea informațiilor și protecția proprietății intelectuale la INTRALOT Group, un operator de jocuri și furnizor de soluții, a recunoscut că aceste propuneri de securitate nu au oferit doar medii multicloud.

Cu toate acestea, el spune că implementarea acestor măsuri de bază devine mai importantă ca niciodată, deoarece datele se deplasează în cloud și se întind pe mai multe platforme cloud.

Statisticile arată de ce este atât de important să ai o bază de securitate puternică. Raportul KPMG și Oracle 2018 privind amenințările în cloud, care a chestionat 450 de profesioniști în domeniul securității și IT, au raportat că 90% dintre companii clasifică jumătate din datele lor ca fiind bazate pe cloud. Sunt sensibile.

Raportul a mai constatat că 82% dintre respondenți sunt îngrijorați de faptul că angajații nu respectă politicile de securitate în cloud, iar 38% au probleme în detectarea și răspunsul la incidentele de securitate în cloud.

Pentru a combate astfel de situații, companiile ar trebui să clasifice informațiile pentru a crea mai multe straturi de securitate, a spus Ramsés Gallego, lider la ISACA și evanghelist în biroul CTO al Symantec. Acest lucru ne spune că nu toate datele necesită același nivel de încredere și verificare pentru a le accesa sau bloca.

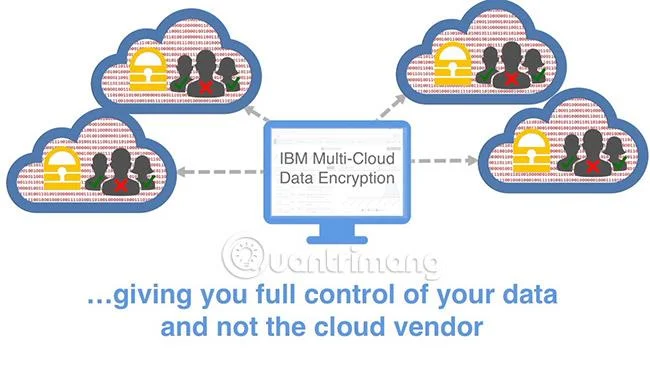

Experții în securitate sfătuiesc, de asemenea, companiile să implementeze alte măsuri de securitate de bun simț în straturile fundamentale necesare pentru a proteja mediile multicloud. Pe lângă politicile de clasificare a datelor, Gallego recomandă utilizarea soluțiilor de criptare, identitate și management al accesului (IAM), cum ar fi autentificarea cu doi factori .

Companiile trebuie să standardizeze politicile și structurile pentru a asigura aplicarea consecventă și automatizarea cât mai mult posibil, pentru a ajuta la limitarea abaterilor de la aceste standarde de securitate.

„Nivelul de efort pe care îl depune o companie va depinde de riscul și sensibilitatea datelor. Deci, dacă utilizați cloud-ul pentru a stoca sau procesa date neconfidențiale, nu aveți nevoie de aceeași abordare de securitate ca și pentru un cloud care deține informații importante”, a spus domnul Gadia.

El a remarcat, de asemenea, că standardizarea și automatizarea sunt foarte eficiente. Aceste măsuri nu numai că reduc costurile totale, dar le permit și liderilor de securitate să direcționeze mai multe resurse către sarcini de valoare mai mare.

Potrivit experților, astfel de elemente fundamentale ar trebui să facă parte dintr-o strategie mai amplă și mai coerentă. Rețineți că întreprinderile se vor descurca bine atunci când vor adopta un cadru pentru a gestiona sarcinile legate de securitate. Cadrele comune includ NIST al Institutului Național de Standarde și Tehnologie; Obiectivele de control ISACA pentru tehnologia informației (COBIT); Seria ISO 27000; și Cloud Security Alliance Cloud Control Matrix (CCM).

Stabiliți așteptări pentru furnizori

![Top 3 provocări de securitate multicloud și cum să construiți o strategie Top 3 provocări de securitate multicloud și cum să construiți o strategie]()

Potrivit domnului Dimitriadis, cadrul selectat nu ghidează doar afacerile, ci și furnizorii.

„Ceea ce trebuie să facem este să combinăm aceste cadre cu furnizorii de servicii cloud. Veți putea apoi să creați controale în jurul datelor și serviciilor pe care încercați să le protejați”, a explicat el.

Experții în securitate spun că negocierile cu furnizorii de cloud și acordurile de servicii ulterioare vor aborda izolarea datelor și modul în care acestea sunt stocate. Ei vor coopera și coordona cu alți furnizori de cloud, apoi vor oferi servicii companiilor.

Este important să înțelegeți clar ce servicii primiți de la fiecare furnizor și dacă au capacitatea de a gestiona și opera acel serviciu.

„Fii specific despre ceea ce te aștepți și cum să ajungi acolo”, adaugă domnul Spivey. „Trebuie să existe o înțelegere clară a serviciilor pe care le obțineți de la fiecare furnizor și dacă au capacitatea de a le gestiona și de a opera.”

Dar, potrivit domnului Gallego, nu lăsați problemele de securitate în seama furnizorilor de servicii de cloud computing .

Furnizorii de servicii cloud își vând adesea serviciile punând accent pe ceea ce pot face în numele clienților întreprinderii și includ adesea servicii de securitate. Dar asta nu este suficient. Rețineți că aceste companii sunt în domeniul serviciilor de cloud computing, nu sunt specializate în domeniul securității.

Prin urmare, el susține că liderii de securitate ai întreprinderilor trebuie să-și construiască planurile de securitate la un nivel granular, cum ar fi cine are acces la ce, când și cum. Apoi dă-l fiecărui furnizor de cloud pentru a ajuta la executarea acestor planuri.

El a mai adăugat: „Furnizorii de servicii cloud trebuie să câștige încrederea clienților”.

Utilizați noile tehnologii actuale

Politicile, guvernanța și chiar măsurile de securitate de bun simț, cum ar fi autentificarea cu doi factori, sunt necesare, dar nu suficiente pentru a face față complexităților care apar la distribuirea sarcinilor de lucru pe mai multe cloud-uri.

Întreprinderile trebuie să adopte tehnologii emergente concepute pentru a permite echipelor de securitate ale întreprinderilor să gestioneze și să execute mai bine strategiile de securitate multicloud.

Dl. Gallego și alți cercetători indică soluții precum Cloud Access Security Brokers (CASB), un instrument software sau un serviciu care se află între infrastructura locală a unei organizații și infrastructura furnizorului de cloud. cloud pentru a consolida și a impune măsuri de securitate, cum ar fi autentificarea, maparea acreditărilor, păstrarea informațiilor despre dispozitiv, criptarea și detectarea programelor malware .

Instrumentul enumeră, de asemenea, tehnologiile de inteligență artificială și apoi analizează traficul de rețea pentru a detecta cu acuratețe fenomenele anormale care necesită atenție umană, limitând astfel numărul de incidente care trebuie verificate sau înlocuite și apoi redirecționează acele resurse către incidente care au potențialul de a avea consecințe grave. .

Iar experții menționează utilizarea continuă a automatizării ca tehnologie cheie pentru optimizarea securității într-un mediu multicloud. După cum a remarcat și domnul Spivey: „Organizațiile de succes sunt cele care automatizează multe părți și se concentrează pe guvernare și management”.

În plus, Spivey și alți cercetători spun că, în timp ce tehnologiile exacte folosite pentru a securiza datele prin multe servicii cloud, cum ar fi CASB, pot fi unice pentru mediu, multicloud. Experții subliniază că principiul general de securitate urmărește obiectivul unei abordări pe termen lung atât a oamenilor, cât și a tehnologiei pentru a construi cea mai bună strategie.

„Vorbim despre diferite tehnologii și scenarii, mai concentrate pe date, dar sunt aceleași concepte pe care trebuie să le implementați”, a spus Perez-Etchegoyen, de asemenea CTO al Onapsis. „Abordarea tehnică va fi diferită pentru fiecare mediu multicloud, dar strategia generală va fi aceeași.”

Vezi mai mult: