Securitatea punctelor terminale este un tip de securitate care crește rapid. Astăzi, agențiile și organizațiile promovează în mod constant modalități de coordonare a controlului computerelor, serverelor și telefoanelor din rețelele lor pentru a elimina programele malware și intrușii, permisiunile precum și alte riscuri potențiale de securitate.

Se poate spune că securitatea punctelor terminale este în multe privințe considerată un descendent direct al formelor de protecție a computerelor care au apărut în zorii tehnologiei informației (IT), dar într-un ritm mai rapid, în creștere extrem de rapidă. Privind realizările pe care le-a obținut această metodă de securitate în ultimii ani, o putem recunoaște cu ușurință. Dezvoltatorii de tehnologie de securitate văd acum și securitatea punctelor terminale ca un domeniu important, care poate oferi un flux stabil de venituri pentru anii următori.

Ce este securitatea punctului final?

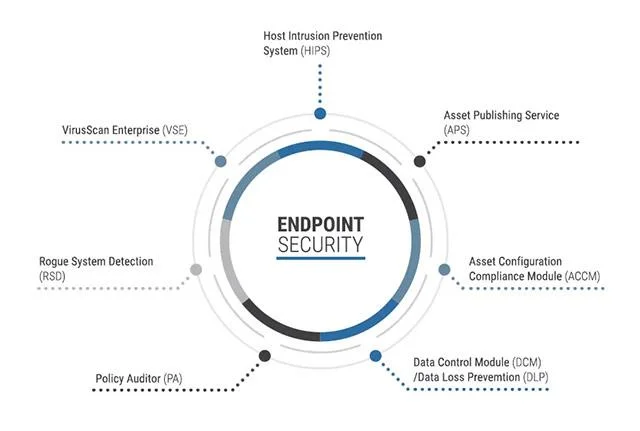

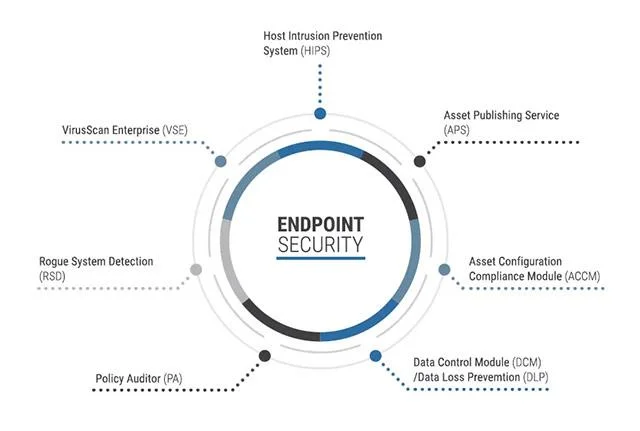

Un pic de teorie, securitatea punctelor terminale este o metodă de securitate care se concentrează pe menținerea dispozitivelor terminale (inclusiv computere personale, telefoane, tablete și alte dispozitive de asistență) în siguranță. alte conexiuni de rețea) pentru a menține întreaga rețea în siguranță. La prima vedere, acest lucru nu pare diferit de conceptele de firewall și software antivirus de pe computere pe care le cunoaștem deja și, de fapt, în primele zile ale apariției sale, oamenii s-au îndoit odată că securitatea este doar un termen de marketing pentru a face anti- serviciile de virus sună mai profesional, ceva mai „specializat”.

Dar ceea ce diferențiază serviciile de securitate pentru punctele terminale de procesele simple de protecție a computerelor de acasă este faptul că instrumentele de securitate de pe dispozitivele terminale sunt adesea gestionate și utilizate în principal la o scară de afaceri și organizații. Măsurile de securitate ale punctelor terminale rulează pe două niveluri: există agenți care software-ul rulează în fundal pe dispozitivele terminale și un sistem centralizat de gestionare a securității punctelor terminale care monitorizează și controlează agenții localizați în punctele terminale. Acest întreg sistem de management poate fi monitorizat de personalul IT sau de un alt sistem automatizat, sau ambele.

Veți auzi uneori termenul de protecție a punctelor finale folosit în mod interschimbabil cu securitatea punctelor finale. Gartner definește o platformă de protecție a punctelor terminale ca „o soluție care converge securitatea punctelor terminale într-un singur produs, oferind servicii precum antivirus, anti-spyware, incendiu personal, controlul aplicațiilor și alte tipuri de prevenire a intruziunilor gazdei (de exemplu, blocarea comportamentală). și conectați aceste servicii într-o soluție unificată și coerentă.” Deci, strict vorbind, termenul de protecție a punctelor terminale poate include produse de securitate care nu sunt gestionate central, deși aceste produse de securitate sunt, de asemenea, comercializate și direcționate către clienți la nivel de întreprindere. Și, da, uneori, companiile de securitate își pot prezenta produsele antivirus drept „securitate finală”. Acesta este un tip de marketing ambiguu care schimbă concepte, așa că dacă sunteți cineva care trebuie să folosească servicii de securitate, aveți grijă!

Tendințe în securitatea punctelor terminale

![Top 5 tendințe în securitatea terminalelor pentru 2018 Top 5 tendințe în securitatea terminalelor pentru 2018]()

Desigur, deoarece amenințările evoluează în mod constant într-o direcție mai periculoasă și mai sofisticată, măsurile de securitate ale punctelor terminale vor trebui să evolueze și ele. În 2018 și până în prima jumătate a anului 2019, furnizorii de servicii de securitate pentru punctele terminale vor trebui să lucreze serios pentru a ține pasul cu următoarele cinci tendințe:

Învățare automată și inteligență artificială (AI) . Pe măsură ce amenințările cresc, ele devin mai răspândite și se răspândesc atât de repede încât devine și mai dificil pentru măsurile de prevenire deja pasive să țină pasul. Prin urmare, acum, majoritatea proceselor de securitate punct-la-punct ale securității punctelor terminale vor trebui să fie din ce în ce mai automatizate, combinate cu învățarea automată și inteligența artificială pentru a inspecta traficul și a identifica traficul.identificați amenințările și doar nevoile cele mai presante și urgente sunt anunțat și necesită mâini umane. De exemplu, capabilitățile de învățare automată sunt deja valorificate destul de bine în serviciile de securitate ale punctelor finale ale Microsoft.

Securitate punct final bazată pe SaaS. În mod tradițional, sistemele centralizate de management al securității punctelor terminale sunt adesea operate pe un singur server sau chiar pe un singur dispozitiv și sunt implementate și responsabile pentru organizații și afaceri. Dar având în vedere faptul că serviciile bazate pe cloud sau SaaS devin din ce în ce mai de încredere ca parte inevitabilă a IT, putem vedea că managementul securității punctelor terminale poate fi oferit ca serviciu. , cu furnizori celebri, inclusiv FireEye, Webroot, Carbon Black, Cybereason și Morphick. În anumite moduri (spre deosebire de trecerea totală la învățarea automată), companiile își descarcă responsabilitatea gestionării securității endpoint-ului asupra personalului lor intern sau, cu alte cuvinte, încearcă să încerce să limiteze intervenția angajaților interni în sistemul de management al securității endpoint-ului. , motiv pentru care au nevoie de furnizori de securitate și, desigur, multe servicii SaaS sunt, de asemenea, în tendințe. aplică învățarea automată și AI la serviciile lor, așa cum sa menționat mai sus. Rezultatul este o creștere rapidă a numărului de furnizori de servicii de management al securității în fiecare segment de piață.

Strat de protecție împotriva atacurilor anonime. Atacurile anonime (cauzate de programe malware care se află în întregime în memoria RAM de sistem și nu sunt scrise niciodată pe hard disk) sunt o metodă de atac care crește într-un ritm alarmant. . Furnizorii de servicii de securitate endpoint se grăbesc, de asemenea, să ofere straturile necesare de protecție împotriva acestui tip de atac. Este adesea necesar să combinați acest lucru cu automatizarea și învățarea automată, deoarece instrumentele actuale ar putea să nu poată face distincția între atacurile false, iar urmărirea acestora va epuiza doar resurse IT valoroase. Privind la acestea, aceasta va fi o caracteristică importantă pe care orice furnizor de servicii de securitate end-to-end va trebui să o ofere clienților săi în viitor.

Plasați dispozitivele IoT (Internet of Things) sub un scut de protecție . Una dintre cele mai importante povești când vine vorba de securitatea pe internet din ultimii ani este că miliarde de conexiuni la internet care provin de la multe dispozitive diferite, cum ar fi camere, senzori, routere... și altele, își fac treaba în liniște, fără nicio protecție. asta ar trebui sa fie acolo. Un exemplu simplu poate fi luat din botnetul Mirai, un dispozitiv pe care studenții l-au creat prin preluarea controlului a mii de camere cu circuit închis pentru a lansa atacuri DDoS împotriva serverelor adversarilor. Jucătorii Minecraft, provocând unele dintre cele mai mari atacuri de denial of service înregistrate vreodată. . Deși există multe dispozitive IoT care rulează sisteme de operare separate care sunt greu de gestionat, majoritatea operează pe platforme populare precum Linux , iOS , Android sau chiar variante de Windows. , iar furnizorii de management al punctelor terminale încep să dezvolte software care poate rula pe aceste dispozitive pentru a stabili protecţiile necesare.

Reduceți complexitatea și creșteți proactivitatea

Pe măsură ce segmentul de piață a prins treptat contur și a început să crească, mulți furnizori de securitate endpoint au oferit o gamă largă de instrumente de securitate specializate, fiecare vizand un alt tip de atac, atac sau un anumit tip de vulnerabilitate. Ca rezultat, companiile au până la șapte piese diferite de software de securitate care rulează pe fiecare dispozitiv terminal și, cel mai important, toate trebuie gestionate separat. Companiile de securitate end-to-end urmăresc să-și consolideze serviciile în modele unificate, fără întreruperi.

Deci, pe scurt, ce trebuie să facem în viitor? ESG Research a chestionat profesioniștii din domeniul securității cibernetice și IT despre cele mai mari provocări de securitate a punctelor terminale cu care se confruntă. Pe lângă alarmele false și lipsa automatizării, mulți intervievați și-au exprimat dorința pentru o capacitate integrată de recuperare în caz de dezastru, inclusiv proceduri de terminare, ștergere a fișierelor și recuperare a imaginilor. Sistemul... toate acestea vor ajuta personalul IT să limiteze nevoia de a recrea sisteme compromise. . Sperăm că furnizorii de servicii pot asculta aceste opinii reale.

Software și instrumente de securitate endpoint.

![Top 5 tendințe în securitatea terminalelor pentru 2018 Top 5 tendințe în securitatea terminalelor pentru 2018]()

Puteți consulta premiile Gartner pentru aplicațiile de securitate ale alegerii clienților din 2017 pentru a obține o prezentare generală a furnizorilor de servicii de securitate pentru punctele terminale. Veți găsi nume cunoscute precum Microsoft și Symantec, împreună cu alte companii specializate, precum Cylance, CrowdStrike și Carbon Black. Gartner oferă, de asemenea, link-uri, astfel încât să puteți face comparații între software-ul de securitate final.

Mai jos este o listă a unor servicii excelente de securitate endpoint alese de consumatori în 2017:

- Digital Guardian: Guardian Threat Aware Data Protection Platform se află în fruntea eforturilor de combatere a amenințărilor complexe, oferind un serviciu de securitate pentru punctele terminale care poate fi implementat cu ușurință on-premises sau ca un serviciu de consultanță de asistență cu capabilități extrem de bune de optimizare și automatizare.

- enSilo: Platforma enSilo oferă metode tradiționale de securitate a terminalelor, împreună cu capacitatea de a oferi protecție suplimentară după un atac. De asemenea, poate „prinde” amenințările, ținându-le pe loc și făcându-le inofensive până când experții pot analiza și investiga.

- Minerva : Platforma Minerva Anti-Evasion are ca scop identificarea de noi tipuri de malware. Ideea aici este că majoritatea amenințărilor normale vor fi oprite de software-ul antivirus tradițional și Minerva va încerca să prevină și să detecteze amenințările de la distanță.

- Promisec: Organizațiile pot avea nevoie de ajutor pentru a-și gestiona detectarea potențialelor amenințări și răspunsul lor adecvat la amenințări, precum și numeroasele probleme care apar zilnic în afacerea lor. Promisec poate oferi acest ajutor. Aduceți punctele finale într-o platformă complet automatizată, riguros securizată, care poate fi gestionată ușor și flexibil.

Vezi mai mult: